关于SSL/TLS的那点事儿

Posted 黑胡子大叔的小屋

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了关于SSL/TLS的那点事儿相关的知识,希望对你有一定的参考价值。

关于SSL/TLS的那点事儿

关于SSL/TLS的那点事儿

参考博文

参考博文:

数字签名 及 数字证书 原理: https://www.bilibili.com/video/BV18N411X7ty/?spm_id_from=trigger_reload

Linux下OpenSSL的安装与使用:https://www.cnblogs.com/rocedu/p/5087623.html

OpenSSl的安装与使用:https://www.cnblogs.com/langkyeSir/p/14055099.html

openssl的使用(这个看起来比上面两个要好用,mosquitto+ssl在虚拟机上跑通了):https://www.cnblogs.com/yueli/p/7490453.html

openssl的使用:https://blog.csdn.net/bbwangj/article/details/82503675

这里有一篇博客讲解了SSL内容(挺有参考价值):https://www.cnblogs.com/tugenhua0707/p/10927722.html

- 非对称加密:使用密钥对数据信息进行加密

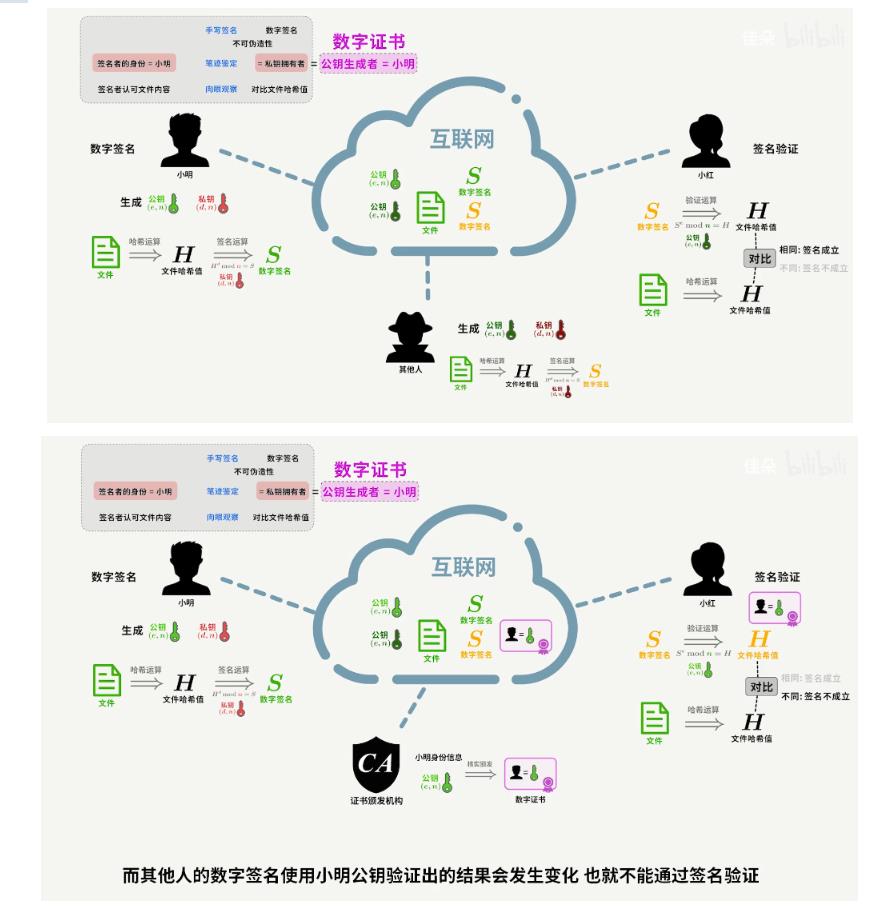

- 数字签名\\数字证书:下面有讲解

CA证书文件说明:https://blog.csdn.net/u014029448/article/details/100567276

CA认证以及Openssl使用的详细说明:https://www.barretlee.com/blog/2016/04/24/detail-about-ca-and-certs/

SSL与TLS原理详解、Mosquitto+SSL/TLS详细配置:https://www.espressif.com/zh-hans/media/blog/ssl-%E4%B8%8E-tls-%E5%8E%9F%E7%90%86%E8%AF%A6%E8%A7%A3

RSA算法的百科:https://baike.baidu.com/item/RSA%E7%AE%97%E6%B3%95/263310?fromtitle=RSA&fromid=210678&fr=aladdin

SSL与RSA:https://blog.csdn.net/liduanwh/article/details/81141881

精华博文:https://blog.csdn.net/outofmemo/article/details/54629059?utm_medium=distribute.pc_relevant.none-task-blog-baidujs_title-0&spm=1001.2101.3001.4242

SSL/TLS基本实现过程

SSL/TLS协议的基本思路是采用公钥加密法,也就是说,客户端先向服务器端索要公钥,然后用公钥加密信息,服务器收到密文后,用自己的私钥解密。

这里存在两个问题

参考博文:

- 如何确保公钥不被篡改?

解决方式是将公钥放在数字证书中,数字证书可信则公钥可信

- 公钥加密计算量太大,如何减少耗用的时间?

解决方法:每一次对话(session),客户端和服务器端都生成一个"对话密钥"(session key),用它来加密信息。由于"对话密钥"是对称加密,所以运算速度非常快,而服务器公钥只用于加密"对话密钥"本身,这样就减少了加密运算的消耗时间。

因此SSL/TLS的基本过程是如下这种方式:

(1) 客户端向服务器端索要并验证公钥。

(2) 双方协商生成"对话密钥"。

(3) 双方采用"对话密钥"进行加密通信。

其中前两步即SSL握手

下面看一下握手的详细过程

SSL/TLS握手详解

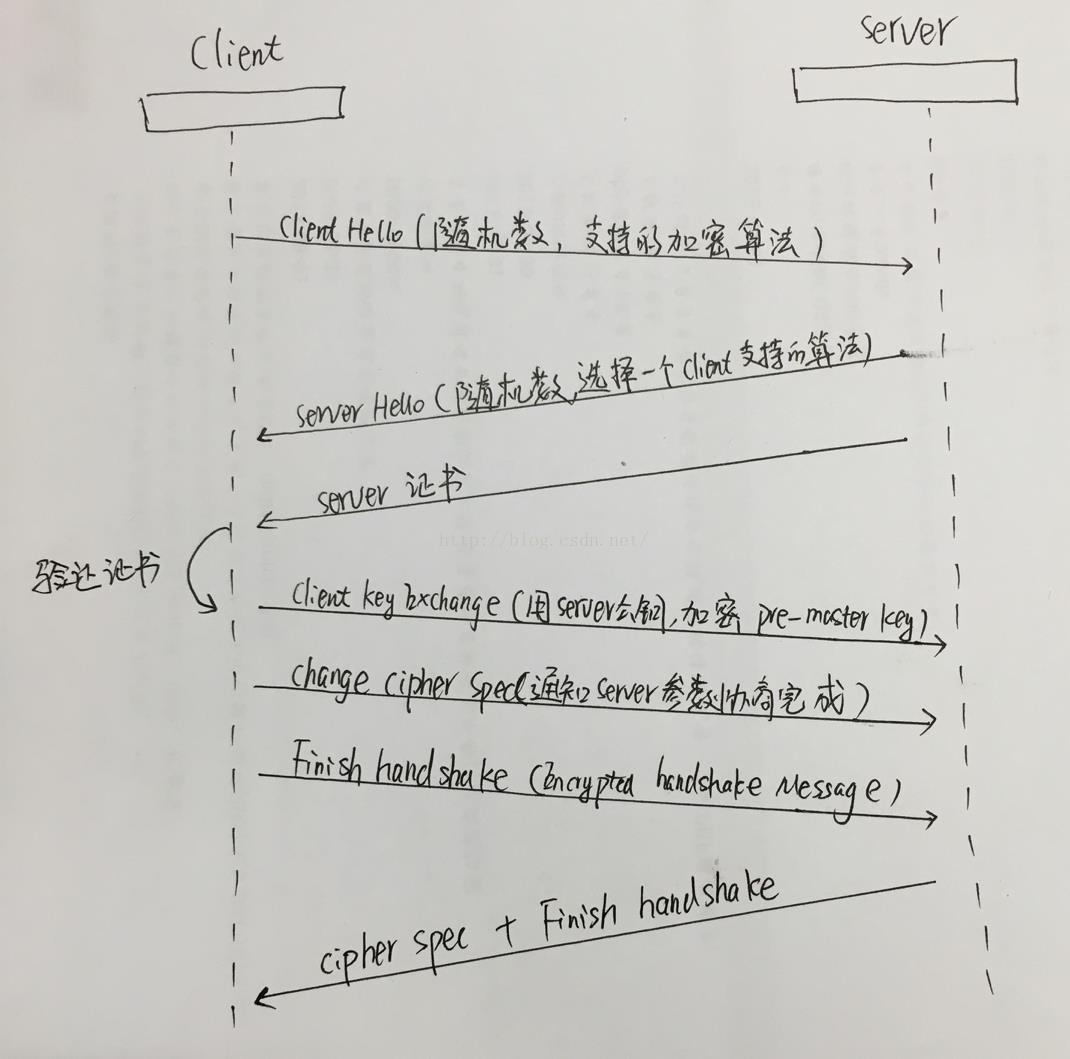

客户端发出请求(Client Hello)

首先,客户端(通常是浏览器)先向服务器发出加密通信的请求,这被叫做ClientHello请求。

在这一步,客户端主要向服务器提供以下信息。

(1) 支持的协议版本,比如TLS 1.0版。

(2) 一个客户端生成的随机数,稍后用于生成"对话密钥"。

(3) 支持的加密方法,比如RSA公钥加密。

(4) 支持的压缩方法。

服务器回应(Sever Hello)

服务器收到客户端请求后,向客户端发出回应,这叫做SeverHello。服务器的回应包含以下内容。

(1) 确认使用的加密通信协议版本,比如TLS 1.0版本。如果浏览器与服务器支持的版本不一致,服务器关闭加密通信。

(2) 一个服务器生成的随机数,稍后用于生成"对话密钥"。

(3) 确认使用的加密方法,比如RSA公钥加密。

(4) 服务器证书。

客户端回应

客户端收到服务器回应以后,首先验证服务器证书。如果证书不是可信机构颁布、或者证书中的域名与实际域名不一致、或者证书已经过期,就会向访问者显示一个警告,由其选择是否还要继续通信。

如果证书没有问题,客户端就会从证书中取出服务器的公钥。然后,向服务器发送下面三项信息。

(1) 一个随机数。该随机数用服务器公钥加密,防止被窃听。

(2) 编码改变通知,表示随后的信息都将用双方商定的加密方法和密钥发送。

(3) 客户端握手结束通知,表示客户端的握手阶段已经结束。这一项同时也是前面发送的所有内容的hash值,用来供服务器校验。

上面第一项的随机数,是整个握手阶段出现的第三个随机数,又称"pre-master key"。有了它以后,客户端和服务器就同时有了三个随机数,接着双方就用事先商定的加密方法,各自生成本次会话所用的同一把"会话密钥"。

至于为什么一定要用三个随机数,来生成"会话密钥",dog250解释得很好:

"不管是客户端还是服务器,都需要随机数,这样生成的密钥才不会每次都一样。由于SSL协议中证书是静态的,因此十分有必要引入一种随机因素来保证协商出来的密钥的随机性。

对于RSA密钥交换算法来说,pre-master-key本身就是一个随机数,再加上hello消息中的随机,三个随机数通过一个密钥导出器最终导出一个对称密钥。

pre master的存在在于SSL协议不信任每个主机都能产生完全随机的随机数,如果随机数不随机,那么pre master secret就有可能被猜出来,那么仅适用pre master secret作为密钥就不合适了,因此必须引入新的随机因素,那么客户端和服务器加上pre master secret三个随机数一同生成的密钥就不容易被猜出了,一个伪随机可能完全不随机,可是是三个伪随机就十分接近随机了,每增加一个自由度,随机性增加的可不是一。"

此外,如果前一步,服务器要求客户端证书,客户端会在这一步发送证书及相关信息。这里用作双向验证。

服务端回应

服务器收到客户端的第三个随机数pre-master key之后,计算生成本次会话所用的"会话密钥"。然后,向客户端最后发送下面信息。

(1)编码改变通知,表示随后的信息都将用双方商定的加密方法和密钥发送。

(2)服务器握手结束通知,表示服务器的握手阶段已经结束。这一项同时也是前面发送的所有内容的hash值,用来供客户端校验。

至此,整个握手阶段全部结束。接下来,客户端与服务器进入加密通信,就完全是使用普通的HTTP协议,只不过用"会话密钥"加密内容。

以上是关于关于SSL/TLS的那点事儿的主要内容,如果未能解决你的问题,请参考以下文章