CSRF靶场练习

Posted 鸢尾楚楚

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CSRF靶场练习相关的知识,希望对你有一定的参考价值。

一. 实验目的

了解CSRF跨站伪造请求实验

二. 实验原理

CSRF的原理

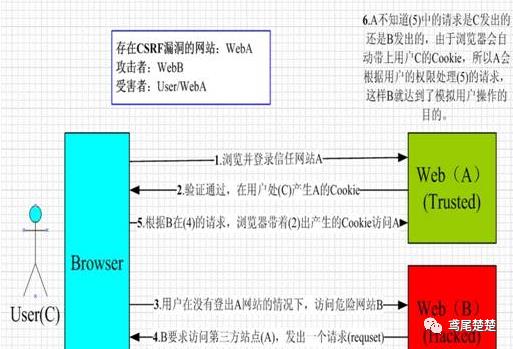

CSRF(Cross-site Request Forgery)是指跨站点请求伪造,也就是跨站漏洞攻击,通常用来指 WEB 网站的这一类漏洞,即在某个恶意站点的页面上,促使访问者请求你的网站的某个URL(通常会用 POST 数据方式),从而达到改变服务器端数据的目的。这种攻击方式是国外的安全人员于2000年提出,国内直到06年初才被关注,网上也出现过动易后台管理员添加的CSRF漏洞等,08年CSRF攻击方式开始在BLOG、SNS等大型社区类网站的脚本蠕虫中使用。下图简单阐述了CSRF攻击的思想:

从上图可以看出,要完成一次CSRF攻击,受害者必须依次完成两个步骤:

登录受信任网站A,并在本地生成cookie;

在不登出A的情况下,访问危险网站B。

虽然只要不满足以上两个条件中的一个,就不会受到CSRF的攻击,但无法保证以下情况不会发生:受害者不能保证其登录了一个网站后,不再打开一个tab页面并访问另外的网站。受害者不能保证其关闭浏览器了后,其本地的cookie立刻过期,上次的会话已经结束。(事实上,关闭浏览器不能结束一个会话,但大多数人都会错误的认为关闭浏览器就等于退出登录/结束会话了......)上图中所谓的攻击网站,可能是一个存在其他漏洞的可信任的经常被人访问的网站。CSRF的定义是强迫受害者的浏览器向一个易受攻击的Web应用程序发送请求,最后达到攻击者所需要的操作行为。CSRF漏洞的攻击一般分为站内和站外两种类型:CSRF站内类型的漏洞在一定程度上是由于程序员滥用$_REQUEST类变量造成的,一些敏感的操作本来是要求用户从表单提交发起POST请求传参给程序,但是由于使用了$_REQUEST等变量,程序也接收GET请求传参,这样就给攻击者使用CSRF攻击创造了条件,一般攻击者只要把预测好的请求参数放在站内一个贴子或者留言的图片链接里,受害者浏览了这样的页面就会被强迫发起请求。CSRF站外类型的漏洞其实就是传统意义上的外部提交数据问题,一般程序员会考虑给一些留言评论等的表单加上水印以防止SPAM问题,但是为了用户的体验性,一些操作可能没有做任何限制,所以攻击者可以先预测好请求的参数,在站外的Web页面里编写javascript脚本伪造文件请求或和自动提交的表单来实现GET、POST请求,用户在会话状态下点击链接访问站外的Web页面,客户端就被强迫发起请求。

三. 实验内容

学习CSRF

四. 实验环境描述

实验环境描述

1、学生机与实验室网络直连;

2、VPC1与实验室网络直连;

3、学生机与VPC1物理链路连通;

pc机:Windows7旗舰版 密码为123456

另:当前空格及上下左右键可能应用在了菜单栏,如无法在虚机使用正常使用该键,请尝试点击隐藏右侧菜单

五. 实验步骤

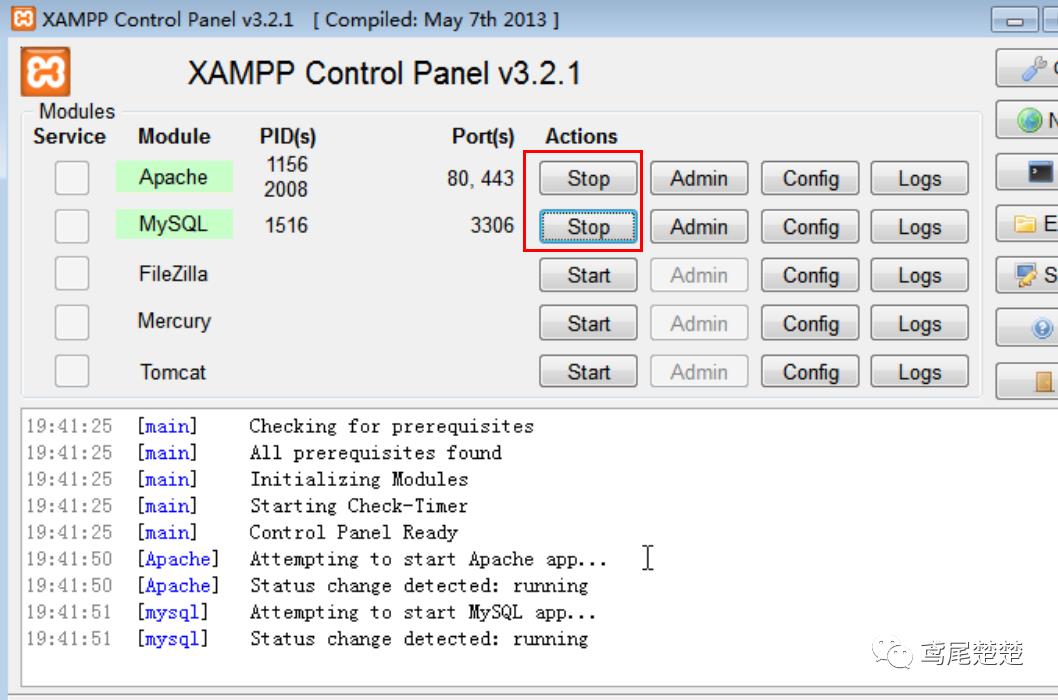

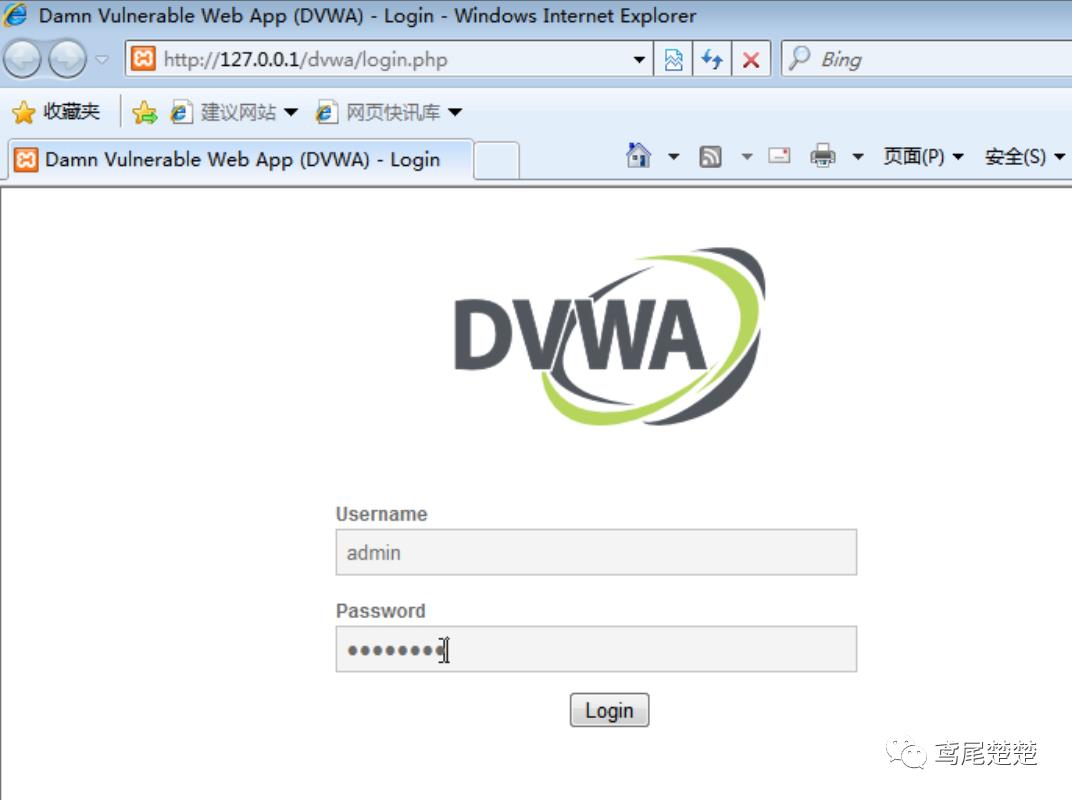

1、打开任务栏的XAMPP

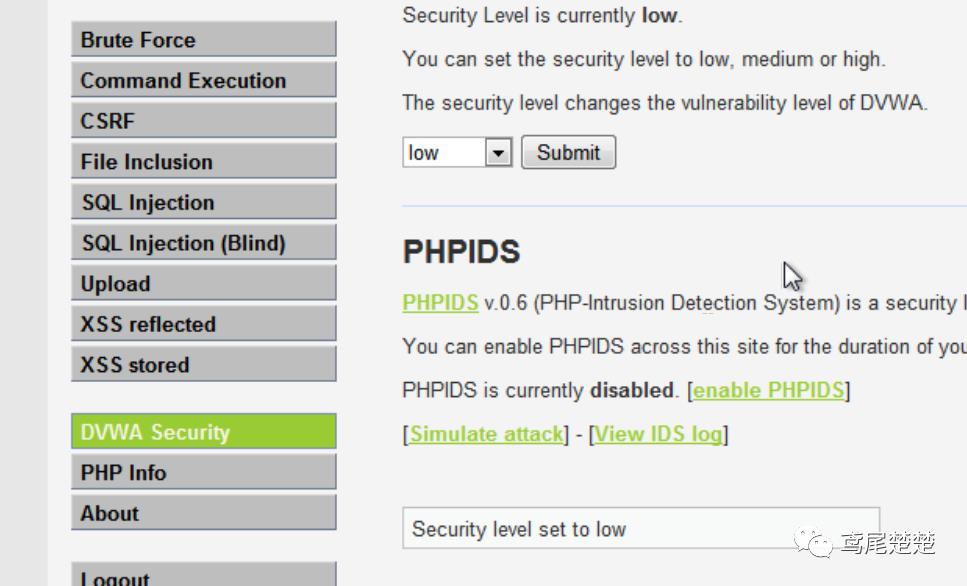

3、点击左边导航栏中的DVWA Security设置安全等级,此处设置为low即可。

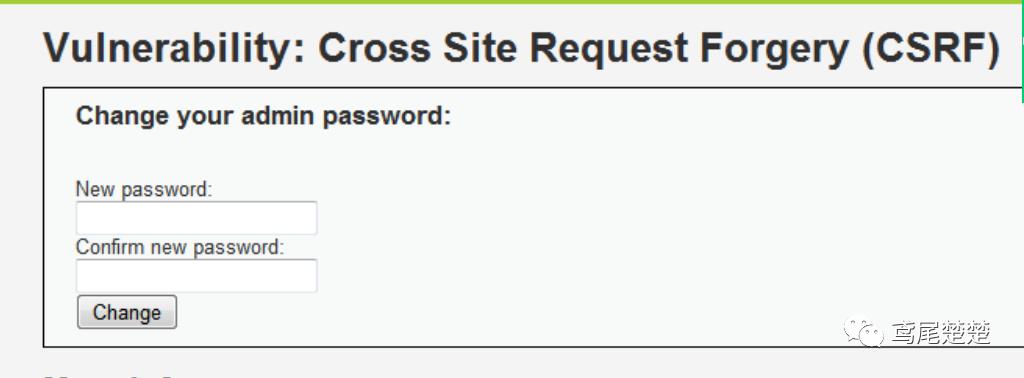

4、点击左边导航栏中的CSRF模块,进入如下界面,可以看出这是一个修改密码的页面:

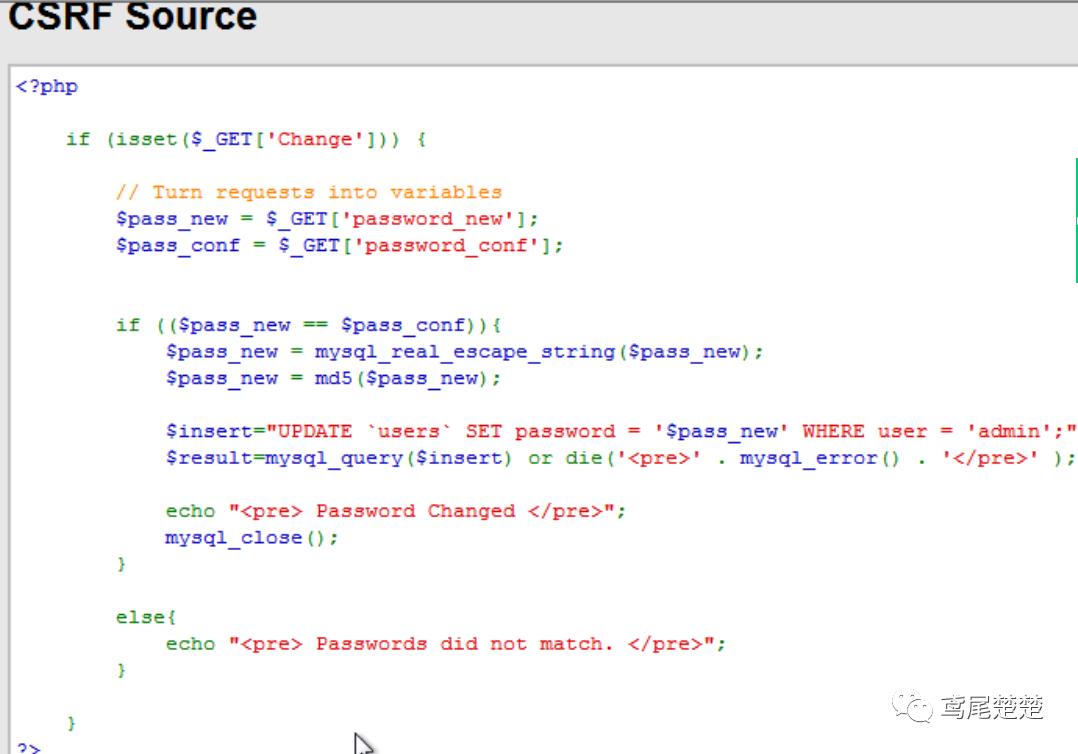

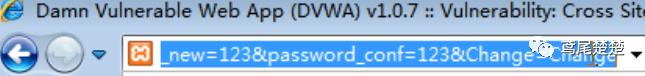

5、查看php源码:点击右下角的View Source,可以看到页面的PHP源码。从源码中可以看出,页面直接用GET方法获取用户的输入信息

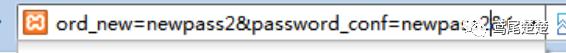

8、此时验证admin用户的密码是否是newpass2:点击左边最后的LogOut,重新登录DVWA,输入用户名admin,密码newpass2,登录成功。由此可见密码已被修改。

以上是关于CSRF靶场练习的主要内容,如果未能解决你的问题,请参考以下文章