Apache中的加密访问详解

Posted 是大姚呀

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Apache中的加密访问详解相关的知识,希望对你有一定的参考价值。

Apache中的加密访问

通常我们在访问浏览器如www.taobao.com时,页面会自动跳转以https方式进行访问,https服务相比于http多了加密功能,其服务页面基本都具有登录入口。一般来说,用户用浏览器访问服务器时,会在自己的客户主机中输入用户名和密码,输入完成后通过网络传输给服务器进行验证。为了保证用户名和密码的安全性,在传输前浏览器会对用户名和密码等传输数据使用一些技术手段进行加密,同时为了保证传输数据的不可伪造性,还会生成相应的证书;当服务器接收到客户主机传输来的数据后会先对用户证书进行校验,校验通过后使用服务器内部存储的私钥对用户的加密数据进行解密,进行用户验证。

实验步骤:

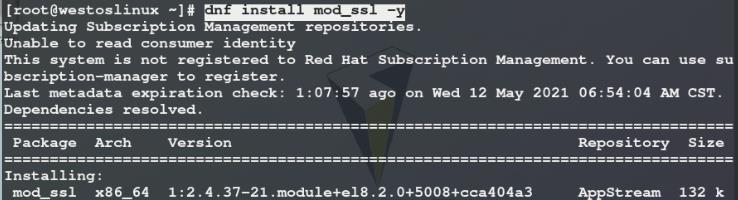

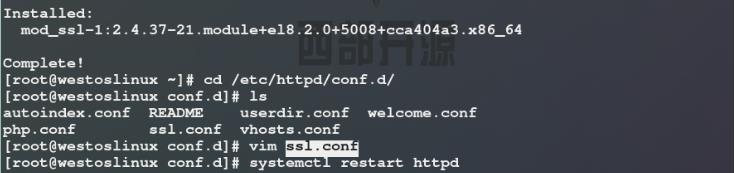

1)安装加密插件mod_ssl,这一插件为Apache提供了证书、密钥生成、校验等功能,插件安装完成后可以看到httpd服务子配置文件目录/etc/httpd/conf.d下多出了ssl的配置文件,接着重启httpd服务,此时Apache拥有了SSL加密组件

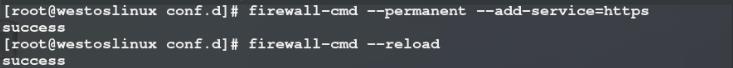

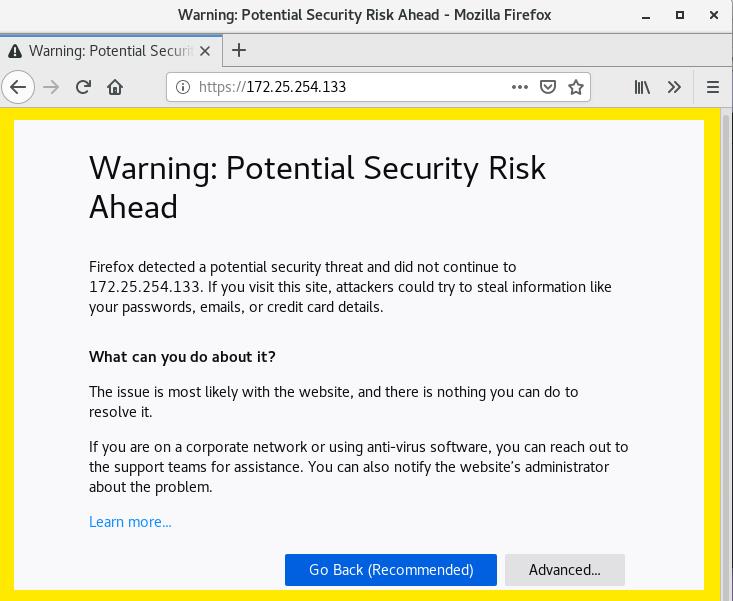

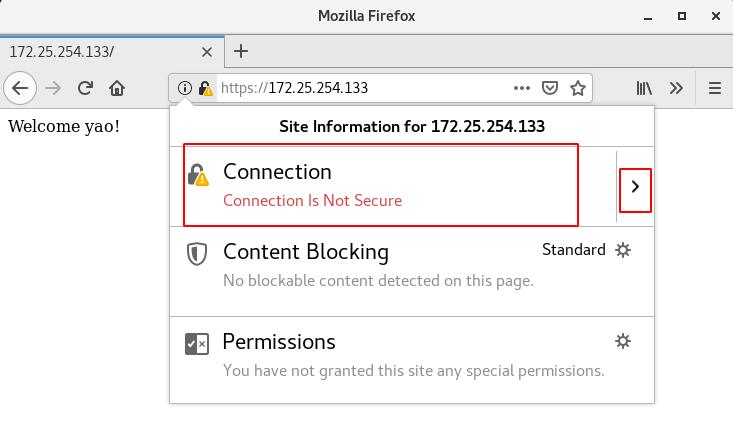

2)在系统防火墙中永久开启https访问,刷新防火墙使设定生效,此时在浏览器所在真实主机中可以访问https://172.25.254.133,弹出安全警告页面

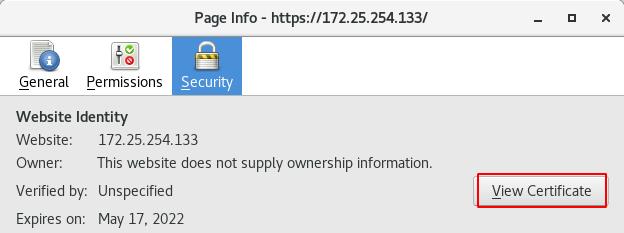

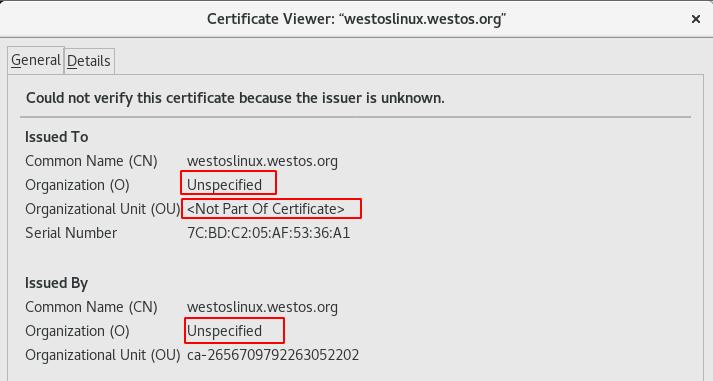

3)浏览器警告该网页证书未通过CA机构验证,接受风险继续访问,查看该网页默认证书的详细信息,可以看到证书中多处信息未知

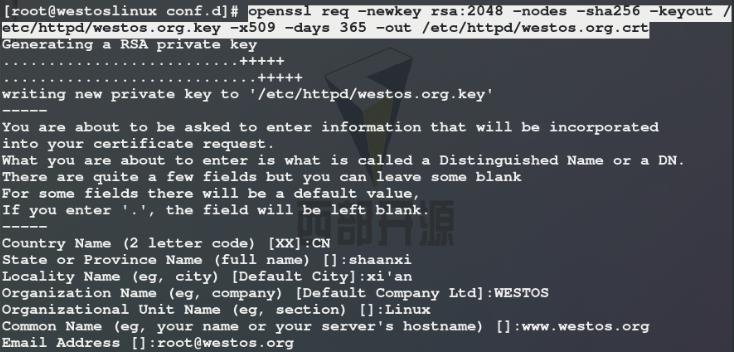

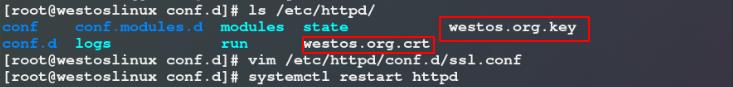

4)我们需要通过以下命令重新生成密钥和证书:发送请求,新建密钥文件并使用rsa对其进行加密,输出密钥文件到/etc/httpd/westos.org.key;生成证书文件,其格式为x509,证书有效期为365天,输出证书文件到/etc/httpd/westos.org.crt

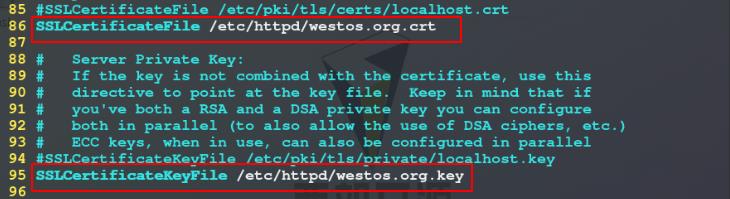

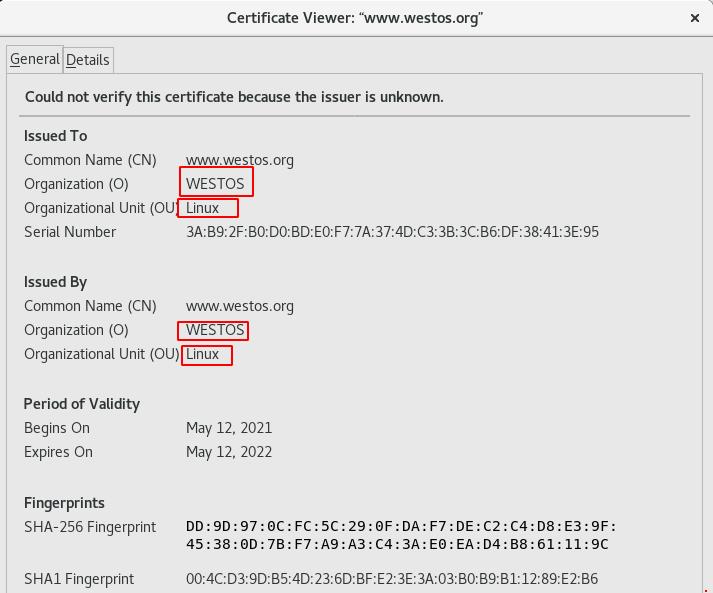

5)生成证书文件和密钥文件后,编辑/etc/httpd/conf.d下ssl的配置文件,修改其中的认证密钥和认证证书文件路径,重启httpd服务

6)在浏览器所在真实主机中再次访问https://172.25.254.133,查看该网页证书的详细信息,可以看到该网页证书已更新成我们所生成的证书,证书详细信息完善,只要将该证书发送给CA机构进行验证,验证后证书合法,网页就不会出现安全警告

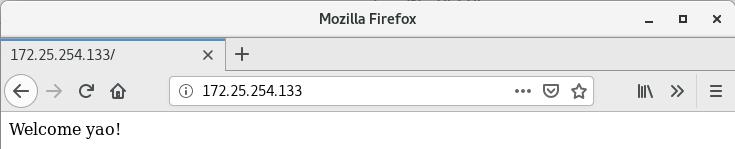

7)我们在浏览器所在真实主机中不走加密路径也可以直接访问172.25.254.133,这显然是不合理的,出于安全性考虑,当客户主机使用非加密方式访问时我们需要将其转换成加密方式来进行访问,这里需要进行页面重写

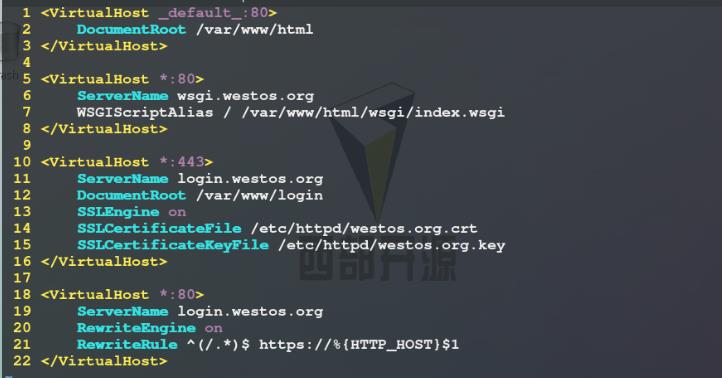

8)以客户主机通过浏览器访问登录页面为例:在httpd的共享位置/var/www目录中建立login目录,在该目录下编写其发布文件index.html,编写虚拟主机配置文件/etc/httpd/vhost.conf如下,重启httpd服务

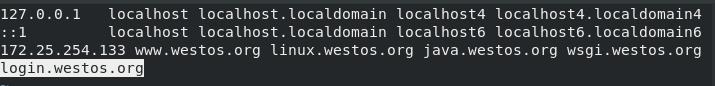

9)在浏览器所在的真实主机中编辑/etc/hosts,设置与虚拟主机配置文件中相对应的域名解析

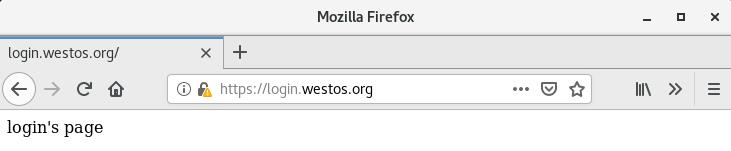

10)在浏览器所在真实主机中访问login.westos.org时,浏览器会以加密方式https转入登录页面,该页面默认发布/var/www/login目录下的index.html文件

以上是关于Apache中的加密访问详解的主要内容,如果未能解决你的问题,请参考以下文章