FasterXML/Jackson-databind远程代码执行漏洞安全通告(CVE-2020-35728)

Posted 新华三大安全

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了FasterXML/Jackson-databind远程代码执行漏洞安全通告(CVE-2020-35728)相关的知识,希望对你有一定的参考价值。

漏洞综述

Jackson是美国FasterXML公司的一款适用于Java的数据处理工具,jackson-databind是其中的一个具有数据绑定功能的组件。

2020年12月29日,新华三安全攻防实验室监测到jackson-databind官方发布了jackson-databind反序列化漏洞的风险通告,漏洞编号为CVE-2020-35728。

漏洞原理

近日Jackson-databind官方做出更新,加入了多个可用于反序列化的黑名单类,当开发人员在应用程序中通过ObjectMapper对象调用enableDefaultTyping方法时,程序就会受到此漏洞的影响。攻击者可通过发送特制的JSON消息利用该漏洞执行任意代码,直接获取服务器控制权限。

该漏洞是由于Jackson-databind 2.0.0 - 2.9.10.7版本对黑名单过滤不完整而导致,当项目包中存在org.glassfish.web/javax.servlet.jsp.jstl类时可以进行JNDI注入。服务端在反序列化传入的恶意json数据时,会触发远程JNDI注入,将远程类加载到本地执行,最终实现远程代码执行。

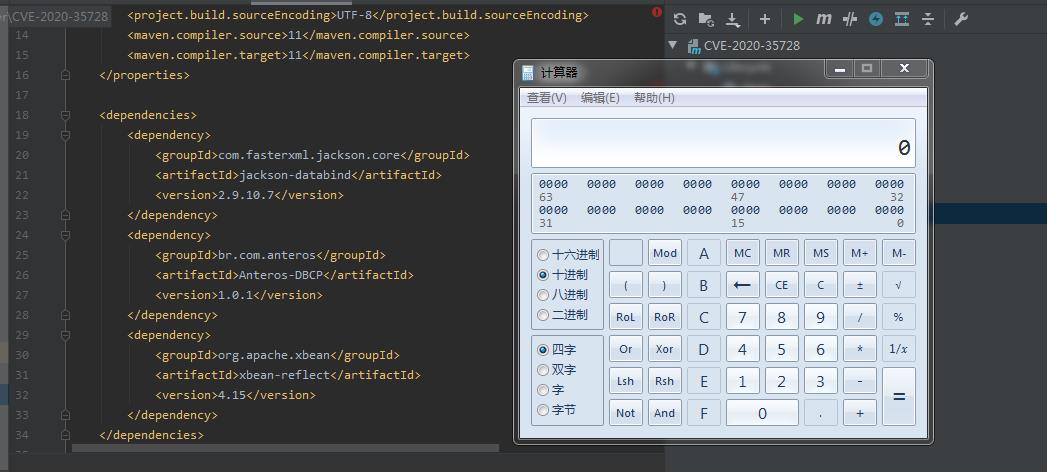

漏洞复现

目前针对该漏洞利用的POC已经公开,受影响的用户请及时更新版本,漏洞利用成功的截图如下:

影响范围

受影响版本:

2.0.0 <= FasterXML jackson-databind < 2.9.10.8

版本检测

建议开发人员及时排查应用程序中Jackson-databind组件的引入情况,包括是否引入以及版本详情。以Maven项目为例,排查方法如下:

检查pom.xml相关文件对jackson-databind引入情况,查看当前使用的版本。

若当前版本在受影响范围内,则可能存在安全风险。

处置方法

官方补丁

https://github.com/Fasterxml/jackson-databind/releases

新华三解决方案

1、新华三安全设备防护方案

新华三IPS规则库将在1.0.116版本支持对该漏洞的识别,新华三全系安全产品可通过升级IPS特征库识别该漏洞的攻击流量,并进行主动拦截。

2、新华三态势感知解决方案

新华三态势感知已支持该漏洞的检测,通过信息搜集整合、数据关联分析等综合研判手段,发现网络中遭受该漏洞攻击及失陷的资产。

3、新华三云安全能力中心解决方案

新华三云安全能力中心知识库已更新该漏洞信息,可查询对应漏洞产生原理、升级补丁、修复措施等。

以上是关于FasterXML/Jackson-databind远程代码执行漏洞安全通告(CVE-2020-35728)的主要内容,如果未能解决你的问题,请参考以下文章