BUU-MISC-[MRCTF2020]Hello_misc

Posted TzZzEZ-web

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了BUU-MISC-[MRCTF2020]Hello_misc相关的知识,希望对你有一定的参考价值。

[MRCTF2020]Hello_ misc

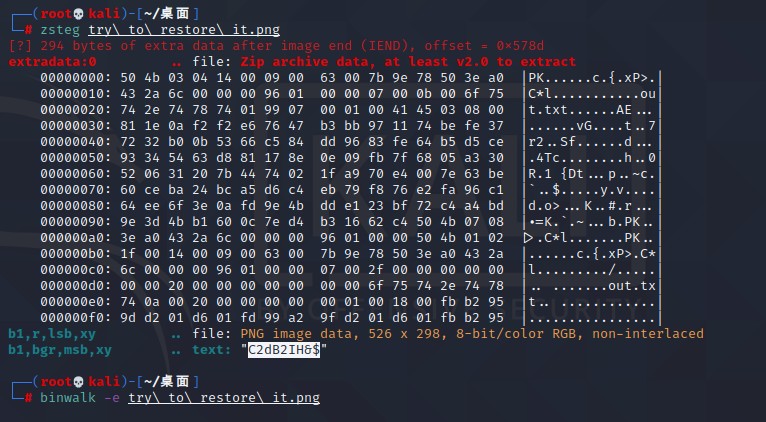

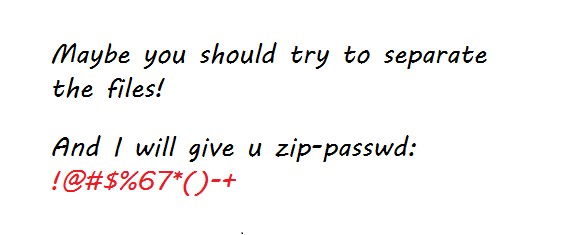

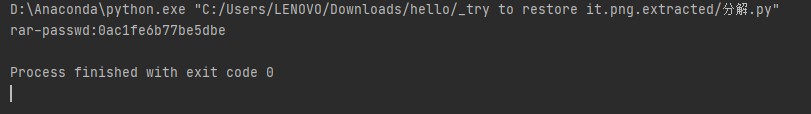

zsteg分析图片,发现其中包含一个zip文件。用binbwalk分解出来。

得到一个加密的压缩包。

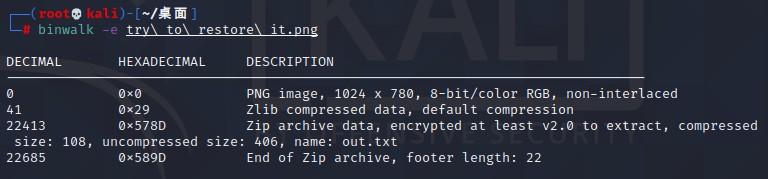

stegsolve分析图片,通过red通道,发现又含另一张图片。

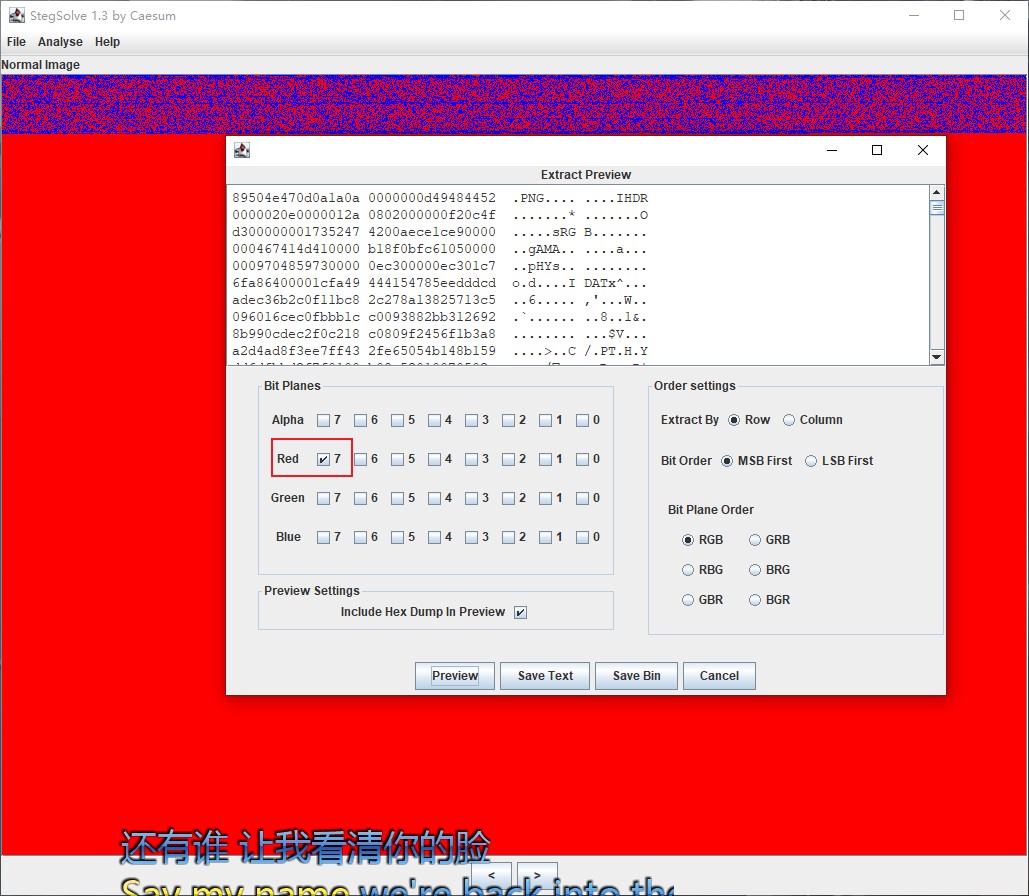

得到压缩包的密码。

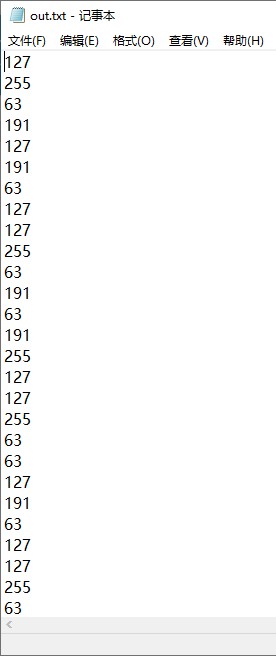

得到一个全是数字的txt文本,借助网上的脚本分析一下。

with open('out.txt') as a_file:

content = [x.strip() for x in a_file.readlines()]

bins = []

for i in content:

bins.append(bin(int(i))[2:].zfill(8)[:2])

stringBins = ''.join(bins)

num = 0

flag = ''

for i in range(int(len(stringBins)/8)):

flag+=chr(int(stringBins[num:num+8],2))

num+=8

print(flag)

得到一开始的压缩包的密码。

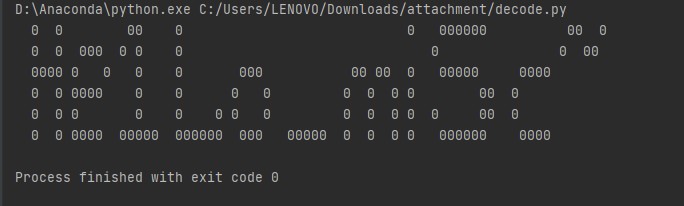

解压后发现是一个doc文档,直接修改后缀名。

修改颜色即可看到隐藏的内容。

base64解码。

import base64

with open('data.txt','r') as file:

for i in file.readlines():

line = str(base64.b64decode(i),'utf-8')

print(line)

隐约能看出是个由0构成的图形,把所有1替换掉:

import base64

with open('data.txt','r') as file:

for i in file.readlines():

line = str(base64.b64decode(i),'utf-8')

print(line.replace('1',''))

flag{He1Lo_mi5c~}

以上是关于BUU-MISC-[MRCTF2020]Hello_misc的主要内容,如果未能解决你的问题,请参考以下文章