容器技术演进和基础知识介绍

Posted 全栈云技术架构

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了容器技术演进和基础知识介绍相关的知识,希望对你有一定的参考价值。

容器是通过一种虚拟化技术来隔离运行在主机上不同进程,从而达到进程之间、进程和宿主操作系统相互隔离、互不影响的技术。这种相互孤立进程就叫容器,它有自己的一套文件系统资源和从属进程。容器技术最早应用在Linux操作系统,称为Linux Container(LXC),早期在互联网公司开始使用部署分布式应用,随后随着容器管理器(Docker、Rocket和CloudFoundary Garden)兴起,定制容器宿主操作系统(CoreOS、Ubuntu Snappy、Red Hat Atomic)盛行,容器被有效构建和管理、并在各行各业普遍使用和认可。

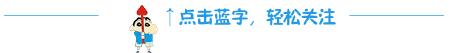

从容器发展历程我们看到,轻量级虚拟化产品如OpenVZ、Linux-Vserver和Linux Chroot技术的出现为操作系统虚拟化和容器资源隔离打下了一定基础,随着cgroup以及namespace合入Linux内核,容器技术得到Linux内核主线的支持。

2008年LXC(Linux Container)开源项目成立,实现用户态容器管理工具;容器技术在业界的使用越来越广泛;随后docker出现,针对容器虚拟化管理便有了更有理想的统一平台。实际上,微软、谷歌、IBM、红帽、亚马逊及其他许多知名科技公司已联合起来,组建了开放容器项目(Open Container Initiative),这是在Linux基金会下面成立的组织致力于解决容器运行时规范问题。

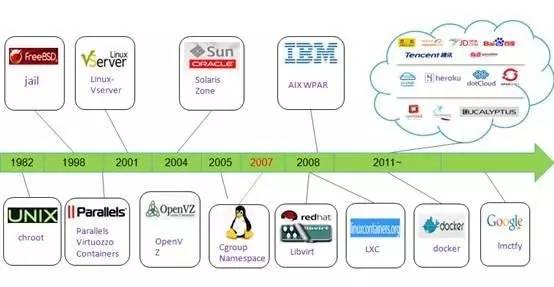

容器和虚拟机都是虚拟化技术,用来解决资源隔离、提高系统资源利用率的一种技术,容器比较轻量(容器空间在MB级别、VM是GB级别),部署密度高,性能损耗小。基于容器镜像分层技术可以实现通用依赖库和系统特定库分离,实现应用、配置文件和特定库依赖打包,可以做到了一处编译、到处运行。

容器运行效率基本接近于物理机,容器操作(启动,停止,重启等)毫秒到秒级,容器的灵活性极大促进混合云场景负载迁移。最重要的一点是,容器共享宿主机资源,所以可以最到弹性收缩,不像虚拟机,分配的物理硬件资源固化,不能灵活调整给其他资源使用。

但是容器也存在不足,如无热迁移,网络隔离性、安全性支持比较薄弱,Docker发布libnetwork增强网络特性,很多项目也在致力改善容器网络。容器应用只能针对应用和特定库进行修改,不能有kernel及通用库改动,因为任何改动都会影响到其他容器运行。

容器随着用户进程的停止而销毁,容器数据和日志数据无法更好管理和收集,运维能力较弱。业务相关高可用、可恢复性、容灾等需求,暂时还无法满足企业应用要求。

容器还有个重要约束,Linux容器在Linux主机上运行不同跨系统。也可以在Windows Server上运行Windows容器,采用Windows版的Docker容器管理器进行管理。如果要在Windows上运行Linux容器,可以在Windows下启动Linux虚拟机,使用Linux虚拟机作为容器宿主系统,或采用Boot2Docker完成安装。

容器主要通过依赖Linux系统的NameSpace、Cgroups和文件系统、镜像分层机制技术,实现容器资源隔离、空间隔离和跨平台打包部署。

NameSpace(命名空间)是Linux内核针对实现容器虚拟化而引入的特性。每个容器都可以拥有自己单独的命名空间,运行在其中的应用都像是在独立的操作系统中运行一样,保证了容器之间彼此互不影响。在操作系统中,所有包括内核、文件系统、网络、PID、UID、IPC、内存、硬盘、CPU等资源都是应用进程直接共享的。不但要实现对内存、CPU、网络IO、硬盘IO、存储空间等的限制,还要实现文件系统、网络、PID、UID、IPC等的相互隔离。前者相对容易实现,后者则需要宿主主机系统的深入支持。

随着Linux系统对于命名空间功能的逐步完善,虽然,在容器间都共用一个Linx系统内核和某些运行时环境(系统命令和系统基础库),但是他们彼此是不可见的。

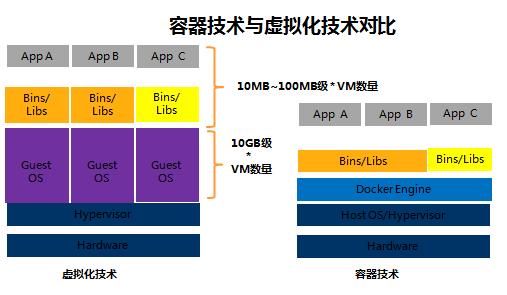

Cgroups(Control Groups)是linux内核提供的一种可以跟踪、限制、隔离进程组所使用的物理资源的机制。仅从资源管理上看,Linux Container是在Cgroups的基础上做了一层封装,Docker在LXC的基础上又做了一层封装。

Cgroups提供了给容器分配资源的控制机制,避免多个容器同时运行时的系统资源竞争。控制组可以提供对容器的内存、CPU、磁盘IO等资源进行限制和计费管理。控制组的设计目标是为不同的应用提供统一的接口,实现对单一进程到系统级虚拟化(包括OpenVZ、Linux VServer、LXC等)的控制。

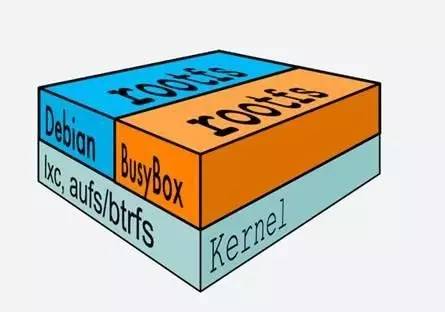

文件系统和镜像分层机制可以实现不同的发行版Linux能够支持异构发行版本的容器镜像。如在Redhat的宿主机上支持Opensuse、Centos、Debian、Ubunt等不同容器镜像运行。

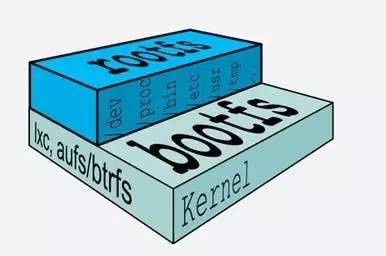

Linux启动到运行需要两个文件系统,分别是BootFS和RootFS。BootFS主要在系统启动时加载,主要包含 BootLoader 和 Linux kernel,当启动成功Linux kernel 被加载到内存中后, BootFS就完成自己使命被卸载了。RootFS就是Linux系统启动成功后需要加载的根文件系统,包含的就是典型 Linux 系统中的标准目录和文件。

由此可见对于不同的linux发行版,BootFS基本是一致的。只有RootFS会有差别,因此不同的发行版可以公用BootFS。

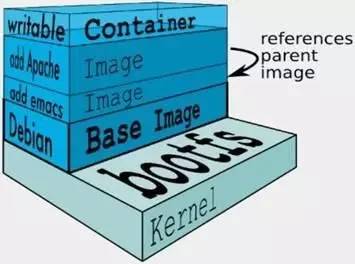

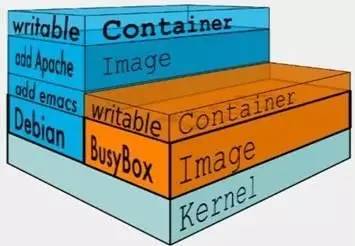

容器镜像分层机制让容器按照打包方式封装镜像,一个镜像包含一个或多个应用。一个镜像可以有父镜像,多个镜像可以共用一个父镜像,镜像和父镜像呈现树状层叠关系。每层都是链条层里的一个镜像,各个层叠到一起才形成一个完整的镜像。一个层可以看成一个目录,包含一部分差分数据,镜像部署为容器时,根据层叠关系下载依赖镜像组合成一个容器的运行时和根文件系统。

容器提供可写层提供Copy On Write模式数据存放,分层文件系统使容器的镜像可以像搭积木一样灵活创建和修改,并在网络上实现增量分发。

一个基础镜像可以给多个容器模板共用,因此大大减少数据冗余,修改的数据都在最上层可以实现差分修改提交和回退,加快部署速度。

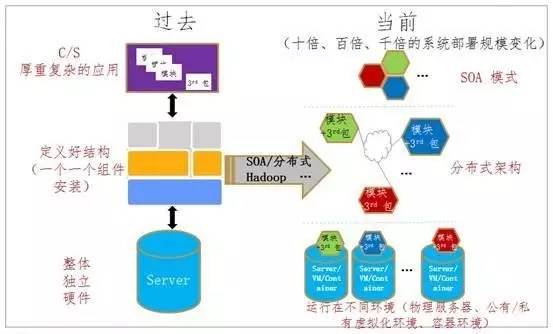

在面临复杂工作负载、尤其是分布式应用,容器可以很好解决大规模系统部署的问题,用来解决以前一个一个组件安装的低效率状况。实现快速、简单的实现成千上万的系统部署、运营,实现微服务架构和DevOps。

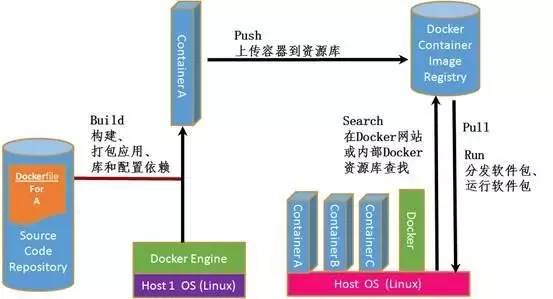

Docker作为容器管理器,实现Build、Ship Run容器管理能力,Buil完成镜像制作、Ship发布镜像到Docker Hub(Git hub)或私有Hub Repositories中。

Run完成容器在不同平台运行,实际方案中涉及容器迁移和多容器互联应用和OS解耦,对应用相关库(依赖、OS依赖、库依赖、配置依赖)进行打包,与系统内核库隔离和解耦。

容器通过Registry Hub镜像管理方式解决了镜像共享的问题。Docker Hub已经包含大量常用镜像、如对象数据库、关系数据库、负载均衡器等等。

参考阅读:

以上是关于容器技术演进和基础知识介绍的主要内容,如果未能解决你的问题,请参考以下文章