验证码腾X滑块的学习记录之三#整个请求流程的倒叙分析

Posted 面向小白的逆向笔记

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了验证码腾X滑块的学习记录之三#整个请求流程的倒叙分析相关的知识,希望对你有一定的参考价值。

cap_union_new_verify

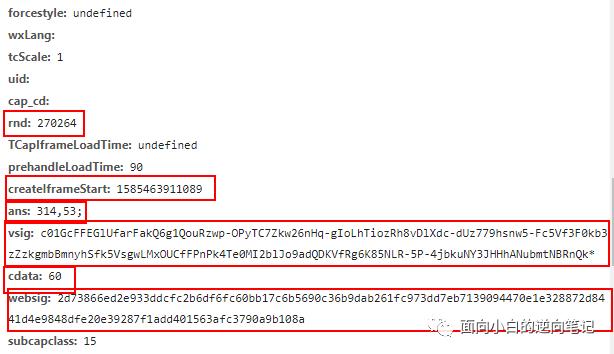

这个是最终滑块验证的请求参数,由于参数太多,分几页来说明:

基本上标注出来的就需要多关注下,

ua是对UserAgent的base64编码,轨迹加密哪里也会用到UserAgent,最好是可以作为变量传入,不过需要修改的地方就有好几个;sess需要从之前的cap_union_prehandle页面的响应提取sid需要从之前的cap_union_prehandle页面响应提取

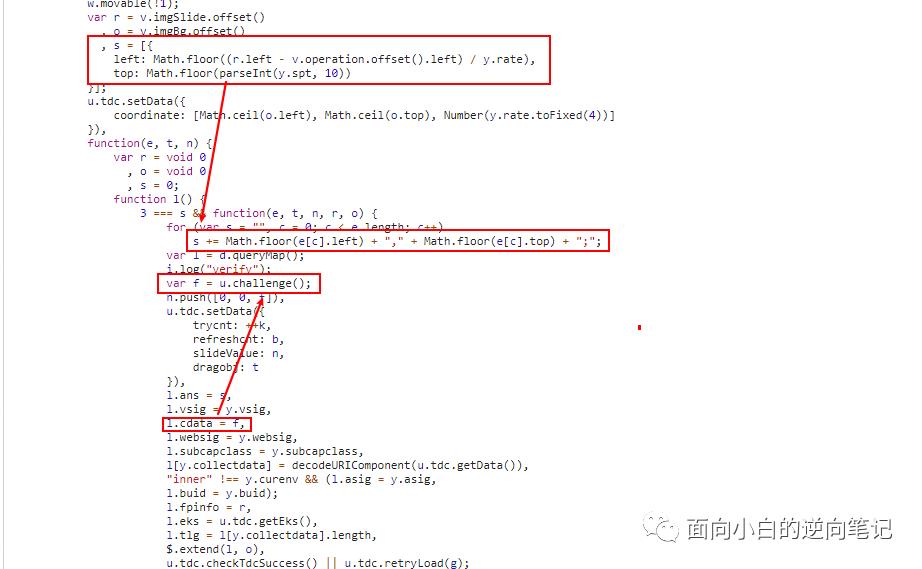

rnd是个随机数Math.floor(1e6 * Math.random()),直接去搜会搜到很多,可以搜它下面这个TCapIframeLoadTime,很快就能定位到;createIframeStart是个时间戳,尝试自己构造,但是有的时间戳来自前面的响应,需要注意;ans应该answer的缩写,和滑块位置有关,第一个参数,如果用的识别算法,识别出来的结果和调试的结果相差3个px之内;如果是通过pxcook测量,会比调试时候得到的多大概28px左右;第二个参数来自cap_union_new_show响应里面的spt值,下图也有标记;vsig从前面的页面cap_union_new_show来;cdata是从u.challenge()方法返回,下文有说明,可能还还会涉及到其他的函数;websig从前面的页面cap_union_new_show来;

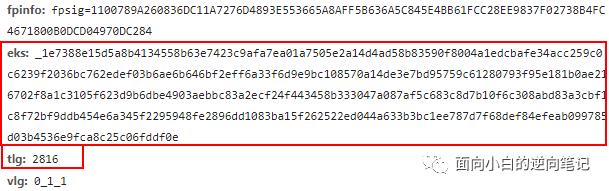

eks由tdc.js文件响应生成,经由群友提醒,说是和加密动态绑定,待验证~tgl是恶心的加密字符串collectdata的长度(上述图片中均未给出collectdata参数,太长了)

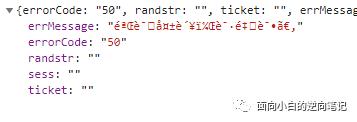

而响应需要关注的基本就两个,一个是ticket,另一个是ranstr:

后面滑块验证的时候需要用到~

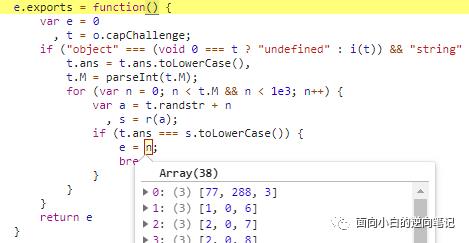

cap_union_new_verify的ans和cdata参数

u.challange()和轨迹又有点关系:

cap_union_new_show

此页面的请求参数上面均提过,这个就给一张响应图的关键位置:

可以看到有需要的很多信息,用正则把响应的提取出来即可;

cap_union_prehandle

预处理页面会得到sess和sid:

请求参数比较固定了,非要提的话就是base64编码的UserAgent,而且不需要依赖其他请求,但是这个网站需要依赖登录,所以我请求的时候会加cookie,或者写一个登录请求,登录完再预处理。

本文是倒叙分析来写的,根据最终需要的参数一个一个往前去搜寻,有些参数需要还需要不断的调试验证;接下来就是具体写代码和扣取相应的js来实现了整个流程了。如果缺少了什么,我会在后面具体实现的过程中再补充出来~暂时就写到这了~

新手写,大佬轻喷。文章可能有错漏的地方,还望大神指教~

【遵纪守法】文章内的代码仅供交流参考,不得用于非法活动!

【侵权声明】如果文章有任何冒犯到您的地方,请第一时间联系我进行处理,谢谢!

以上是关于验证码腾X滑块的学习记录之三#整个请求流程的倒叙分析的主要内容,如果未能解决你的问题,请参考以下文章