Spring Security OAuth2.0认证授权

Posted 编程小栈

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Spring Security OAuth2.0认证授权相关的知识,希望对你有一定的参考价值。

文章目录

什么是认证、授权、会话。

Java Servlet为支持http会话做了哪些事儿。

基于session认证机制的运作流程。

基于token认证机制的运作流程。

理解Spring Security的工作原理,Spring Security结构总览,认证流程和授权,中间涉及到哪些组件,这些组件分

别处理什么,如何自定义这些组件满足个性需求。

OAuth2.0认证的四种模式?它们的大体流程是什么?

Spring cloud Security OAuth2包括哪些组件?职责?

分布式系统认证需要解决的问题?

1、基本概念

1.1.什么是认证

系统为什么要认证?

认证是为了保护系统的隐私数据与资源,用户的身份合法方可访问该系统的资源。

认证 :用户认证就是判断一个用户的身份是否合法的过程,用户去访问系统资源时系统要求验证用户的身份信 息,身份合法方可继续访问,不合法则拒绝访问。常见的用户身份认证方式有:用户名密码登录,二维码登录,手 机短信登录,指纹认证等方式。

1.2 什么是会话

用户认证通过后,为了避免用户的每次操作都进行认证可将用户的信息保证在会话中。会话就是系统为了保持当前 用户的登录状态所提供的机制,常见的有基于session方式、基于token方式等。

1)基于session的认证方式如下图:

它的交互流程是,用户认证成功后,在服务端生成用户相关的数据保存在session(当前会话)中,发给客户端的 sesssion_id 存放到 cookie 中,这样用户客户端请求时带上 session_id 就可以验证服务器端是否存在 session 数据,以此完成用户的合法校验,当用户退出系统或session过期销毁时,客户端的session_id也就无效了。

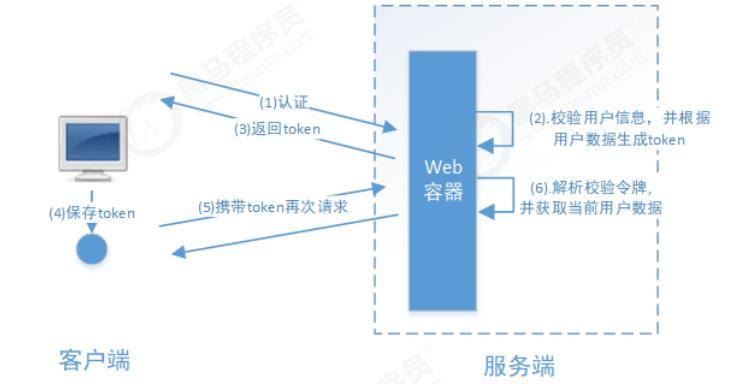

2)基于token方式如下图:

它的交互流程是,用户认证成功后,服务端生成一个token发给客户端,客户端可以放到 cookie 或 localStorage 等存储中,每次请求时带上 token,服务端收到token通过验证后即可确认用户身份。

总结:

基于session的认证方式由Servlet规范定制,服务端要存储session信息需要占用内存资源,客户端需要支持 cookie;

基于token的方式则一般不需要服务端存储token,并且不限制客户端的存储方式。如今移动互联网时代 更多类型的客户端需要接入系统,系统多是采用前后端分离的架构进行实现,所以基于token的方式更适合。

1.3什么是授权

微信来举例,微信登录成功后用户即可使用微信的功能,比如,发红包、发朋友圈、添加好友等,没有绑定 银行卡的用户是无法发送红包的,绑定银行卡的用户才可以发红包,发红包功能、发朋友圈功能都是微信的资源即 功能资源,用户拥有发红包功能的权限才可以正常使用发送红包功能,拥有发朋友圈功能的权限才可以使用发朋友 圈功能,这个根据用户的权限来控制用户使用资源的过程就是授权。

为什么要授权?

认证是为了保证用户身份的合法性,授权则是为了更细粒度的对隐私数据进行划分,授权是在认证通过后发生的, 控制不同的用户能够访问不同的资源。

授权:

授权是用户认证通过根据用户的权限来控制用户访问资源的过程,拥有资源的访问权限则正常访问,没有权限则拒绝访问。

1.4授权的数据模型

如何进行授权即如何对用户访问资源进行控制,首先需要学习授权相关的数据模型。

授权可简单理解为Who对What(which)进行How操作,包括如下:

Who,即主体(Subject),主体一般是指用户,也可以是程序,需要访问系统中的资源。

What,即资源 (Resource),如系统菜单、页面、按钮、代码方法、系统商品信息、系统订单信息等。系统菜单、页面、按钮、代码方法都属于系统功能资源,对于web系统每个功能资源通常对应一个URL;系统商品信息、系统订单信息都属于实体资源(数据资源),实体资源由资源类型和资源实例组成,比如商品信息为资源类型,商品编号 为001的商品为资源实例。

How,权限/许可(Permission),规定了用户对资源的操作许可,权限离开资源没有意义, 如用户查询权限、用户添加权限、某个代码方法的调用权限、编号为001的用户的修改权限等,通过权限可知用户 对哪些资源都有哪些操作许可。

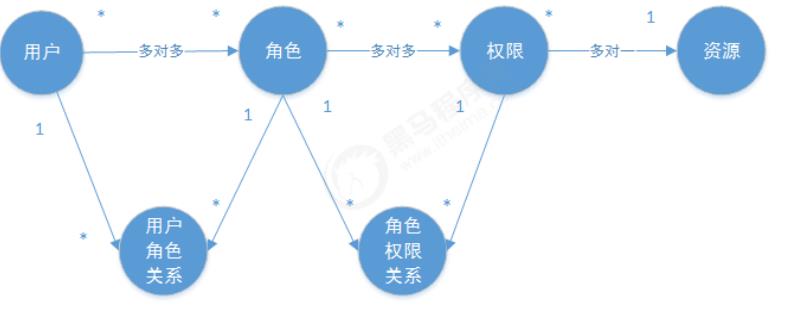

主体、资源、权限相关的数据模型如下:

主体(用户id、账号、密码、…)

资源(资源id、资源名称、访问地址、…)

权限(权限id、权限标识、权限名称、资源id、…)

角色(角色id、角色名称、…)

角色和权限关系(角色id、权限id、…)

主体(用户)和角色关系(用户id、角色id、…)

主体(用户)、资源、权限关系如下图:

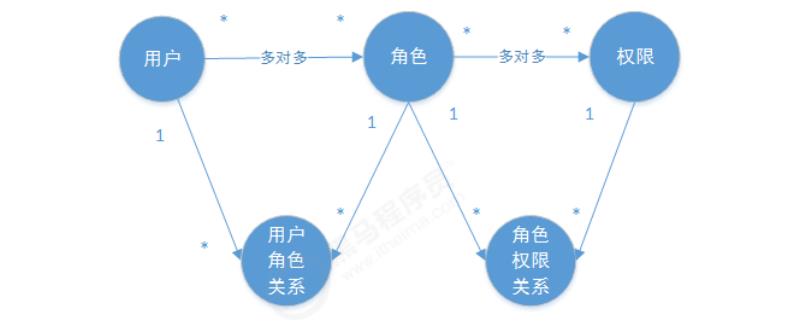

通常企业开发中将资源和权限表合并为一张权限表,如下:

资源(资源id、资源名称、访问地址、…)

权限(权限id、权限标识、权限名称、资源id、…)

合并为:

权限(权限id、权限标识、权限名称、资源名称、资源访问地址、…)

修改后数据模型之间的关系如下图:

1.4 RBAC

如何实现授权?业界通常基于RBAC实现授权。

1.4.1 基于角色的访问控制

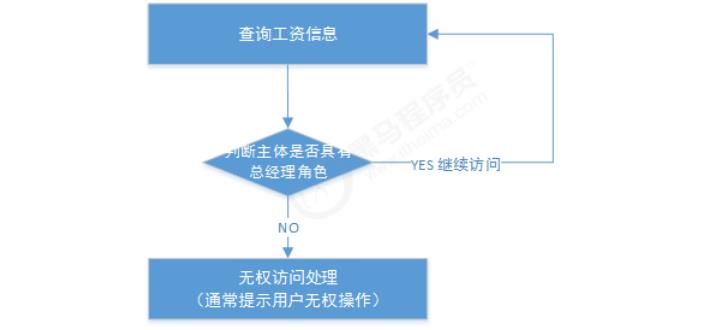

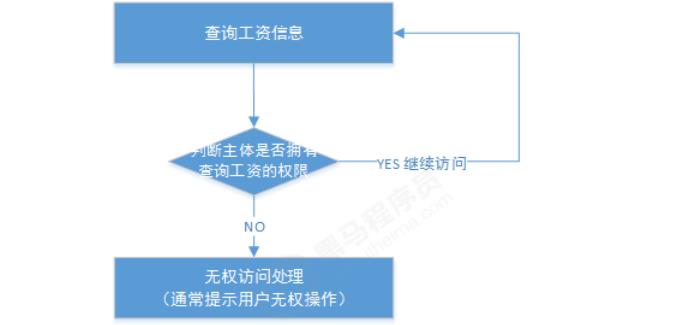

RBAC基于角色的访问控制(Role-Based Access Control)是按角色进行授权,比如:主体的角色为总经理可以查 询企业运营报表,查询员工工资信息等,访问控制流程如下:

根据上边的例子发现,当需要修改角色的权限时就需要修改授权的相关代码,系统可扩展性差。

1.4.2 基于资源的访问控制

RBAC基于资源的访问控制(Resource-Based Access Control)是按资源(或权限)进行授权,比如:用户必须 具有查询工资权限才可以查询员工工资信息等,访问控制流程如下:

优点:系统设计时定义好查询工资的权限标识,即使查询工资所需要的角色变化为总经理和部门经理也不需要修改

授权代码,系统可扩展性强。

2、基于Session的认证方式

认证流程

基于Session认证方式的流程是,用户认证成功后,在服务端生成用户相关的数据保存在session(当前会话),而发 给客户端的 sesssion_id 存放到 cookie 中,这样用客户端请求时带上 session_id 就可以验证服务器端是否存在 session 数据,以此完成用户的合法校验。当用户退出系统或session过期销毁时,客户端的session_id也就无效了。

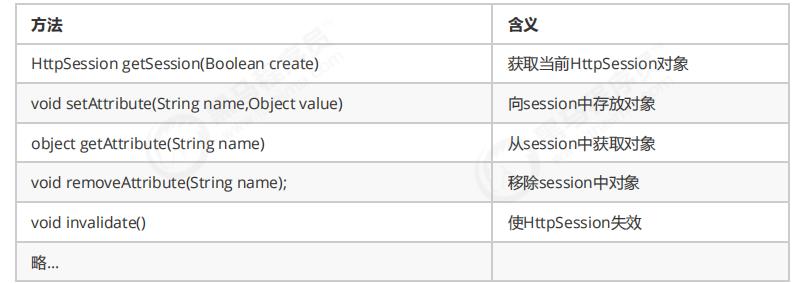

基于Session的认证机制由Servlet规范定制,Servlet容器已实现,用户通过HttpSession的操作方法即可实现,如 下是HttpSession相关的操作API。

3、整合案例

3.1 SpringMVC+Servlet3.0模拟认证、会话、授权

3.1.1引入依赖

1、由于是web工程,packaging设置为war

2、使用tomcat7-maven-plugin插件来运行工程

<dependencies>

<dependency>

<groupId>org.springframework</groupId>

<artifactId>spring-webmvc</artifactId>

<version>5.1.5.RELEASE</version>

</dependency>

<dependency>

<groupId>javax.servlet</groupId>

<artifactId>javax.servlet-api</artifactId>

<version>3.0.1</version>

<scope>provided</scope>

</dependency>

<dependency>

<groupId>org.projectlombok</groupId>

<artifactId>lombok</artifactId>

<version>1.18.8</version>

</dependency>

</dependencies>

3.1.2 Spring 容器配置ApplicationConfig

在confifig包下定义ApplicationConfig.java,它对应web.xml中ContextLoaderListener的配置

@Configuration //相当于applicationContext.xml

@ComponentScan(basePackages = "com.cfl"

,excludeFilters = @ComponentScan.Filter(type = FilterType.ANNOTATION,value = Controller.class))

public class ApplicationConfig

//在此配置 除了Controller的其它bean,比如:数据库链接池、事务管理器、业务bean等。

3.1.3 servletContext配置 WebConfig

本案例采用Servlet3.0无web.xml方式,的confifig包下定义WebConfifig.java,它对应s对应于DispatcherServlet配置。

@Configuration //就相当于springmvc.xml文件

@EnableWebMvc

@ComponentScan(basePackages = "com.cfl"

,includeFilters = @ComponentScan.Filter(type = FilterType.ANNOTATION,value = Controller.class))

public class WebConfig implements WebMvcConfigurer

//视频解析器

@Bean

public InternalResourceViewResolver viewResolver()

InternalResourceViewResolver viewResolver = new InternalResourceViewResolver();

viewResolver.setPrefix("/WEB-INF/view/");

viewResolver.setSuffix(".jsp");

return viewResolver;

3.1.4 加载 Spring容器SpringApplicationInitializer

在init包下定义Spring容器初始化类SpringApplicationInitializer,此类实现WebApplicationInitializer接口, Spring容器启动时加载WebApplicationInitializer接口的所有实现类。

public class SpringApplicationInitializer extends AbstractAnnotationConfigDispatcherServletInitializer

//spring容器,相当于加载 applicationContext.xml

@Override

protected Class<?>[] getRootConfigClasses()

return new Class[]ApplicationConfig.class, WebSecurityConfig.class;

//servletContext,相当于加载springmvc.xml

@Override

protected Class<?>[] getServletConfigClasses()

return new Class[]WebConfig.class;

//url-mapping

@Override

protected String[] getServletMappings()

return new String[]"/";

SpringApplicationInitializer相当于web.xml,使用了servlet3.0开发则不需要再定义web.xml, ApplicationConfifig.class对应以下配置的application-context.xml,WebConfifig.class对应以下配置的spring- mvc.xml,web.xml的内容参考:

<web‐app>

<listener>

<listener‐class>org.springframework.web.context.ContextLoaderListener</listener‐class>

</listener>

<context‐param>

<param‐name>contextConfigLocation</param‐name>

<param‐value>/WEB‐INF/application‐context.xml</param‐value>

</context‐param>

<servlet>

<servlet‐name>springmvc</servlet‐name>

<servlet‐class>org.springframework.web.servlet.DispatcherServlet</servlet‐class>

<init‐param>

<param‐name>contextConfigLocation</param‐name>

<param‐value>/WEB‐INF/spring‐mvc.xml</param‐value>

</init‐param>

<load‐on‐startup>1</load‐on‐startup>

</servlet>

<servlet‐mapping>

<servlet‐name>springmvc</servlet‐name>

<url‐pattern>/</url‐pattern>

</servlet‐mapping>

</web‐app>

3.1.5实现认证功能

在WebConfifig中新增如下配置,将/直接导向login.jsp页面:

@Override // 视图控制器

public void addViewControllers(ViewControllerRegistry registry)

registry.addViewController("/").setViewName("login");

认证接口

用户进入认证页面,输入账号和密码,点击登录,请求/login进行身份认证。

(1)定义认证接口,此接口用于对传来的用户名、密码校验,若成功则返回该用户的详细信息,否则抛出错误异常:

认证服务:

public interface AuthenticationService

/**

* 用户认证

* @param authenticationRequest 用户认证请求,账号和密码

* @return 认证成功的用户信息

*/

UserDto authentication(AuthenticationRequest authenticationRequest);

认证请求结构:

@Data

public class AuthenticationRequest

//认证请求参数,账号、密码。。

/**

* 用户名

*/

private String username;

/**

* 密码

*/

private String password;

认证成功后返回的用户详细信息,也就是当前登录用户的信息:

@Data

@AllArgsConstructor

public class UserDto

public static final String SESSION_USER_KEY = "_user";

//用户身份信息

private String id;

private String username;

private String password;

private String fullname;

private String mobile;

/**

* 用户权限

*/

private Set<String> authorities;

(2)认证实现类,根据用户名查找用户信息,并校验密码,这里模拟了两个用户:

package com.cfl.service;

import com.cfl.model.AuthenticationRequest;

import com.cfl.model.UserDto;

import org.springframework.stereotype.Service;

import org.springframework.util.StringUtils;

import java.util.HashMap;

import java.util.HashSet;

import java.util.Map;

import java.util.Set;

/**

* @author Administrator

* @version 1.0

**/

@Service

public class AuthenticationServiceImpl implements AuthenticationService

/**

* 用户认证,校验用户身份信息是否合法

*

* @param authenticationRequest 用户认证请求,账号和密码

* @return 认证成功的用户信息

*/

@Override

public UserDto authentication(AuthenticationRequest authenticationRequest)

//校验参数是否为空

if(authenticationRequest == null

|| StringUtils.isEmpty(authenticationRequest.getUsername())

|| StringUtils.isEmpty(authenticationRequest.getPassword()))

throw new RuntimeException("账号和密码为空");

//根据账号去查询数据库,这里测试程序采用模拟方法

UserDto user = getUserDto(authenticationRequest.getUsername());

//判断用户是否为空

if(user == null)

throw new RuntimeException("查询不到该用户");

//校验密码

if(!authenticationRequest.getPassword().equals(user.getPassword()))

throw new RuntimeException("账号或密码错误");

//认证通过,返回用户身份信息

return user;

//根据账号查询用户信息

private UserDto getUserDto(String userName)

return userMap.get(userName);

//用户信息

private Map<String,UserDto> userMap = new HashMap<>();

Set<String> authorities1 = new HashSet<>();

authorities1.add("p1");//这个p1我们人为让它和/r/r1对应

Set<String> authorities2 = new HashSet<>();

authorities2.add("p2");//这个p2我们人为让它和/r/r2对应

userMap.put("zhangsan",new UserDto("1010","zhangsan","123","张三","133443",authorities1));

userMap.put("lisi",new UserDto("1011","lisi","456","李四","144553",authorities2));

(3)登录Controller,对/login请求处理,它调用AuthenticationService完成认证并返回登录结果提示信息:

@RestController

public class LoginController

@Autowired

AuthenticationService authenticationService;

@RequestMapping(value = "/login",produces = "text/plain;charset=utf-8")

public String login(AuthenticationRequest authenticationRequest, HttpSession session)

UserDetails userDetails = authenticationService.authentication(authenticationRequest);

return userDetails.getFullname() + " 登录成功";

启动项目,访问路径地址,进行测试

3.1.6实现会话功能

会话是指用户登入系统后,系统会记住该用户的登录状态,他可以在系统连续操作直到退出系统的过程。

认证的目的是对系统资源的保护,每次对资源的访问,系统必须得知道是谁在访问资源,才能对该请求进行合法性 拦截。因此,在认证成功后,一般会把认证成功的用户信息放入Session中,在后续的请求中,系统能够从Session 中获取到当前用户,用这样的方式来实现会话机制。

增加会话控制 :首先在UserDto中定义一个SESSION_USER_KEY,作为Session中存放登录用户信息的key。

public static final String SESSION_USER_KEY = "_user";

然后修改LoginController,认证成功后,将用户信息放入当前会话。并增加用户登出方法,登出时将session置为失效。

@RequestMapping(value = "/login",produces = "text/plain;charset=utf-8")

public String login(AuthenticationRequest authenticationRequest, HttpSession session)

UserDto userDto = authenticationService.authentication(authenticationRequest);

//存入session

session.setAttribute(UserDto.SESSION_USER_KEY,userDto);

return userDto.getUsername() +"登录成功";

@GetMapping(value = "/logout",produces = "text/plain;charset=UTF-8")

public String logout(HttpSession session)

session.invalidate();

return "退出成功";

启动项目,访问路径地址,进行测试

3.1.7实现授权功能

现在我们已经完成了用户身份凭证的校验以及登录的状态保持,并且我们也知道了如何获取当前登录用户(从 Session中获取)的信息,接下来,用户访问系统需要经过授权,即需要完成如下功能:

匿名用户(未登录用户)访问拦截:禁止匿名用户访问某些资源。

登录用户访问拦截:根据用户的权限决定是否能访问某些资源。

(1)增加权限数据

为了实现这样的功能,我们需要在UserDto里增加权限属性,用于表示该登录用户所拥有的权限,同时修改UserDto的构造方法。

并在AuthenticationServiceImpl中为模拟用户初始化权限,其中张三给了p1权限,李四给了p2权限。

(2)增加测试资源

我们想实现针对不同的用户能访问不同的资源,前提是得有多个资源,因此在LoginController中增加测试资源2。

如上代码所示

(3)实现授权拦截器

在interceptor包下定义SimpleAuthenticationInterceptor拦截器,实现授权拦截:

1、校验用户是否登录

2、校验用户是否拥有操作权限

@Component

public class SimpleAuthenticationInterceptor implements HandlerInterceptor

@Override

public boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object handler) throws Exception

Object o = request.getSession().getAttribute(UserDto.SESSION_USER_KEY);

if (Objects.isNull(o))

writeContent(response,"请登录");

UserDto userDto = (UserDto) o;

String requestURI = request.getRequestURI();

if( userDto.getAuthorities().contains("p1") && requestURI.contains("/r/r1"))

return true以上是关于Spring Security OAuth2.0认证授权的主要内容,如果未能解决你的问题,请参考以下文章