2022年 全国职业院校技能大赛(中职组)网络安全赛项 正式赛卷 A模块 做题记录

Posted 宋yx

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了2022年 全国职业院校技能大赛(中职组)网络安全赛项 正式赛卷 A模块 做题记录相关的知识,希望对你有一定的参考价值。

评分标准文件及环境

评分标准:ZZ-2022029 网络安全赛项正式赛卷.zip

自己做的Linux靶机:

自己做的Windows靶机:

文章目录

- 评分标准文件及环境

- A-1 任务一 登录安全加固

- A-2 任务二 Nginx安全策略(Linux)

- 3. 禁止目录浏览和隐藏服务版本和信息显示,将/etc/nginx/nginx.conf配置文件相关配置项截图:

- 4. 限制HTTP请求方式,只允许GET、HEAD、POST,将/etc/nginx/conf.d/default.conf配置文件相关配置项截图:

- 5. 设置客户端请求主体读取超时时间为10,将/etc/nginx/nginx.conf配置文件相关配置项截图:

- 6. 设置客户端请求头读取超时时间为10,将/etc/nginx/nginx.conf配置文件相关配置项截图:

- 7. 将Nginx服务降权,使用www用户启动服务,将/etc/nginx/nginx.conf配置文件相关配置项截图

- A-3 任务三 日志监控(Windows)

- A-4 任务四 中间件服务加固SSHD\\VSFTPD\\IIS(Windows,Linux)

- A-5 任务五 本地安全策略(Windows)

- A-6 任务六 防火墙策略(Linux)

A-1 任务一 登录安全加固

请对服务器Windows、Linux按要求进行相应的设置,提高服务器的安全性

1. 密码策略(Windows,Linux)

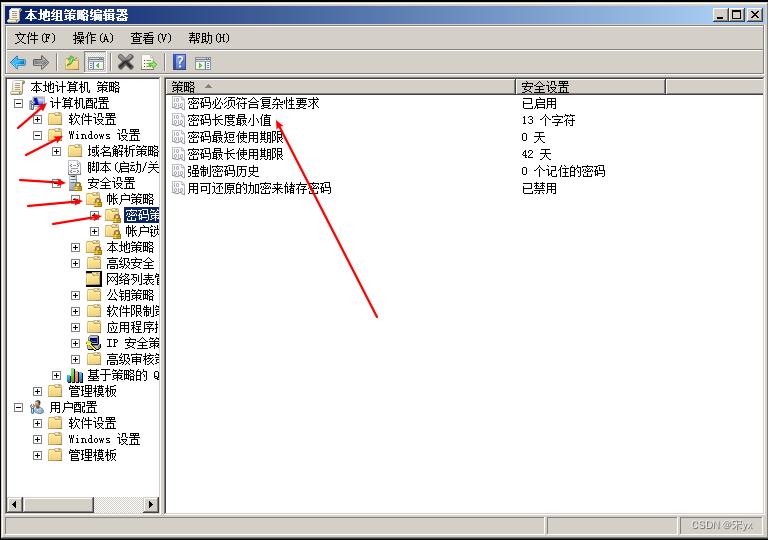

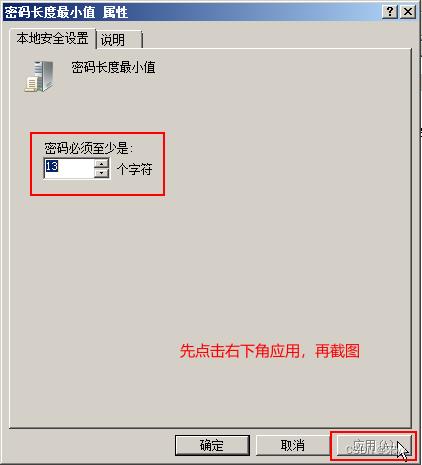

a. 最小密码长度不少于13个字符(Windows),将密码长度最小值的属性配置界面截图:

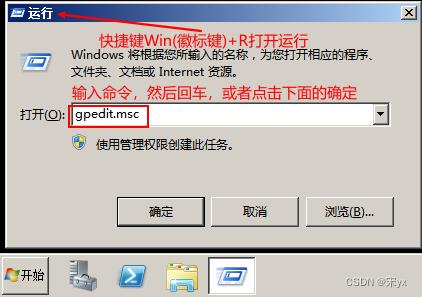

使用Win+R快捷键打开运行,输入gpedit.msc打开本地组策略编辑器,

计算机配置→Windows设置→安全设置→账户策略→密码策略→密码长度最小值

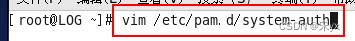

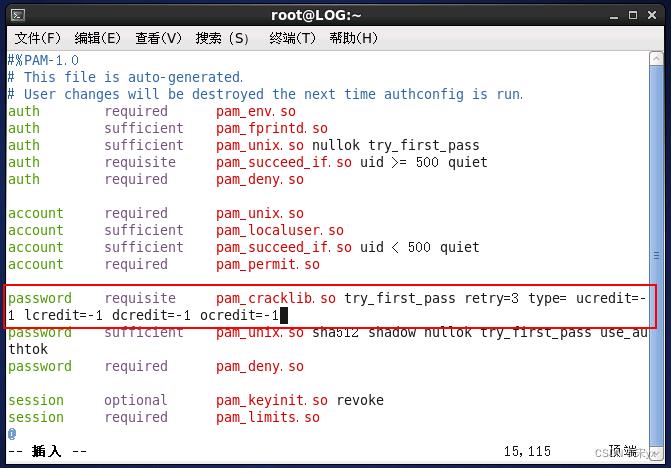

b. 密码必须符合复杂性要求(Linux),将/etc/pam.d/system-auth配置文件中对应的部分截图:

已经告诉你是哪个配置文件了,使用vim或者vi编辑器编辑文件即可

在pam_cracklib.so这一行的后面添加u/l/d/ocredit=-1,-1代表最少包含一个

2. 用户安全管理(Windows)

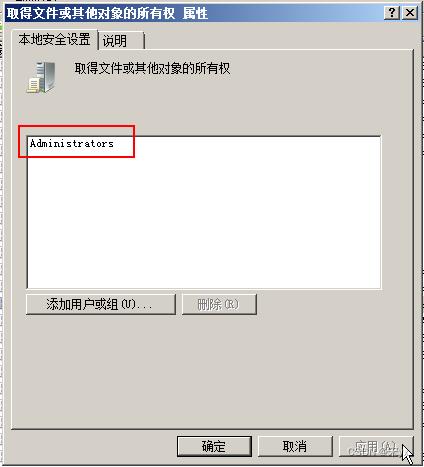

a. 设置取得文件或其他对象的所有权,将该权限只指派给administrators组,将取得文件或其他对象的所有权属性的配置界面截图:

打开本地组策略编辑器,计算机配置→Windows设置→安全设置→本地策略→用户权限分配→取得文件或其他对象的所有权

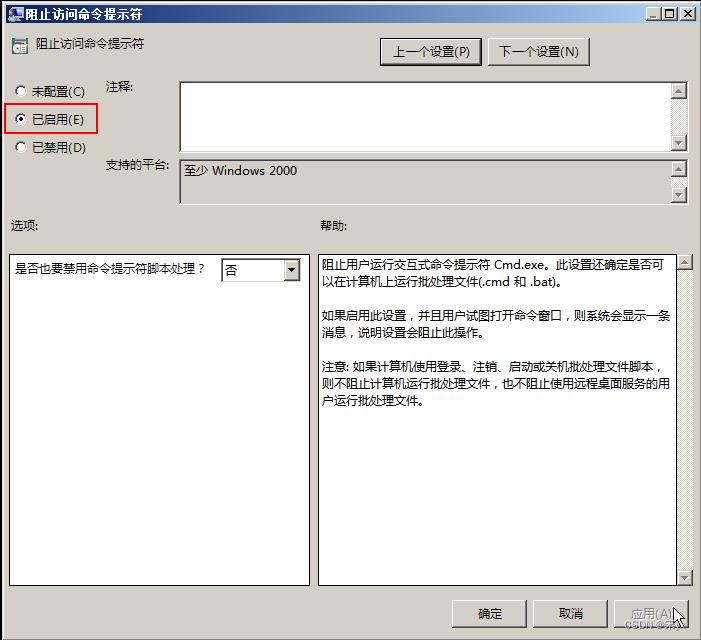

b. 禁止普通用户使用命令提示符,将阻止访问命令提示符配置界面截图:

打开本地组策略编辑器,用户配置→管理模版→系统→阻止访问命令提示符

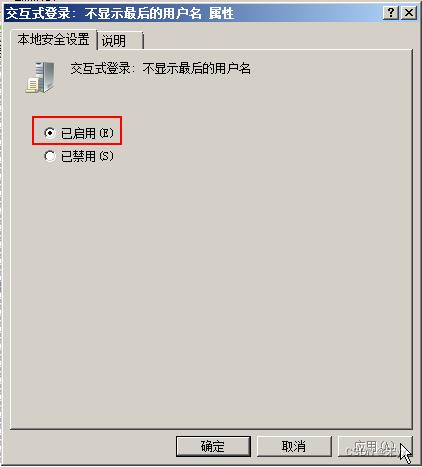

c. 设置不显示上次登录的用户名,将交互式登录:不显示最后的用户名属性配置界面截图:

打开本地组策略编辑器,计算机配置→Windows设置→安全设置→本地策略→安全选项→交互式登录:不显示最后的用户名

A-2 任务二 nginx安全策略(Linux)

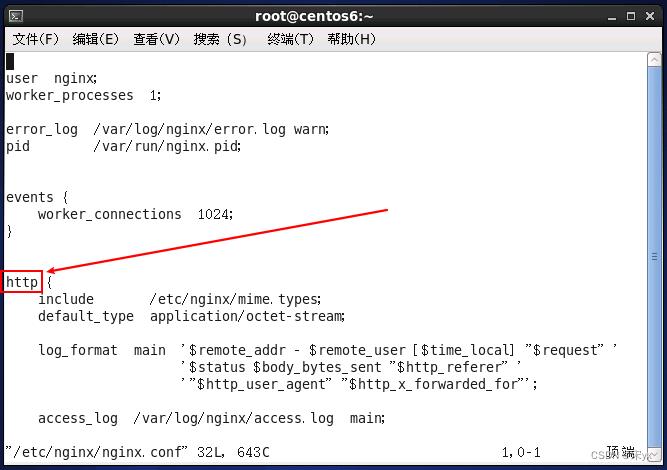

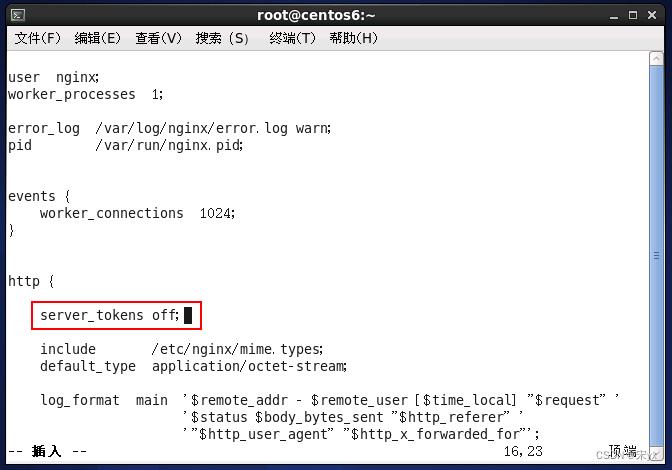

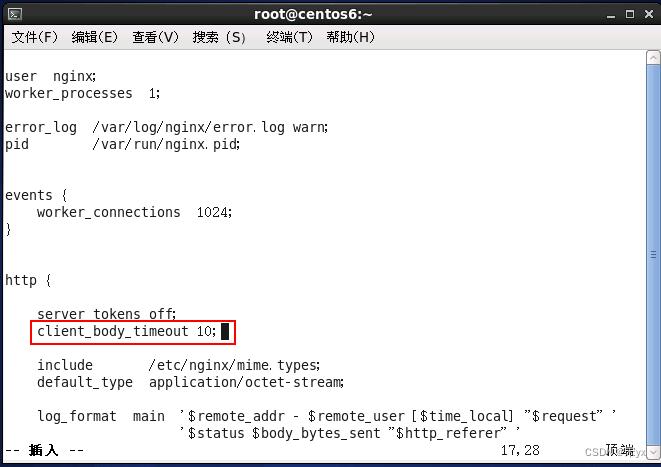

3. 禁止目录浏览和隐藏服务版本和信息显示,将/etc/nginx/nginx.conf配置文件相关配置项截图:

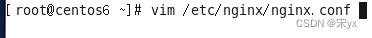

使用vim /etc/nginx/nginx.conf编辑配置文件

找到http部分

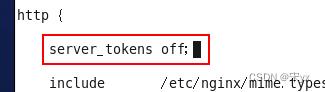

在里面输入server_tokens off;,别忘了加分号

由于下面的5、6、7题还需要修改此配置文件,可以先不用保存退出,先去做5、6、7题

提交的答案:

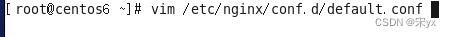

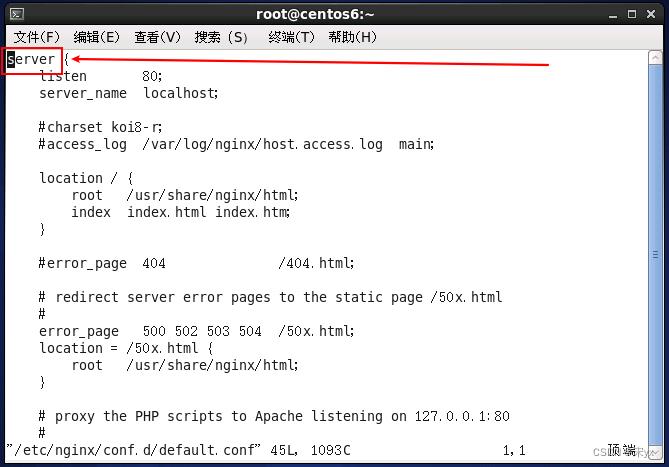

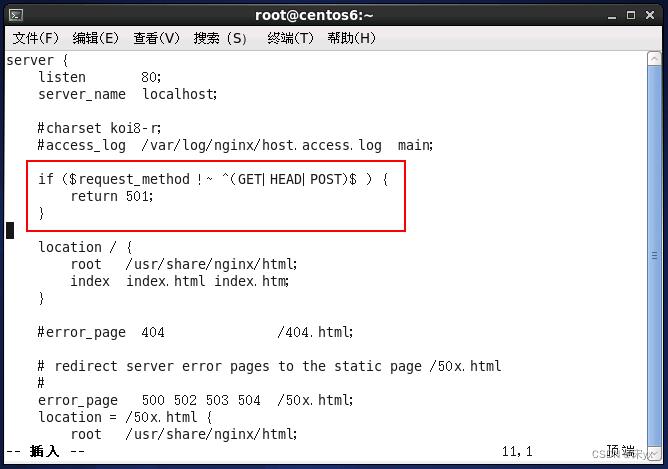

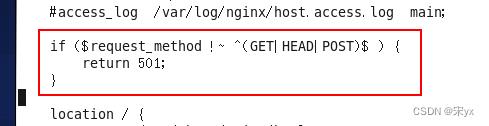

4. 限制HTTP请求方式,只允许GET、HEAD、POST,将/etc/nginx/conf.d/default.conf配置文件相关配置项截图:

编辑配置文件,找到server(默认就在server)

在里面添加

if ($request_method !~ ^(GET|HEAD|POST)$ )

return 501;

保存并退出,重启看看是否有报错,验证一下输入的内容是否正确

提交的答案:

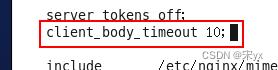

5. 设置客户端请求主体读取超时时间为10,将/etc/nginx/nginx.conf配置文件相关配置项截图:

还是第3题的文件,添加client_body_timeout 10;

提交的答案:

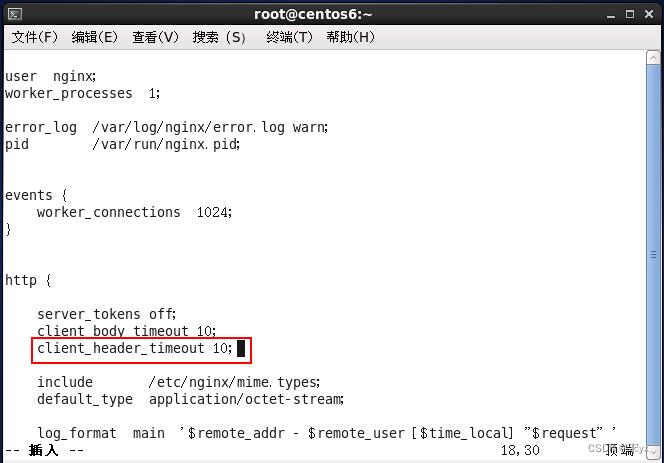

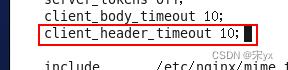

6. 设置客户端请求头读取超时时间为10,将/etc/nginx/nginx.conf配置文件相关配置项截图:

还是第3题的文件,添加client_header_timeout 10;

提交的答案:

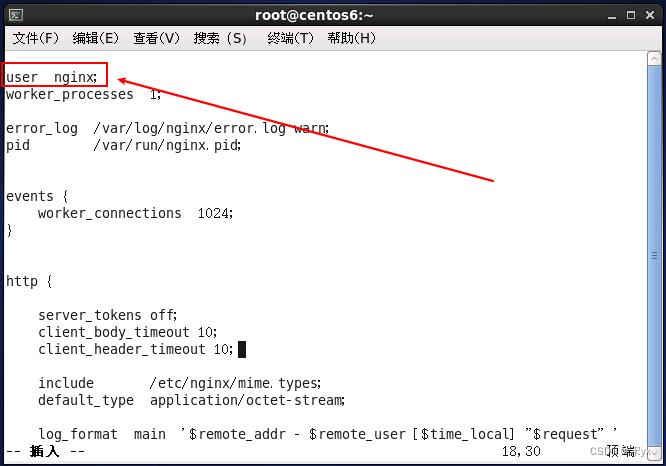

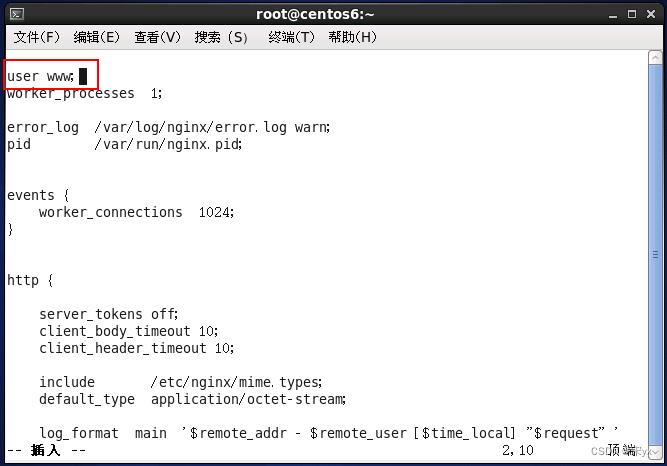

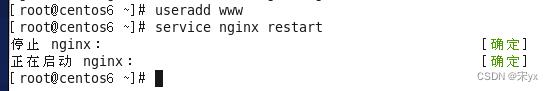

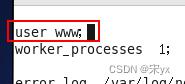

7. 将Nginx服务降权,使用www用户启动服务,将/etc/nginx/nginx.conf配置文件相关配置项截图

还是第3题的文件,能看到第二行明晃晃的user,很明显了吧

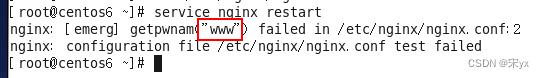

给他改成www(user和nginx中间有两个空格,修改时最好只保留一个空格)

改完后保存并退出,使用命令重启会发现报错,是因为没有www用户

可以添加用户,不让他报错,也可以不用管他

如果出现了其他的错误,需要看看配置文件哪里写错了

添加用户后即可正常重启服务

提交的答案:

A-3 任务三 日志监控(Windows)

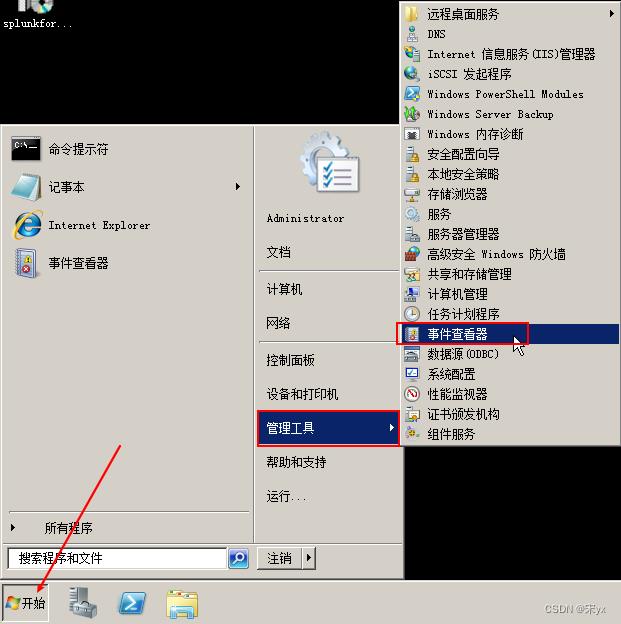

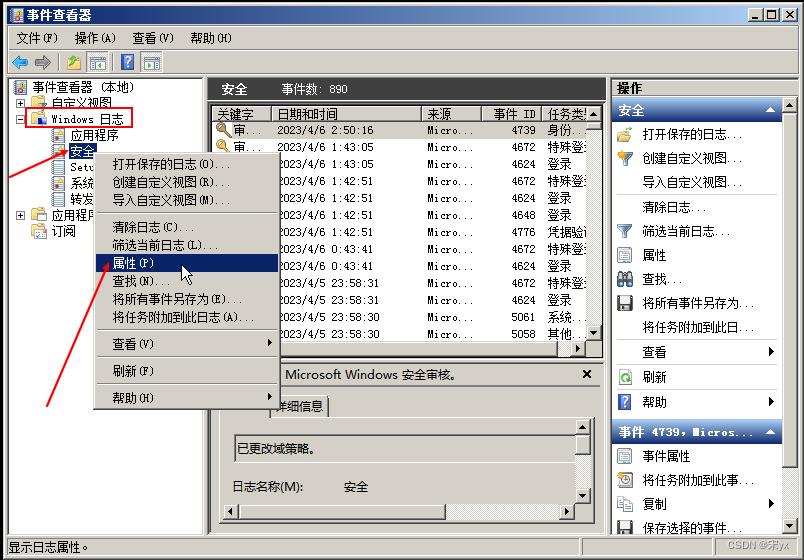

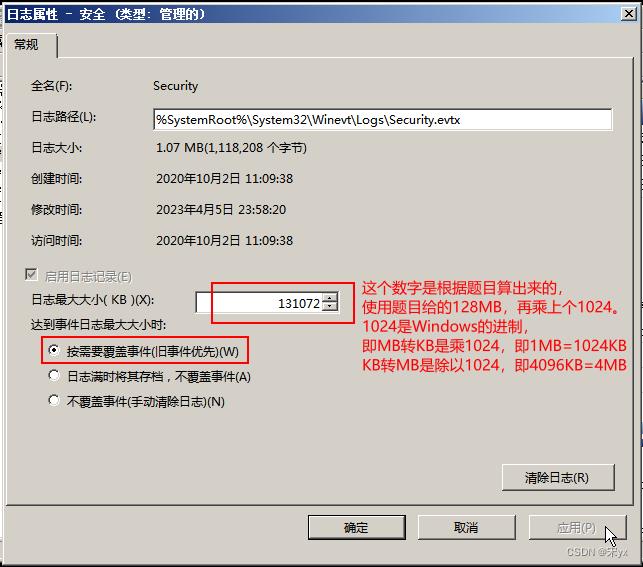

8. 安全日志文件最大大小为128MB,设置当达到最大的日志大小上限时,按需要覆盖事件(旧事件优先),将日志属性-安全(类型:管理的)配置界面截图:

开始菜单→管理工具→事件查看器

Windows日志→安全→属性

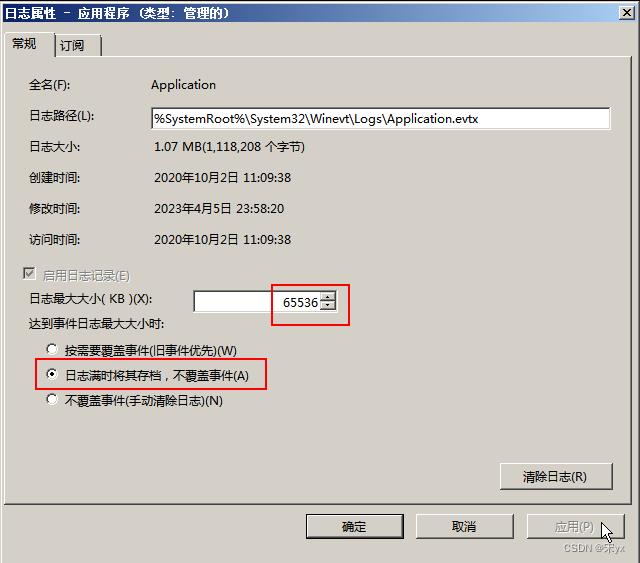

9. 应用日志文件最大大小为64MB,设置当达到最大的日志大小上限时将其存档,不覆盖事件,将日志属性-应用程序(类型:管理的)配置界面截图:

开始菜单→管理工具→事件查看器→Windows日志→应用程序→属性

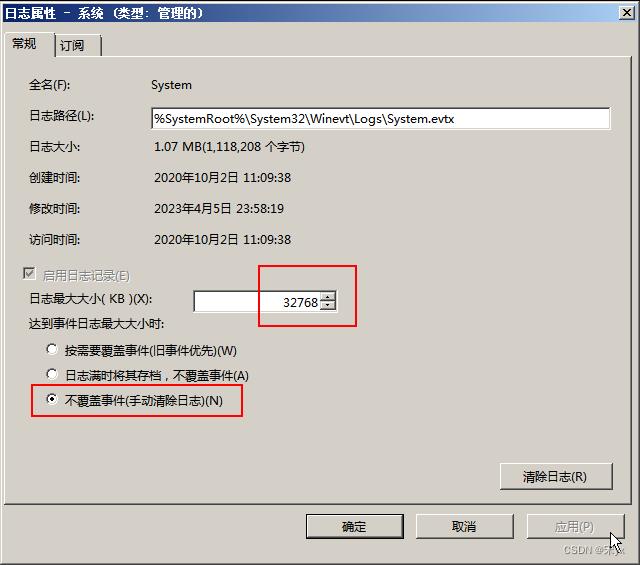

10. 系统日志文件最大大小为32MB,设置当达到最大的日志大小上限时,不覆盖事件(手动清除日志),将日志属性-系统(类型:管理的)配置界面截图:

开始菜单→管理工具→事件查看器→Windows日志→系统→属性

A-4 任务四 中间件服务加固SSHD\\VSFTPD\\IIS(Windows,Linux)

11. SSH服务加固(Linux)

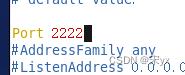

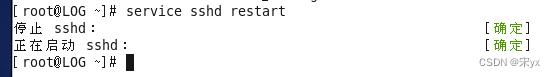

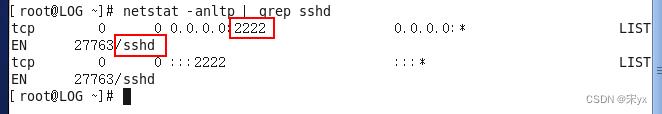

a. 修改ssh服务端口为2222,使用命令netstat -anltp | grep sshd查看SSH服务端口信息,将回显结果截图:

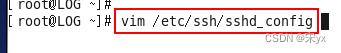

编辑ssh配置文件

修改端口号配置为2222

重启ssh服务

使用命令查看

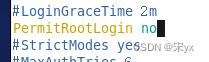

b. ssh禁止root用户远程登录,将/etc/ssh/sshd_config配置文件中对应的部分截图:

编辑配置文件,修改PermitRootLogin为no

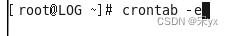

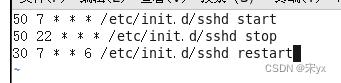

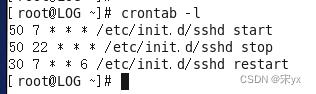

c. 设置root用户的计划任务。每天早上7:50自动开启ssh服务,22:50关闭;每周六的7:30重新启动ssh服务,使用命令crontab -l,将回显结果截图:

使用crontab -e编辑计划任务文件

使用给的命令查看

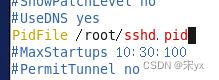

d. 修改SSHD的PID档案存放地,将/etc/ssh/sshd_config配置文件中对应的部分截图:重接

编辑配置文件,修改PidFile的值为/root/sshd.pid

12. VSFTPD服务加固(Linux)

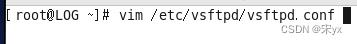

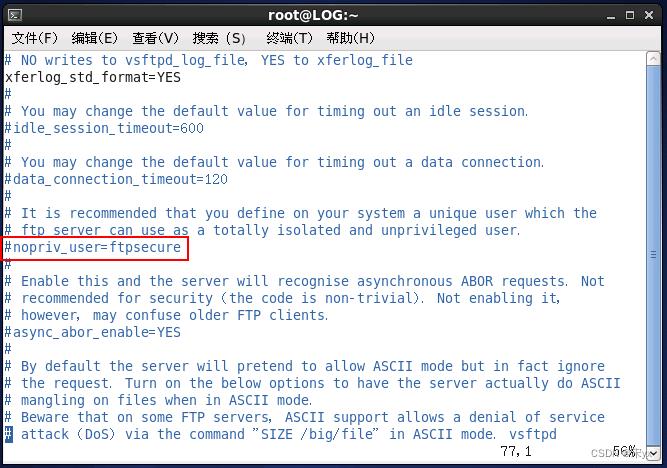

a. 设置运行vsftpd的非特权系统用户为pyftp,将/etc/vsftpd/vsftpd.conf配置文件下的相关配置项截图:

编辑文件,找到nopriv

删除注释,并将值改为题目要求的pyftp

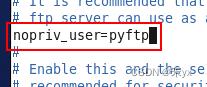

b. 限制客户端连接的端口范围在50000-60000,将/etc/vsftpd/vsftpd.conf配置文件下的相关配置项截图:

这个在配置文件里面默认是没有的,需要自己添加

pasv_min_port=50000

pasv_max_port=60000

划到最下面,找到一个空行,添加(只要添加上能截图就行,无所谓添加到哪个位置)

13. IIS加固(Windows)

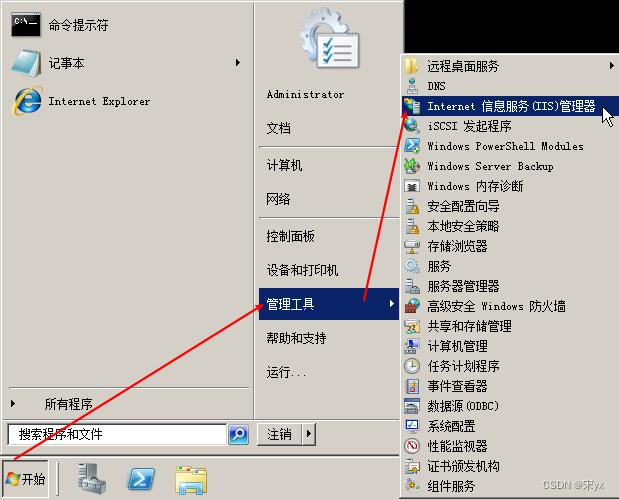

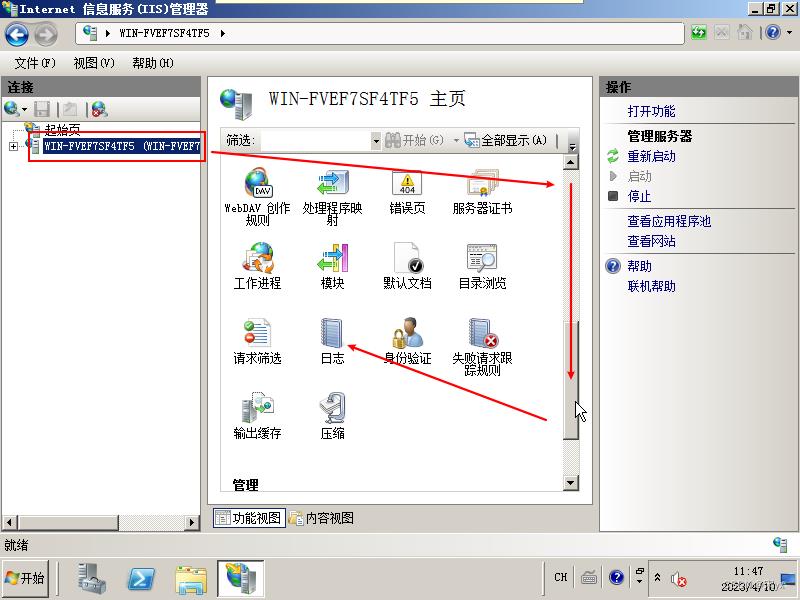

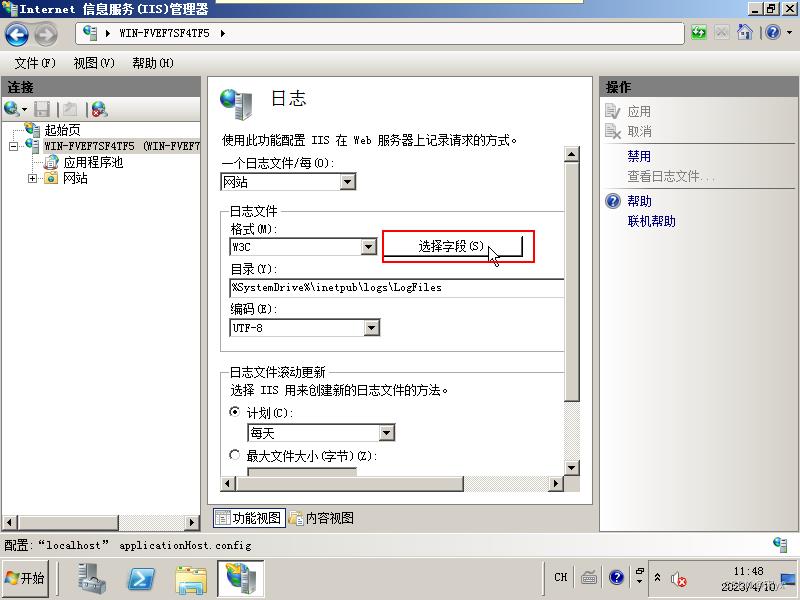

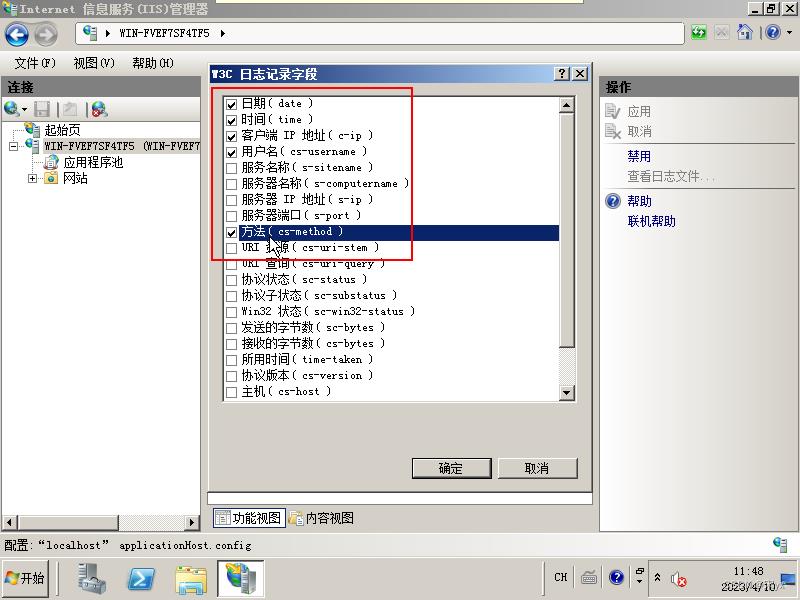

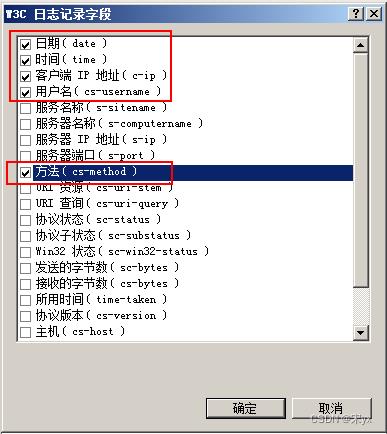

a. 开启IIS日志审计记录(日志文件保存格式为W3C,只记录日期、时间、客户端IP地址、用户名、方法),将W3C日志记录字段的配置界面截图:

点击服务器,滑动页面,点击日志

选择字段

只保留题目要的

提交的答案:

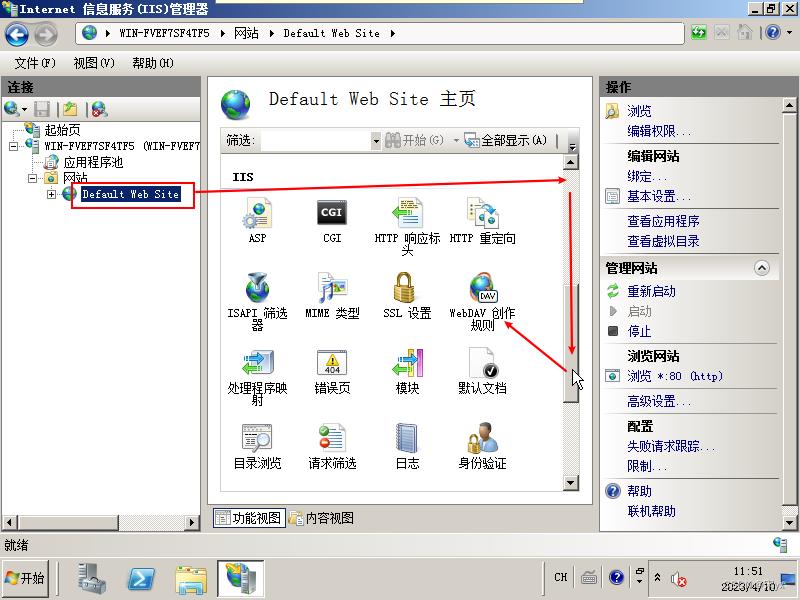

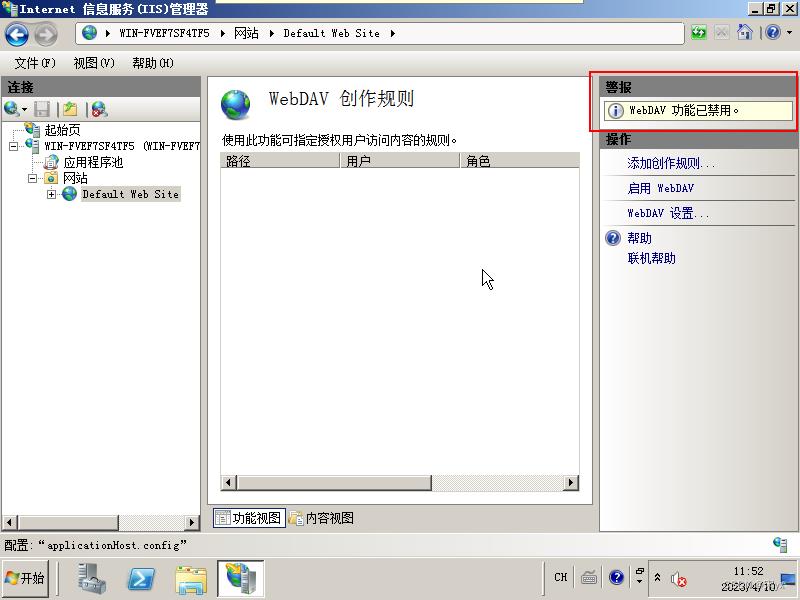

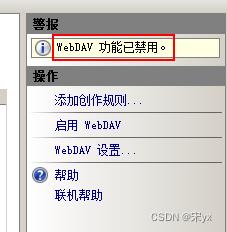

b. 关闭IIS的WebDAV功能增强网站的安全性,将警报提示信息截图:

点击网站,找到WebDAV创作规则

能看到警报

提交的答案:

A-5 任务五 本地安全策略(Windows)

14. 禁止匿名枚举SAM账户,将不允许SAM账户的匿名枚举的属性配置界面截图:

15. 禁止系统在未登录的情况下关闭,将关机:允许系统在未登录的情况下关闭的属性配置界面截图:

16. 禁止存储网络身份验证的密码和凭据,将不允许存储网络身份验证的密码和凭据的属性配置界面截图:

17. 禁止将Everyone权限应用于匿名用户,将Everyone权限应用于匿名用户的属性配置界面截图:

18. 在超过登录时间后强制注销,将在超过登录时间后强制注销的属性配置界面截图:

A-6 任务六 防火墙策略(Linux)

19. 设置防火墙允许本机转发除ICMP协议以外的所有数据包,将iptables配置命令截图:

20. 为防止SSH服务被暴力枚举,设置iptables防火墙策略仅允许172.16.10.0/24网段内的主机通过SSH连接本机,将iptables配置命令截图:

21. 为防御拒绝服务攻击,设置iptables防火墙策略对传入的流量进行过滤,限制每分钟允许3个包传入,并将瞬间流量设定为一次最多处理6个数据包(超过上限的网络数据包将丢弃不予处理),将iptables配置命令截图:

22. 只允许转发来自172.16.0.0/24局域网段的DNS解析请求数据包,将iptables命令截图:

2023浙江省赛“信息安全管理与评估“--Reverse部分全部解析(高职组)

2022全国职业技能大赛“信息安全管理与评估”(高职组)任务书

2022全国职业技能大赛“信息安全管理与评估”任务书

第一阶段竞赛项目试题

先略

第二阶段竞赛项目试题

根据信息安全管理与评估技术文件要求,第二阶段为网络安全事件响应、数字取证调查和应用程序安全。本文件为信息安全管理与评估项目竞赛-第二阶段试题。

介绍:

竞赛有固定的开始和结束时间,参赛队伍必须决定如何有效的分配时间。请认真阅读以

下指引!

(1)当竞赛结束,离开时请不要关机;

(2)所有配置应当在重启后有效;

(3)除了CD-ROM/HDD/NET驱动器,请不要修改实体机的配置和虚拟机本身的硬件设置。

所需的设备、机械、装置和材料

所有测试项目都可以由参赛选手根据基础设施列表中指定的设备和软件完成。

评分方案

本项目模块分数为350分。

项目和任务描述:

随着网络和信息化水平的不断发展,网络安全事件也层出不穷,网络恶意代码传播、信

息窃取、信息篡改、远程控制等各种网络攻击行为已严重威胁到信息系统的机密性、完整性

和可用性。因此,对抗网络攻击,组织安全事件应急响应,采集电子证据等技术工作是网络

安全防护的重要部分。现在,A集团已遭受来自不明组织的非法恶意攻击,您的团队需要帮助

A集团追踪此网络攻击来源,分析恶意攻击攻击行为的证据线索,找出操作系统和应用程序中

的漏洞或者恶意代码,帮助其巩固网络安全防线。

本模块主要分为以下几个部分:

● 网络安全事件响应

● 数字取证调查

● 应用程序安全

本部分的所有工作任务素材或环境均已放置在指定的计算机上,选手的电脑中已经安装好 Office 软件并提供必要的软件工具 (Tools 工具包)。

赛题第二阶段请按裁判组专门提供的U盘中的“XXX-第2阶段-答题模板”中的要求提交答案。选手需要在U盘的根目录下建立一个名为“GWxx”的文件夹(xx用具体的工位号替代),所完成的“XXX-第2阶段-答题模板”放置在文件夹中作为比赛结果提交。

工作任务:

第一部分 网络安全事件响应(140分)

任务1:应急响应

A集团的WebServer服务器被黑客入侵,该服务器的Web应用系统被上传恶意软件,系统文

件被恶意软件破坏,您的团队需要帮助该公司追踪此网络攻击的来源,在服务器上进行全面

的检查,包括日志信息、进程信息、系统文件、恶意文件等,从而分析黑客的攻击行为,发

现系统中的漏洞,并对发现的漏洞进行修复。

本任务素材清单:Server服务器虚拟机。

受攻击的Server服务器已整体打包成虚拟机文件保存,请选手自行导入分析。

注意:Server服务器的基本配置参见附录,若题目中未明确规定,请使用默认配置。

请按要求完成该部分的工作任务。

任务 1:应急响应

1.提交攻击者的 IP 地址

2.识别攻击者使用的操作系统

3.找出攻击者资产收集所使用的平台

4.提交攻击者目录扫描所使用的工具名称

5 提交攻击者首次攻击成功的时间,格式:DD /MM/YY:HH:MM:SS

6 找到攻击者写入的恶意后门文件,提交文件名(完整路径)和后门密码

7.找到攻击者隐藏在正常 web 应用代码中的恶意代码,提交该文件名(完整路径)

8 识别系统中存在的恶意程序进程,提交进程名

9 找到文件系统中的恶意程序文件并提交文件名(完整路径)

第二部分 数字取证调查(120分)

任务2: 网络数据包分析

A集团的网络安全监控系统发现恶意份子正在实施高级可持续攻击(APT),并抓取了部

分可疑流量包。请您根据捕捉到的流量包,搜寻出网络攻击线索,分解出隐藏的恶意程序,

并分析恶意程序的行为。

本任务素材清单:捕获的网络数据包文件。

请按要求完成该部分的工作任务。

任务 2: 网络数据包分析

1 分析并提交攻击者使用 FTP 连接目标服务器时使用的密码

2 分析并提交攻击者登入目标服务器 web 系统时使用的密码

3 分析并提交攻击者传入目标系统的文件名

4 分析并提交被攻击的服务器的计算机名称

第三部分 应用程序安全(90分)

任务3:代码审计

代码审计是指对源代码进行检查,寻找代码存在的脆弱性,这是一项需要多方面技能的

技术,作为一个高级软件开发者,代码安全作为你的日常工作中非常重要的一部分,因为大

部分代码从语法和语义上来说是正确的,你必须依赖你的知识和经验来完成工作。每个团队都

将获得一个代码列表,查看每一段代码然后回答答题卡里的问题。

本任务素材清单:答题模板上提供的代码片段。

请按要求完成该部分的工作任务。

任务 3:代码审计

1 存在脆弱性的代码行数

2 代码可能会受到的网络安全攻击类型

3 结合代码简述漏洞产生的原因

第三阶段竞赛项目试题

根据信息安全管理与评估技术文件要求,第三阶段为网络安全渗透(夺旗挑战CTF)。本

文件为信息安全管理与评估竞赛-第三阶段试题。

介绍:

夺旗挑战CTF(网络安全渗透)的目标是作为一名网络安全专业人员在一个模拟的网络环

境中实现网络安全渗透测试工作。

本模块要求参赛者作为攻击方,运用所学的信息收集、漏洞发现、漏洞利用等渗透测试

技术完成对网络的渗透测试;并且能够通过各种信息安全相关技术分析获取存在的Flag值。所需的设备、机械、装置和材料

所有测试项目都可以由参赛选手根据基础设施列表中指定的设备和软件完成。

评分方案

本测试项目模块分数为350分。

项目和任务描述:

在A集团的网络中存在几台服务器,各服务器存在着不同业务服务。在网络中存在着一定网络安全隐患,请利用你所掌握的渗透测试技术,通过信息收集、漏洞挖掘等渗透测试技术,完成指定项目的渗透测试,在测试中获取flag值。

本模块所使用到的渗透测试技术包含但不限于如下技术领域:

• 信息收集

• 逆向文件分析

• 二进制漏洞利用

• 应用服务漏洞利用

• 操作系统漏洞利用

• 杂项与密码学分析

• 系统文件分析

所有设备和服务器的IP地址请查看现场提供的设备列表。

特别提醒通过找到正确的flag值来获取得分,它的格式如下所示:flag<flag值 >

这种格式在某些环境中可能被隐藏甚至混淆。所以,注意一些敏感信息并利用工具把它找出来。赛题第三阶段请按裁判组专门提供的U盘中的“XXX-第3阶段-答题模板”中的要求提交答案。选手需要在U盘的根目录下建立一个名为“GWxx”的文件夹(xx用具体的工位号替代),所完成的“XXX-第3阶段-答题模板”放置在文件夹中作为比赛结果提交。

工作任务

任务1:答题系统服务器(30分)

服务器场景:web2

IP地址:

任务编号 任务描述

1答题系统存在隐藏信息,请找出隐藏信息,并将flag提交。flag

格式:flag<flag值>

任务2:渗透测试

C集团上新了一台新的服务器,需要您的团队对服务器进行风险评估,找出所有可能存在的漏洞,包

括但不限于敏感信息泄露、文件上传等漏洞。

本任务素材清单:Server服务器虚拟机、kali虚拟机

注意:靶机ip地址为:192.168.100.100/24,靶机为vmware桥接,请自行更改本机ip地址与其联通

1.写 出 所 有 的 任 意 文 件 下 载 漏 洞payload 并写出如何发现漏洞(注:写出所有的解题步骤并截图)(30 分)

2 题目:写出所有的敏感信息泄露漏洞并写出所有的payload(注:写出所有的解题步骤并截图)(20分)

3 题目:写出mysql数据库中的mysql库中的user表中user字段里d开头的用户名(注:写出所有的解题步骤并截图)(20分)

4 题目:写出wordpress的用户名以及密码(注:写出所有的解题步骤并截图)(30分)

5 题目:getshell并截图(注:写出所有的解题步骤并截图)(40分)

6 题目:现在拿到了一个www-data权限的webshell,接下来你会做什么操作,写出你的操作思路(20分)

请按要求完成该部分的工作任务。

任务3:Reverse(80分)

服务器场景:reverse

IP地址:自动获取

任务编号 任务描述

1登录FTP下载reverse.rar文件,用户名:ftp,密码:空解压该文件并分析程序reverse_0,请找出隐藏信息,并将flag提交。flag格式:flag<flag值>

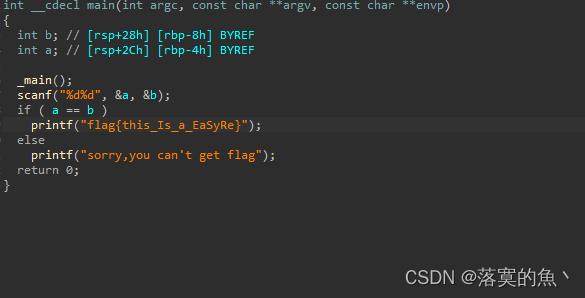

查看main函数直接就写出来了(签到题吧)

FLAG:this_Is_a_EaSyRe

2分析程序reverse_1,请找出隐藏信息,并将flag提交。flag格式:flag<flag值>

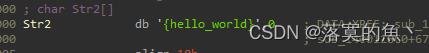

通过shift+f12找到wrong flag按x交叉引用到主函数,可以看到上面对str2进行了一个将o换成0的操作,

所以我们直接将str2的o都换成0就能拿到flag

FLAG:hell0_w0rld

3分析程序reverse_2,请找出隐藏信息,并将flag提交。flag格式:flag<flag值>

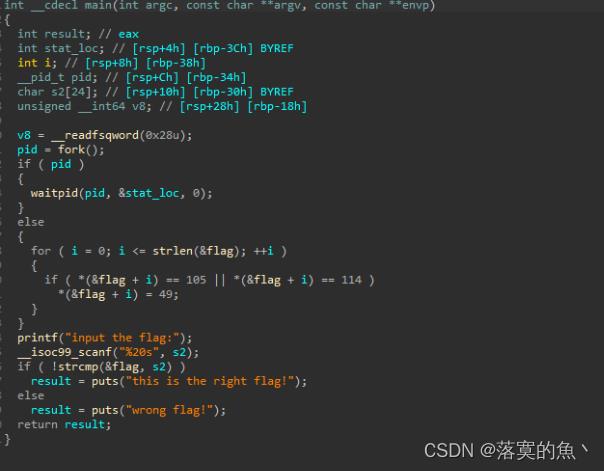

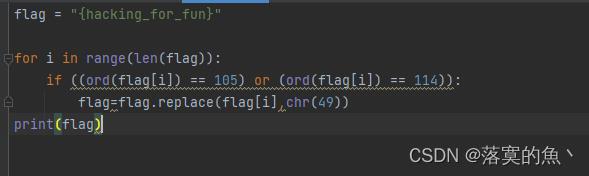

跟上题同样的思路,这里取了一个flag的地址来循环+i,

其实就是遍历flag地址下的那个字符串的每一位,这里将i和r换成了1 简单写个脚本,不写也可以。

FLAG:hack1ng_fo1_fun

4分析程序reverse_3,请找出隐藏信息,并将flag提交。flag格式:flag<flag值>

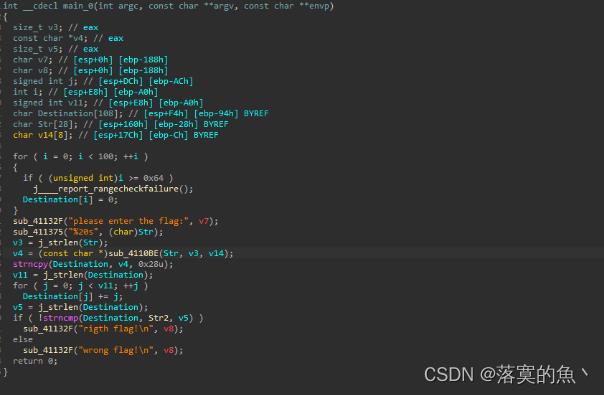

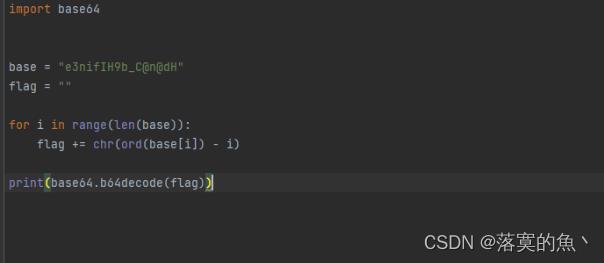

我们的输入str被sub_4110BE函数进行了一系列操作传给了v4,然后将v4 copy给了destination变量,

下面将destination变量的每一位ascii码加了一个循环的j最终与v2进行比较,点进sub_4110BE看看

一眼base64,且没有换表,直接写出脚本解密

FLAG:i_l0ve_you

任务4:数据分析(100分)

服务器场景:ftp01

IP地址:自动获取

任务编号 任务描述

1从靶机服务器的FTP上下载capture.pcapng数据包,账号名:

ftp,密码:空,使用Wireshark分析数据包找出telnet服务器(路由器)的用户名和密码,并将密码作为Flag值提交。flag格式:flag密码

2使用Wireshark分析capture.pcapng数据流量包,telnet服务器是一台路由器,找出此台路由器的特权密码,并将密码作为Flag值提交。flag格式:flag密码

3使用Wireshark分析capture.pcapng数据流量包,telnet服务器是一台路由器,正在被192.168.181.141这台主机进行密码爆破,将此主机进行密码爆破的次数作为Flag值提交。flag格式:flag爆破次数

4使用Wireshark分析capture.pcapng数据流量包,ftp服务器已经传输文件结束,将登陆服务器后的第一条指令作为Flag值提交。flag格式:flag第一条指令

5使用Wireshark分析capture.pcapng数据流量包,ftp服务器已经传输文件结束,将建立FTP服务器的数据连接的次数作为Flag值提交。flag格式:flag连接次数

6使用Wireshark分析capture.pcapng数据流量包,ftp服务器已经传输文件结束,将登陆服务器后第一次使用数据连接的端口号作为Flag值提交。flag格式:flag第一次连接端口

7使用Wireshark分析capture.pcapng数据流量包,web服务器地址是192.168.181.250,其使用的脚本语言为php,将服务器使用php的版本号作为Flag值提交。flag格式:flagphp版本号

8使用Wireshark分析capture.pcapng数据流量包,web服务器地址是192.168.181.250,将web服务器软件的版本号作为Flag值提交。flag格式:flagweb软件版本号

9使用Wireshark分析capture.pcapng数据流量包,找出数据包当中所有HTTP状态码为404的报文,将这些报文的数量作为Flag值提交。flag格式:flag报文数量

10使用Wireshark分析capture.pcapng数据流量包,这些数据中有非常多的 ICMP 报文,其中有一个设备是路由器, IP 地址为192.168.181.25,将路由器上主动发出的ping请求的数量作为Flag值提交。flag格式:flag请求数量

11使用Wireshark分析capture.pcapng数据包文件,这些数据中有非常多的ICMP报文,这些报文中有大量的非正常ICMP报文,找出类型为定向的所有报文,将报文重定向的数量作为Flag值提交。flag格式:flag重定向数量

12使用Wireshark分析capture.pcapng数据包文件,这些数据中有ssh报文,由于ssh有加密功能,现需要将这些加密报文的算法分析出来,将ssh客户端支持的第一个算法的名称作为Flag值提交。flag格式:flag第一个算法名称

13使用Wireshark并分析capture.pcapng数据包文件,这些数据中有ssh报文,由于ssh有加密功能,现需要将这些加密报文的算法分析出来,将ssh服务器支持的第一个算法的密钥长度作为Flag值提交。flag格式:flag第一个算法密钥长度

任务5:开发测试服务器(60分)

服务器场景:web2

IP地址:

任务编号 任务描述

1开发测试服务器首页存在漏洞,请利用漏洞找出flag,并将flag提交。flag格式:flag<flag值>

2开发测试服务器第二个页面存在的漏洞,请利用漏洞找出flag,并将flag提交。flag格式:flag<flag值>

开发测试服务器第三个页面存在的漏洞,请利用漏洞找出flag, 3 并将flag提交。flag格式:flag<flag值>

以上是关于2022年 全国职业院校技能大赛(中职组)网络安全赛项 正式赛卷 A模块 做题记录的主要内容,如果未能解决你的问题,请参考以下文章