中间件安全-jboss未授权访问

Posted 「已注销」

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了中间件安全-jboss未授权访问相关的知识,希望对你有一定的参考价值。

中间件是什么?

连接软件和应用的计算机软件,以便运行再一台或多台机器上的多个软件通过网络进行交互。中间件在操作系统、网络和数据库之上,应用软件的下层,总的作用是为处于自己上层的应用软件提供运行与开发的环境,帮助用户灵活、高效地开发和集成复杂的应用软件

Jboss是什么?

Jboss是一个基于J2EE的开放源代码的应用服务器

Jboss漏洞

jboss未授权访问(木马有问题)

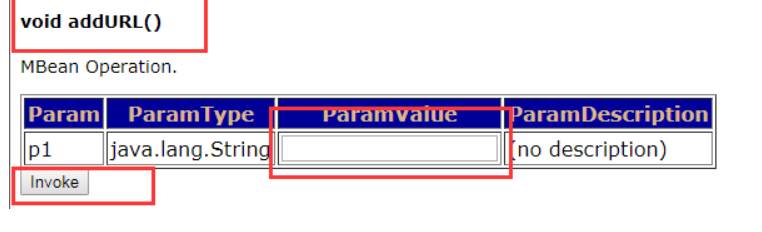

未授权访问管理控制台,通过该漏洞,可以后台管理服务,可以通过脚本命令执行系统命令,如反弹shell,wget写webshell文件

可以通过未授权访问控制台

弱口令如下

admin/admin

admin/123456

利用应用部署war包,war里面可以放置jsp包,可以利用jsp包实现webshell写文件,反弹shell。

war制作过程

jar cvf shell.war shell.jsp

jsp为你准备的木马条件,war应用文件。

环境搭建

漏洞环境:vulhub上的CVE-2017-7504

进入到CVE-2017-7504目录执行docker-compose up -d

部署文件

找到上传位置

上传war

用kali的远程服务器部署

在var/www/html目录放入war包

打开http服务:service apache2 start

访问:http:ip/部署的war前缀,如shell.war可写shell

看到了shell.jsp,可以拿出冰蝎

JBOSS反序列化(待做)

防御

修改弱口令防止非法人员登录后台

以上是关于中间件安全-jboss未授权访问的主要内容,如果未能解决你的问题,请参考以下文章