网安神器篇——系统指纹探测工具finger

Posted 白昼安全

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了网安神器篇——系统指纹探测工具finger相关的知识,希望对你有一定的参考价值。

作者名:白昼安全

主页面链接: 主页传送门

创作初心: 以后赚大钱

座右铭: 不要让时代的悲哀成为你的悲哀

专研方向: web安全,后渗透技术

每日鸡汤: 我不想停下,因为这次出发的感觉太好了

一、介绍

Finger定位于一款红队在大量的资产中存活探测与重点攻击系统指纹探测工具。在面临大量资产时候Finger可以快速从中查找出重点攻击系统协助我们快速展开渗透。

早有前辈贡献出优秀的作品[ EHole(棱洞)2.0 重构版-红队重点攻击系统指纹探测工具 但是现在也没有师傅维护了,而且由于fofa的域名更换,导致ehole完全不能用,需要重新编译,所以作者就决定使用其指纹库自行开发一个趁手的工具。

二、下载

GIthub项目地址如下

https://github.com/EASY233/Finger

Finger使用 python3.7开发全平台支持,可以使用下面命令下载使用:

下载步骤:(存在git的前提下使用)

git clone https://github.com/EASY233/Finger.git

pip3 install -r requirements.txt

python3 Finger.py -h注意:finger这个工具使用了mmh3库,但是这个库只支持3.7到3.9的python版本安装,而且已经很久没人维护了

如果你的python版本不是3.7到3.9,那么安装依赖时就会报如下的错误

error: Microsoft Visual C++ 14.0 is required. Get it with "Microsoft Visual C++ Build Tools": http://landinghub.visualstudio.com/visual-cpp-build-tools提示你缺少c++的编译程序,此时只要去下载一个visual studio2015,安装的时候添加c++组件就可以了,visual studio 2019我试的时候也可以,其他的版本就不太清楚,安装后再去执行如下

pip3 install mmh3就可以成功安装了

三、使用

Finger追求极简命令参数只有以下几个:

-u 对单个URL进行指纹识别

-f 对指定文件中的url进行批量指纹识别

-i 对ip进行fofa数据查询采集其web资产

-if 对指定文件中的ip批量调用fofa进行数据查询采集其web资产

-fofa 调用fofa api进行资产收集

-quake 调用360 quake进行资产收集

-o 指定输出方式默认不选择的话是xlsx格式,支持json,xls。

Finger支持的URL格式有:www.baidu.com , 127.0.0.1,http://www.baidu.com。 但是前两种不推荐使用Finger会在URL处理阶段自动为其添加http://和https://

Finger支持的IP格式有单个IP格式192.168.10.1,IP段192.168.10.1/24,某一小段IP192.168.10.10-192.168.10.50满足日常使用的所有需求。Finger会首先通过Fofa采集IP的web资产,然后对其进行存活探测以及系统指纹探测。

四、配置

默认线程数为30实际需要修改可以在config/config.py中进行修改,调用api查询功能需要从配置文件修改为自已对应的 api信息。

# 设置线程数,默认30

threads = 30

# 设置Fofa key信息

Fofa_email = ""

Fofa_key = ""

# 普通会员API查询数据是前100,高级会员是前10000条根据自已的实际情况进行调整。

Fofa_Size = 100

# 设置360quake key信息,每月能免费查询3000条记录

QuakeKey = ""

# 是否选择在线跟新指纹库,默认为True每次程序都会检查一遍指纹库是否是最新

FingerPrint_Update = True

五、演示

我这里是已经配置了fofa的key,所以使用如下命令就可以使用fofa服务了

python3 Finger.py -fofa会提示你输入关键词信息,也就是上面支持的单个ip,一小段ip,ip段,输入之后就会开始探测,如下

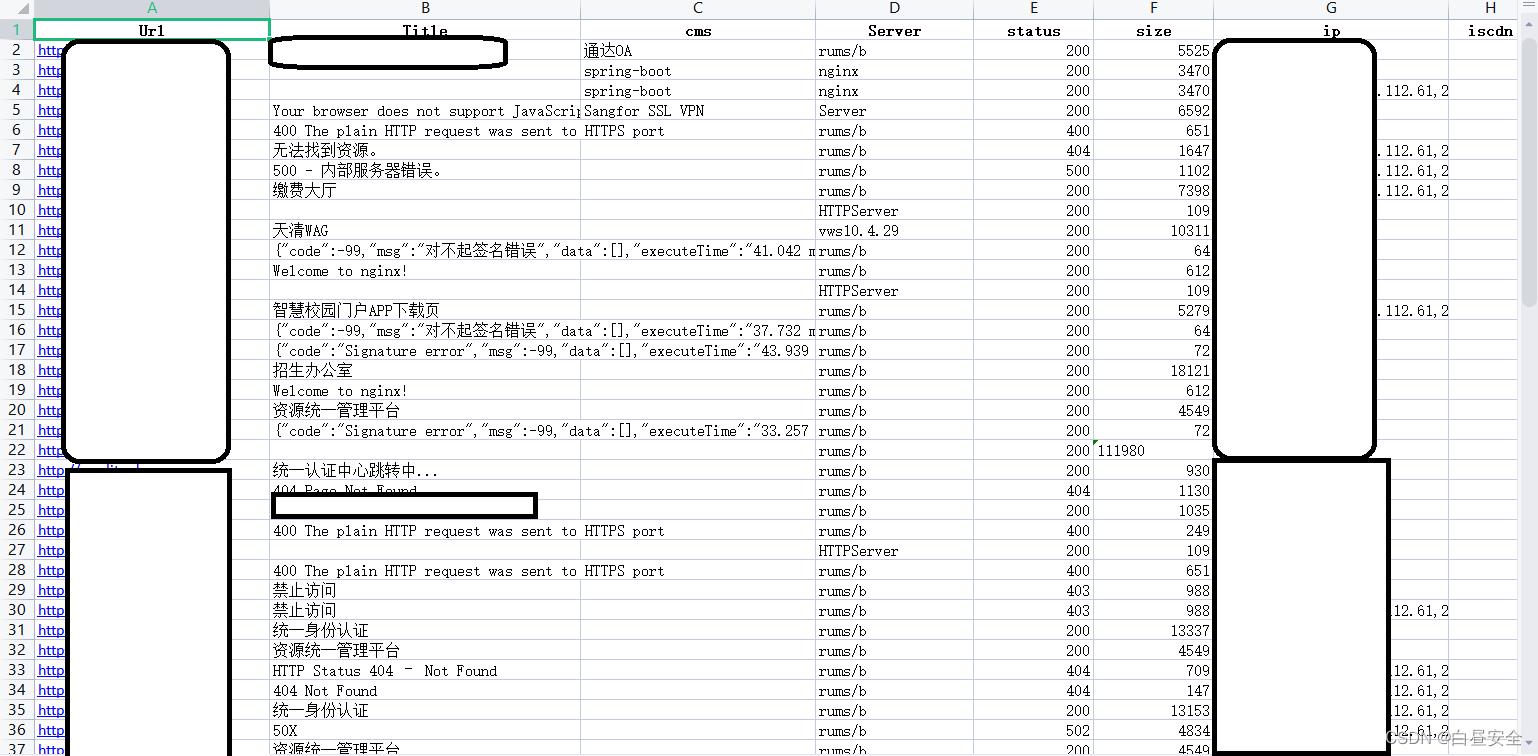

探测资产结束后会默认把结果保存到xlsx文档中,如下

来看看保存下来的xlsx文件的内容,如下

可以看到finger帮我们把目标涉及的域名,站点标题,cms系统,服务,返回码,ip地址,判断是否存在cdn,基本的一个目标ip地址,对我们红队的快速资产整理有很大的帮助

我们根据识别到的cms去找对应的漏洞即可,首先就是去网上到这个cms的一些纰漏出来的poc,或者github上看有没有对应的exp工具

这个工具在我平时的edusrc挖掘和src项目挖掘中有很大的作用,写这篇博客也是想将这个工具推荐给大家

以上是关于网安神器篇——系统指纹探测工具finger的主要内容,如果未能解决你的问题,请参考以下文章