区块链与密码学第7-3讲:经典盲签名算法

Posted Dig Quant

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了区块链与密码学第7-3讲:经典盲签名算法相关的知识,希望对你有一定的参考价值。

【本课堂内容全部选编自PlatON首席密码学家、武汉大学国家网络安全学院教授、博士生导师何德彪教授的《区块链与密码学》授课讲义、教材及互联网,版权归属其原作者所有,如有侵权请立即与我们联系,我们将及时处理。】

7.3.1基于MDSA签名的盲签名算法

DSA的主要参数

| 全局公开密钥分量,可以为用户公用

p:素数,要求2L-1<p<2L,512<=L<1024,且L为64的倍数

q: (p-1)的素因子,2159<q<2160,即比特长度为160位

g:=h(p-1)/q mod p其中h是一整数,1<h<(p-1)且h(p-1)/q mod p>1

| 用户私有密钥

x:随机或伪随机整数,要求0<x<q

| 用户公开密钥

y:=gx mod p

DSA签名过程

①用户随机选取k

②计算e=h(M)

③计算r=(gk mod p) mod q

④计算s=k-1(e+x · r) mod q

⑤输出(r, s),即为消息M的数字签名

DSA验证过程

①接收者收到M, r, s后,首先验证0<r<q, 0<s<q

②计算e=h(M)

③计算u=(s)-1 mod q

④计算u1=e · u mod q

⑤计算u2=r · u mod q

⑥计算v=[(gu1 · yu2) mod p] mod q

⑦如果v=r,则确认签名正确,否则拒绝

MDSA签名过程

①用户随机选取k

②计算e=h(M)

③计算r=(gk mod p) mod q

④计算s=k e+x · r mod q

⑤输出(r, s),即为消息M的数字签名

MDSA验证过程

①接收者收到M, r, s后,首先验证0<r<q, 0<s<q

②计算e=h(M)

③计算u=e-1 mod q

④计算u1=s · u mod q

⑤计算u2=-r · u mod q

⑥计算v=[(gu1 · yu2) mod p] mod q

⑦如果v=r,则确认签名正确,否则拒绝

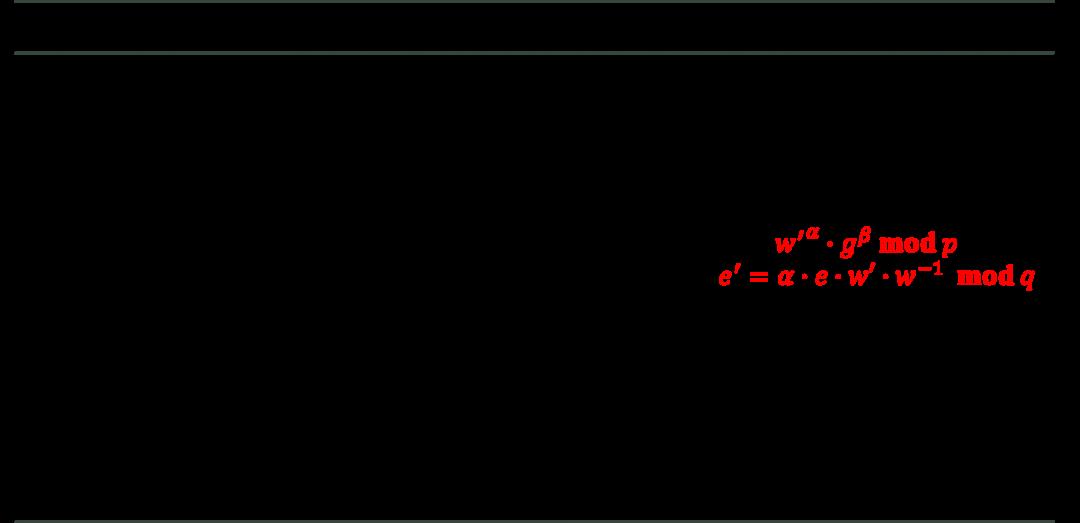

基于MDSA的盲签名算法示意图:

7.3.2基于NR签名的盲签名算法

NR签名是基于Schnorr签名算法可恢复消息的签名算法, Camenisch等利用该算法设计了一个盲签名方案。

NR的主要参数

| 全局公开密钥分量,可以为用户公用

p:素数,要求2L-1<p<2L,512<=L<1024,且L为64的倍数

q: (p-1)的素因子,2159<q<2160,即比特长度为160位

g::=h(p-1)/q mod p。其中h是一整数,1<h<(p-1)且h(p-1)/q mod p>1

| 用户私有密钥

x:随机或伪随机整数,要求0<x<q

| 用户公开密钥

y:=gx mod p

签名过程

①用户随机选取k

②计算r=M · gk mod p

③计算s=k+x · r mod q

④输出(r, s),即为消息M的数字签名

验证过程

①接收者收到M, r, s后,首先验证0<r<p, 0<s<q

②M’= (g -s · y r) · r mod p

③如果M’=M,则确认签名正确,否则拒绝

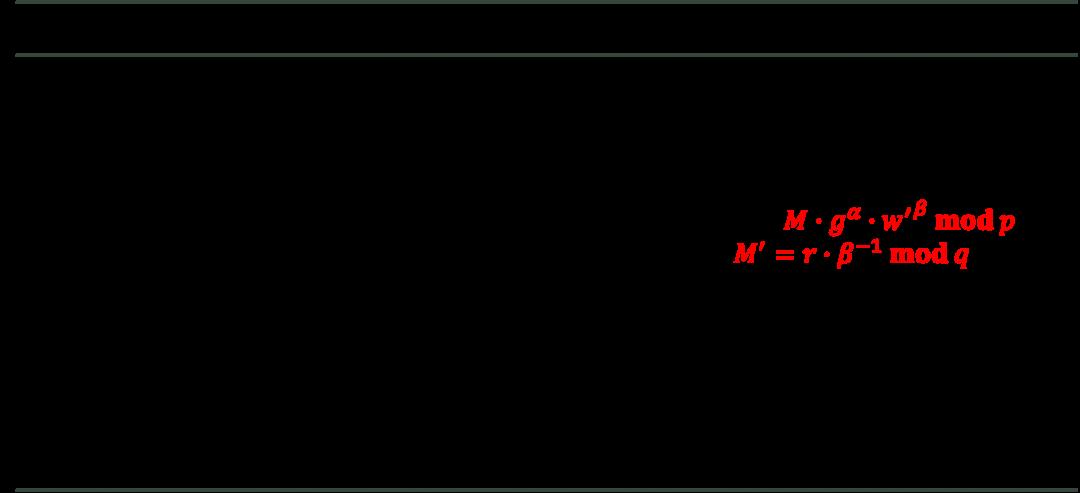

基于基于NR签名的盲签名算法示意图:

今天的课程就到这里啦,下节课我们将继续学习经典的盲签名算法,敬请期待!

同学们可以关注点宽学园,每周持续更新区块链系列课程,小宽带你进入区块链世界。我们下节课见啦。

【区块链与密码学】课堂回顾:

以上是关于区块链与密码学第7-3讲:经典盲签名算法的主要内容,如果未能解决你的问题,请参考以下文章