如何伪装IP地址

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了如何伪装IP地址相关的知识,希望对你有一定的参考价值。

使用下面的软件。Steganos

Internet

Anonym

Pro

6

这是一套功能强大的网路身份隐藏工具软件,所以请使用在正当的防卫用途。我们

在网路上浏览网页或是下载各式各样的文件的同时,有成千上万的人使用监视用或

是入侵用的软件正在虎视眈眈的预备攻击我们,而这套软件就是用来防止如此攻击

或是窥视的工具软件,你可以透过这套软件很简单的隐藏自已的身份(ip)或是将我

们所经过的网站讯息、Cookkies、暂存文件都消除,所以你可以如有网路隐形人一

般的出入所有的网路,而不留痕迹

经过试用发现,自己的ip是1秒钟变化一次,哈哈,用显示ip的网站测试,我一会在

英国,一会儿在加拿大,真是好用啊!!

安装注意:安装后不要急于测试,先关闭所有的浏览器,然后重新打开。如果还没

有效果,那么重新启动,保证见效。

注册码:123-114-115-107-054 参考技术A 用IP代理电脑的一切上网信息,

意思就是你的电脑发送一些信息,不是直接给目的地的电脑,而是给了第三方(代理服务器)

然后再由这个代理服务器把你的信息转发给你要发往的目的地,如此以来目的地看到的IP就是帮你转发的服务器IP,而并非你所用电脑的真实IP,这样得以隐藏,如果用多个代理,安全性更高,会有点卡卡的感觉哦,毕竟是传输了多个节点 参考技术B 1、如何伟装本机IP地址,想必很多朋友都在寻找类似的软件,也想知道其中的答案,也能提高自己工作的效率。

2、经过小编在互联网摸爬滚打这些年,测试认证和整理后,发现一款名叫深度IP转换器的软件,这个确确实实能把设备本机的ip地址换成别的城市,我找了一个上海的IP连接,居然自己的电脑IP显示在上海了。

3、不可思议的是竟然不但可以换上海,北京,广州,深圳,杭州,苏州,天津等等,国内大多数城市的IP都可以换,太神奇了,主要是操作非常的简单方便,需要哪里连接哪里,无限其他任何设置,新手小白一看就会用。

4、经过测试后,软件可以在电脑上手机上模拟器路由器都可以用,但是软件目前是收费的,不过也不贵几十块,毕竟这么好用的软件需要开发成本,所以有需要换IP地址的软件可以下载这个深度IP转换器软件,那么今天小编就给大家介绍到这里。

5、如何伪装IP地址参考资料www.6nn9.com

centos 7的firewalld防火墙配置IP伪装和端口转发(内附配置案例)

IP地址伪装和端口转发都属于NAT(网络地址转换)。地址伪装和端口转发的区别如下:

IP地址伪装:

通过地址伪装,NAT设备将经过设备的包转发到指定的接收方,同时将通过的数据包

源地址更改为其NAT设备自己的接口地址。当返回的数据包到达时,会将目的地址修改

为原始主机的地址并做路由。地址伪装可以实现局域网多个地址共享单一公网地址上网。

类似于NAT技术中的端口多路复用(PAT)。IP地址伪装仅支持ipv4,不支持ipv6。

端口转发:

也可以称之为目的地址转换或端口映射。通过端口转发,将指定IP地址及端口的流量转发到相同计算机上的不同端口,或不同计算机上的端口。一般公司内网的服务器都采用私网地址,然后通过端口转发将使用私网地址的服务器发布到公网上。

在firewalld中,有一个富语言的概念,firewalld的富语言提供了一种不需要了解iptables语法的通过高级语言配置复杂的防火墙规则的机制,通过这种语言,可以表达firewalld的基本语法中不能实现的自定义防火墙规则。

富规则可用于表达基本的允许/拒绝规则,也可以用于配置记录(面向syslog和auditd),以及端口转发、伪装和速率限制。

在firewalld防火墙配置中有一个超时的工具,当包含超时的规则添加到防火墙时,计时器便针对该规则开始倒计时,一旦倒计时达到0秒,便从运行时配置中删除该规则。

在测试更复杂的规则集时,如果规则有效,那么我们可以再次添加该规则,如果规则没有实现我们预期的效果,甚至可能将我们管理员锁定而使其无法进入系统,那么规则将被自动删除,以便我们运维人员继续进行测试工作。

在使用firewall-cmd进行配置规则时,在命令的结尾追加选项--timeout=<timeval> 即可,--help中关于该选项的参考如下(单位可以是秒、分、时):

Enable an option for timeval time, where timeval is

a number followed by one of letters ‘s‘ or ‘m‘ or ‘h‘

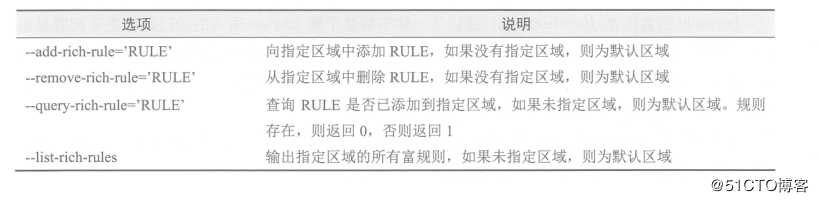

Usable for options marked with [T]firewall-cmd有四个选项可以用于处理富规则,所有这些选项都可以和常规的--permanent或--zone=<ZONE>选项组合使用,具体如下:

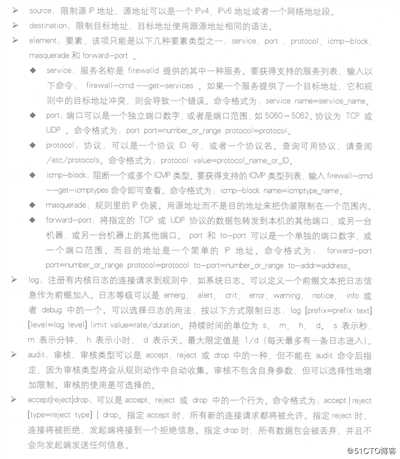

在任何已配置的富规则都会显示在firewall-cmd --list-all 和 firewall-cmd --list-all-zone的输出结果中。具有语法解释如下所示:

富规则配置举例:

① 为认证报头协议AH使用新的ipv4和ipv6连接

[[email protected] /]# firewall-cmd --add-rich-rule=‘rule protocol value=ah accept‘②允许新的ipv4和ipv6连接ftp,并使用审核每分钟记录一次

[[email protected] /]# firewall-cmd --add-rich-rule=‘rule service name=ftp log limit value=1/m audit accept‘③允许来自192.168.1.0/24地址的TFTP协议的ipv4连接,并且使用系统日志每分钟记录一次

[[email protected] /]# firewall-cmd --add-rich-rule=‘rule family="ipv4" source address="192.168.1.0/24" service name="tftp" log prefix="tftp" level="info" limit value="1/m" accept‘④为RADIUS协议拒绝所有来自1:2:3:4:6::的新ipv6连接,日志前缀为“dns”,级别为“info”,并每分钟最多记录3次。接受来自其他发起端新的ipv6连接:

[[email protected] /]# firewall-cmd --add-rich-rule=‘rule family="ipv6" source address="1:2:3:4:6::" service name="radius" log prefix="dns" level="info" limit value="3/m" reject‘

[[email protected] /]# firewall-cmd --add-rich-rule=‘rule family="ipv6" service name="radius" accept‘⑤将源192.168.2.2地址加入白名单,以允许来自这个源地址的所有连接:

[[email protected] /]# firewall-cmd --add-rich-rule=‘rule family="ipv4" source address="192.168.2.2" accept‘⑥拒绝来自public区域中IP地址192.168.0.11的所有流量:

[[email protected] /]# firewall-cmd --zone=public --add-rich-rule=‘rule family=ipv4 source address=192.168.0.11/32 reject‘

⑦丢弃来自默认区域中任何位置的所有传入的ipsec esp协议包:

[[email protected] /]# firewall-cmd --add-rich-rule=‘rule protocol value="esp" drop‘⑧在192.168.1.0/24子网的DMZ区域中,接收端口7900~7905的所有TCP包:

[[email protected] /]# firewall-cmd --zone=dmz --add-rich-rule=‘rule family=ipv4 source address=192.168.1.0/24 port port=7900-1905 protocol=tcp accept‘⑨接收从work区域到SSH的新连接,以notice级别且每分钟最多三条消息的方式将新连接记录到syslog:

[[email protected] /]# firewall-cmd --zone=work --add-rich-rule=‘rule service name=ssh log prefix="ssh" level="notice" limit value="3/m" accept‘⑩在接下来的5min内(通过--timeout=300配置项实现),拒绝从默认区域中的子网192.168.2.0/24到DNS的新连接,并且拒绝的连接将记录到audit系统,且每小时最多一条消息。

[[email protected] /]# firewall-cmd --add-rich-rule=‘rule family=ipv4 source address=192.168.2.0/24 service name=dns audit limit value="1/h" reject‘ --timeout=300这篇文章写的有点多了,为了避免杂乱,所以就将配置firewall防火墙的地址伪装和端口转发的配置实例写到另一篇博文里吧!博文链接: https://blog.51cto.com/14154700/2410203

以上是关于如何伪装IP地址的主要内容,如果未能解决你的问题,请参考以下文章

centos 7的firewalld防火墙配置IP伪装和端口转发(内附配置案例)