自搭的基于Frida一体化采集框架

Posted 一只快死的猿

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了自搭的基于Frida一体化采集框架相关的知识,希望对你有一定的参考价值。

提示:本文仅分享框架设计思路和大体的使用,全是博主自己个人的设计思路,转载请注明出处

文章目录

前言

随着自己做逆向采集已经快一年了,逆向的方向还是半桶水,但是优化采集流程,搭建自己的采集体系方便工作和运维却是在这一年中有较大的提升。本框架就提供一个学习思路和大体的使用,所有的一些操作都是博主个人经验的总结,用代码的形式展现出来而已,细节方面还得靠自己去看代码跟着思路走。下文中的cpfirda就是本次的框架,是基于frida进行的二次开发,好,下面进入正文,害怕起来了。。。。。。

一、cpfrida的功能

简单用一句话来说:搭好架构,完善hook脚本,配置好项目配置,手机直接接入,就可以采集数据

1.日志收集

提供了简易的日志收集,用来记录每次hook的数据、数据回传、对设备的操作以及一些异常信息的收集等等,用来分析一个完整的hook流程或者分析hook过程中的一些异常,方便后续优化流程等操作

2.设备操作

提供了简易的运维操作,因为在hook的时候设备或系统的原因,会导致app经常卡死,这时候就有重启手机或者app等简单的操作来保持hook流程的正常进行

3.异常告警

提供了一些消息通知,正常的一个项目,肯定要有自己的告警体系,这边我采用了飞书群通知的形式告知运维人员设备风控等情况,至于要其他形式,需要自己找api接入

4.模板处理

提供了模板快速生成代码的功能,为什么要这个呢?有做过frida采集的同学一定深有体会,frida是用脚本的形式去打桩的,每次脚本可能都不大一样,但是总体又可能相似,就差一些参数或者频率等等,这时候模板就会帮助我们去节省大量的开发时间了

5.进程维护

提供了进程维护功能,frida是脚本形式就奠定了它比较难以有效的集中管理,通常是以脚本的形式运行业务,那一些奇奇怪怪的问题就会导致脚本停止,这时候就需要在脚本运行的时候记录一下当前脚本的进程信息,方便后续运维

6.自动运维

提供了简单的自动运维功能,当脚本停止,数据长时间没有回调,我们是需要一个数据回调的统计和告警平台的,当数据长时间未回调,这个平台上的对应信息就会出现一个告警(这个流程也比较简单,就是监控数据回调的时长,如果超过某个值没有数据回传,那么就认为设备异常,出告警就行了),然后框架会定时去访问这个平台,捕获到告警信息,对对应的设备进行重启等操作,如果框架有在运维对应的进程,就会杀死对应的进程,重新在创建一个新的进程(为什么要杀死?因为如果那个进程还在的话没有什么问题,只是在等待hook的参数,那么当没有杀死进程的情况下,一旦拿到了hook参数,那么此时就有两条进程在同时跑一个设备一个app的打桩点,目前以我的经验这样是行不通的)

7.快速生成项目

基于第四个模板处理下,框架提供了根据配置文件快速生成项目的功能,说白了就是项目开始自有配置文件,框架会根据配置项生成不同的工作空间(这个后续在讲什么是工作空间)来完善整个项目。当然还提供了收纳项目了,会根据框架中你可能手动改过的配置进行更新已有的配置,同时删除了对应的工作空间,这样项目的可移植性非常之高了

8.频率可调控

做爬虫的或者逆向采集的,都知道频率是个很玄学的东西,我们会经常去修改频率来满足我们的业务需求或者来规避风控等等,该框架集成了一些采集的频率,我们可以通过认为的方式去调控频率,但不是实时的,需要停止该业务线在启动才生效(如果实时的我觉得IO应该会比较高。。。。。。)

9.服务端快速部署

提供了一快速部署项目的脚本,如果用Jenkins的话,拉玩代码执行该脚本就行,如果手动的也是一样,十分方便

10.hook脚本的雏形(自己编写hook逻辑)

集成了一些hook过程常用的工具,需要手动拉起对应的dex包到手机的/data/loacl/tmp目录,只有这个目录用户才有操作的权限

11.手机端快速部署(自己实现)

这个我就给个思路吧,这个地方比较复杂,我们开发一个APP,这个APP有什么功能呢?

a、可以发送广播,这个广播可以启动内网穿透对应的程序和frida服务端的程序,而且要实时运行,这样就可以完全打通服务端和手机端的正常通信了

b、这个APP可以释放对应项目所需的dex包和frida-server包以及你们自己的一些脚本啊等的

c、这个APP可以拉起内网穿透程序配置,这个配置是把frida端口和ADB端口映射到服务端的,这样能方便我们工作,手机中去编辑配置,想想都蛋疼。。。。。。

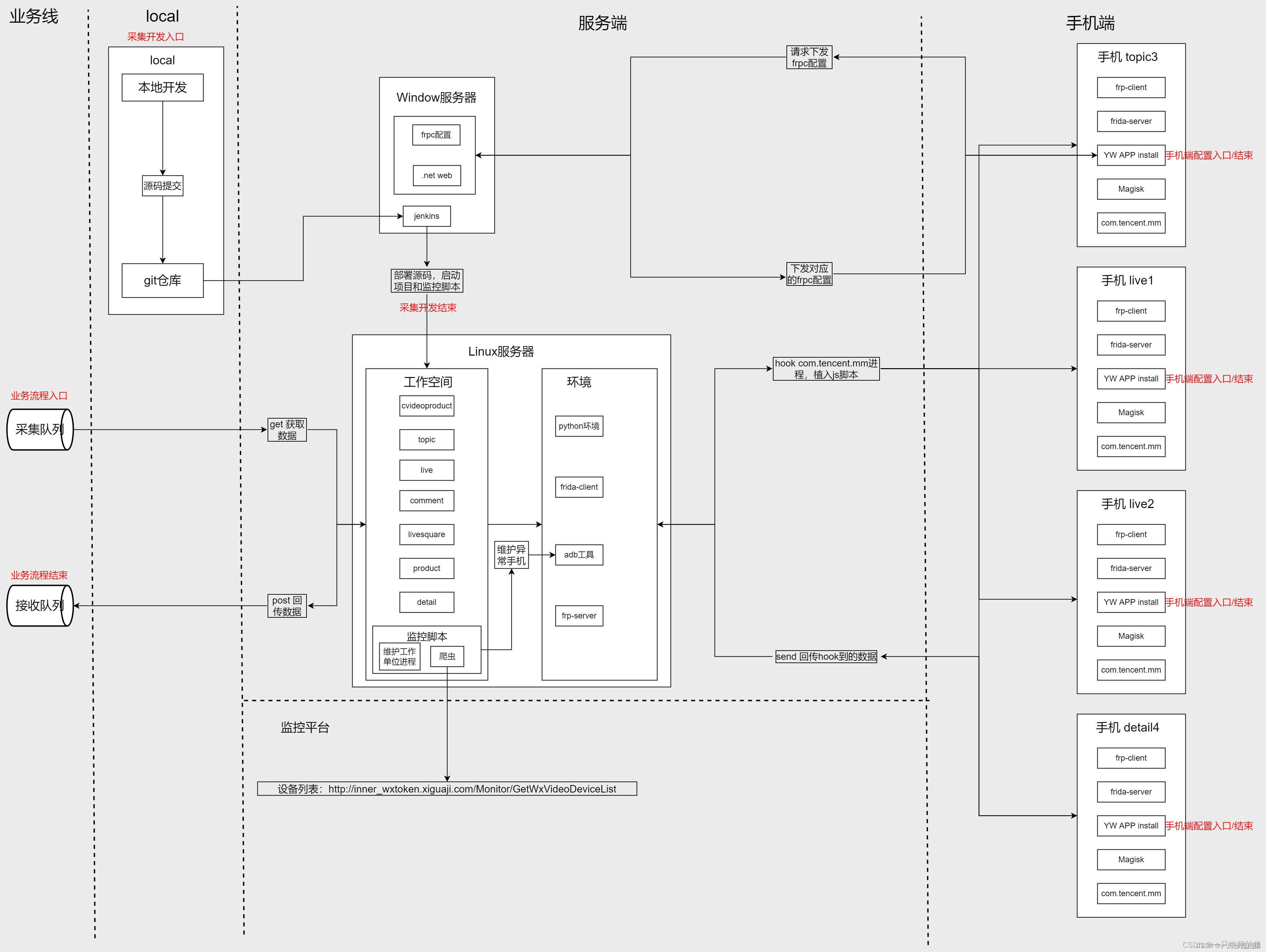

二、宏观看架构

上面介绍完了功能,现在我们来看看项目的整体流程,直接上流程图:

这张图片是最早之前自己画的流程图,其中还包括了开发部分,很简单明了,相信一看就到明白了。传统的Frida在本地调试的时候需要用usb连接,我框架中直接采用远程连接,然后利用frp内网穿透工具把frida的端口和ADB的端口直接都映射到Linux服务器上,这样就可以直接在服务器上的某个端口访问手机端的frida端口和ADB端口实现远程操作了,像之前如何将手机变成一个(Linux)服务器提到的在手机上安装Linux服务,非常之不稳定和繁琐,这样做的稳定性和简便我自己是深有体会的

三、微观看架构

1.服务端环境

先上图:

a、python3.8:为了兼容frida15.1.10版本,这里我选用Anaconda3

b、frida-client:对于手机来说,此时linux就是客户端,frida对应的插件可以网上找一大堆,这里就不赘述了,我选用的是葫芦娃大佬编译的frida

c、adb工具:远程操作手机和app,网上一堆

d、frp-server:映射手机上的frida和adb端口的,网上都有,其他工具只要能实现内网穿透都行

e、linux自带的定时任务crontab:用来定时启动监控脚本,在项目启动文件中已经写好了

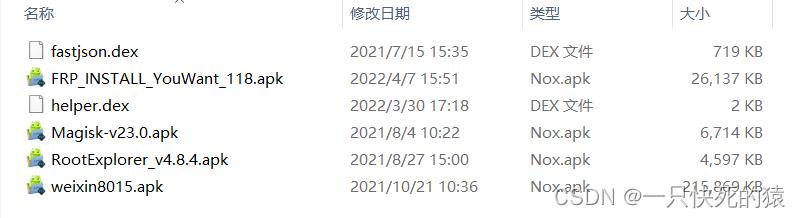

2.手机端环境

先上图:

a、fastjson.dex:阿里开发的对象和JSON的处理包

b、FRP_INSTALL_YouWant:自己开发的APP用来发送广播,维护frida和frp的app

c、helper:自己开发的JONS处理工具,删除JSON不需要的字段

d、Magisk:获取手机的root权限,在刷机的时候刷入,可以去玩主页学习怎么刷机点击学习

e、RootExplorer:文件管理工具,系统自带的不好用

3.辅助环境

这里的辅助指的是一件部署功能的,即jenkins,详细的部署流程和简单的使用可以去我主页看对应的博文点击学习

你也许会觉得上面的插件和APP怎么这么多啊,这个就看你自己规划了,可以根据自己的认知简易部署流程,或者可以舍弃一些自己觉得没用的东西,毕竟有些东西是辅助作用,不是项目的核心需要哈

四、代码详解

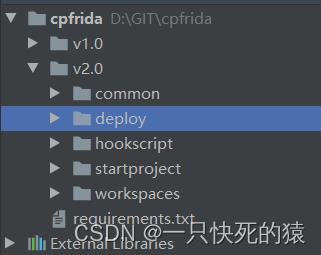

1.项目目录

项目目录这个东西啊,真的有些头疼,开发的小伙伴也行会感同身受,本项目的目录大部分以及配置好了,无需太多的改动,上项目目录图:

cpfrida:项目名称

v1.0:版本,和v2.0采集逻辑上不同,v1.0是采用权限分发的形式,怎么分发的呢?这么说吧,你自顾自的采集会导致数据失衡,满足不了业务,所有规则就是满足业务需求,举个例子:比如有几个接口detail、product、live、topic,业务需要的是detail一个,product三个,live五个,topic两个,这时候假设你要部署11个设备上去满足业务,但是在采集的过程中,你会发现某一天product数据量过多,在规定时间内完成不了,但是呢,live数据量过少很大一部分时间会处于空闲时间,这样就相当于浪费了资源,于是就有了权限分发,每台设备先按之前的方式部署好,detail一个,product三个,live五个,topic两个,当某台设备空闲的时候就会执行下级权限,现在live的设备权限顺序为:live–>product–>detail–>topic,当live空闲的时候,它就执行product,product也空闲的时候依次类推,每次完成一次完整的hook之后,权限又是重头开始,这样做就可以达到资源全部合理利用啦,对了,牢记frida无法同时在一个点打桩多次,按我hook的app来看的话是这样,上面的权限分发就有效的避开了这个问题

v2.0:版本,和v1.0采集逻辑上不同,v2.0是采用进程池的概念,它比一来的简单暴力,但是业务线过多的话Linux服务器可能就需要多个了,比较耗费一些资源。它没有那些采集规则,业务不够就加一套,还是接口detail、product、live、topic,一样的部署方式,只是此时11个设备我每个设备都跑四条业务,这时候就有44个业务了,是不是体量多太多了,想想都有点小刺激

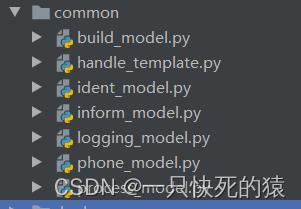

common:一些通用模块

- build_model.py:项目配置文件模块

- handle_template.py:模板生成代码核心

- ident_model.py:工作空间标识

- inform_mode.py:消息通知模块,对接群机器人等api

- logging_mode.py:日志模块

- phone_model.py:手机操作模块

- process_model.py:进程管理模块

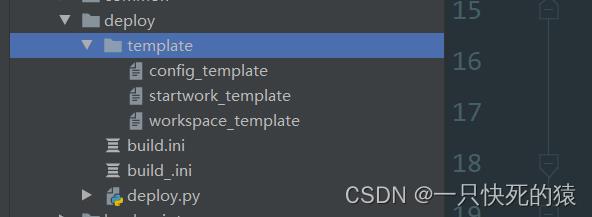

deploy:快速生成项目相关,已经封装在项目部署文件中

-

template:代码模板

- config_template:每个工作空间的配置项

- startwork_template:工作空间启动项,sh

- workspace_template:工作空间代码

-

build.ini:项目配置项,所有的工作空间都是根据这个配置项生成的

-

build_.ini:配置项的各项说明

-

deploy.py:快速生成代码的核心,已集成到项目启动脚本中

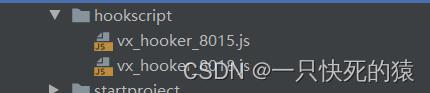

hookscript:hook脚本js代码

- vx_hooker_8015.js:hook代码的逻辑,已经封装好了一些常用的工具

- vx_hooker_8018.js:hook代码的逻辑,已经封装好了一些常用的工具

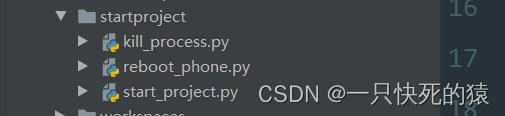

startproject:项目部署启动相关

- kill_process.py:杀死当前系统下的说有python进程,所有建议服务器单一点就跑这个采集框架,v2.0是这样的,v1.0比较智能,是根据进程管理来进行kill的,也可能错杀,当没有v2.0这么暴力

- reboot_phone.py:重启所有的设备,多进程模式重启

- start_project.py:解压项目启动脚本,sh,因为直接sh通过jenkins部署会存在编码问题

workspace:工作空间

工作空间下自由的模块:

- monitor:监控模块

- monitor.py:监控基类,封装好了一些常用方法和操作

- monitor.py:继承监控基类,是点对点的,专属我自己的一个监控,可以自行编写哈

- base_script.py:frida的核心创建逻辑、对外部分交互和用到的模块载入

- business.py:hook的业务逻辑和send数据处理

- extend.py:项目的扩展功能,比如收集cookie,或者网页端采集等等

- params.py:项目用到的固有参数,和一些任务常调控的参数,比如频率

- device1:工作空间(设备名称),这个是根据build.ini生成出来的,一个完整的工作空间是有:

- 配置文件 config.py,对应的配置项都有对应的说明

- 工作者 device1.py,单个进程或进程池的入口

- 工作空间启动项 device1.sh,值适用linux系统,window系统可以直接手动输入指令执行或者在IDE中执行

- 工作空间身份 uuid

requirements.txt:项目依赖

2.javascript核心代码

不会反编译,一切都是徒劳的,下面就给出了js的辅助工具,至于hook的核心代码和接口,这边不便展示,懂得都懂(手动狗头):

/**

* @Description: Wechat 8015 hook script

* @author XQE

* @date 2022/04/19

*/

var tools =

classexists: function (className)

var _exists = false

try

Java.use(className)

_exists = true

catch (err)

return _exists

,

checkloaddex: function (className, dexfile)

if (!this.classexists(className))

Java.openClassFile(dexfile).load()

,

tojsonstring: function (obj)

try

this.checkloaddex("com.alibaba.fastjson.JSON", "/data/local/tmp/fastjson.dex")

var _clz = Java.use("com.alibaba.fastjson.JSON")

var _toJSONStringMehtod = _clz.toJSONString.overload("java.lang.Object")

return _toJSONStringMehtod.call(_clz, obj)

catch (err)

console.log(err)

return ""

,

fromjsonstring: function (jsonStr, classObj = null)

try

this.checkloaddex("com.alibaba.fastjson.JSON", "/data/local/tmp/fastjson.dex")

if (classObj == null)

var _clz = Java.use("com.alibaba.fastjson.JSON")

return _clz.parseObject(jsonStr)

else

var _jsonObject = Java.use("com.alibaba.fastjson.JSONObject")

var _obj = _jsonObject.parseObject(jsonStr, classObj.class)

return _obj

catch (err)

console.log(err)

return null

,

recursionremove: function (jsonObject, removeKey)

var _keyArray = jsonObject.keySet().toArray()

for (var i = 0; i < _keyArray.length; i++)

var _key = _keyArray[i]

var _object = jsonObject.get(_key)

var _objectType = ""

try

_objectType = _object.getClass().getName()

catch (e)

if (_key == removeKey && _objectType == "java.lang.String")

jsonObject.remove(_key)

if (_objectType == "com.alibaba.fastjson.JSONObject")

this.recursionremove(jsonObject.getJSONObject(_key), removeKey)

if (_objectType == "com.alibaba.fastjson.JSONArray")

var jsonArray = jsonObject.getJSONArray(_key)

for (var a = 0; a <= jsonArray.size(); a++)

try

var _childObj = jsonArray.getJSONObject(a)

if (_childObj)

this.recursionremove(_childObj, removeKey)

catch (e)

console.log(e)

,

wxhelper: function ()

try

this.checkloaddex("com.alibaba.fastjson.JSON", "/data/local/tmp/fastjson.dex")

this.checkloaddex("com.tencent.mm.wechathelperdex.WxHelper", "/data/local/tmp/wxhelper.dex")

var _clz = Java.use("com.tencent.mm.wechathelperdex.WxHelper")

return _clz

catch (err)

console.log(err)

return ""

,

hashset: function ()

var _HashSetClz = Java.use("java.util.HashSet")

var _hashset = _HashSetClz.$new()

return _hashset

,

map: function ()

var _hashMap_clz = Java.use("java.util.HashMap")

var _map_clz = Java.use("java.util.Map")

var _hashMap = _hashMap_clz.$new()

var _map = Java.cast(_hashMap, _map_clz)

return _map

,

base64: function (zsBase64)

var androidBase64 = Java.use("android.util.Base64")

var _base64 = androidBase64.decode(zsBase64, 0)

return _base64

,

var hooker_fun =

runComment: function (device, reply, args) ,

runDetailVideo: function (device, args) ,

runDetailGoods: function (device, args) ,

runLiveInfo: function (device, username, args) ,

runLiveBarrage: function (device, username, args) ,

runLiveContribution: function(device, username, args) ,

runLiveGoods: function (device, username, args) ,

runLiveSquare: function (device, cate) ,

runLiveTab: function () ,

runLiveBag: function (device, args) ,

runProductList: function (device, selfappid, args) ,

runProductInfo: function (device, selfappid, args) ,

runProductStore: function (device, selfappid, args) ,

runProductTakecenter: function (device, selfappid, cookie, args)

runProductThird: function (device, selfappid, cookie, args) ,

runGetcookie: function (device, username) ,

runTopicTopic: function (device, args) ,

runTopicActivity: function (device, tab, args) ,

runVideoGoods: function (device, args) ,

runVideoUrl: function (device, args) ,

rpc.exports =

hookerVideoComment: function (device, reply, args)

Java.perform(function ()

hooker_fun.runComment(device, reply, args)

)

,

hookerDetailVideo: function (device, args)

Java.perform(function ()

hooker_fun.runDetailVideo(device, args)

)

,

hookerDetailGoods: function (device, args)

Java.perform(function ()

hooker_fun.runDetailGoods(device, args)

)

,

hookerLiveInfo: function (device, username, args)

Java.perform(function ()

hooker_fun.runLiveInfo(device, username, args)

)

,

hookerLiveBarrage: function (device, username, args)

Java.perform(function ()

hooker_fun.runLiveBarrage(device, username, args)

)

,

hookerLiveContribution: function (device, username, args)

Java.perform(function ()

hooker_fun.runLiveContribution(device, username, args)

)

,

hookerLiveGoods: function (device, username, args)

Java.perform(function ()

hooker_fun.runLiveGoods(device, username, args)

)

,

hookerLiveSquare: function (device, cate)

Java.perform(function ()

hooker_fun.runLiveSquare(device, cate)

)

,

hookerLiveTab: function ()

Java.perform(function ()

hooker_fun.runLiveTab()

)

,

hookerLiveBag: function (device, args)

Java.perform(function ()

hooker_fun.runLiveBag(device, args)

)

,

hookerProductList: function (device, selfappid, args)

Java.perform(function ()

hooker_fun.runProductList(device, selfappid, args)

)

,

hookerProductInfo: function (device, selfappid, args)

Java.perform(function ()

hooker_fun.runProductInfo(device, selfappid, args)

)

,

hookerProductStore: function (device, selfappid, args)

Java.perform(function ()

hooker_fun.runProductStore(device, selfappid, args)

)

,

hookerProductTakecenter: function (device, selfappid, cookie,基于frida框架Hook native中的函数

作者:H01mes撰写的这篇关于frida框架hook native函数的文章很不错,值得推荐和学习,也感谢原作者。

0x01 前言

关于android的hook以前一直用的xposed来hook java层的函数,对于so层则利用adbi,但是不知道为什么adbi给我的体验并不是很好,刚好前段时间了解到frida框架支持android、ios、linux、windows、macos,而且在android设备上可以同时hook java、native十分方便,最重要的一点是不需要重启手机,于是就研究了一下

0x02 搭建环境

操作系统:windwos7

移动设备:Nexus 4 (4.4.4)

首先你需要一个android手机,建议使用google系,这样会省去很多麻烦,而且root的话也十分的方便,只需要去SuperSU下载卡刷包或者apk刷个root进去便可。说回来,frida是python的一个模块,所以使用frida的话还需要一些python的基础,一举两得..顺便入了Python的门,发现python是真他娘的好用 : D

安装frida模块

一定要确保你的windows有安装python(2、3的版本我都安装了),在cmd运行下面命令安装frida模块:

pip install frida

如果你同时有两个python版本,你可以使用pip2或者pip3来代替pip

下载frida-server导入手机并运行

点击下载frida-server-10.6.28-android-arm.xz,下载解压后用如下命令把frida-server-10.6.28-android-arm推送到手机上

adb push frida-server-10.6.28-android-arm /data/local/tmp/frida-server

更改权限并运行

adb shell

su

cd /data/local/tmp

chmod 777 frida-server

./frida-server

测试frida能否成功交互

新开一个cmd,并转发端口(好像不转发也是可以的,我后来用的话都没有转发端口)

adb forward tcp:27042 tcp:27042

adb forward tcp:27043 tcp:27043

好了,现在我们测试一下frida是否能成功交互,在cmd中输入如下命令:

frida-ps -U

测试交互

测试交互

此时可以看到frida可以成功交互了。

0x03 研究frida

利用命令行工具hook libc.so的open()函数

首先我们知道frida是python的一个模块,那么这样我们当然可以通过写python脚本import frida来实现对frida的利用,此外frida同时会提供几个命令行工具(工具存放在python/Scripts目录下面,所以你可以添加到系统环境变量方便使用),例如frida,可以通过

frida -help

查看使用帮助:

frida -help

frida -help

此外还有frida-ps,还有frida-trace、与frida-dicover,官网上的资料也少,我大概看了看好像也没啥好用的...

继续说回frida这个命令行工具,在上图的帮助信息中我们看到:

"-U" 参数代表我们连接的是远程USB server,同理你也可以使用其他参数来连接,

"-f "参数则表示在手机端启动一个你指定的android程序,那个FILE则表示应用的包名,通常"-f"这个参数配合"--no-pause"参数来使用,因为可能不让进程恢复的话可能会有奇怪的问题,

"-p" 与"-n"命令分别表示attach到进程的名字或者pid,

"-l"参数则是代表需要注入的javascript脚本,而这个javascript的脚本就是我们所写的hook代码,完成函数的hook,内存的dump等一系列功能,所以顺便又可以学一手node.js岂不美滋滋....

当我们使用frida这个命令行工具成功attach到目标进程的时候,frida会给我们返回一个Frida CLI,说明白点就是一个交互窗口,下面我们就能看到。

好了,下面我们就利用frida命令行工具来hook一下chrome浏览器中libc.so的open函数

frida -U -f com.android.chrome --no-pause

此次我用的是"-f"参数,也就表示,我需要重新启动这个chrome浏览器,并且attach上去,当然如果你仅仅只想attach到正在运行的应用程序的某一个进程,你可以用"-p"参数,那么你肯定好奇了,你不是说要hook open函数吗?? 你的代码呢??逗大家玩呢?? 哈哈,很好你发现了问题,如果我们只是这样启动程序肯定是不会hook open函数的,还记得我刚才说的javascript代码吗? 我们hook的代码可都在那个里面,你可以在刚才的命令中加"-l"参数指定你的js hook代码,load到目标进程。

Frida CLI

Frida CLI

很好,目前我们就有这样一个交互窗口了,我们刚才忘了使用"-l"参数,不过不要紧,我们可以在交互窗口中用"%load"命令来指定需要加载的js代码(如果你需要在程序启动的时候就hook程序的某个函数,那么我不希望你忘掉用"-l"参数 :D ),js代码:

Interceptor.attach(Module.findExportByName("libc.so" , "open"),

onEnter: function(args)

log("open() called!")

,

onLeave:function(retval)

);

有一点要补充下,我看到国外有位大佬说要在js代码外面包裹个setImmediate();好像会避免一些超时的问题,不过我目前还没发现有什么问题,你喜欢的话可以加上:D

setImmediate(function()

Interceptor.attach(Module.findExportByName("libc.so" , "open"),

onEnter: function(args)

log("open() called!")

,

onLeave:function(retval)

);

);

将代码load进去!

frida CLI load js脚本 并 hook open函数

frida CLI load js脚本 并 hook open函数

顺手点几下屏幕,发现这个open函数已经hook到了,当然这个只是CLI的很小一部分功能,它支持命令补全,具体详细的用法或命令可以去看官网的JavaScript API

利用python frida模块hook libc.so的open()函数

前面说的是frida提供的命令行工具,那么下面我们就要自己写python代码来利用frida模块了,我们还是hook chrome的open函数(open函数:我招你惹你了? : / ),python代码如下:

# hook chrome进程的libc.so中的函数open

import frida

import sys

device = frida.get_usb_device()

pid = device.spawn(["com.android.chrome"])

session = device.attach(pid)

device.resume(pid)

scr = """

Interceptor.attach(Module.findExportByName("libc.so" , "open"),

onEnter: function(args)

send("open called!");

,

onLeave:function(retval)

);

"""

def on_message(message ,data):

print(message['payload'])

script = session.create_script(scr)

script.on("message" , on_message)

script.load()

sys.stdin.read()

效果如下:

python hook open函数

python hook open函数

ok,是不是很干脆? 我们来看一下代码:

device = frida.get_usb_device() 表示连接usb设备,我们在ipython看一下这个device是个啥:

device

device

好像是一个类对象吧,我最近才接触python,很多不是很懂... 继续tab一下看看device都有什么属性:

device属性

device属性

在tab过后我们发现有如上这么多属性,而上面我们代码中用到的spawn()方法,它的参数是python列表[“com.android.chrome”],然后返回值传递给pid 这样我们便可以启动chrome这个应用:

可以看到返回值是int类型的,目前我们发现程序还并没有启动,main thread还处于阻塞状态,而我们通过

device.resume(pid)便可以让应用恢复运行,不过在此之前,我们需要通过device.attach(pid)方法获取session对象来附加到目标进程中,我们看一下session都有什么属性:

这些属性大家可以自己尝试下,我们通过

script = session.create_script(scr)来创建js脚本,scr就是我们需要load到目标进程中的js代码,创建脚本后返回给script

这些属性大家可以自己尝试下,我们通过

script = session.create_script(scr)来创建js脚本,scr就是我们需要load到目标进程中的js代码,创建脚本后返回给script

script

可以看到script是frida.core.Script的一个对象,大家有能力的话可以去阅读一下源码,script包含的属性如下:

script

可以看到script是frida.core.Script的一个对象,大家有能力的话可以去阅读一下源码,script包含的属性如下:

script属性

script属性

在执行script.on("message" , on_message)与script.load()后我们就成功把js代码注入到com.android.chrome进程中了,如果进程调用open函数,就会通过js代码中的send函数发回message,我们这回直接打印message:

message

message

可以看到send传回的message在python中是字典类型,其中'payload'字段就是我们send所写的内容“open called!”

看回js代码

Interceptor.attach(Module.findExportByName("libc.so" , "open"),

onEnter: function(args)

send("open called!");

,

onLeave:function(retval)

);

在进程调用open函数后send只是去打印"open called!",那我不光想打印open函数有没有调用,我还想看看它的值是什么,能做到吗?

当然可以 :D,这个args其实就包括我们想要的东西,onEnter 表示在函数调用之前执行的代码,onLeave 表示在函数执行后需要执行的代码,所以这个retval也就包括了返回值,关于我们用的Interceptor API,frida官方的JavaScript API 文档是这么写的:

Interceptor

Interceptor

Interceptor.attach()第一个参数是一个NativePointer指针,在之前我们用的Module.findExportByName("libc.so" , "open")的返回值,关于Moudle同样在文档中可以找到,第二个参数则就是我们的js代码块,我们所要的打印参数与返回值也就是在这里完成。

Module.findExportByName

Module.findExportByName

我们完善一下代码,关于libc.so的open函数参数是这样定义的,int open( const char * pathname, int flags);

那我们就尝试打印出来pathname,并把结果写入到文件中,毕竟总是输出到cmd会看的很乱也不好找,修改后的代码如下:

# hook chrome进程的libc.so中的函数open

import frida

import sys

import io

device = frida.get_usb_device()

session = device.attach(int(sys.argv[1]))

scr = """

setImmediate(function()

Interceptor.attach(Module.findExportByName("libc.so" , "open"),

onEnter: function(args)

send("open called! args[0]:",Memory.readByteArray(args[0],256));

,

onLeave:function(retval)

);

);

"""

def on_message(message ,data):

file_object=open("d:\\\\log.txt",'ab+')

file_object.write(message['payload'].encode())

file_object.write(data.split(b'\\x00')[0])

file_object.write('\\n'.encode())

file_object.close()

script = session.create_script(scr)

script.on("message" , on_message)

script.load()

sys.stdin.read()

log如下:

open called! args[0]:/data/data/com.android.chrome/shared_prefs/com.android.chrome_preferences.xml

open called! args[0]:/data/data/com.android.chrome/cache/Cache/3e0cddc5ac3f04af_0

open called! args[0]:/data/data/com.android.chrome/cache/.com.google.Chrome.XETk74

open called! args[0]:/data/data/com.android.chrome/cache/.com.google.Chrome.XETk74

open called! args[0]:/data/data/com.android.chrome/shared_prefs/com.android.chrome_preferences.xml

open called! args[0]:/dev/ashmem

open called! args[0]:/data/data/com.android.chrome/app_tabs/0/tab_state0

open called! args[0]:/data/data/com.android.chrome/cache/Cache/c94e1f14f3976339_0

open called! args[0]:/data/data/com.android.chrome/cache/Cache/3fc24daa4a4425e7_0

open called! args[0]:/dev/ashmem

open called! args[0]:/dev/ashmem

open called! args[0]:/dev/ashmem

open called! args[0]:/dev/ashmem

open called! args[0]:/dev/ashmem

open called! args[0]:/dev/ashmem

open called! args[0]:/data/data/com.android.chrome/cache/.com.google.Chrome.E0rQGy

open called! args[0]:/data/data/com.android.chrome/cache/.com.google.Chrome.E0rQGy

open called! args[0]:/dev/ashmem

open called! args[0]:/dev/ashmem

open called! args[0]:/dev/ashmem

open called! args[0]:/dev/ashmem

open called! args[0]:/dev/ashmem

open called! args[0]:/dev/ashmem

open called! args[0]:/dev/ashmem

open called! args[0]:/dev/ashmem

open called! args[0]:/data/data/com.android.chrome/app_textures/32

open called! args[0]:/data/data/com.android.chrome/cache/Cache/e1c32483ea7ba39f_0

open called! args[0]:/dev/ashmem

细心的同学可能会发现,我这次没有用spawn()函数来启动chrome应用,因为如果你想hook的动作如果不是在程序开始就进行的话,而是可控的动作,那么你直接attach到其相应的进程上就好了,这样可以避免我从程序一开始就大量hook open函数,此次我们启动的方式为python open.py 27032 其中第一个参数就是pid 指定我们需要hook的进程,我选择的是chrome的主进程的进程号,我们继续往下看。

send("open called! args[0]:",Memory.readByteArray(args[0],256));

可以看到args[0]表示open的第一个参数,由于我并不知道第一个参数的长度有多长,所以我用Memory.readByteArray(args[0],256)来读取256个字节(文件名一般不会长过256个字节吧? :D),然后传递给send(message[, data])的第二个参数data,关于send(message[, data])的介绍也在官网的JS API中,如下截图:

可见第二个参数是需要ArrayBuffer类型的,而Memory.readByteArray(args[0],256)的返回值刚好是ArrayBuffer类型的,所以直接传值就可以,那么有的同学会问,如果不是ArrayBuffer类型的怎么办,比如说文档中的hexdump(target[, options])函数,它的返回值不是ArrayBuffer类型的,那么我们就需要利用下面的函数来转换:

function str2ab(str)

var buf = new ArrayBuffer(str.length); // 1 bytes for each char

var bufView = new Uint8Array(buf);

for (var i=0, strLen=str.length; i < strLen; i++)

bufView[i] = str.charCodeAt(i);

return buf;

将上面这段代码放入hook代码中,然后调用它便可以解决问题。好了,数据通过send(message[, data])传递给python的on_message(message,data)函数,其中第一个参数我们前面已经介绍过了,他是一个python字典类型,其中的message['payload']存放的就是send(message[, data])的第一个参数内容,on_message(message,data)第二个参数data则是send(message[, data])的第二个参数,不过是以bytes的类型传递给python data参数。所以我们写入文件的话,如果文件打开方式为"ab+"那么直接可以写进去,否则如果是"a+"来打开文件的话,那么需要data.decode()转换为str类型来写入,那细心的同学可能问了,你为啥写的data.split(b'\\x00')[0],首先我打开方式是"ab+",所以不需要转换类型,其次由于我之前不知道args[0]有多长,所以我读取了256个字节,那这256个字节肯定不是我全想要的,我们知道文件名中肯定不能存在0x00字节,而且C语言中字符串是要以0x00'\\0'作为截断的,所以我用split(b'\\x00')[0]分割字符串并且取列表中的第一项输出到文件。

到此我们的open函数就算是hook完了(open函数 :D ),下一期我们再hook一下别的东西,敬请期待哦。

0x04 参考文章与相关资源:

frida-docs

Android逆向之hook框架frida篇

HACKING ANDROID APPS WITH FRIDA I

HACKING ANDROID APPS WITH FRIDA II - CRACKME

HACKING ANDROID APPS WITH FRIDA III - OWASP UNCRACKABLE 2

Android OWASP crackmes: Write-up UnCrackable Level 3

frida - learn by example

作者:H01mes

链接:

https://www.jianshu.com/p/b833fba1bffe

说明: 作者H01mes写的这篇基于Frida框架的hook native函数的文章非常不错,整个文章读下来非常有收获,虽然有些地方frida hook框架使用已经更新了,但是通过对这篇文章的阅读,对于frida hook的使用一定更深了一个层次。

以上是关于自搭的基于Frida一体化采集框架的主要内容,如果未能解决你的问题,请参考以下文章

测试交互

测试交互

frida -help

frida -help

Frida CLI

Frida CLI

frida CLI load js脚本 并 hook open函数

frida CLI load js脚本 并 hook open函数

python hook open函数

python hook open函数

device

device

device属性

device属性

这些属性大家可以自己尝试下,我们通过

script = session.create_script(scr)来创建js脚本,scr就是我们需要load到目标进程中的js代码,创建脚本后返回给script

这些属性大家可以自己尝试下,我们通过

script = session.create_script(scr)来创建js脚本,scr就是我们需要load到目标进程中的js代码,创建脚本后返回给script

script

可以看到script是frida.core.Script的一个对象,大家有能力的话可以去阅读一下源码,script包含的属性如下:

script

可以看到script是frida.core.Script的一个对象,大家有能力的话可以去阅读一下源码,script包含的属性如下:

script属性

script属性

message

message

Interceptor

Interceptor

Module.findExportByName

Module.findExportByName