重识Nginx - 13 对称加密与非对称加密的应用场景 & Nginx性能指标

Posted 小小工匠

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了重识Nginx - 13 对称加密与非对称加密的应用场景 & Nginx性能指标相关的知识,希望对你有一定的参考价值。

文章目录

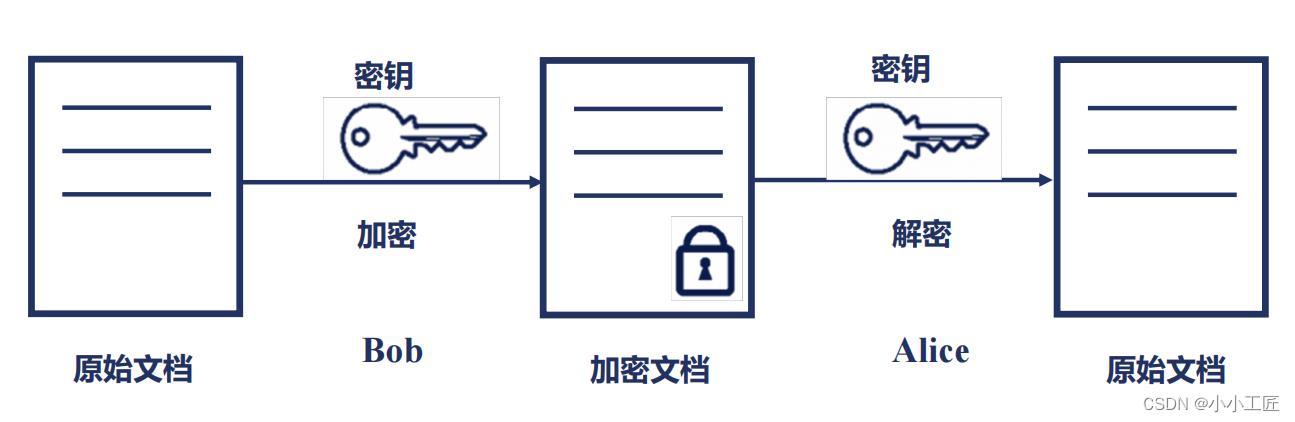

对称加密

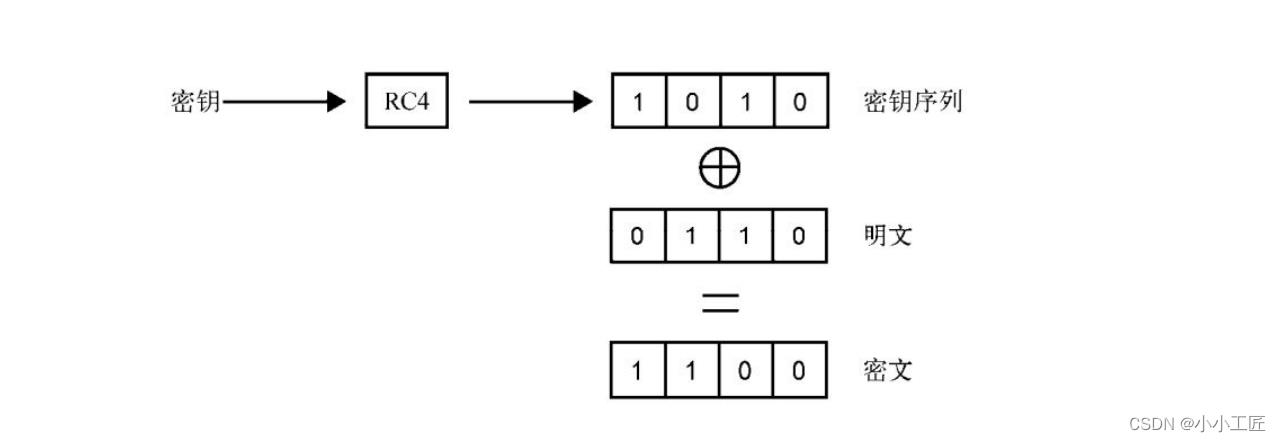

接下来我们以RC4(Rivest Cipher 4 , 流加密算法,密钥长度可变) 为例,来推演一下对称加密的过程。 【二进制下用1表示真,0表示假,则异或的运算法则为:0⊕0=0,1⊕0=1,0⊕1=1,1⊕1=0(同为0,异为1)】

以 异或 为例子, 大家都持有的密钥为 1010

当 Bob 需要发送的内容 0110 时,需要使用 密钥序列 1010 进行加密 -------------> 0110 ⊕ 1010 = 1100 (得到密文)

Alice收到加密后的内容再使用 密钥序列 1010 进行 解密,还原收到内容1100 -------------> 1100 ⊕ 1010 = 0110 (得到明文)

优点: 只需遍历一次, 性能好

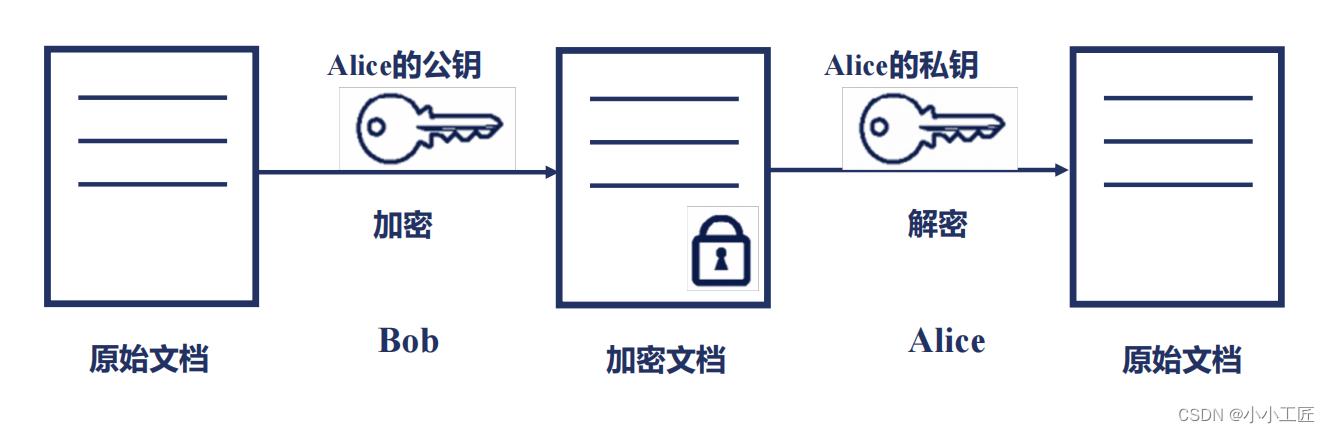

分非对称加密

非对称加密算法指的是 加、解密使用不同的密钥,一把为公开的公钥,另一把为私钥。

公钥加密的内容只能由私钥进行解密,反之由私钥加密的内容只能由公钥进行解密。也就是说,这一对公钥、私钥都可以用来加密和解密,并且一方加密的内容只能由对方进行解密。

生成一对密钥 (公钥、私钥)

加密:公钥加密,私钥解密的过程,称为「加密」

公钥是公开的,任何公钥持有者都可以将想要发送给私钥持有者的信息进行加密后发送,而这个信息只有私钥持有者才能解密。

签名:私钥加密,公钥解密的过程,称为「签名」

它和加密有什么区别呢?

因为公钥是公开的,所以任何持有公钥的人都能解密私钥加密过的密文,所以这个过程并不能保证消息的安全性,但是它却能保证消息来源的准确性和不可否认性,也就是说,如果使用公钥能正常解密某一个密文,那么就能证明这段密文一定是由私钥持有者发布的,而不是其他第三方发布的,并且私钥持有者不能否认他曾经发布过该消息。故此将该过程称为「签名」。

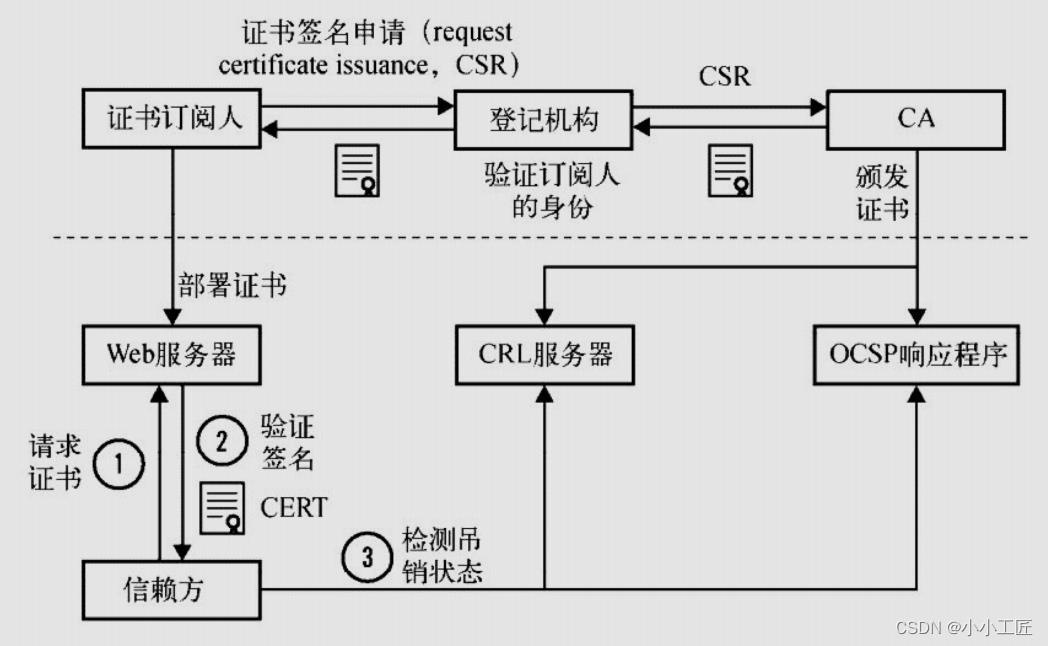

PKI 公钥基础设施

证书类型

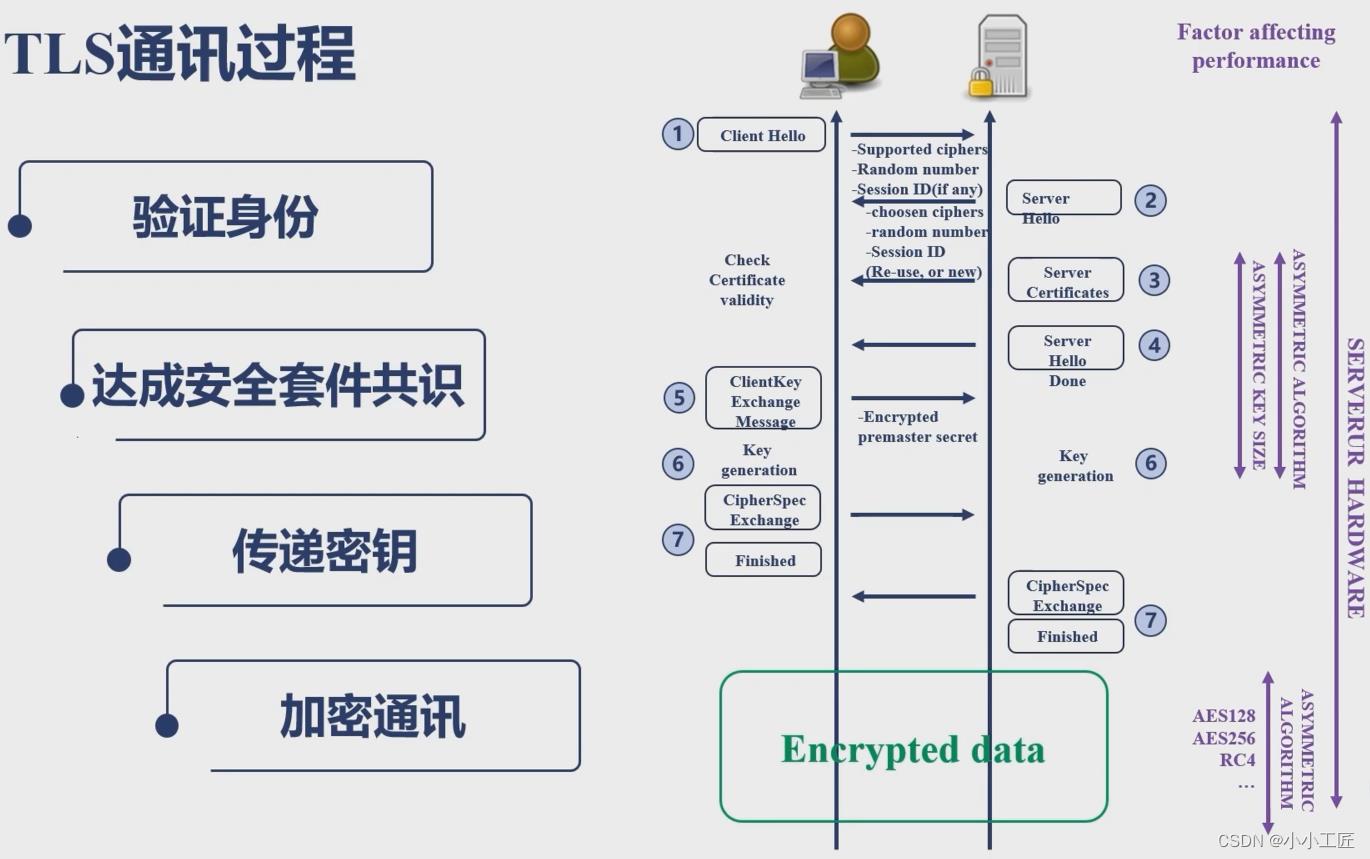

TLS通讯过程

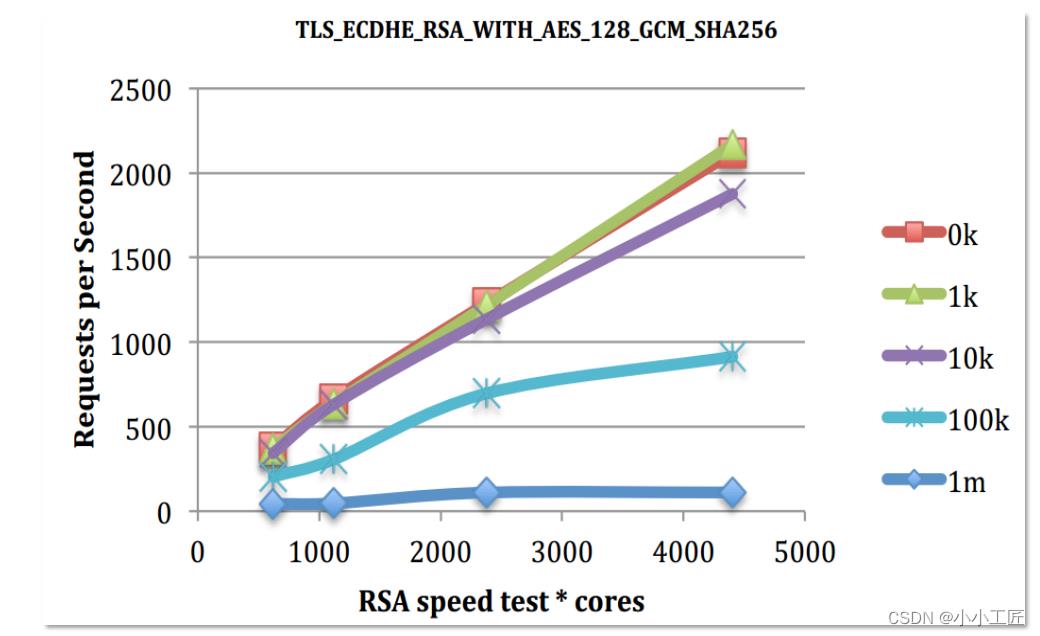

nginx握手性能

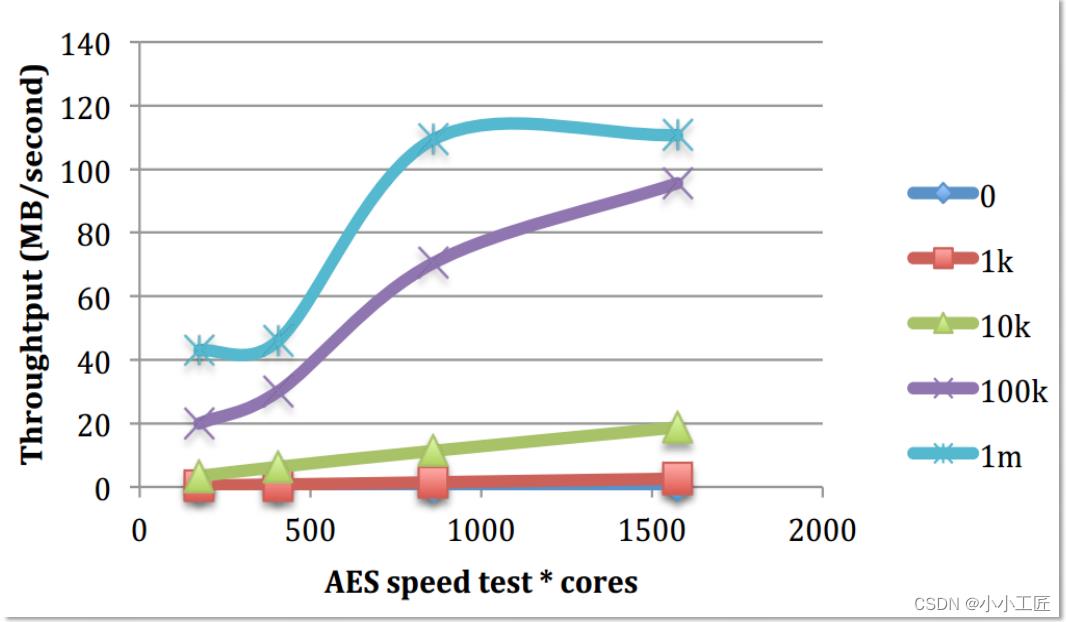

Nginx数据加密性能

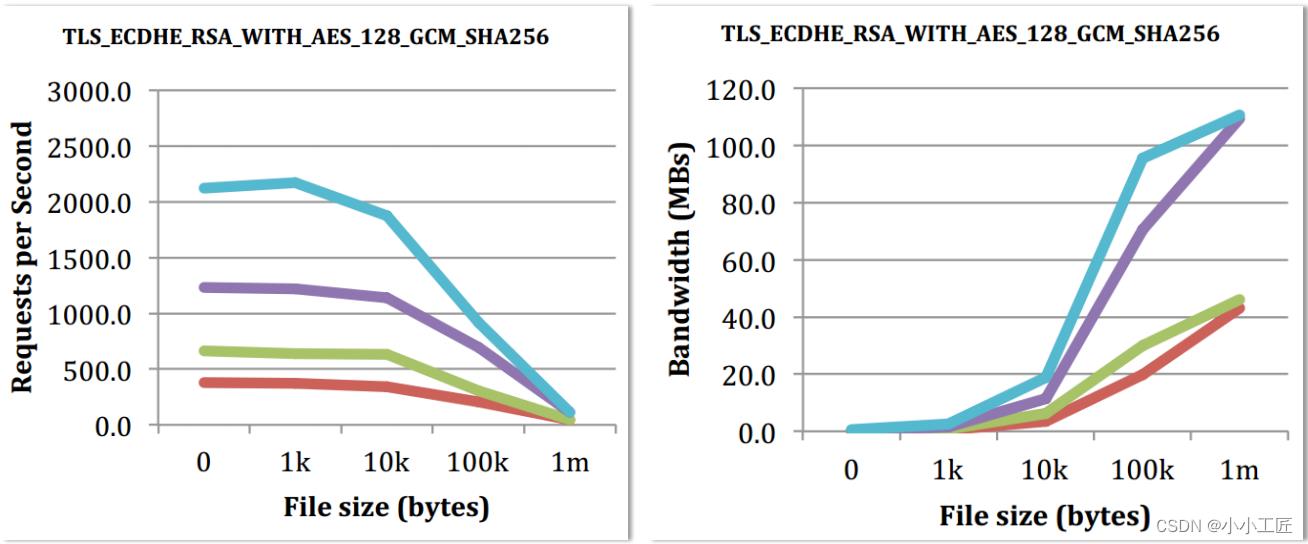

Ngixn综合性能

以上是关于重识Nginx - 13 对称加密与非对称加密的应用场景 & Nginx性能指标的主要内容,如果未能解决你的问题,请参考以下文章