2022-渗透测试-信息收集-Metasploit(基于TCP协议)

Posted 保持微笑-泽

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了2022-渗透测试-信息收集-Metasploit(基于TCP协议)相关的知识,希望对你有一定的参考价值。

目录

1.基于TCP协议收集主机信息

使用 Metasploit 中的 nmap 和arp_sweep收集主机信息

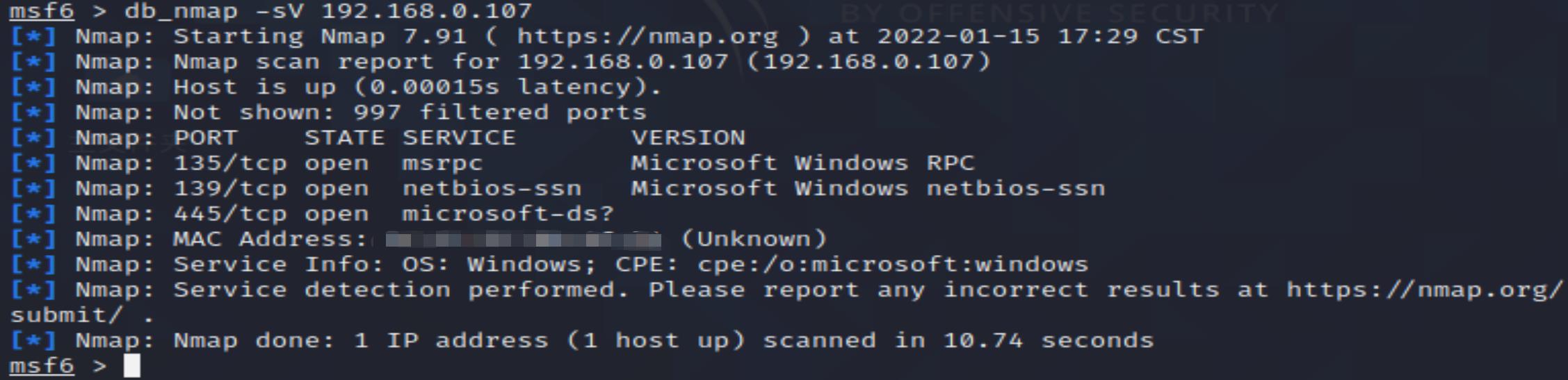

1.db_nmap

命令:db_nmap -sV 192.168.0.107 扫描出来的结果和nmap单独使用的结果是一样的

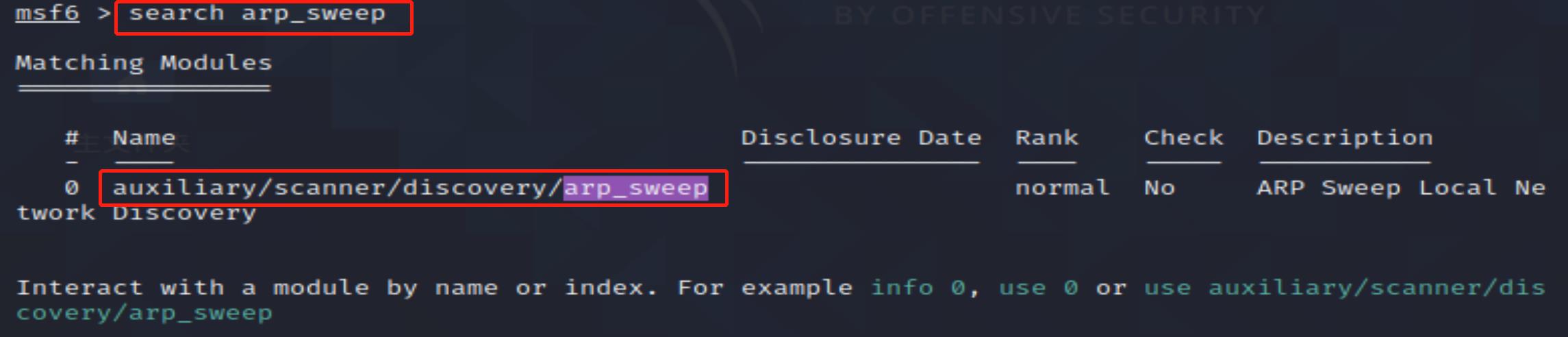

2.arp_sweep

arp_sweep模块:使用ARP请求枚举本地局域网络中的所有活跃主机。

search arp_sweep

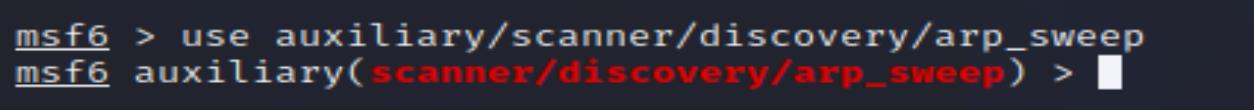

使用这个模块

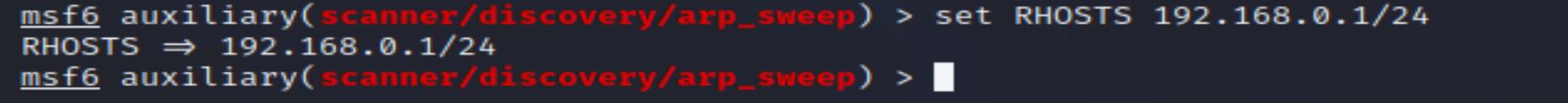

设置扫描整个网段

提高扫描速度,将THEREADS值提高

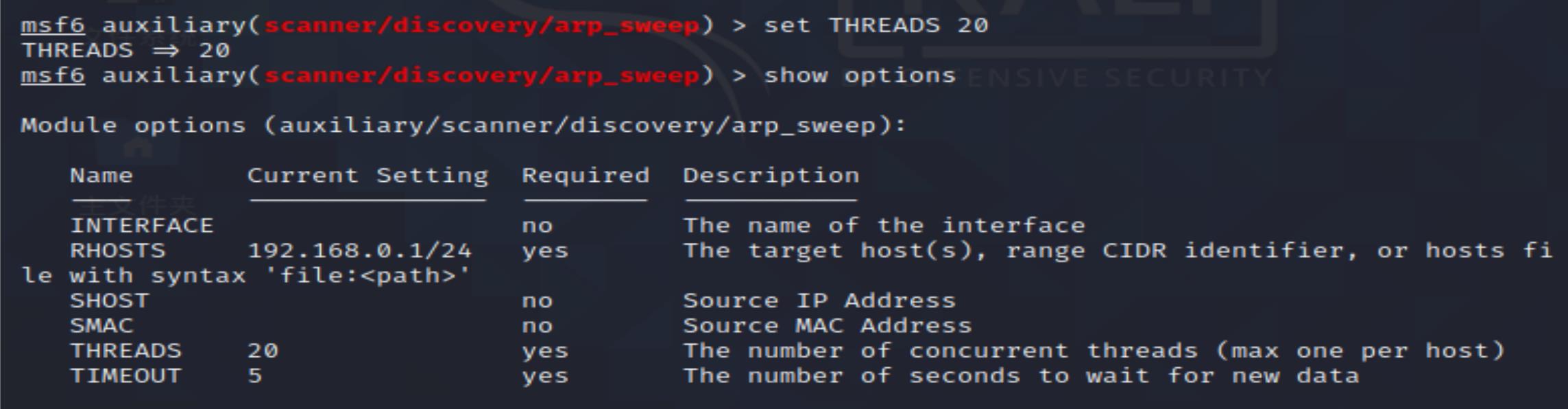

开始运行

我们可以看出

.1是我们的网关

107是我的主机

110和112是我们的虚拟机

back退出当前模块,exit退出整个渗透测试框架

3.使用半连接方式扫描TCP端口

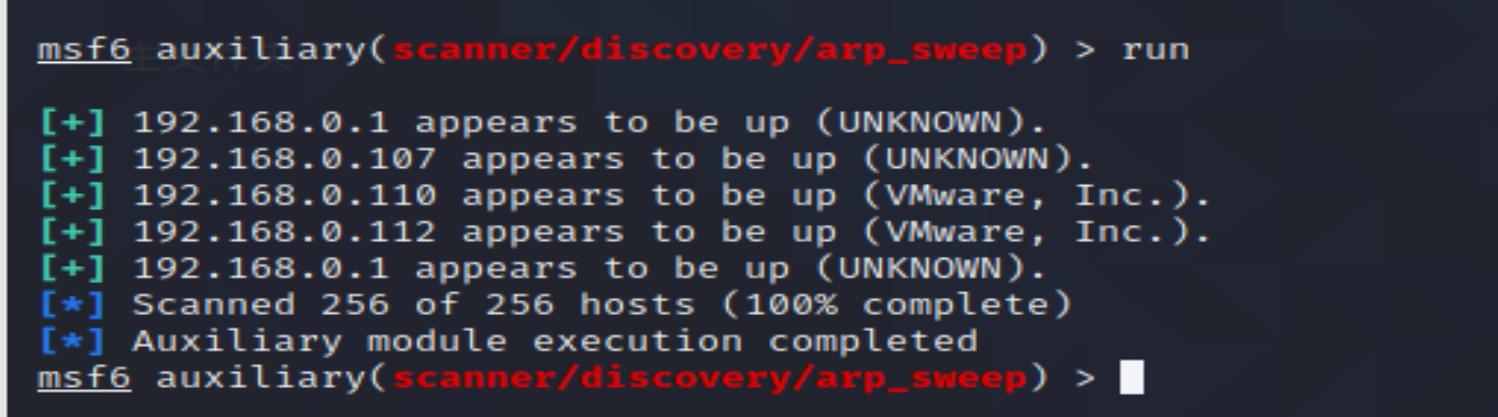

搜索一下端口扫描模块 search postscan

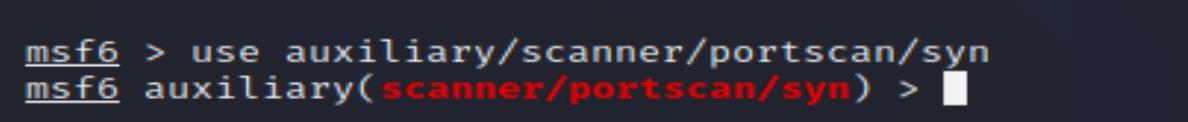

选中auxiliary/scanner/portscan/syn模块

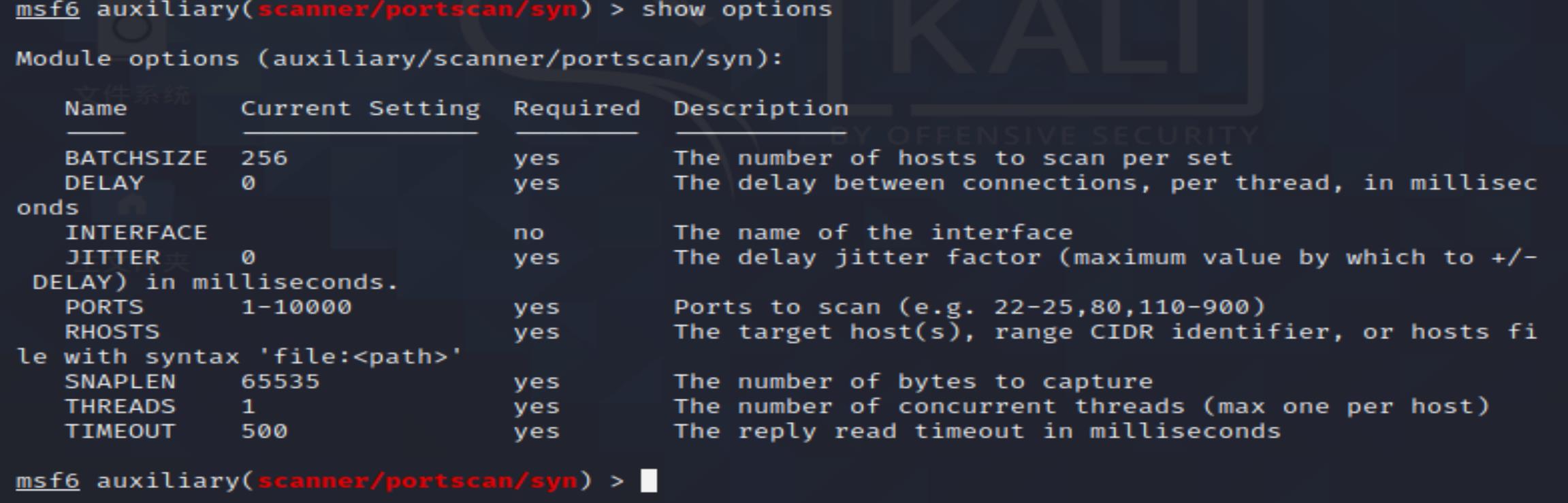

查看需要配置的参数show options

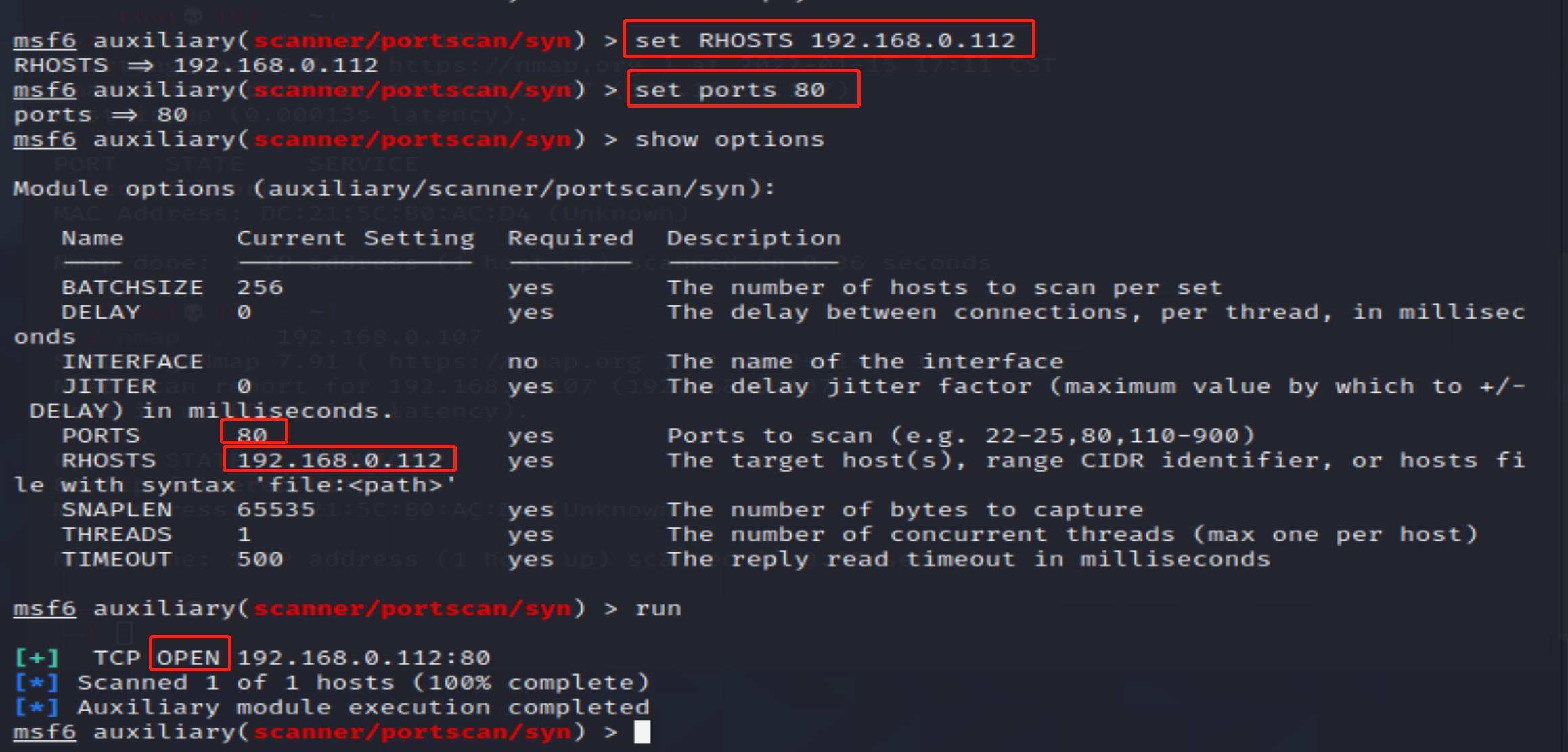

设置目标主机和需要扫描的端口号

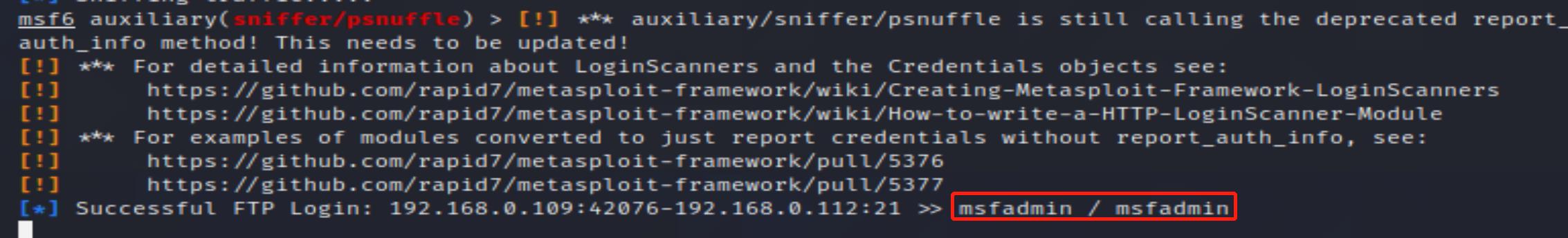

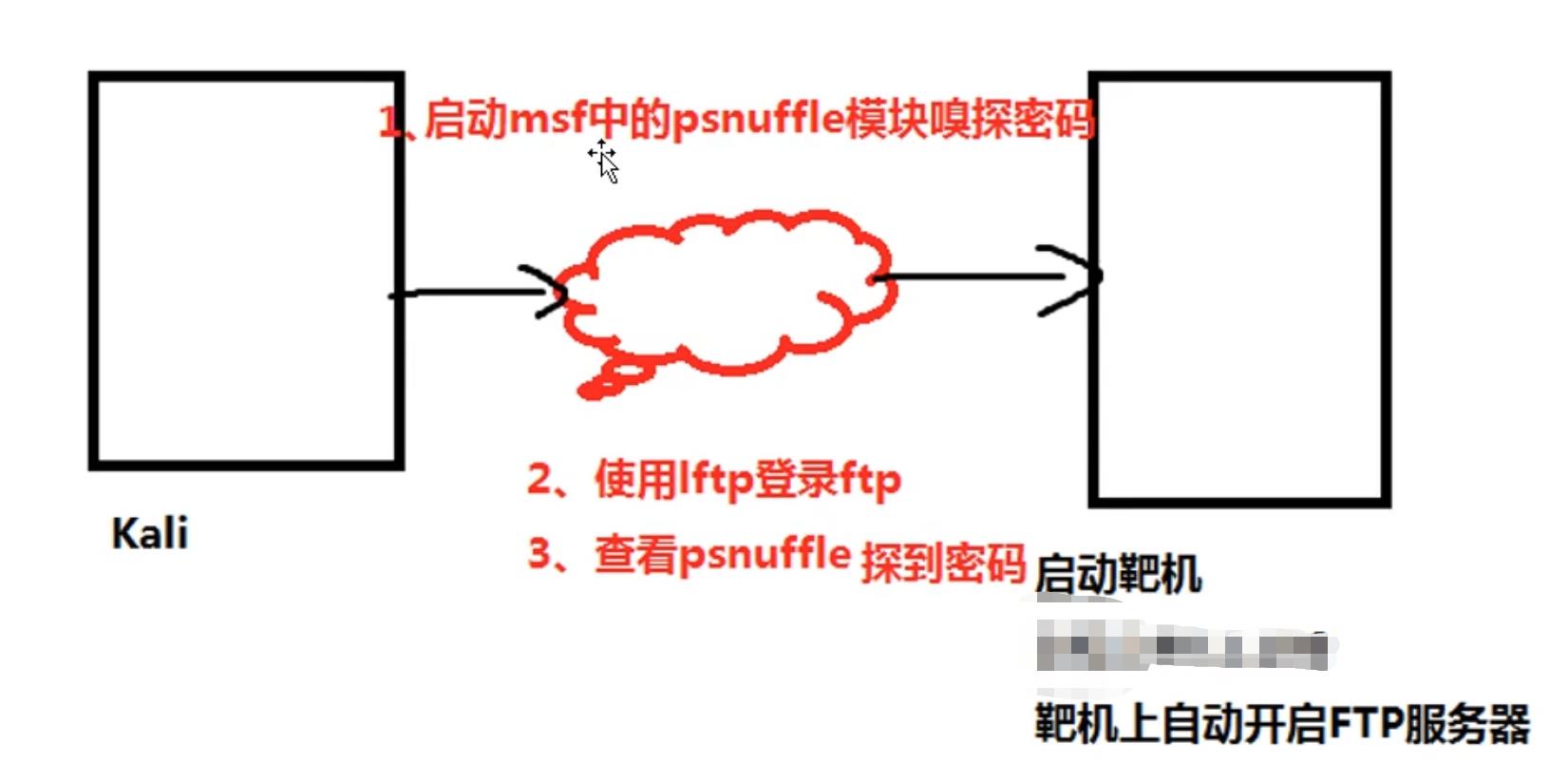

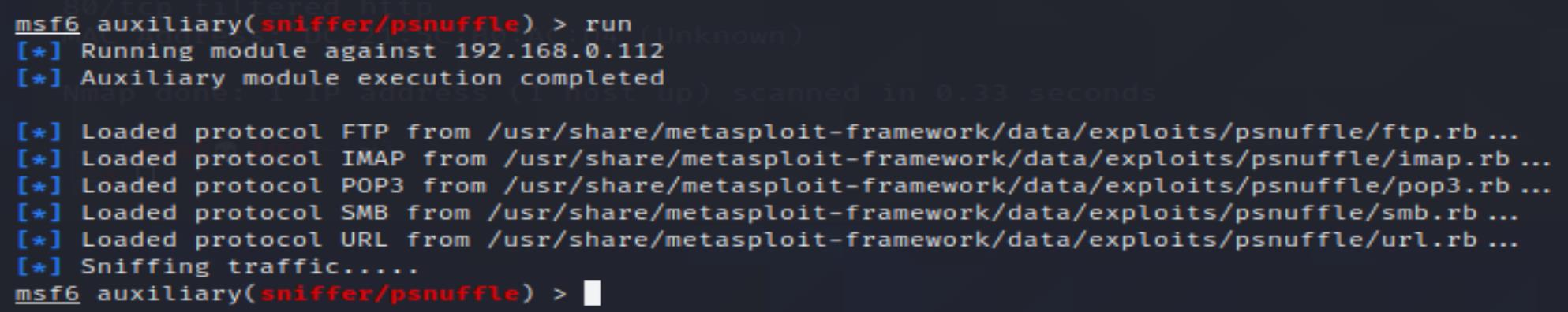

4.使用auxiliary / sniffer下的psnuffle模块进行密码嗅探

此时嗅探道德密码是明文的,加密后就嗅探不到了。

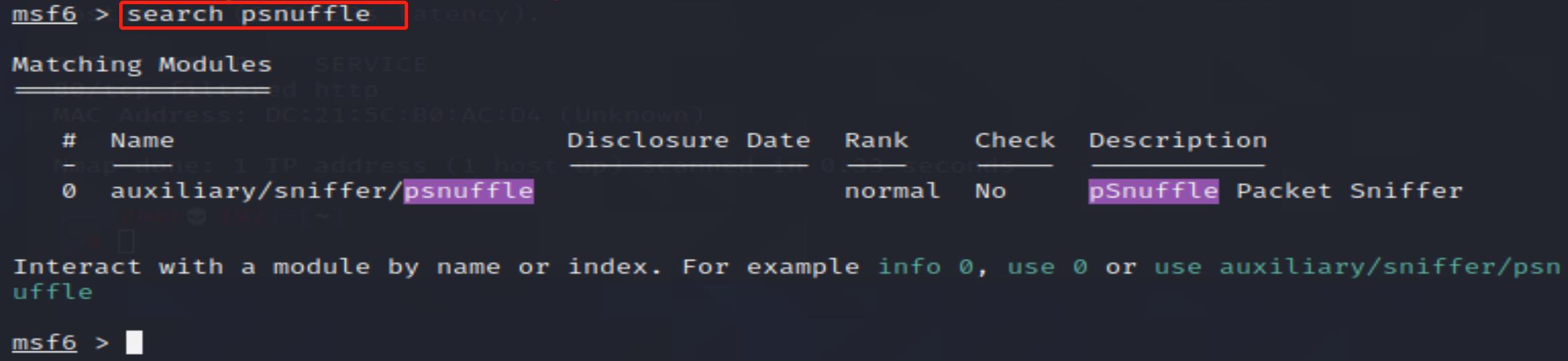

查找模块

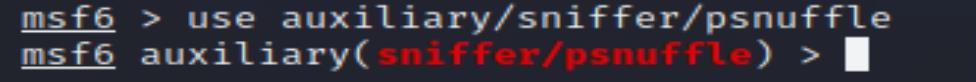

使用模块

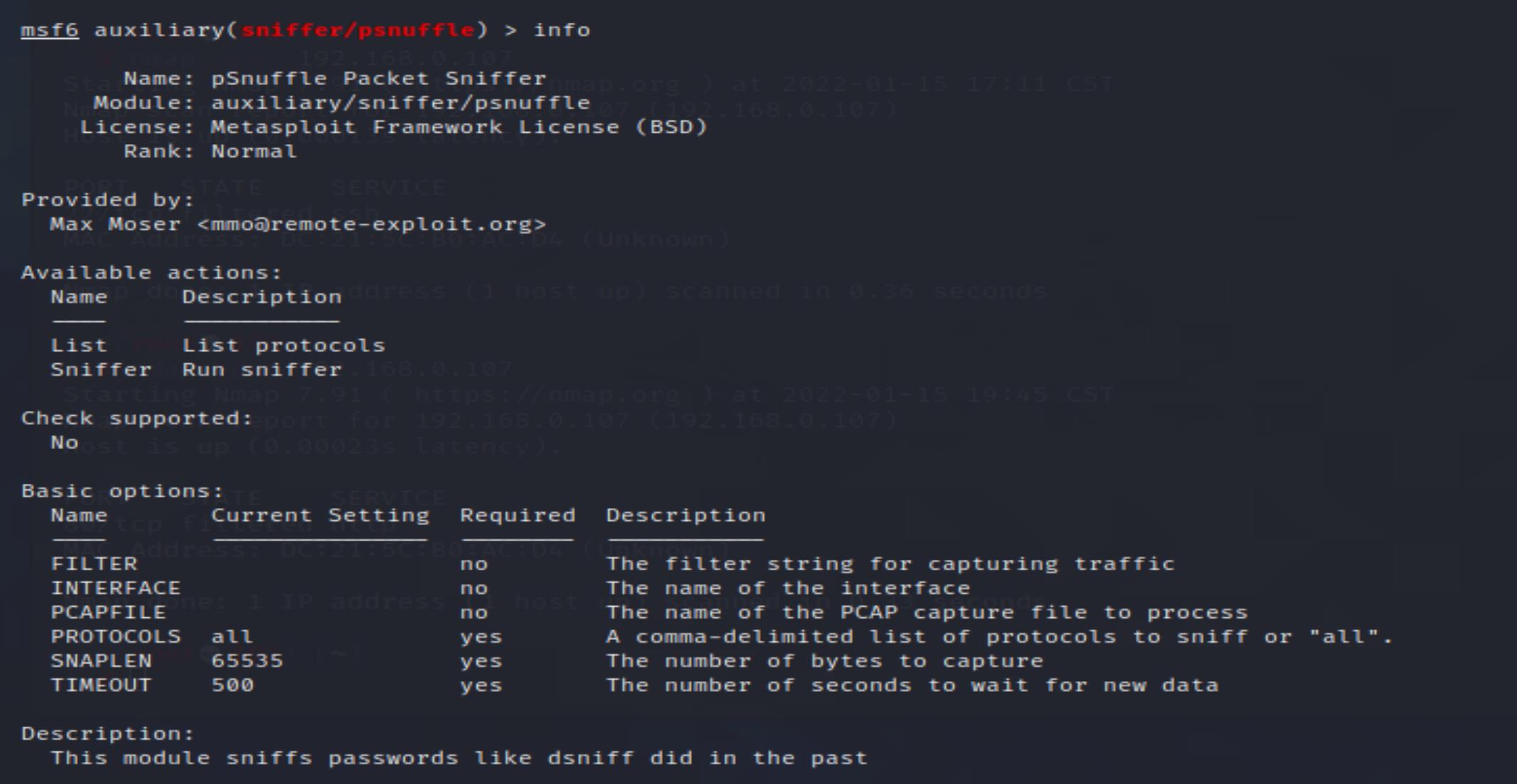

查看模块的相关参数

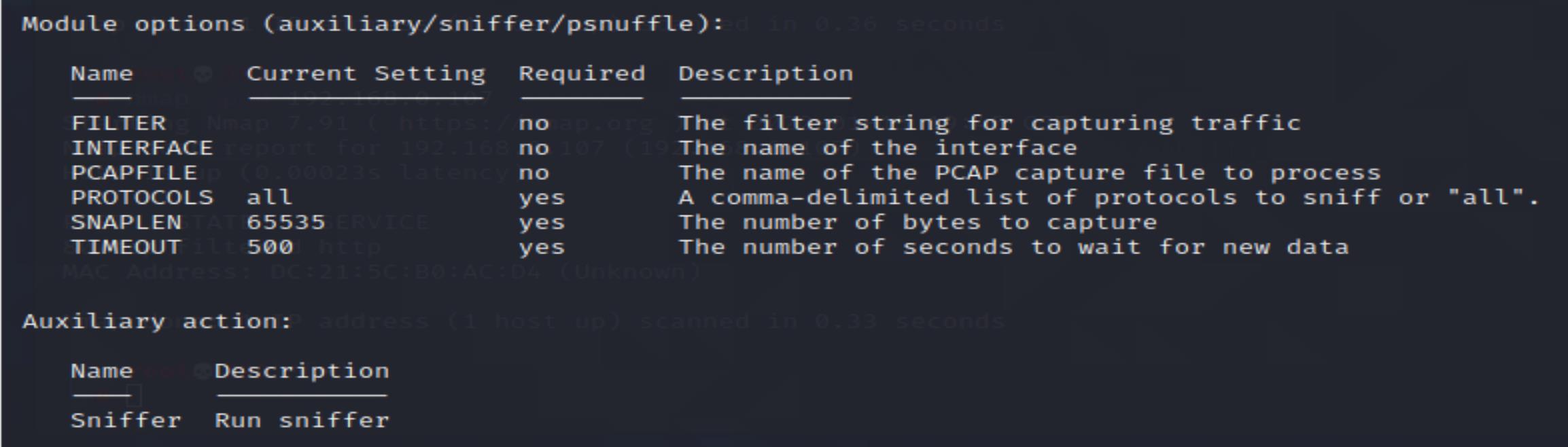

查kan需要配置的参数

run

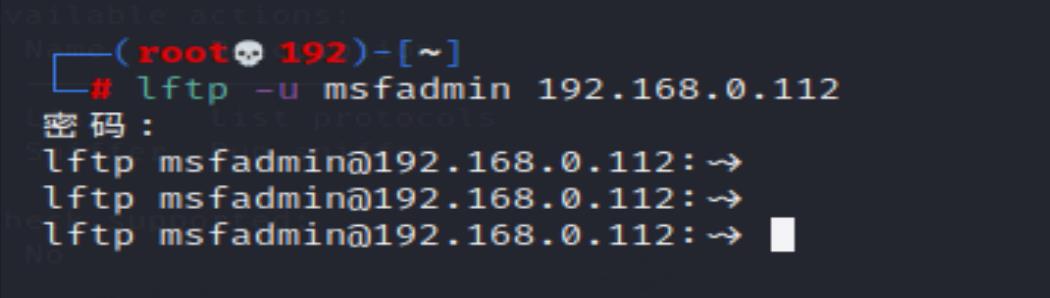

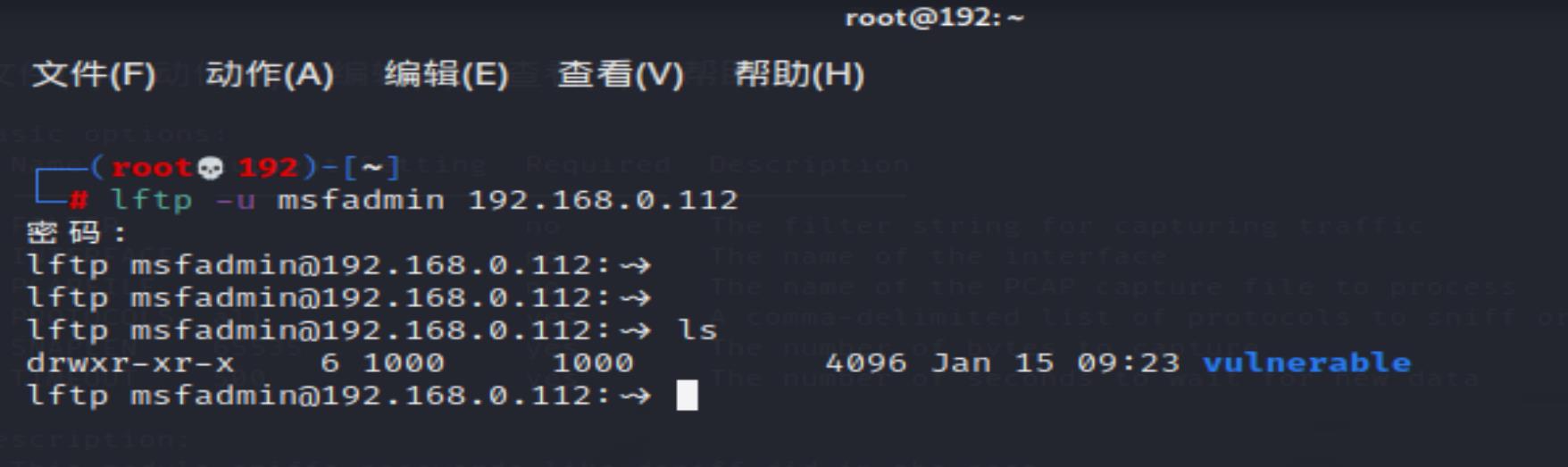

再开启一个终端,登录ftp(lftp命令是Linux下的一个ftp客户端)

然后返回Metasploit界面去查看。

我们可以发现,我们已经嗅探到了账号密码。

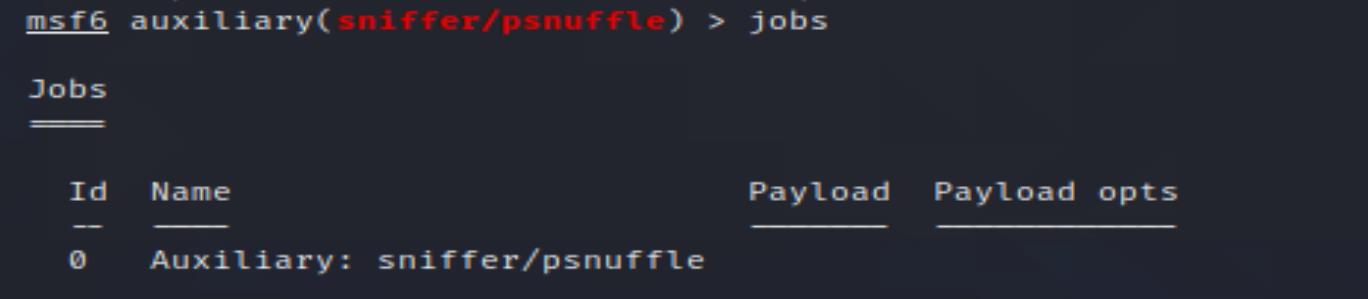

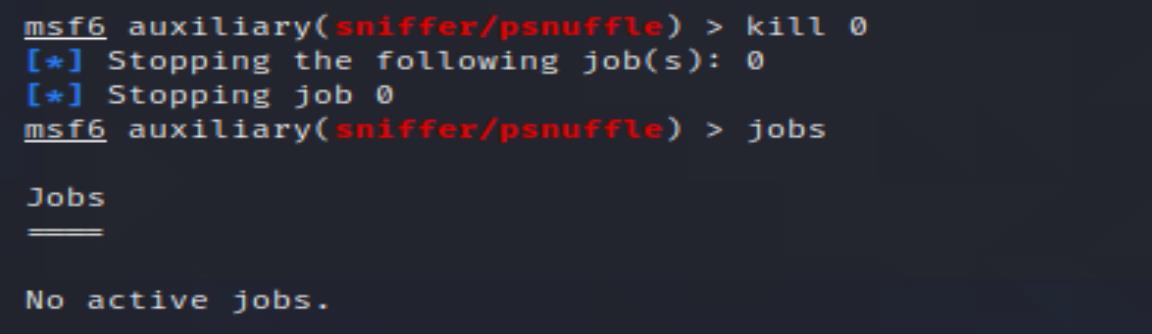

记得嗅探结束后,关闭这个任务。

以上是关于2022-渗透测试-信息收集-Metasploit(基于TCP协议)的主要内容,如果未能解决你的问题,请参考以下文章

Kali使用Metasploit内外网渗透windows系统