密码学与网络安全的目录

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了密码学与网络安全的目录相关的知识,希望对你有一定的参考价值。

参考技术A第1章 导言

1.1 安全目标

1.1.1 机密性

1.1.2 完整性

1.1.3 可用性

1.2 攻击

1.2.1 威胁机密性的攻击

1.2.2 威胁完整性的攻击

1.2.3 威胁可用性的攻击

1.2.4 被动攻击与主动攻击

1.3 服务和机制

1.3.1 安全服务

1.3.2 安全机制

1.3.3 服务和机制之间的关系

1.4 技术

1.4.1 密码术

1.4.2 密写术

1.5 本书的其余部分

第Ⅰ部分 对称密钥加密

第Ⅱ部分 非对称密钥加密

第Ⅲ部分 完整性、验证和密钥管理

第Ⅳ部分 网络安全

1.6 推荐阅读

1.7 关键术语

1.8 概要

1.9 习题集

第Ⅰ部分 对称密钥加密

第2章 密码数学 第Ⅰ部分:模算法、同余和矩阵

2.1 整数算法

2.1.1 整数集

2.1.2 二进制运算

2.1.3 整数除法

2.1.4 整除性

2.1.5 线性丢番图方程

2.2 模运算

2.2.1 模算符

2.2.2 余集:Zn

2.2.3 同余

2.2.4 在集合Zn当中的运算

2.2.5 逆

2.2.6 加法表和乘法表

2.2.7 加法集和乘法集的不同

2.2.8 另外两个集合

2.3 矩阵

2.3.1 定义

2.3.2 运算和关系

2.3.3 行列式

2.3.4 逆

2.3.5 剩余阵

2.4 线性同余

2.4.1 单变量线性方程

2.4.2 线性方程组

2.5 推荐阅读

2.6 关键术语

2.7 概要

2.8 习题集

第3章 传统对称密钥密码

3.1 导言

3.1.1 Kerckhoff原理

3.1.2 密码分析

3.1.3 传统密码的分类

3.2 代换密码

3.2.1 单码代换密码

3.2.2 多码代换密码

3.3 换位密码

3.3.1 无密钥换位密码

3.3.2 有密钥的换位密码

3.3.3 把两种方法组合起来

3.4 流密码和分组密码

3.4.1 流密码

3.4.2 分组密码

3.4.3 组合

3.5 推荐阅读

3.6 关键术语

3.7 概要

3.8 习题集

第4章 密码数学 第Ⅱ部分:代数结构

4.1 代数结构

4.1.1 群

4.1.2 环

4.1.3 域

4.1.4 小结

4.2 GF(2n)域

4.2.1 多项式

4.2.2 运用一个生成器

4.2.3 小结

4.3 推荐阅读

4.4 关键术语

4.5 概要

4.6 习题集

第5章 现代对称密钥密码

5.1 现代分组密码

5.1.1 代换与换位

5.1.2 作为置换群的分组密码

5.1.3 现代分组密码的成分

5.1.4 换字盒

5.1.5 乘积密码

5.1.6 两类乘积密码

5.1.7 关于分组密码的攻击

5.2 现代流密码

5.2.1 同步流密码

5.2.2 异步流密码

5.3 推荐阅读

5.4 关键术语

5.5 概要

5.6 习题集

第6章 数据加密标准(DES)

6.1 导言

6.1.1 数据加密标准(DES)简史

6.1.2 概观

6.2 DES的结构

6.2.1 初始置换和最终置换

6.2.2 轮

6.2.3 密码和反向密码

6.2.4 示例

6.3 DES分析

6.3.1 性质

6.3.2 设计标准

6.3.3 DES的缺陷

6.4 多重 DES

6.4.1 双重DES

6.4.2 三重DES

6.5 DES的安全性

6.5.1 蛮力攻击

6.5.2 差分密码分析

6.5.3 线性密码分析

6.6 推荐阅读

6.7 关键术语

6.8 概要

6.9 习题集

第7章 高级加密标准(AES)

7.1 导言

7.1.1 高级加密标准(AES)简史

7.1.2 标准

7.1.3 轮

7.1.4 数据单位

7.1.5 每一个轮的结构

7.2 转换

7.2.1 代换

7.2.2 置换

7.2.3 混合

7.2.4 密钥加

7.3 密钥扩展

7.3.1 在AES-128中的密钥扩展

7.3.2 AES-192和AES-256中的密钥扩展

7.3.3 密钥扩展分析

7.4 密码

7.4.1 源设计

7.4.2 选择性设计

7.5 示例

7.6 AES的分析

7.6.1 安全性

7.6.2 可执行性

7.6.3 复杂性和费用

7.7 推荐阅读

7.8 关键术语

7.9 概要

7.10 习题集

第8章 应用现代对称密钥 密码的加密

8.1 现代分组密码的应用

8.1.1 电子密码本模式

8.1.2 密码分组链接(CBC)模式

8.1.3 密码反馈(CFB)模式

8.1.4 输出反馈(OFB)模式

8.1.5 计数器(CTR)模式

8.2 流密码的应用

8.2.1 RC4

8.2.2 A5/1

8.3 其他问题

8.3.1 密钥管理

8.3.2 密钥生成

8.4 推荐阅读

8.5 关键术语

8.6 概要

8.7 习题集

第Ⅱ部分 非对称密钥加密

第9章 密码数学 第Ⅲ部分:素数及其相关的同余方程

9.1 素数

9.1.1 定义

9.1.2 素数的基数

9.1.3 素性检验

9.1.4 Euler Phi-(欧拉?(n))函数

9.1.5 Fermat(费尔马)小定理

9.1.6 Euler定理

9.1.7 生成素数

9.2 素性测试

9.2.1 确定性算法

9.2.2 概率算法

9.2.3 推荐的素性检验

9.3 因数分解

9.3.1 算术基本定理

9.3.2 因数分解方法

9.3.3 Fermat方法 248

9.3.4 Pollard p – 1方法

9.3.5 Pollard rho方法

9.3.6 更有效的方法

9.4 中国剩余定理

9.5 二次同余

9.5.1 二次同余模一个素数

9.5.2 二次同余模一个复合数

9.6 指数与对数

9.6.1 指数

9.6.2 对数

9.7 推荐阅读

9.8 关键术语

9.9 概要

9.10 习题集

第10章 非对称密钥密码学

10.1 导言

10.1.1 密钥

10.1.2 一般概念

10.1.3 双方的需要

10.1.4 单向暗门函数

10.1.5 背包密码系统

10.2 RSA密码系统

10.2.1 简介

10.2.2 过程

10.2.3 一些普通的例子

10.2.4 针对RSA的攻击

10.2.5 建议

10.2.6 最优非对称加密填充(OAEP)

10.2.7 应用

10.3 RABIN密码系统

10.3.1 过程

10.3.2 Rabin系统的安全性

10.4 ELGAMAL密码系统

10.4.1 ElGamal密码系统

10.4.2 过程

10.4.3 证明

10.4.4 分析

10.4.5 ElGamal的安全性

10.4.6 应用

10.5 椭圆曲线密码系统

10.5.1 基于实数的椭圆曲线

10.5.2 基于GF( p)的椭圆曲线

10.5.3 基于GF(2n)的椭圆曲线

10.5.4 模拟ElGamal的椭圆曲线加密系统

10.6 推荐阅读

10.7 关键术语

10.8 概要

10.9 习题集

第Ⅲ部分 完整性、验证和密钥管理

第11章 信息的完整性和信息验证

11.1 信息完整性

11.1.1 文档与指纹

11.1.2 信息与信息摘要

11.1.3 区别

11.1.4 检验完整性

11.1.5 加密hash函数标准

11.2 随机预言模型

11.2.1 鸽洞原理

11.2.2 生日问题

11.2.3 针对随机预言模型的攻击

11.2.4 针对结构的攻击

11.3 信息验证

11.3.1 修改检测码

11.3.2 信息验证代码(MAC)

11.4 推荐阅读

11.5 关键术语

11.6 概要

11.7 习题集

第12章 加密hash函数

12.1 导言

12.1.1 迭代hash函数

12.1.2 两组压缩函数

12.2 SHA-512

12.2.1 简介

12.2.2 压缩函数

12.2.3 分析

12.3 WHIRLPOOL

12.3.1 Whirlpool密码

12.3.2 小结

12.3.3 分析

12.4 推荐阅读

12.5 关键术语

12.6 概要

12.7 习题集

第13章 数字签名

13.1 对比

13.1.1 包含性

13.1.2 验证方法

13.1.3 关系

13.1.4 二重性

13.2 过程

13.2.1 密钥需求

13.2.2 摘要签名

13.3 服务

13.3.1 信息身份验证

13.3.2 信息完整性

13.3.3 不可否认性

13.3.4 机密性

13.4 针对数字签名的攻击

13.4.1 攻击类型

13.4.2 伪造类型

13.5 数字签名方案

13.5.1 RSA数字签名方案

13.5.2 ElGamal数字签名方案

13.5.3 Schnorr数字签名方案

13.5.4 数字签名标准(DSS)

13.5.5 椭圆曲线数字签名方案

13.6 变化与应用

13.6.1 变化

13.6.2 应用

13.7 推荐阅读

13.8 关键术语

13.9 概要

13.10 习题集

第14章 实体验证

14.1 导言

14.1.1 数据源验证与实体验证

14.1.2 验证的类型

14.1.3 实体验证和密钥管理

14.2 口令

14.2.1 固定口令

14.2.2 一次性密码

14.3 挑战—应答

14.3.1 对称密钥密码的运用

14.3.2 带密钥hash函数的应用

14.3.3 非对称密钥密码的应用

14.3.4 数字签名的应用

14.4 零知识

14.4.1 Fiat-Shamir协议

14.4.2 Feige-Fiat-Shamir协议

14.4.3 Guillou-Quisquater协议

14.5 生物测试

14.5.1 设备

14.5.2 注册

14.5.3 验证

14.5.4 技术

14.5.5 准确性

14.5.6 应用

14.6 推荐阅读

14.7 关键术语

14.8 概要

14.9 习题集

第15章 密钥管理

15.1 对称密钥分配

15.2 KERBEROS

15.2.1 服务器

15.2.2 操作

15.2.3 不同服务器的运用

15.2.4 Kerberos第五版

15.2.5 领域

15.3 对称密钥协定

15.3.1 Diffie-Hellman密钥协定

15.3.2 站对站密钥协定

15.4 公钥分配

15.4.1 公钥公布

15.4.2 可信中心

15.4.3 可信中心的控制

15.4.4 认证机关

15.4.5 X.509

15.4.6 公钥基础设施(PKI)

15.5 推荐阅读

15.6 关键术语

15.7 概要

15.8 习题集

第Ⅳ部分 网 络 安 全

第16章 应用层的安全性:PGP和S/MIME

16.1 电子邮件

16.1.1 电子邮件的构造

16.1.2 电子邮件的安全性

16.2 PGP

16.2.1 情景

16.2.2 密钥环

16.2.3 PGP证书

16.2.4 密钥撤回

16.2.5 从环中提取消息

16.2.6 PGP包

16.2.7 PGP信息

16.2.8 PGP的应用

16.3 S/MIME

16.3.1 MIME

16.3.2 S/MIME

16.3.3 S/MIME的应用

16.4 推荐阅读

16.5 关键术语

16.6 概要

16.7 习题集

第17章 传输层的安全性:SSL和TLS

17.1 SSL结构

17.1.1 服务

17.1.2 密钥交换算法

17.1.3 加密/解密算法

17.1.4 散列算法

17.1.5 密码套件

17.1.6 压缩算法

17.1.7 加密参数的生成

17.1.8 会话和连接

17.2 4个协议

17.2.1 握手协议

17.2.2 改变密码规格协议

17.2.3 告警协议

17.2.4 记录协议

17.3 SSL信息构成

17.3.1 改变密码规格协议

17.3.2 告警协议

17.3.3 握手协议

17.3.4 应用数据

17.4 传输层安全

17.4.1 版本

17.4.2 密码套件

17.4.3 加密秘密的生成

17.4.4 告警协议

17.4.5 握手协议

17.4.6 记录协议

17.5 推荐阅读

17.6 关键术语

17.7 概要

17.8 习题集

第18章 网络层的安全:IPSec

18.1 两种模式

18.2 两个安全协议

18.2.1 验证文件头(AH)

18.2.2 封装安全载荷(ESP)

18.2.3 IPv4和IPv6

18.2.4 AH和ESP

18.2.5 IPSec提供的服务

18.3 安全关联

18.3.1 安全关联的概念

18.3.2 安全关联数据库(SAD)

18.4 安全策略

18.5 互联网密钥交换(IKE)

18.5.1 改进的Diffie-Hellman密钥交换

18.5.2 IKE阶段

18.5.3 阶段和模式

18.5.4 阶段Ⅰ:主模式

18.5.5 阶段Ⅰ:野蛮模式

18.5.6 阶段Ⅱ:快速模式

18.5.7 SA算法

18.6 ISAKMP

18.6.1 一般文件头

18.6.2 有效载荷

18.7 推荐阅读

18.8 关键术语

18.9 概要

18.10 习题集

附录A ASCII

附录B 标准与标准化组织

附录C TCP/IP套件

附录D 初等概率

附录E 生日问题

附录F 信息论

附录G 不可约多项式与本原多项式列举

附录H 小于10 000的素数

附录I 整数的素因数

附录J 小于1000素数的一次本原根列表

附录K 随机数生成器

附录L 复杂度

附录M ZIP

附录N DES差分密码分析和DES线性密码分析

附录O 简化DES(S-DES)

附录P 简化AES(S-AES)

附录Q 一些证明

术语表

参考文献

……

-------------------------------------------------

作 者: (印)卡哈特 著,金名 等译

出 版 社: 清华大学出版社

出版时间: 2009-3-1

版 次: 1

页 数: 427

开 本: 16开

I S B N : 9787302193395

包 装: 平装

所属分类: 图书 >> 计算机/网络 >> 信息安全 本书以清晰的脉络、简洁的语言,介绍了各种加密技术、网络安全协议与实现技术等内容,包括各种对称密钥算法与AES,非对称密钥算法、数字签名与RSA,数字证书与公钥基础设施,Internet安全协议,用户认证与Kerberos,Java、.NET和操作系统的加密实现,网络安全、防火墙与VPN,并给出了具体的加密与安全的案例实现分析,是—本关于密码学与网络安全的理论结合实践的优秀教材。

本书特点

本书语言表达流畅、简洁,使本书的阅读不再枯燥。

全书多达425幅插图,极大地方便了读者的学习和理解。

全书提供了丰富的多项选择题、练习题、设计与编程题,有利于加深读者对所学知识的理解和掌握。 第1章 计算机攻击与计算机安全

1.1 简介

1.2 安全需求

1.3 安全方法

1.4 安全性原则

1.5 攻击类型

1.6 本章小结

1.7 实践练习

第2章 加密的概念与技术

2.1 简介

2.2 明文与密文

2.3 替换方法

2.4 变换加密技术

2.5 加密与解密

2.6 对称与非对称密钥加密

2.7 夹带加密法

2.8 密钥范围与密钥长度

2.9 攻击类型

2.10 本章小结

2.11 实践练习

第3章 对称密钥算法与AES

3.1 简介

3.2 算法类型与模式

3.3 对称密钥加密法概述

3.4 数据加密标准

……

第4章 非对称密钥算法、数字签名与RSA

第5章 数字证书与公钥基础设施

第6章 Internet安全协议

第7章 用户认证与Kerberos

第8章 Java、NET和操作系统的加密实现

第9章 网络安全、防火墙与VPN

第10章 加密与安全案例分析

附录A 数学背景知识

附录B 数字系统

附录C 信息理论

附录D 实际工具

附录E Web资源

附录F ASN、BER、DER简介

参考文献

术语表

密码学基础

目录

4. CA ( certification Authority )认证权威

一、密码学基本概念

1. 密码学形成与发展

(1)古典密码学(1949年之前):

主要特点:数据的安全基于算法的保密

(2)近代密码学(1949~1975年):

主要特点:密码学真正成为一门科学

(3)现代密码学( 1976年以后):密码学的新方向一公钥密码学

主要特点:解决了密钥分发和管理的问题

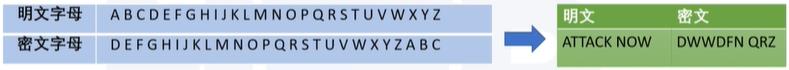

古典密码学

(1)凯撒密码:

(2)ENIGMA转轮机:

ENIGMA是由Arthur Scherbius(亚瑟·谢尔比斯)于1919年发明了密码转轮机,使用机电代替手工。在二次世界大战Enigma曾作为德国陆、海、空三军最高级密码机。

古典密码:

安全性在于保持算法本身的保密性:

(1)不适合大规模生产;

(2)不适合较大的或者人员变动较大的组织;

(3)用户无法了解算法的安全性。

主要分类:

(1)替代密码

(2)置换密码

(3)替代密码与置换密码的组合。

近代密码学:

1949年,Shannon(香农)发表论文“The Communication Theory of Secret Systems”、将信息论引入了密码,从而把已有数千年历史的密码学推向了科学的轨道,奠定了密码学的理论基础。

现代密码学:

(1)解决了密钥分发、管理问题,并提供更多服务

(2)1976年,Diffie & Hellman的“New Directions in Cryptography"提出了非对称密钥密码。

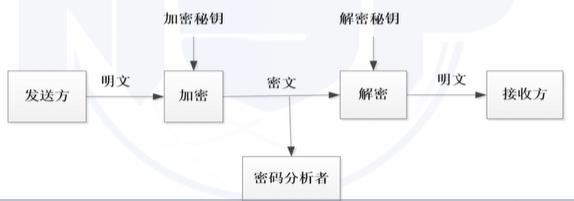

2. 基本保密通信模型

基本概念:

(1)密码编码学

(2)密码分析学

传统密码学主要用于保密通信,解决了在不安全的通道中安全的传递信息。

现代密码学涵盖了数据处理过程的各个环节(数据加密,密码分析,数字签名,身份识别,零知识证明,密码分享等)

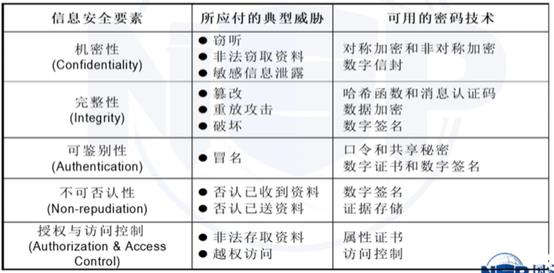

密码学技术在信息安全中的应用:

(1)明文、密文

(2)加密、解密、加密密钥、解密密钥

3. 密码系统安全性

基本概念:

明文(Plain text):不需要任何解密工具就可以读懂内容的原始消息称为明文。

密文(Cipher text):明文变换成一种在通常情况下无法读懂的内容,这种隐蔽后的信息称为密文。

加密(Encryption): 由明文到密文的变换过程称作加密。

解密(Decryption):从密文到明文的变换过程称为解密。

加/解密算法:对明文进行加密时采取的一组规则称作加密算法,密文的接收方对密文进行解密时采取的一组规则称为解密算法。

密钥(Key)︰密钥在明文转换为密文或将密文转换为明文的算法中输入的参数。

影响密码系统安全性的基本因素:

密码算法复杂度、密钥机密性、密钥长度

科克霍夫(Kerckhoff)原则:

(1)密码体制可以对外公开,对密钥必须保密;

(2)如果一个密码系统需要保密的越多,可能的弱点也越多

4. 密码系统实际安全性

评估密码系统安全性:

(1)无条件安全

(2)计算安全性

(3)可证明安全性

密码系统要达到实际安全,就要满足以下准则:

(1)破译该密码系统的实际计算量无法实现

(2)破译该密码系统所需计算时间超过信息的生命周期

(3)破译该密码系统的费用超过被加密信息本身的价值

二、对称密码算法

1. 基本概念

也称传统密码算法、密钥算法或单密钥算法

加密密钥和解密密钥相同,或实质上等同

2. 算法优缺点

优点:

算法简单、计算量小、加密速度快、加密效率高,适合加密大量数据,明文长度与密文长度相等。

缺点:

(1)安全信道难以实现

(2)安全交换密钥问题及密钥管理复杂

(3)无法解决对消息的篡改、否认等问题。

典型的对称密码算法包括:

DES、3DES、IDEA、AES、RC4、RC5、Twofish、CAST-256、MARS等

三、非对称密码算法

1. 基本概念

也称双钥或公钥密码算法。其加密密钥和解密密钥不同,从一个很难推出另一个。

应用以上两个密钥,一个是可以公开的(称为公钥),一个是私有的(称为私钥),这两个密钥组成一个密钥对。使用公钥对数据进行加密,则只有用对应的私钥才能解密。

2. 特点

公钥密码的特点:

(1)公私钥成对出现

(2)公钥加密私钥解密一机密性

(3)私钥加密公钥解密一数字签名

公钥密码的优点:

(1)解决密钥传递问题

(2)大大减少了密钥持有量

(3)提供了对称密码技术无法或很难提供的服务(数字签名)

公钥密码的缺点:

(1)计算复杂、耗用资源大

(2)非对称会导致得到的密文变长

四、哈希与数字签名

1. 哈希函数

哈希函数也称单向散列函数,它可以将任意有限长度信息映射为固定长度的值。

主要用途:消息完整性检测和数字签名。

安全的哈希函数需要满足以下性质:

(1)单向性:对任意给定的码h,寻求x使得在计算上是不可行的;

(2)弱抗碰撞性:任意给定分组x,寻求不等于x的y,使得在计算上不可行;

(3)强抗碰撞性:寻求对任何的(x, v)对,使得在计算上不可行。

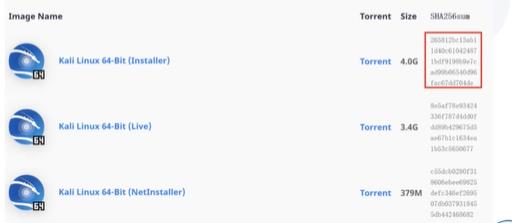

目前常用的哈希函数:

(1)MD5算法:

消息摘要算法(RFC1321)由Ron Rivest提出。该算法以一个任意长的消息作为输入,输出128bit的消息摘要。

(2)SHA-1算法:

安全Hash算法(Secure Hash Algorithm,SHA)由美国标准与技术研究所设计并于1993年作为联邦信息处理标准(FIPS 180)发布,修改版于1995年发布(FiPS 180-1),通常称之为SHA-1。SHA-1算法的输入是长度小于2^64的任意消息×,输出160位的散列值。

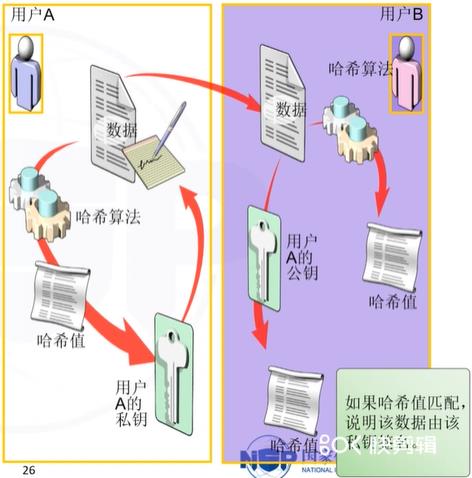

2. 数字签名

基本概念:

对数据进行加密、哈希可以避免第三方对数据进行窃取和篡改、破坏,但它无法防止通信双方的互相攻击。通信双方可能存在欺骗和抵赖,一种有效的解决方案是数字签名。

数字签名是指附加在数据单元上的一些数据,或是对数据单元所做的密码变换,这种数据或变换能使数据单元的接收者确认数据单元来源和数据单元的完整性,并保护数据,防止被人伪造。

数字签名是公钥加密技术与数字摘要技术相结合的应用。

基本特性:

- 不可伪造性:不知道签名者私钥前提下,很难伪造一个合法的数字签名;

- 比可否认性:对普通数字签名,任何人可用签名者公钥验证签名的有效性。由于签名的不可伪造性,签名者无法否认自己的签名。此性质使签名接收者可确认消息的来源;

- 保障消息完整性,即消息防篡改。

应用示例:发送过程、接收过程

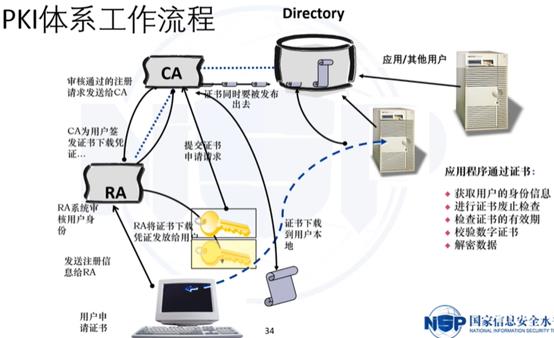

五、公钥基础设施

1. PKI架构

公钥基础设施(Public Key Infrastructure,PKI) ,也称公开密钥基础设施。

基本概念:

(1)按照国际电联(ITU)制定的x.509标准,PKI"是一个包括硬件、软件、人员、策略和规程的集合,用来实现基于公钥密码体制的密钥和证书的产生、管理、存储、分发和撤销等功能。”

(2)PKI是一种遵循标准,利用公钥加密技术提供安全基础平台的技术和规范,是能够为网络应用提供信任、加密以及密码服务的一种基本解决方案。

(3)PKI的本质是实现了大规模网络中的公钥分发问题,为大规模网络中的信任建立基础。

2. PKI架构-四类实体

(1)CA:

PKI管理实体和服务的提供者;

管理用户数字证书的生成、发放、更新和撤销等工作。

(2)RA:

是数字证书的申请、审核和注册中心,同时也是CA认证机构的延申。

(3)证书:

符合一定格式的电子文件;

用来识别电子证书持有者的真实身份

(4)终端实体:

指拥有公私密钥对和相应公钥证书的最终用户,可以是人、设备、进程等。

3. 数字证书

什么是数字证书:

(1)一段电子数据,是经证书权威机构CA签名的、包含拥有者身份信息和公开密钥的数据体。

(2)数字证书和一对公私钥相对应,而公钥以明文形式放到数字证书中,私钥则为拥有者所秘密掌握。

数字证书的作用:

(1)经过了证书权威机构CA的签名,确保了数字证书中信息的真实性,数字证书可以作为终端实体的身份证明。

(2)在电子商务和网络信息交流中,数字证书常用来解决相互间的信任问题。

4. CA ( certification Authority )认证权威

CA是PKI的核心组成部分,PKI体系也往往称为PKI/CA体系。

证书权威机构CA专门负责数字证书的产生、发放和管理,以保证数字证书的真实可靠。

(1)签发数字证书:签发证书、更新证书

(2)管理数字证书:撤销、查询、审计、统计

(3)验证数字证书:黑名单认证(CRL)、在线认证(OCSP)

5. RA:证书注册机构

(1)又称数字证书注册中心

(2)是数字证书的申请、审核和注册中心,同时也是CA认证机构的延伸。

(3)在逻辑上RA和CA是一个整体,主要负责提供证书注册、审核以及发证功能。

6. PKI定义及构成

(1)证书/CRL库

证书/CRL库主要用来发布、存储数字证书和证书撤销列表(Certificate Revocation List,CRL),供用户查询、获取其他用户的数字证书和系统中的证书撤销列表所用。

(2)终端实体

指拥有公私密钥对和相应公钥证书的最终用户,可以是人、设备、进程等。

7. PKI体系工作流程

8. PKI/CA技术的典型应用

以上是关于密码学与网络安全的目录的主要内容,如果未能解决你的问题,请参考以下文章