Barbican 简介

Posted Eric_Xiett

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Barbican 简介相关的知识,希望对你有一定的参考价值。

Barbican 简介

@(openstack)[OpenStack, Barbican, key-management, openstack]

什么是Barbican

Barbican 是 OpenStack 的key管理组件,定位在提供 REST API 来安全存储、提供和管理“秘密”。

秘密包括:

* 密钥:对称密钥、非对称密钥

* 证书

* 密码

* 原始二进制数据

服务对象:所有云环境,包括大型的临时云。

支持的厂商:Rackspace Hosting, EMC, Ericsson, Johns Hopkins University, HP, Red Hat, Cisco Systems等。

为什么用Barbican

目前密钥管理的现实是不容乐观,windows环境下可调用数据保护API(DPAPI)和活动目录,但Linux却非常缺乏类似的机制。Barbican致力于解决此问题,由Rackspace内部需求触发。

目标:

1. 提供集中管理,为所有类型的部署甚至是临时云提供秘密的分发;

2. 通过报告和审计提供合规;

3. 成本低;

4. 通过开源和可扩展构建社区和生态环境;

5. 通过集中管控提高安全性;

6. 带外通讯机制以保护敏感资产。

如何使用Barbican

安装方式:

* quick start

* DevStack

* Vagrant

使用

参考上述安装链接。

Barbican 能做些什么

概念解释

- 秘密:泛指一切需要保密的everything,包括密钥、密码、证书、SSH-keys等,甚至一些文本或者二进制文件都可以。从用途来讲,可分为Barbican秘密和用户秘密,用户秘密是用户自己拥有的秘密,Barbican加密密钥对用户秘密进行加密后构成Barbican的秘密,存储到Barbican的存储后端(比如数据库等)。

- 容器:秘密容器,组织管理角度,对拥有多个秘密管理有用,支持3种类型:generic(对秘密的类型和数量无限制)/certificate/RSA

- ACL:Access Controller List,访问控制列表,Barbican的资源访问控制可以project的粒度。

- 证书:支持类型包括CMC 证书(Certificate Management over CMS,https://tools.ietf.org/html/rfc5272)、基于已有密钥(stored keys,RSA)的证书、定制证书(和CA相关,属性不变,透传给CA)

- 消费者:container的感兴趣的第三方,便于管理,比如在container删除时,会将删除事件通知到所有消费者

- 配额:计费,project粒度,每个project下多少秘密、多少容器、多少消费者等,默认不设限,调用API设置过后默认的不再起作用,当删除后恢复到默认配置

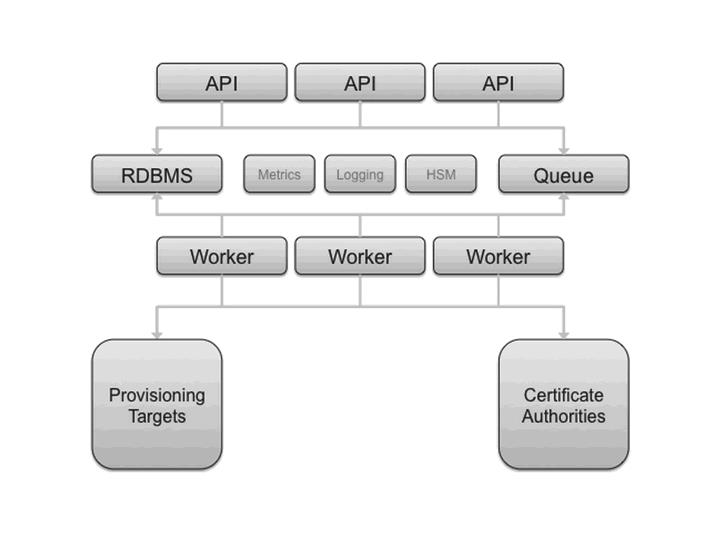

逻辑架构

- API层处理来自外部的REST请求,和数据库直连,同步请求(如GET)直接访问数据库返回给用户,异步请求(如POST)通过消息队列发送给Worker层处理。

- Worker层处理来自消息队列的异步请求。Worker具有南向接口,挂接第三方的软件如CA。

- API和Worker的节点可以是多份,支持扩展。

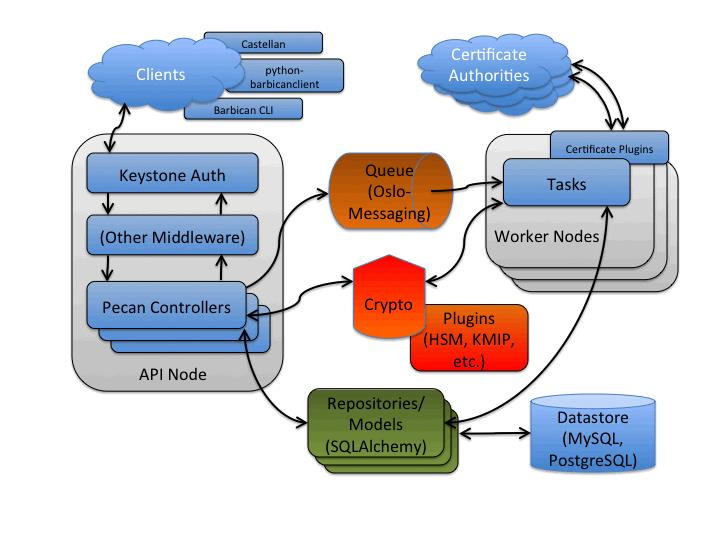

组件协作

组件包括:

- Clients:多个

- API使用paste配置中间件,pecan做REST的路由

- 通过Repositories/Models组件访问数据库

- 通过Crypto支持加解密,支持插件HSM/KMIP等作为Crypto的后端

- 通过Oslo-Messaging发送消息给Worker节点上的Tasks,Tasks通过Certificate插件和CA交互,消息后端包括RabbitMQ

主要功能

- secrets 管理:此处的秘密是Barbican秘密

- 创建

- 获取

- 更新

- 删除

- orders 管理:生成秘密为用户所用。

- 创建:创建用户秘密后,再加密后形成Barbican秘密

- 获取

- 删除

- containers 管理:

- 创建

- 获取

- 删除

- ACL 管理

- secret ACL

- 更新:也是创建

- 获取

- 删除

- container ACL

- 更新:也是创建

- 获取

- 删除

- secret ACL

- 证书管理

- simple CMC 证书创建步骤

- openssl genrsa -out private.pem 2048

- openssl req -new -key private.pem -out csr.pem -subj ‘/CN=server1,o=example.com’

- base64 ./csr.pem |tr -d ‘\\r\\n’

- curl -X POST -H “content-type:application/json” -H “X-Auth-Token: $TOKEN” -d ‘

“type”: “certificate”,

“meta”:

“request_data”: “LS0tLS1CRUdJT….. oK2Fkh6dXBTVC0tLS0tCg==”, #上一步输出的内容

“request_type”: “simple-cmc”,

“ca_id”: “422e6ad3-24ae-45e3-b165-4e9487cd0ded”, #通过 cas list 获取到ca id

“profile”: “caServerCert”

’ http://localhost:9311/v1/orders

- Stored Key 证书创建步骤

- curl -X POST -H “content-type: application/json” -H “X-Project-Id: 12345” -d ‘“type”: “asymmetric”, “meta”: “algorithm”: “rsa”, “bit_length”: 2048 ’ http://localhost:9311/v1/orders

- curl -H “X-Project-Id: 12345” http://localhost:9311/v1/orders/188c1523-251a-4e1b-9b1f-f491e4b5d4af 获取container ref

- curl -X POST -H “content-type:application/json” -H “X-Project-Id: 12345” -d ‘“type”: “certificate”, “meta”: “container_ref”: “http://localhost:9311/v1/containers/3cd48493-1bed-4a51-8a4c-4abc397f9083“, “subject_dn”: “cn=server1, o=example.com”, “request_type”: “stored-key”, “ca_id”: “9995cb4c-6c42-4459-b0bc-aced5bf777cb”, “profile”: “caServerCert”’ http://localhost:9311/v1/orders

- 定制证书

- 删除

- 获取

- simple CMC 证书创建步骤

- 消费者管理

- 创建

- 获取

- 删除

- 配额管理(便于计费)

- 获取

- 更新

- 删除

以上是关于Barbican 简介的主要内容,如果未能解决你的问题,请参考以下文章

FFHLinux下配置小熊派-鸿蒙·叔设备开发(南向)的开发环境