2021 DCTF - Misc

Posted H3rmesk1t

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了2021 DCTF - Misc相关的知识,希望对你有一定的参考价值。

2021 DCTF - Misc

- Encrypted Flag I Have

- Dragon

- Don't Let it run

- Hidden Message

- Leaked spin

- Extraterrestial Communication

- Powerpoint Programming

- Show us your ID

- Company Leak

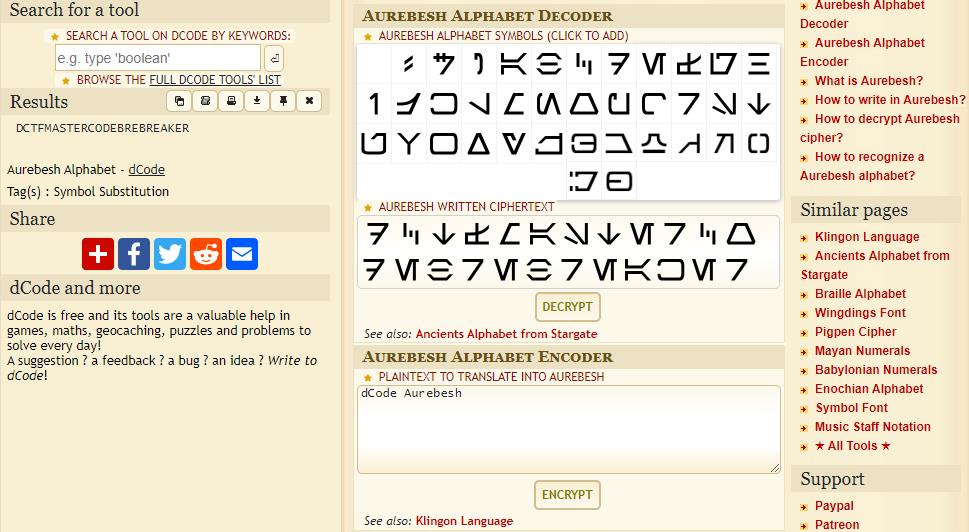

Encrypted Flag I Have

题目描述

- Decrypted flag is not in exact format.

解题思路

- 图片是

Aurebesh语言,利用 dcode.fr 进行解密

- 得到 Flag:

DCTFMASTERCODEBREBREAKER

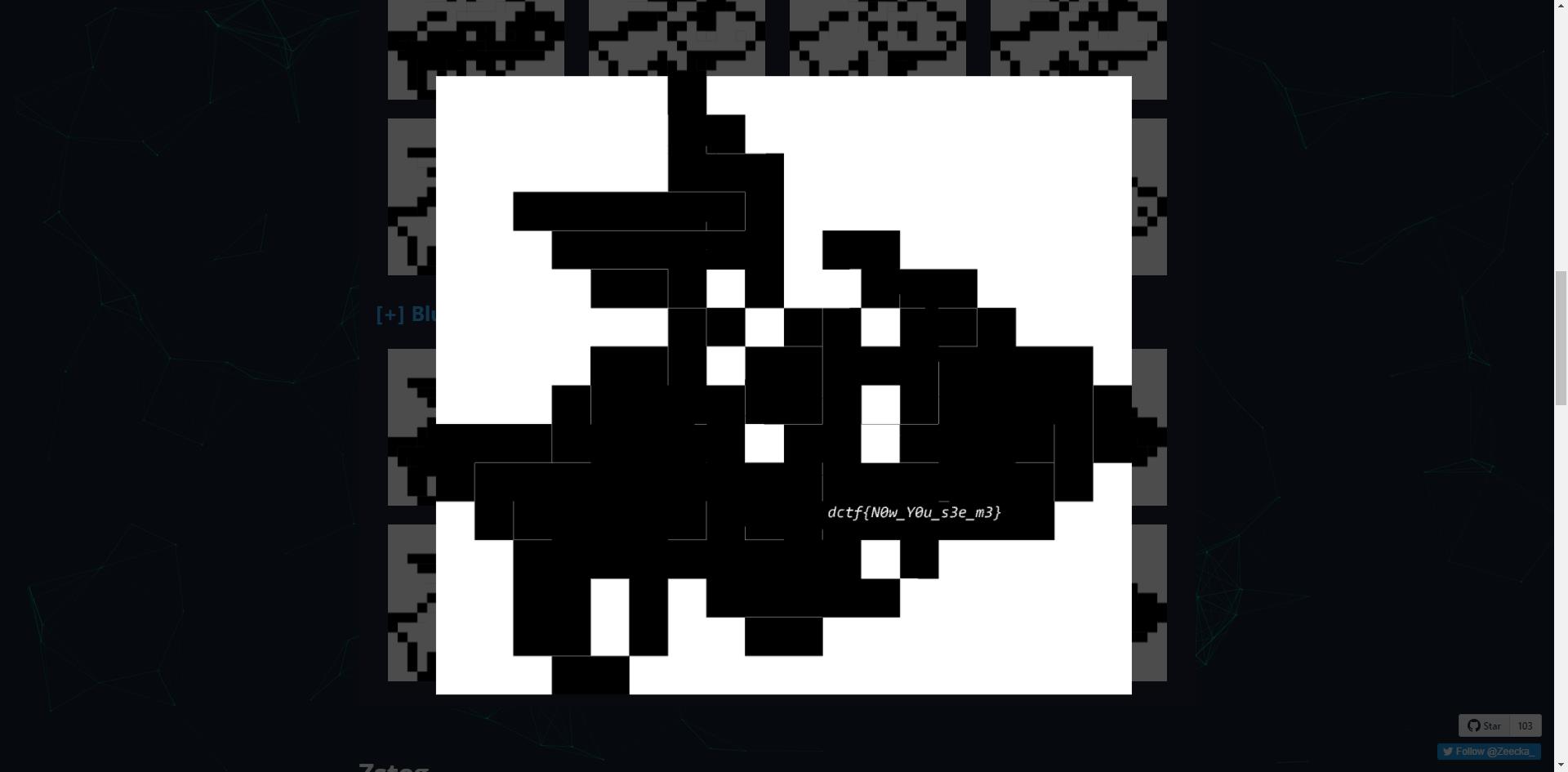

Dragon

题目描述

- Hiding in plain sight.

解题思路

- 先用

binwalk查看一下图片,发现存在异常数据块,尝试用zsteg分析一下发现出现了报错情况

- 这里借助 GitHub 上的一个 开源项目 来进行自动分析或者用

Stegsolve,在Blue Plane 1下发现 Flag:dctf N0w_ Y0u_s3e_m3

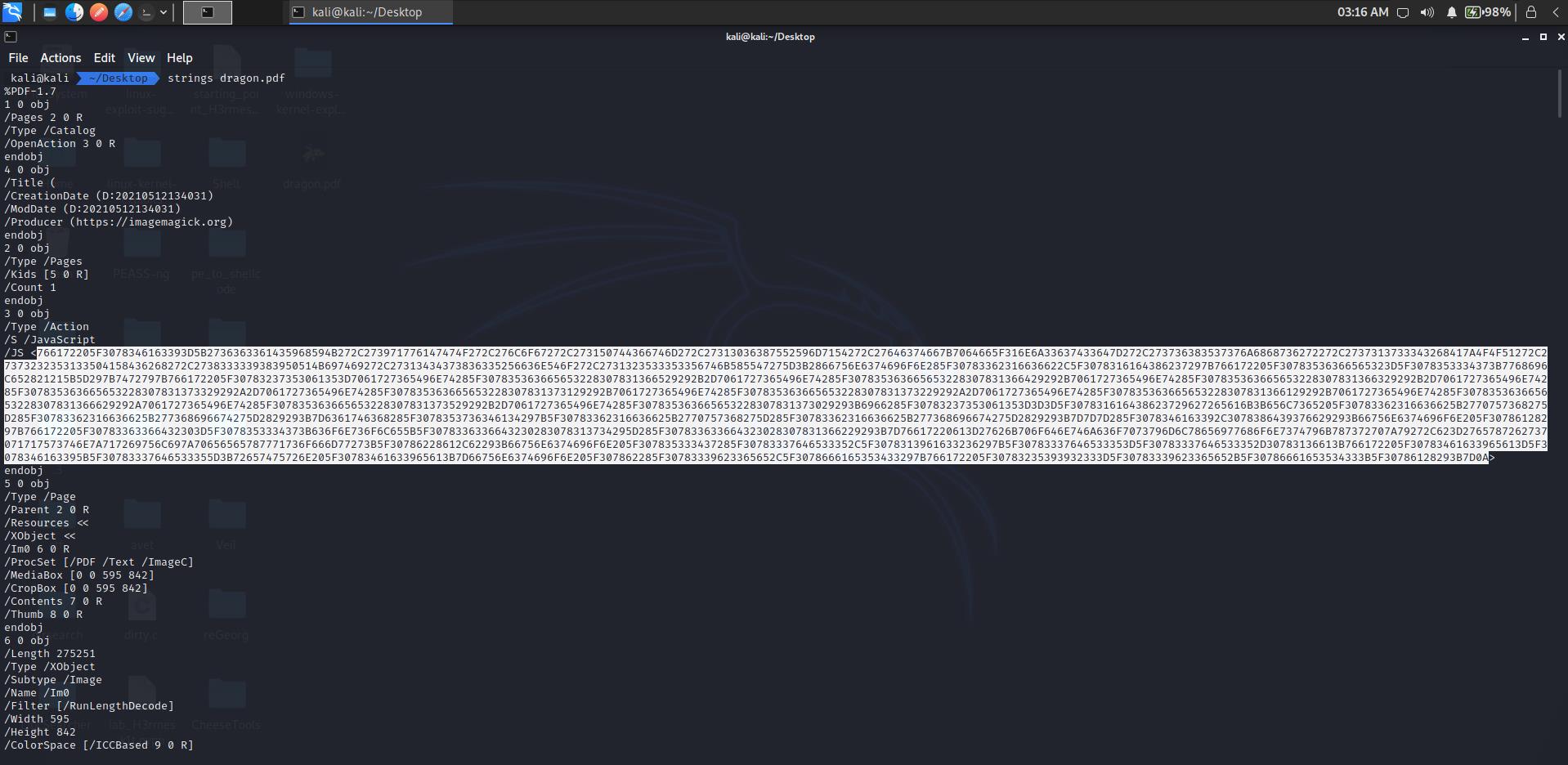

Don’t Let it run

题目描述

- PDF documents can contain unusual objects within.

解题思路

- 打开 PDF 发现是一张图片没有啥东西,用

strings查看字符串,发现一个 javascript 字符串非常可疑

- 解密十六进制字符串得到一段 JavaScript 代码,直接运行一下就能拿到 Flag:

dctfpdf_1nj3ct3d

Hidden Message

题目描述

- This image looks familiar…

解题思路

- 依旧和之前的图片一样,先尝试

binwalk,然后利用zsteg查看隐写信息拿到 Flag:dctfsTeg0noGr4Phy_101- 这里也可以用

Aperi'Solve一把梭

Leaked spin

题目描述

- We have confident insider report that one of the flags wasleaked online.Can you find it?

解题思路

- 由于题目没有给出任何文件,查看 Hint 给出的内容:

The organisers only control a limited amount of places on theinternet, looks through thos...

- 通过 Hint 中给出的相关信息猜测是

OSINT类的题目,用好一点的搜索引擎搜索dragonsecsi,发现其 GitHub,发现一个资源DCTF1-chall-leak-spin,里面有一个challenge.yml,得到 Flag:dctfI_L1k3_L1evaAn_P0lkk4

name: "Leak Spin"

author: "Miha M."

category: Web

description: We have confident insider report that one of the flags was leaked online. Can you find it?

value: 100

type: standard

flags:

- dctfI_L1k3_L1evaAn_P0lkk4

tags:

- web

state: visible

version: "1.0"

Extraterrestial Communication

题目描述

- Aliens have recently landed on the moon and are attemptingto communicate with us.Can you figure out what they aretrying to tell us?

解题思路

- 查看一下题目给的 Hint:

On a completely unrelated note, did you know how theytrasmitted the first image from the moon?

- 播放一下 MP3 文件,发现是对某种数据的调制,利用 RX-SSTV 对其进行解码,得到 Flag:

dctfwHat_ev3n_1s_SSTV

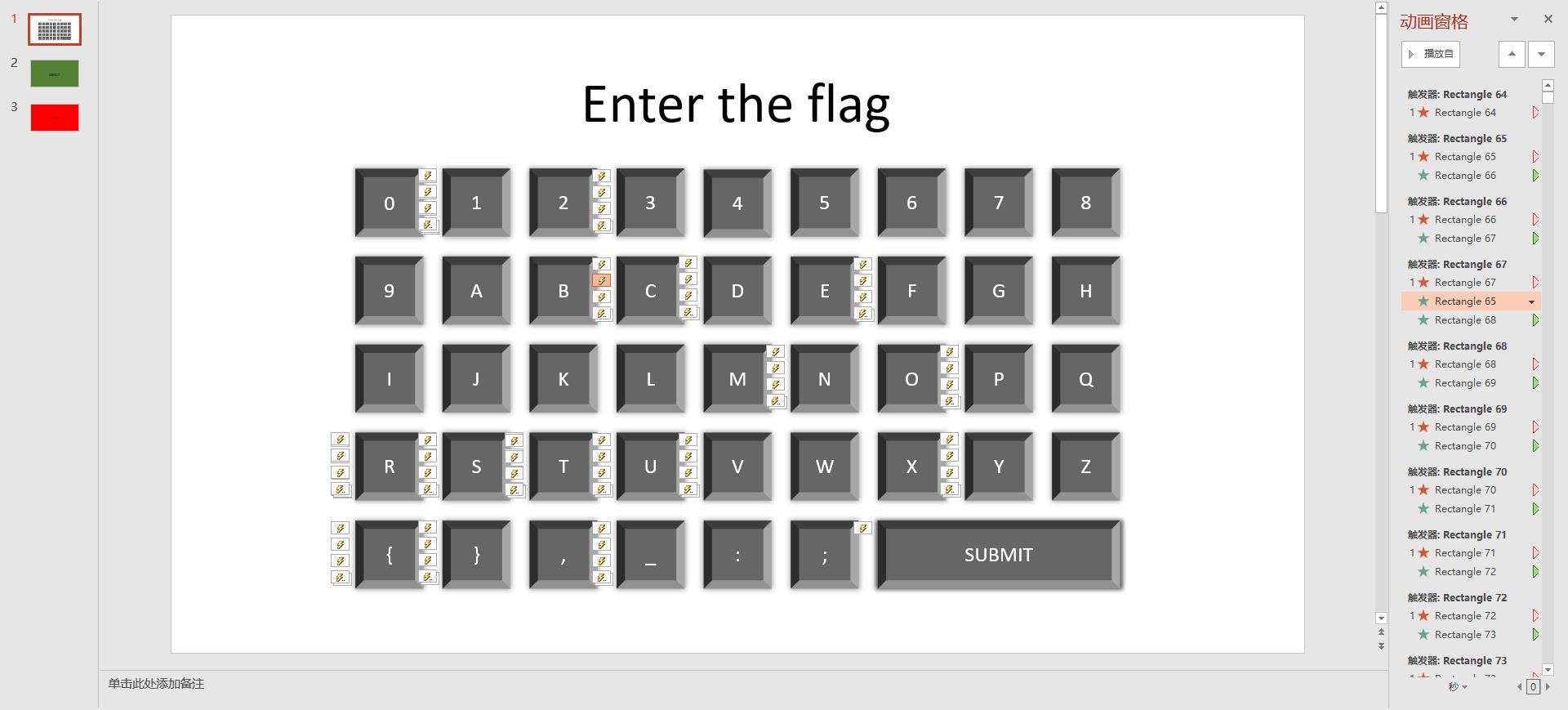

Powerpoint Programming

题目描述

- A login page in powerpoint should be good enough, right?

- Flag is not in format.

- DCTFALL_CAPS_LETTERS_OR_NUMBERS

解题思路

- 打开文件,得到 3 张幻灯片,一张带有键盘和提交按钮,一张带有正确的文本,一张带有错误的文本,查看第一张幻灯片,发现按键旁边有动画,按照顺序播放即可得到 Flag:

dctfppt_1snt_v3ry_s3cur3_1s_1t

Show us your ID

题目描述

- Analysis of a PDF fle. Beware of rabbit holes.

解题思路

- 根据题目名字的提示,搜索有用的字符串:

grep -a -o "id=.*" nyan.pdf,得到一串十六进制字符串:646374667b3362306261347d

- 十六进制串转字符串得到 Flag:

dctf3b0ba4

Company Leak

题目描述

- Someone hacked and leaked some very important data froman evil company. Find their dirty secrets and expose them!

解题思路

- 解压压缩包得到一个 md 文件和一个加密的压缩包文件,通过对比发现得到的 md 文件和压缩包内的加密 md 文件很相似,尝试已知明文攻击

- 可以用 GItHub 上的开源工具 https://github.com/kimci86/bkcrack,也可以用

ARCHPR来进行爆破- 将明文压缩后,执行如下命令进行爆破,得到 Key:

a33fbdc6 5b49420e 6589766e

./bkcrack -C super_secret.zip -c README.md -P README.zip -p README.md

- 用得到的 Key 创建一个包含

super_secret.zip的新压缩包文件,解压得到 Flag:dctfwew_lad_y0u_aCtually_d1d_it

./bkcrack -C super_secret.zip -k a33fbdc6 5b49420e 6589766e -U 1.zip d1no

以上是关于2021 DCTF - Misc的主要内容,如果未能解决你的问题,请参考以下文章