AWS攻略——使用中转网关(Transit Gateway)连接同区域(Region)VPC

Posted breaksoftware

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了AWS攻略——使用中转网关(Transit Gateway)连接同区域(Region)VPC相关的知识,希望对你有一定的参考价值。

文章目录

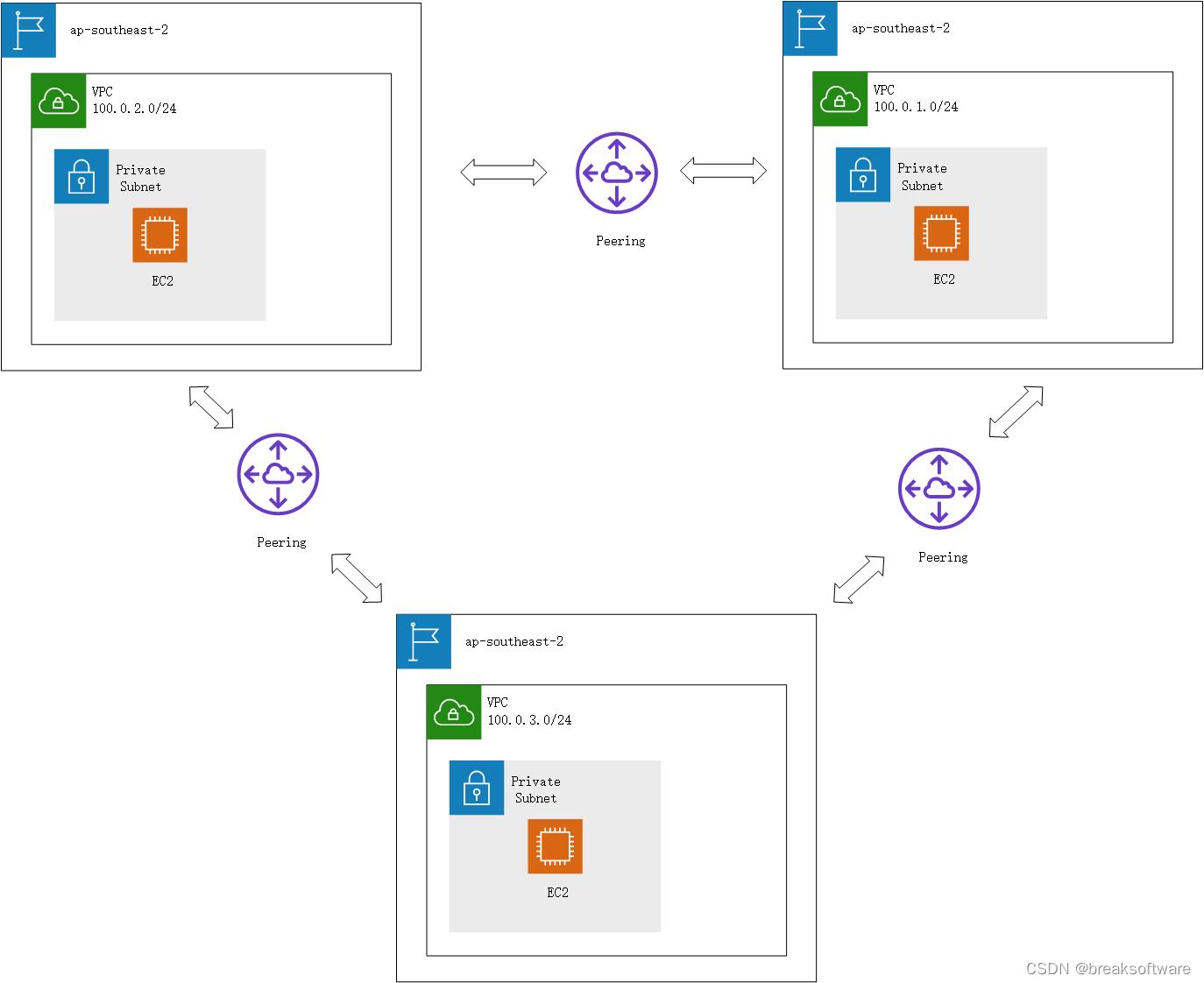

在《AWS攻略——Peering连接VPC》中,我们使用Peering打通了不同VPC。如果需要打通多个VPC,则需要建立多个Peering,如下图:

虽然Peering非常强大,可以直接跨账户、跨区域连接VPC。但是如果连接的VPC数量比较多的情况下,建立的Peering数量也会增加。

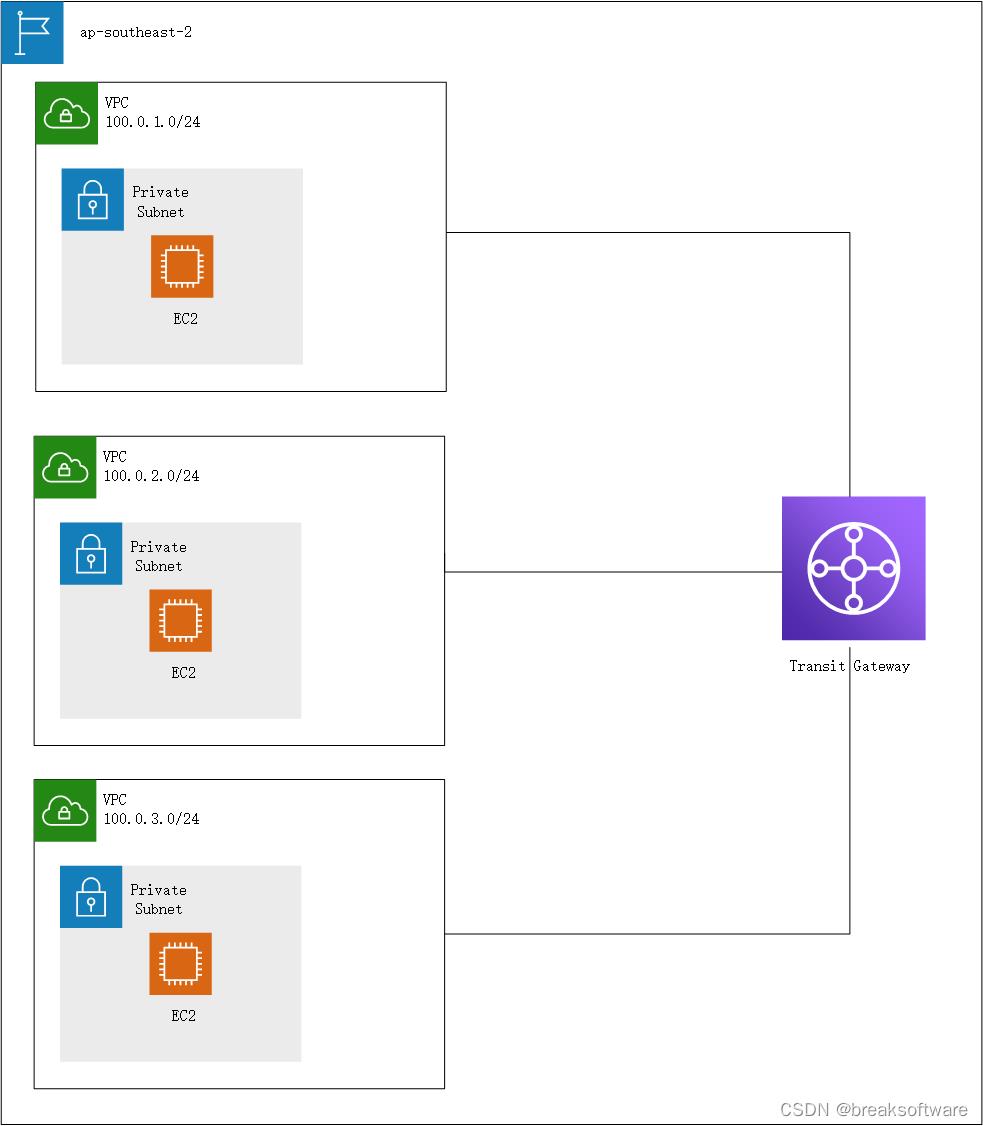

在一个场景下——如果不同VPC在同一区域中,则可以只使用一个中转网关来实现连接。

环境准备

创建VPC

我们选择在“ap-southeast-2”区域中创建,具体的创建过程见《AWS攻略——创建VPC》

| 名称 | IPv4/CIDR | IP地址范围 |

|---|---|---|

| test-vpc-sydney-1 | 100.0.1.0/24 | 100.0.1.0~100.0.1.255 |

| test-vpc-sydney-2 | 100.0.2.0/24 | 100.0.2.0~100.0.2.255 |

| test-vpc-sydney-3 | 100.0.3.0/24 | 100.0.3.0~100.0.3.255 |

我们给每个VPC分配的IP/CIDR不会产生覆盖,这样也便于后续其他设置。

配置中转网关

给每个VPC创建Transit Gateway专属挂载子网

这步不是必须,但是符合AWS最佳实践。

因为Transit Gateway和子网关联,而子网和可用区(Available Zone)一一对应,所以我们将设计的VPC跨越多个可用区,以保证案例完整性。

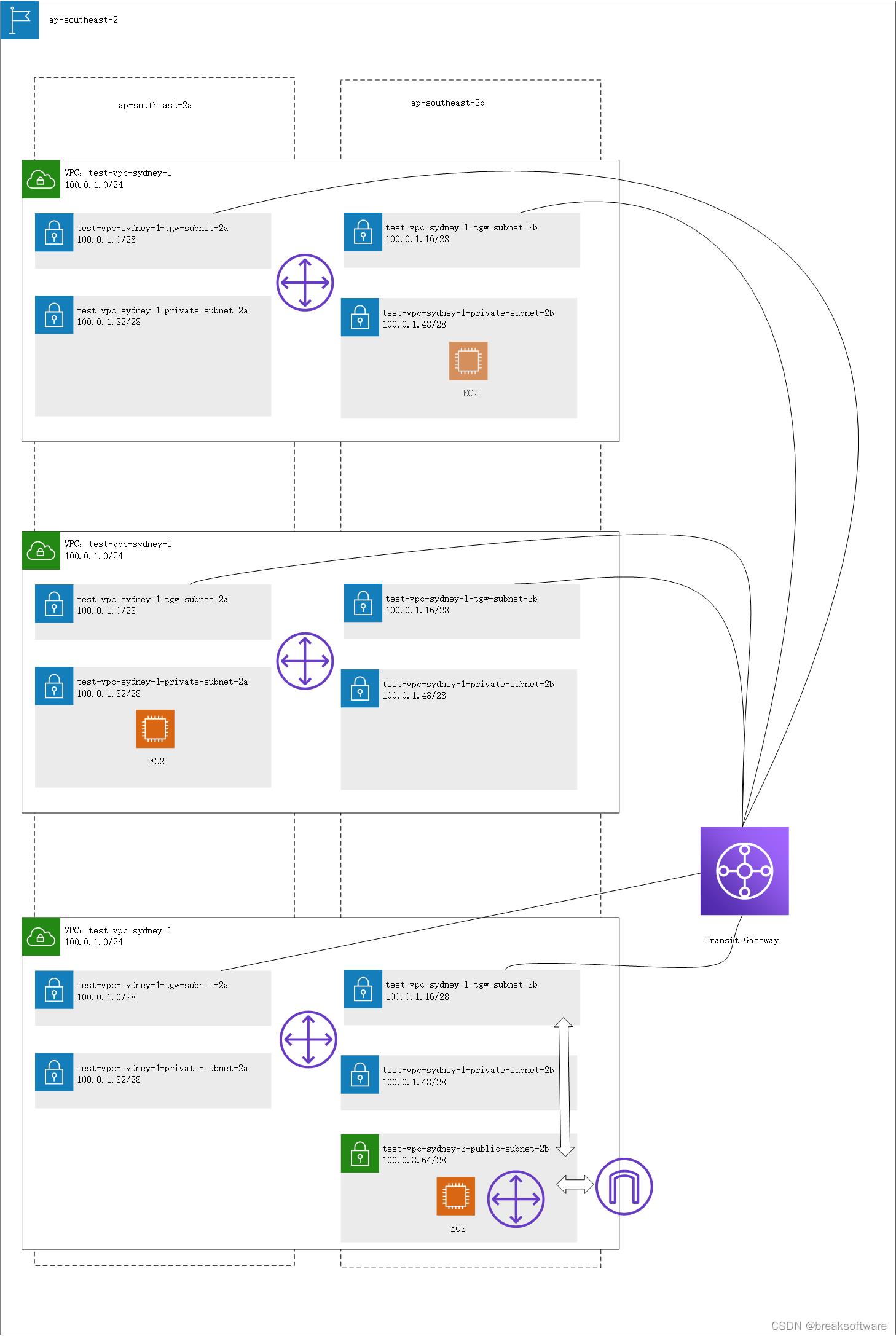

下图是test-vpc-sydney-1下Transit Gateway专属挂载子网创建案例

| 子网名称 | 可用区(region) | IPv4/CIDR | IP地址范围 | 所属VPC |

|---|---|---|---|---|

| test-vpc-sydney-1-tgw-subnet-2a | ap-southeast-2a | 100.0.1.0/28 | 100.0.1.0~100.0.1.15 | test-vpc-sydney-1 |

| test-vpc-sydney-1-tgw-subnet-2b | ap-southeast-2b | 100.0.1.16/28 | 100.0.1.16~100.0.1.31 | test-vpc-sydney-1 |

| test-vpc-sydney-2-tgw-subnet-2a | ap-southeast-2a | 100.0.2.0/28 | 100.0.2.0~100.0.2.15 | test-vpc-sydney-2 |

| test-vpc-sydney-2-tgw-subnet-2b | ap-southeast-2b | 100.0.2.16/28 | 100.0.2.16~100.0.2.31 | test-vpc-sydney-2 |

| test-vpc-sydney-3-tgw-subnet-2a | ap-southeast-2a | 100.0.3.0/28 | 100.0.3.0~100.0.3.15 | test-vpc-sydney-3 |

| test-vpc-sydney-3-tgw-subnet-2b | ap-southeast-2b | 100.0.3.16/28 | 100.0.3.16~100.0.3.31 | test-vpc-sydney-3 |

创建中转网关

在创建页面输入名字和ASN号即可,其他都选择默认。

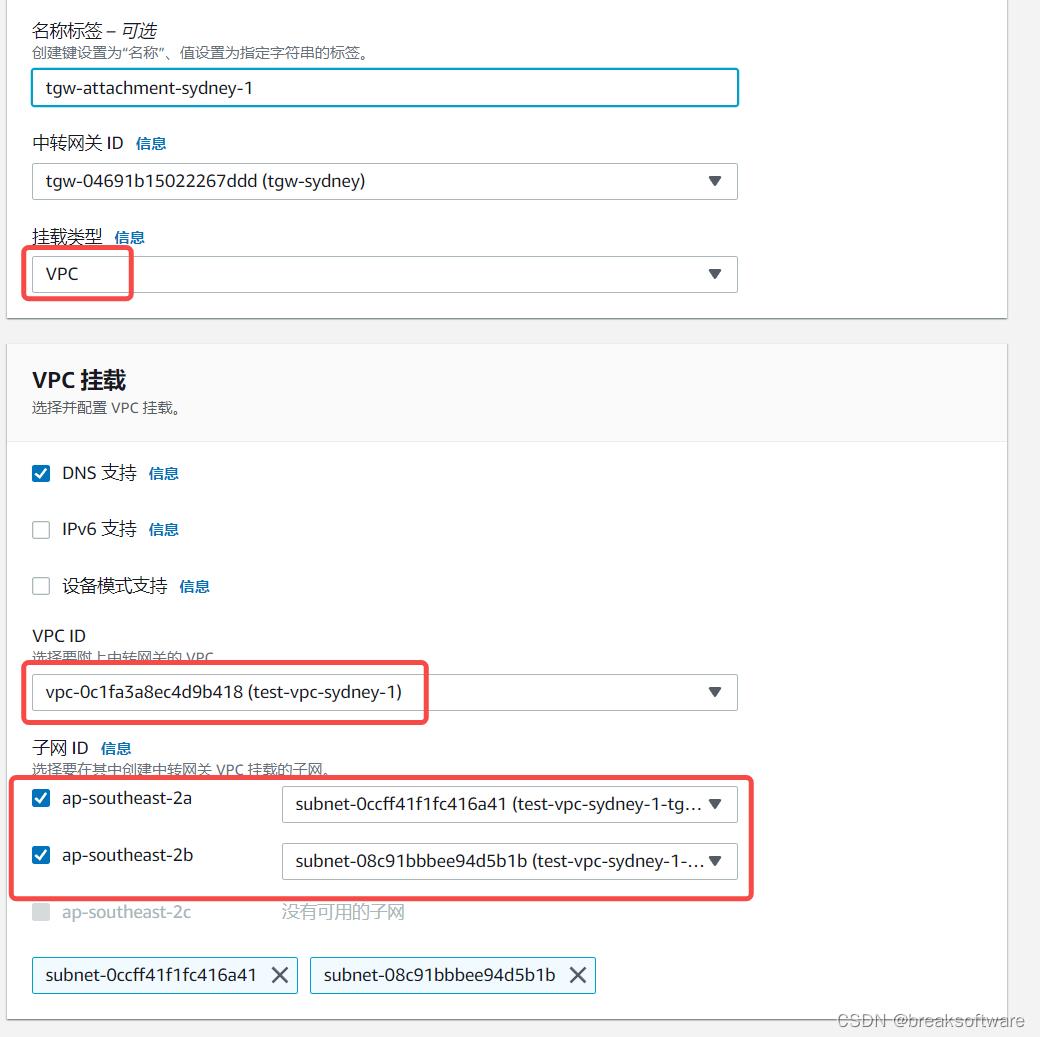

创建中转网关挂载

给每个VPC创建挂载。这儿就会用到我们之前创建的中转网关专属挂载子网。我们在一个可用区分配了一段16个IP的子网,让中转网关在其中创建挂载的子网。这样这个VPC下的该可用区内网络都会被打通——即该可用区下其他子网也会被打通。

下图是给名字为test-vpc-sydney-1的VPC创建的挂载。其他两个VPC做相似的操作。

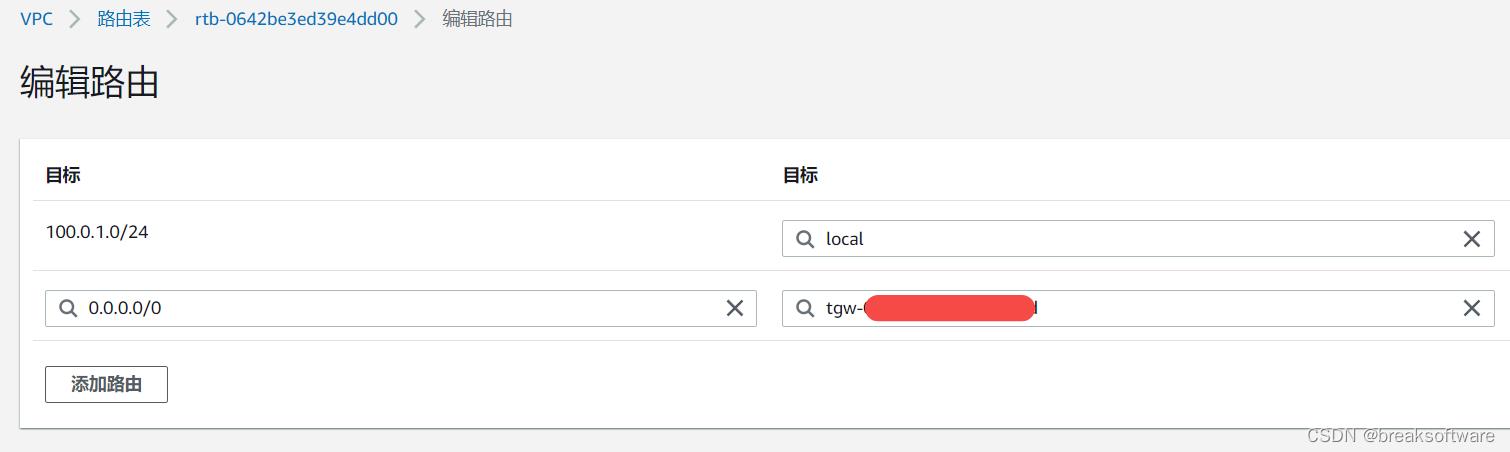

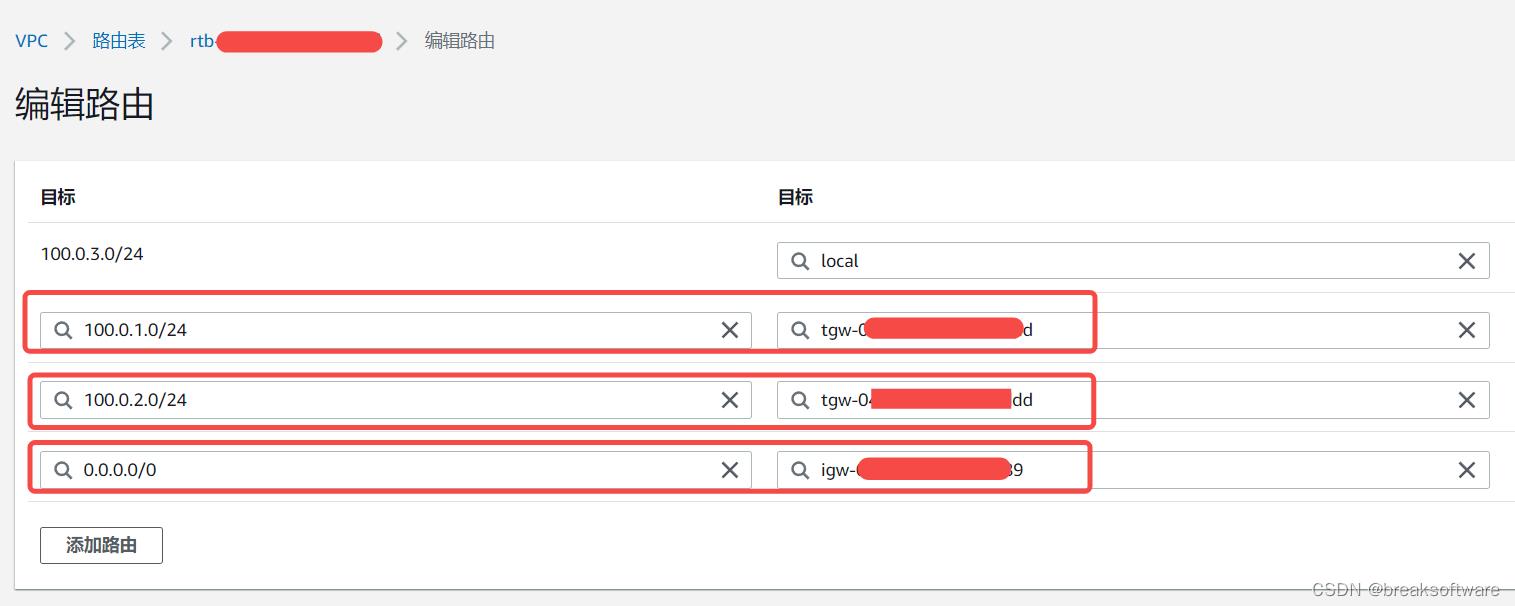

修改VPC的路由

到每个VPC的主路由下,将本地地址和中转网关打通。

下图是针对test-vpc-sydney-1的操作,其他VPC也是类似。

验证

创建业务Private子网

以test-vpc-sydney-1为例,如下图操作

| 子网名称 | 可用区(region) | IPv4/CIDR | IP地址范围 | 所属VPC |

|---|---|---|---|---|

| test-vpc-sydney-1-private-subnet-2a | ap-southeast-2a | 100.0.1.32/28 | 100.0.1.32~100.0.1.47 | test-vpc-sydney-1 |

| test-vpc-sydney-1-private-subnet-2b | ap-southeast-2b | 100.0.1.48/28 | 100.0.1.48~100.0.1.63 | test-vpc-sydney-1 |

| test-vpc-sydney-2-private-subnet-2a | ap-southeast-2a | 100.0.2.32/28 | 100.0.2.32~100.0.2.47 | test-vpc-sydney-2 |

| test-vpc-sydney-2-private-subnet-2b | ap-southeast-2b | 100.0.2.48/28 | 100.0.2.48~100.0.2.63 | test-vpc-sydney-2 |

| test-vpc-sydney-3-private-subnet-2a | ap-southeast-2a | 100.0.3.32/28 | 100.0.3.32~100.0.3.47 | test-vpc-sydney-3 |

| test-vpc-sydney-3-private-subnet-2b | ap-southeast-2b | 100.0.3.48/28 | 100.0.3.48~100.0.3.63 | test-vpc-sydney-3 |

创建可被外网访问的环境

我们可以像《AWS攻略——Peering连接VPC》中的方案,通过SSH登录其他VPC上的机器,以确认网络的连通性。于是会先建立一个Public子网,然后在其中放置一台EC2。

我们在test-vpc-sydney-3的ap-southeast-2b可用区下创建一个共有子网test-vpc-sydney-3-public-subnet-2b(100.0.3.64/28)。因为这个可用区下的test-vpc-sydney-3-private-subnet-2b子网已经挂载到中转网关,所以新创建的子网也是跨VPC连通的。

具体创建过程可以见《AWS攻略——子网》。

测试子网连通性

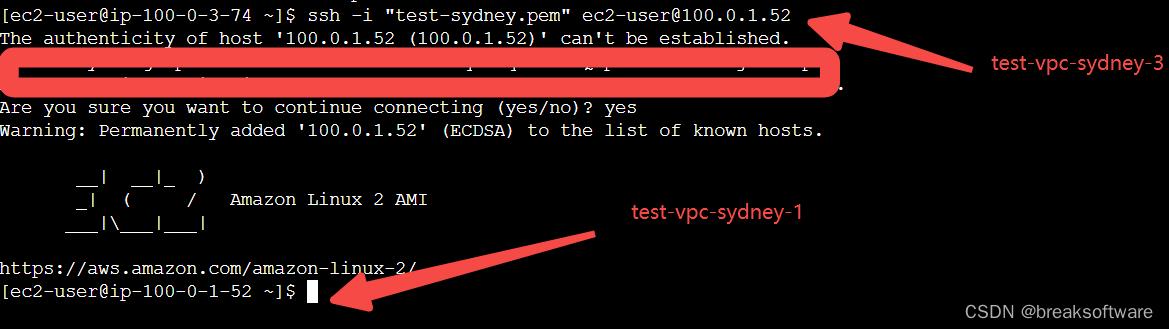

Public子网到Private子网

为了区别于Public子网(test-vpc-sydney-3-public-subnet-2b)所在的VPC(test-vpc-sydney-3),我们在test-vpc-sydney-1-private-subnet-2b子网下创建EC2。具体创建过程见《AWS攻略——子网》。

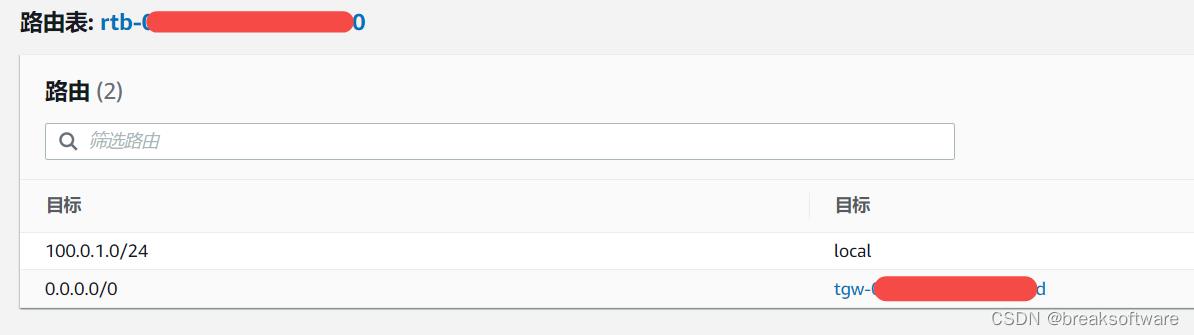

这儿需要注意的是,我们对test-vpc-sydney-3-public-subnet-2b设置的独立的路由配置,需要将0.0.0.0/0和互联网网关打通。其他两个VPC的IPv4/CIDR重定向到中转网关。

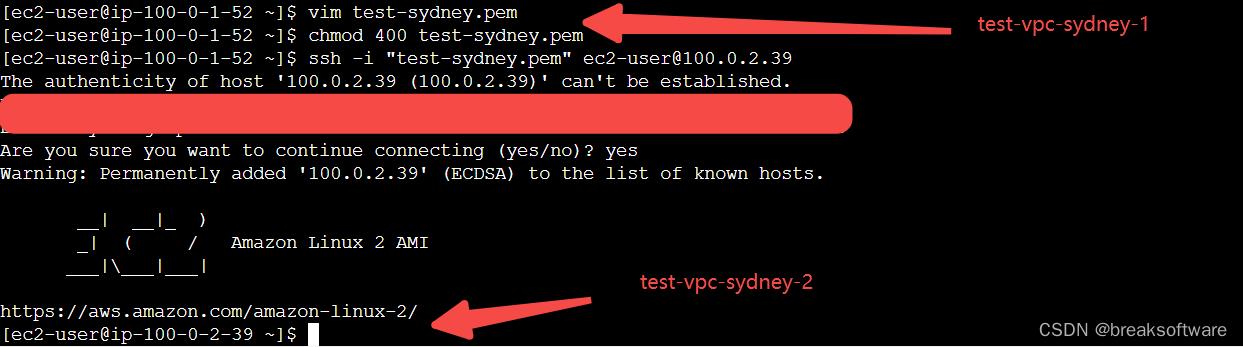

Private子网到Private子网

这次我们在test-vpc-sydney-2-private-subnet-2a下创建实例,既跨VPC也跨可用区。

这次没有做路由表的修改,因为我们在创建挂载点时,路由表会自动添加所有地址到中转网关的路由项。

知识点

- 一个中转网关可以连接一个区域内多个VPC

- 中转网关需要挂载在一个子网下。我们只要在一个可用区内分配一个子网用于挂载中转网关,就可以让这个可用区内其他子网都和中转网关连通。

参考资料

- https://docs.aws.amazon.com/zh_cn/vpc/latest/tgw/transit-gateway-nat-igw.html

- https://docs.aws.amazon.com/zh_cn/vpc/latest/tgw/what-is-transit-gateway.html

以上是关于AWS攻略——使用中转网关(Transit Gateway)连接同区域(Region)VPC的主要内容,如果未能解决你的问题,请参考以下文章